本文为您提供 “防止员工泄密的七种方法” 相关的内容,其中有: “公司如何防止员工泄密?分享防止员工泄密的七种方法!”, 等内容。。文章摘要:

1、公司如何防止员工泄密?分享防止员工泄密的七种方法!

在风云变幻的商业战场中,企业核心数据是安身立命的关键。

客户信息、技术配方、战略蓝图一旦泄露,轻则打乱经营节奏,重则让企业陷入绝境。

而员工日常频繁接触各类数据,成为数据安全防线的重要一环。

如何才能堵住泄密漏洞,守护企业发展根基?

其实,从技术监控到制度约束,从意识培养到法律保障,已有诸多成熟方法。

接下来就为你分享七种实用策略,助企业全方位构建数据安全防护网,抵御泄密风险。

方法一:部署洞察眼 MIT 系统

功能

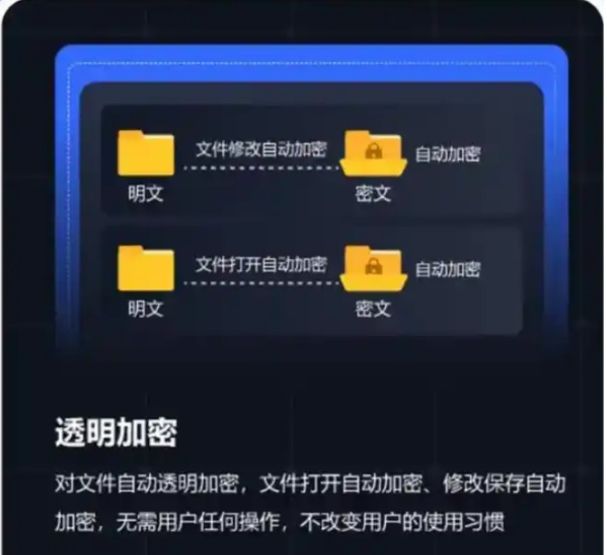

透明加密:

采用透明加密技术,对文件进行加密。当访问加密文件时,文件会自动解密,修改保存后,会自动加密;而且,加密文件一旦离开安全授权环境,就会变成一堆乱码。

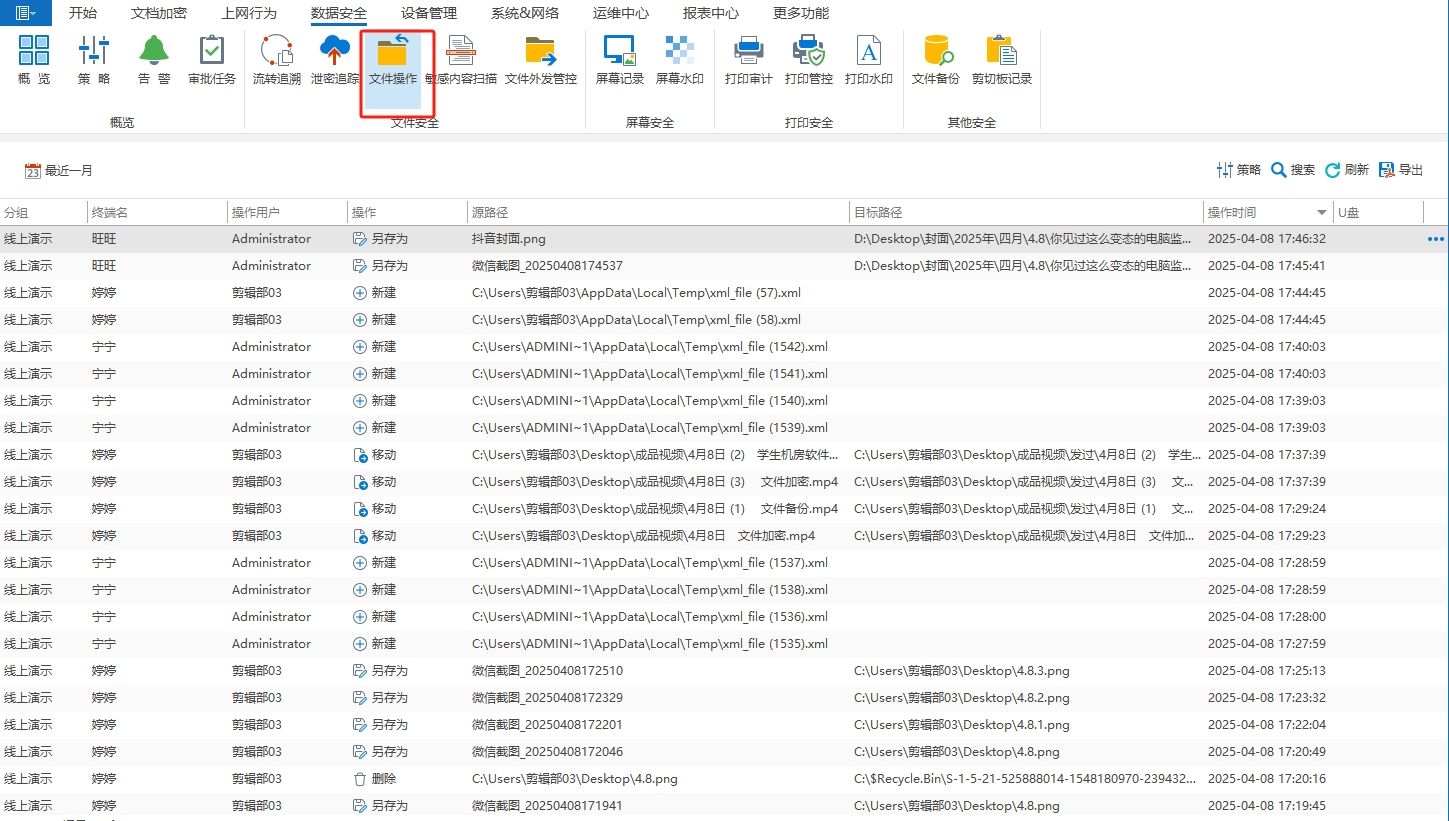

实时监控预警:

对文件全生命周期实时监控,关注文件创建、访问、修改等操作环节,深度分析员工行为。发现异常如非工作时间大量下载敏感文件等,会通过弹窗、短信、邮件等方式通知管理人员。

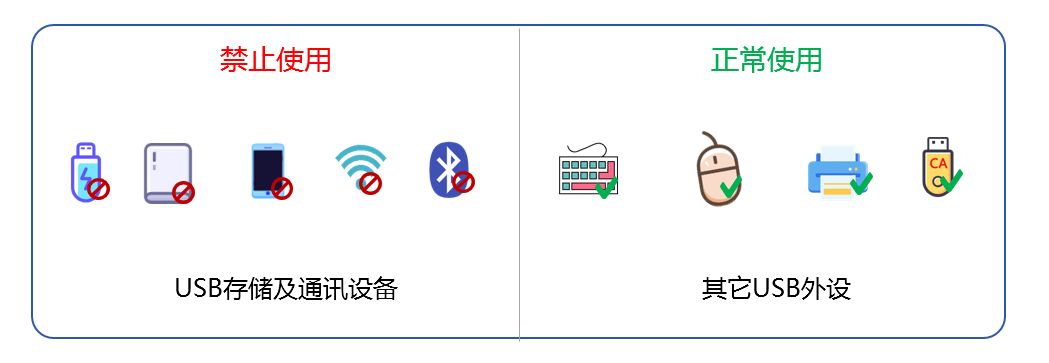

USB 设备管控:

不仅可以禁止员工随意使用外部存储设备拷贝数据,还能对特定的 USB 设备进行授权管理,既保障数据安全,又不影响正常工作需求。

屏幕水印:

可在员工电脑屏幕上显示特定标识,如员工姓名、部门等信息,起到警示作用,一旦发生数据泄露,便于追溯源头。

敏感信息识别:

运用先进的机器学习算法和大数据分析技术,精准识别客户资料、财务信息、知识产权等敏感数据,并自动进行加密或拦截包含敏感信息的网络活动。

优点

功能全面且强大,实现对员工数据操作行为的多维度、全过程监控,能够主动发现并拦截潜在泄密行为,防护效果显著。

系统灵活性高,可根据企业不同需求进行定制化设置,适配各类规模和行业的企业。

自动化程度高,减少人工监控成本,提高管理效率,且加密存储和传输数据,安全性有保障。

局限

初次使用时,企业的 IT 管理人员需要花费一定时间学习和掌握。

方法二:建立严格的访问权限制度

优点

从源头控制数据接触范围,精准限制员工对敏感数据的访问,大大降低数据泄露风险。

权限划分明确,有助于规范企业内部数据管理流程,提高管理的条理性和规范性,同时便于对数据访问进行审计和追溯。

局限

随着企业人员变动和业务发展,权限调整频繁,管理难度和工作量较大。若权限分配不合理,可能会影响员工正常工作效率,并且无法防范有权限人员的主动泄密行为。

方法三:加强员工安全意识培训

优点

从思想层面提高员工的数据保护意识,使员工自觉遵守安全规定,形成良好的数据安全文化氛围。

成本相对较低,且能从根本上减少因员工疏忽或无意识造成的数据泄露事件。

局限

培训效果难以量化评估,部分员工可能对培训内容不够重视,导致培训流于形式。

对于蓄意泄密的员工,单纯的安全意识培训无法起到约束作用。

方法四:采用数据加密技术

优点

为数据提供了一层可靠的技术保护屏障,即使数据被窃取,在无解密密钥的情况下也无法被读取,能有效保障数据的保密性。

加密技术通用性强,适用于各类数据和存储设备,并且随着加密算法的不断升级,数据安全性可得到持续保障。

局限

加密和解密过程可能会对系统性能产生一定影响,降低数据处理速度。

密钥管理难度较大,一旦密钥丢失或泄露,加密数据将失去保护,且无法防范内部人员在获取密钥后的数据泄密行为。

方法五:规范设备使用管理

优点

通过对办公设备的严格管理,能够有效防止因设备漏洞、病毒感染或非法外接设备使用导致的数据泄露,从硬件层面保障数据安全。

制度明确,便于企业执行和监督,可减少因设备管理不当引发的安全隐患。

局限

限制外接设备使用可能会给员工的工作带来不便,影响工作效率。

对于员工自带设备接入企业网络的情况,管理难度较大,且无法完全杜绝员工通过其他方式(如拍照、录音等)泄露数据。

方法六:签订保密协议

优点

从法律层面明确员工的保密义务和责任,对员工行为形成强有力的约束,增强员工的保密意识和责任感。

当发生泄密事件时,保密协议可作为追究员工法律责任的重要依据,有助于企业维护自身合法权益。

局限

保密协议属于事后追责手段,无法提前预防泄密事件的发生。对于员工离职后的泄密行为,追责难度较大,且需要耗费一定的时间和精力进行法律诉讼。

方法七:定期进行安全审计

优点

能够及时发现企业数据安全管理体系中存在的漏洞和违规行为,为企业改进安全措施提供依据,不断完善数据安全管理体系。

审计过程具有威慑作用,可促使员工自觉遵守数据安全规定,提高企业整体数据安全水平。

局限

审计工作需要专业的技术和人员支持,成本较高。

审计周期内可能存在安全盲区,无法实时监控数据安全风险,且对于一些隐蔽性较强的泄密行为,可能难以在审计过程中及时发现。

编辑:玲子