本文为您提供 “这六个电脑屏幕监控方法|帮你来实现” 相关的内容,其中有: “你想进行电脑屏幕监控吗?这六个电脑屏幕监控方法|帮你来实现”, 等内容。。文章摘要:

1、你想进行电脑屏幕监控吗?这六个电脑屏幕监控方法|帮你来实现

在现代企业管理中,对公司电脑进行有效监控已然成为保障信息安全、提升员工工作效率以及规范办公秩序的重要手段。随着科技的不断发展,可供选择的监控方式也日益多样。

今天就来给大家分享公司电脑监控的六种方法,这些方法各有亮点,绝对够 “炸裂”,能帮你轻松掌控公司电脑使用情况,下面就一起来看看吧。

一、部署洞察眼 MIT 系统

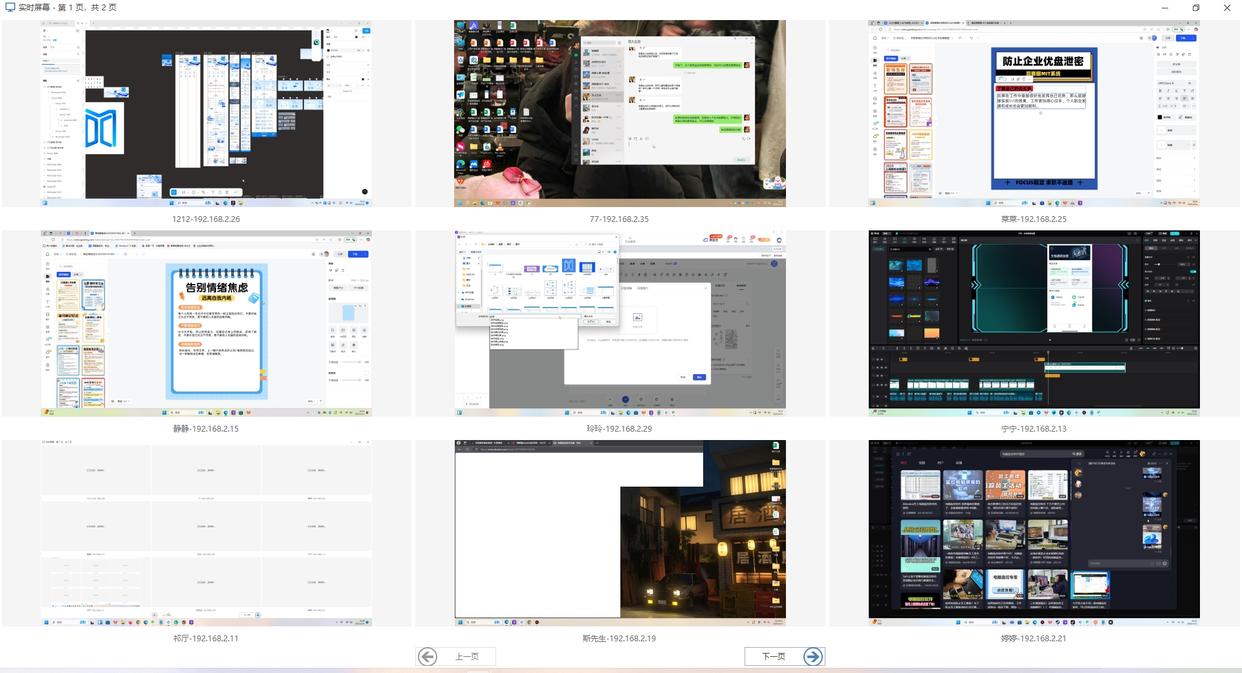

屏幕监控:支持实时传输员工电脑屏幕画面,让管理者可随时查看员工的工作情况。还具备屏幕快照和屏幕录像功能,管理者既能随时刷新查看最新截图,也能根据时间段选择查看录像,以便全面了解员工的操作过程。

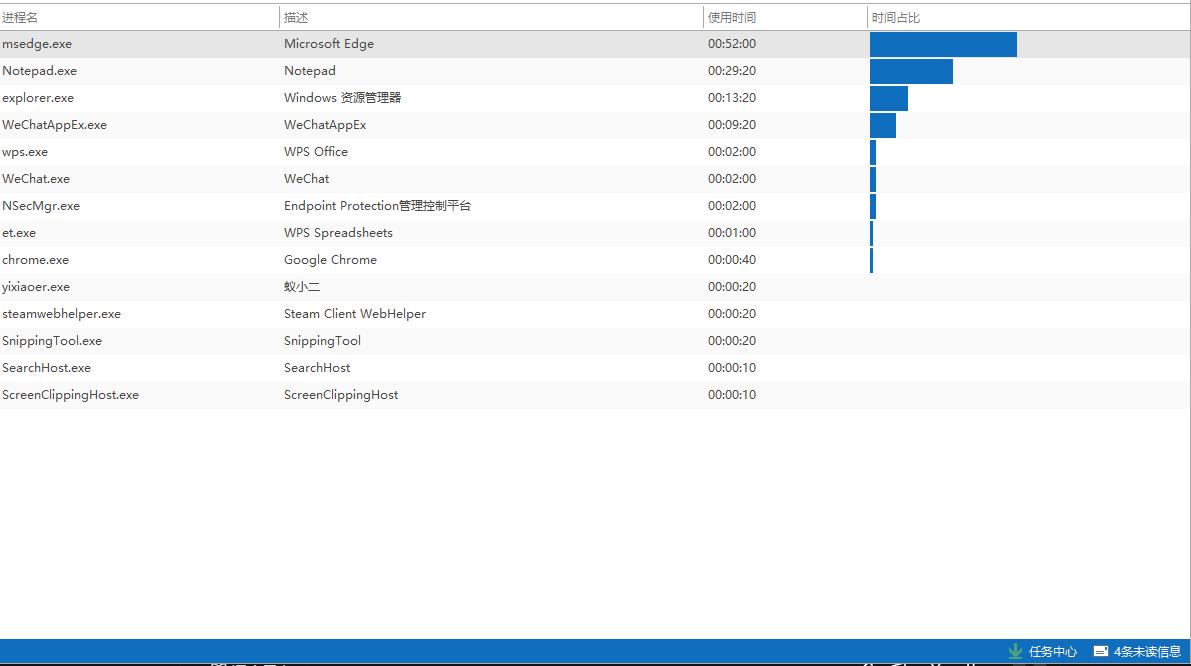

应用程序监控:能够详细记录员工在工作时间内使用的应用程序及其使用时间。通过这些数据,管理者可以评估员工的工作效率,了解员工的软件使用偏好,从而更好地优化软件配置和工作流程。

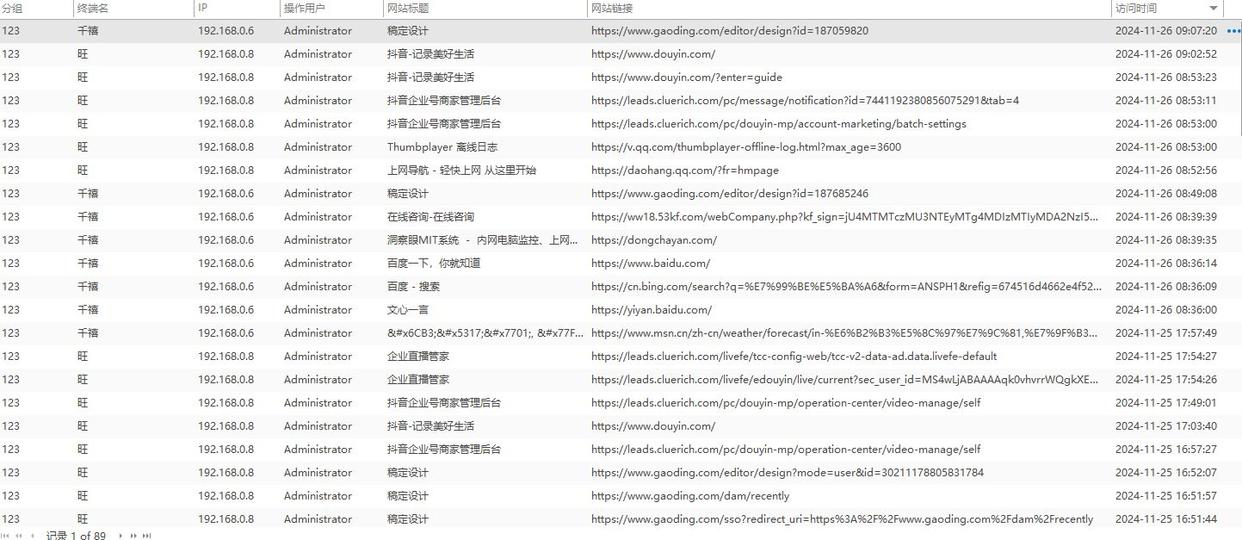

网络活动监控:可以跟踪员工的上网行为,包括访问的网站、搜索的关键词以及网络下载与上传的文件信息等。这有助于确保员工的网络使用符合公司政策,防止员工访问不良网站或通过网络传输敏感信息,避免数据泄露风险。

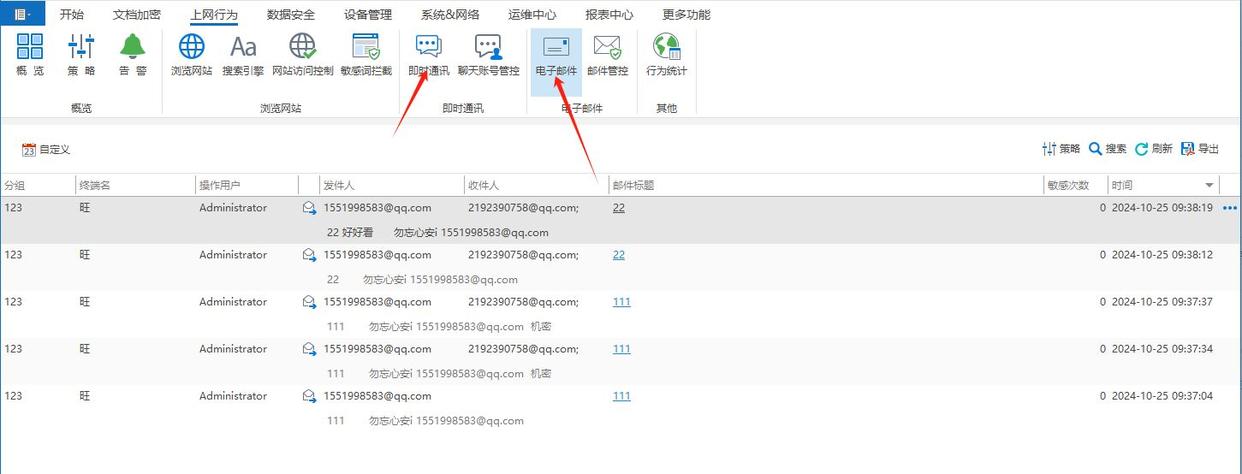

聊天记录监控:可以对常见的即时通讯软件的聊天记录进行监控和记录,比如微信、QQ、Slack 等,让管理者能够了解员工在工作时间内的沟通情况,及时发现是否有不当言论、泄露公司机密等问题,还能通过设置敏感词预警,更精准地检测风险。

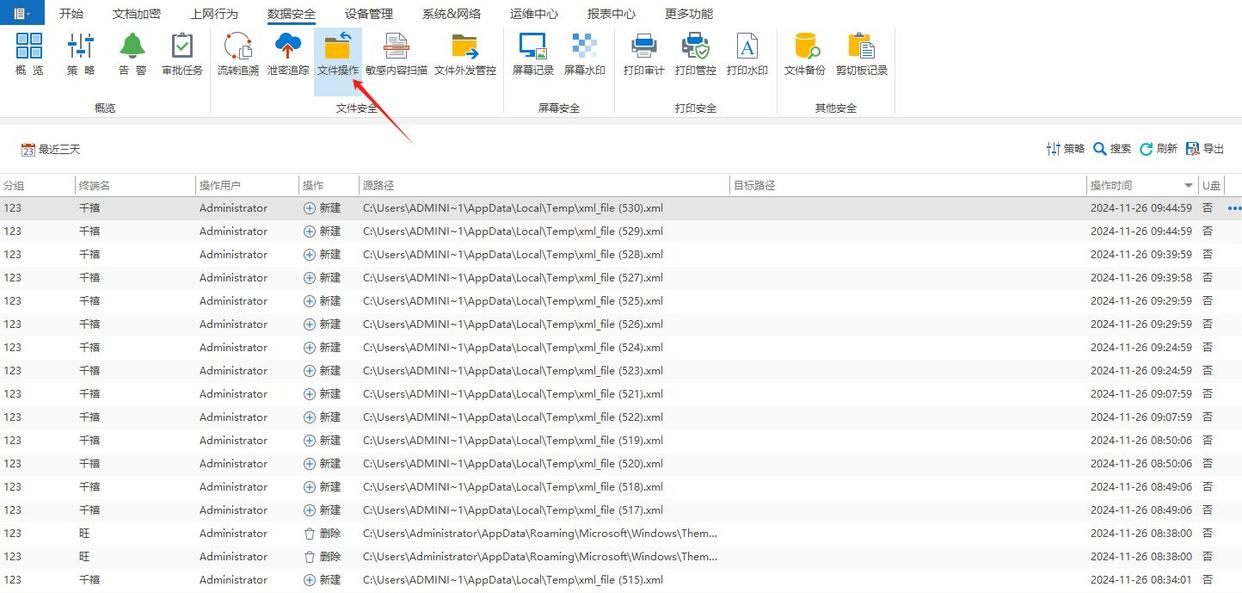

文件操作记录:能对员工电脑文件的各类操作进行记录,比如创建、修改、删除、移动等操作都会被记录下来。这既方便管理者对员工工作进行全面审计和监督,也能在出现文件异常变动时,快速追溯原因。同时,部分软件还提供文件加密功能,进一步保障重要文件的安全。

远程管理:具备远程桌面控制、文件传输、远程关机、重启等功能。通过这些功能,管理者可以对分散在不同地点的计算机进行统一管理,当员工遇到电脑问题时,管理者也能远程协助解决,提高管理效率。

二、利用即时通讯服务器监控

若公司搭建了自己的即时通讯服务器用于内部沟通,可借助服务器端的管理功能来监控员工的聊天行为。不仅能查看聊天记录的文本内容,还能知晓文件传输、语音通话、视频通话等操作情况,清楚员工之间交流的信息是否涉及公司敏感信息,有没有在工作时间进行非工作相关的闲聊等,有助于规范内部沟通秩序,保障信息安全。

三、通过应用程序管理平台监控

使用专业的应用程序管理平台,企业可以集中管控员工电脑上安装的各类应用程序。管理者能够实时了解每个应用的安装数量、使用版本、使用频率等信息,还能远程推送应用更新、卸载违规或非工作相关的应用。通过这种方式,确保员工电脑上的应用程序符合公司的管理要求,避免因应用程序使用不当带来的安全隐患和效率问题。

四、启用网络准入控制系统

网络准入控制系统可以在员工电脑接入公司网络时进行严格的身份验证和安全检查。它会检测电脑的安全状态,如是否安装了杀毒软件、系统补丁是否更新等,只有符合设定的安全标准的设备才能接入网络。同时,还能记录设备的接入时间、接入地点(基于网络定位)等信息,便于跟踪管理,防止未经授权的设备接入公司网络,从源头上保障网络安全和数据安全。

五、使用网络流量分析软件

部署网络流量分析软件,对公司网络中的流量进行深度剖析。它可以识别出不同应用产生的流量特征,统计各员工电脑的流量消耗情况,分析流量的流向(是访问内部资源还是外部网站等)。通过观察流量数据,能够发现员工是否在工作时间频繁下载大文件、观看在线视频等高带宽占用的行为,或者是否存在异常的对外数据传输,及时进行管控和优化网络资源分配。

六、实施终端行为分析系统

终端行为分析系统借助大数据分析和人工智能技术,对员工电脑上的各种行为进行综合分析。例如,分析员工的操作习惯,像日常操作的时间分布、常用的操作路径、对不同类型文件的操作频率等,建立起每个员工的行为基线。一旦出现偏离基线的异常行为,如在非常规时间大量操作敏感文件,系统会及时发出预警,帮助管理者快速察觉潜在的数据安全风险或工作效率问题。