本文为您提供 “五款宝藏级上网行为管理软件” 相关的内容,其中有: “记录员工上网行为软件|五款宝藏级上网行为管理软件,全面介绍!”, 等内容。。文章摘要:

1、记录员工上网行为软件|五款宝藏级上网行为管理软件,全面介绍!

网络已经成为企业和个人生活中不可或缺的一部分。然而,随着网络的广泛应用,上网行为管理也变得愈发重要。

对于企业来说,员工的上网行为可能影响工作效率、数据安全;对于家庭而言,孩子的上网内容也需要适当监管。那么上网行为管理软件哪家强呢?

本文将为你剖析 2025 年最新的五款热门上网行为管理软件,帮助你找到最适合的解决方案。

一、洞察眼 MIT 系统

功能:

上网行为管理:能精准识别并禁止员工通过局域网访问购物、娱乐、游戏等与工作无关的网站,详细统计网页浏览时长、访问频率等数据,生成可视化报表,助力企业清晰掌握员工上网习惯,进而制定合理的网络使用规范。

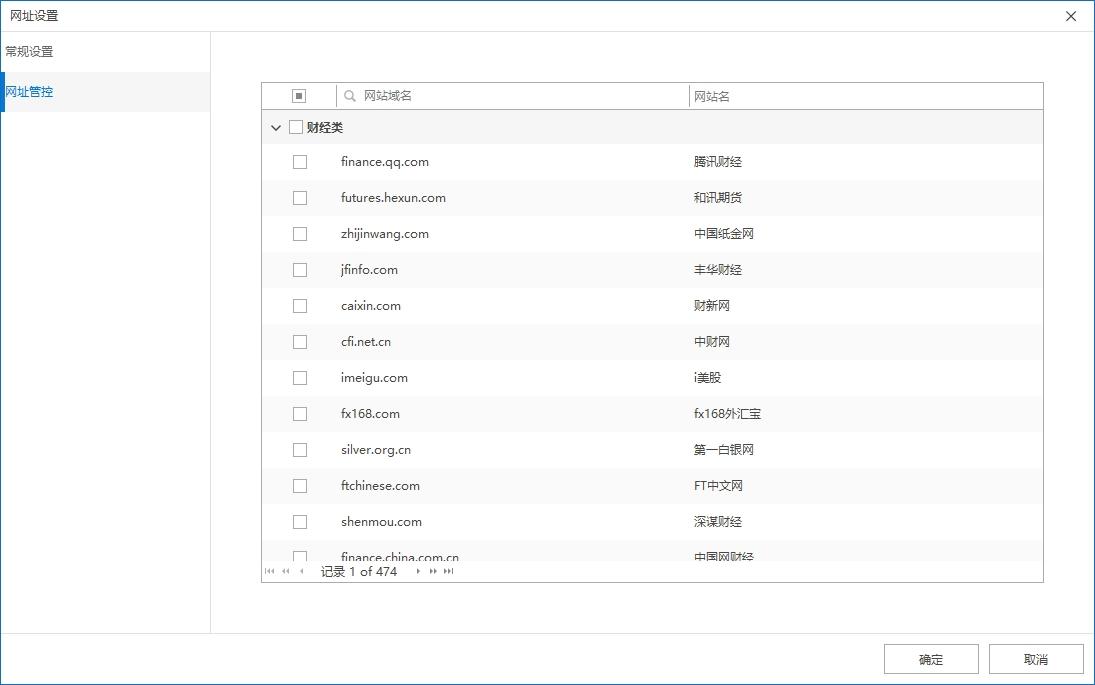

网站访问限制:通过设置黑白名单,限制员工访问与工作无关的网站,如社交、娱乐、游戏网站等,同时防止访问恶意网站,降低安全风险。

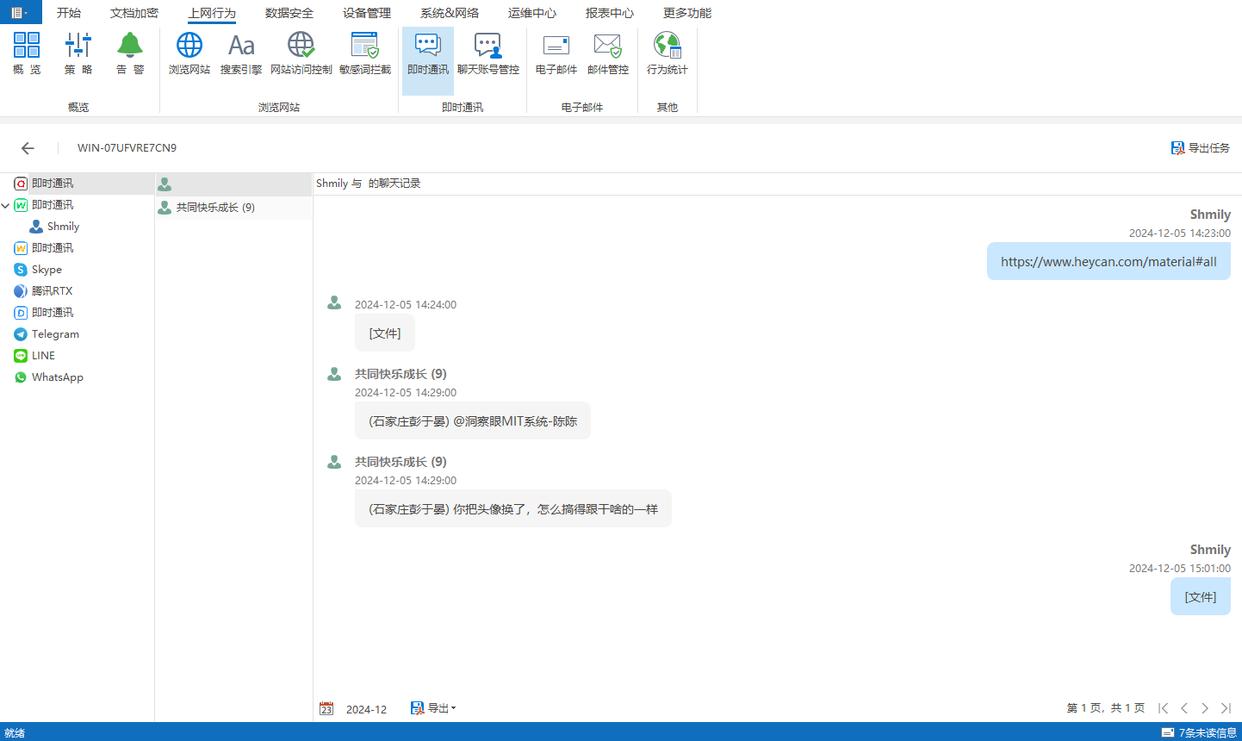

聊天记录监控:支持对微信、QQ、钉钉等主流即时通讯软件的聊天内容进行监控,记录聊天对话及文件传输,防止敏感信息通过即时通讯工具泄露。

邮件记录审查:监控员工使用 Foxmail、Outlook 或 Web 邮箱收发邮件的行为,记录邮件主题、正文、附件及收发时间、对象等,防止通过邮件泄露公司机密。

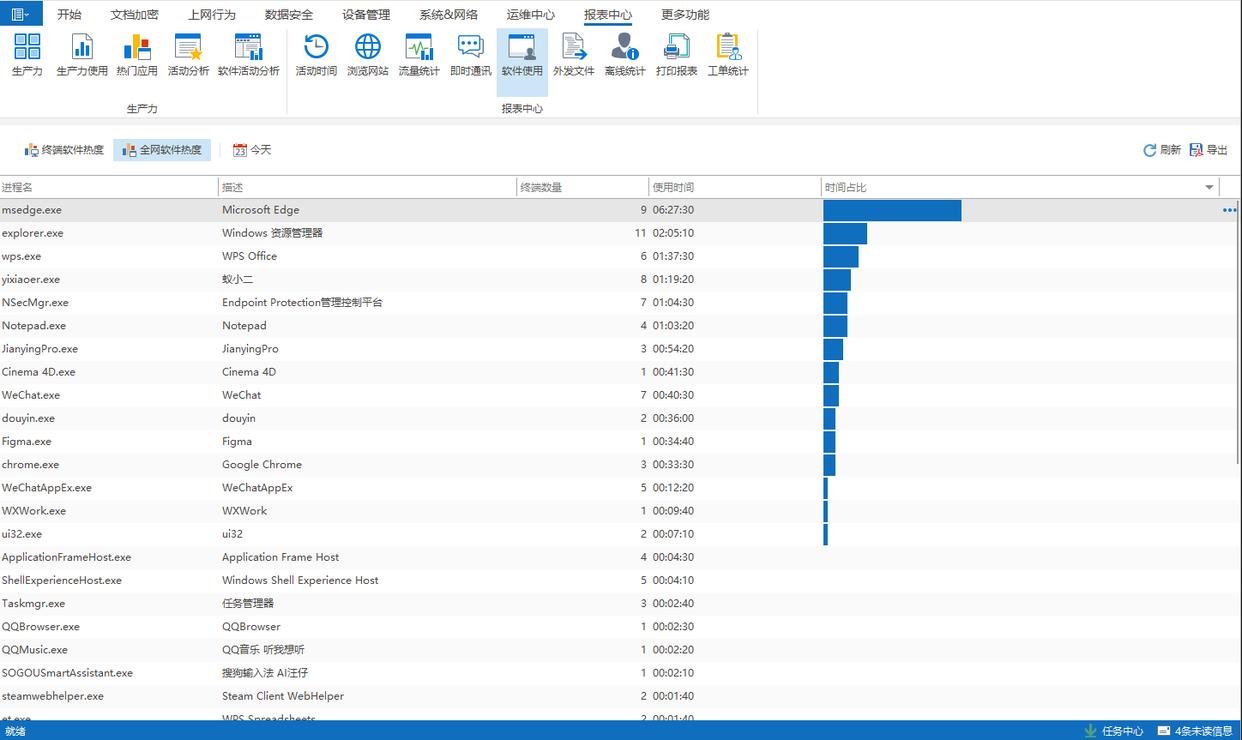

程序运行记录:记录员工电脑上程序的运行情况,包括程序名称、启动时间、使用时长等,便于管理者了解员工是否在工作时间使用与工作无关的程序。

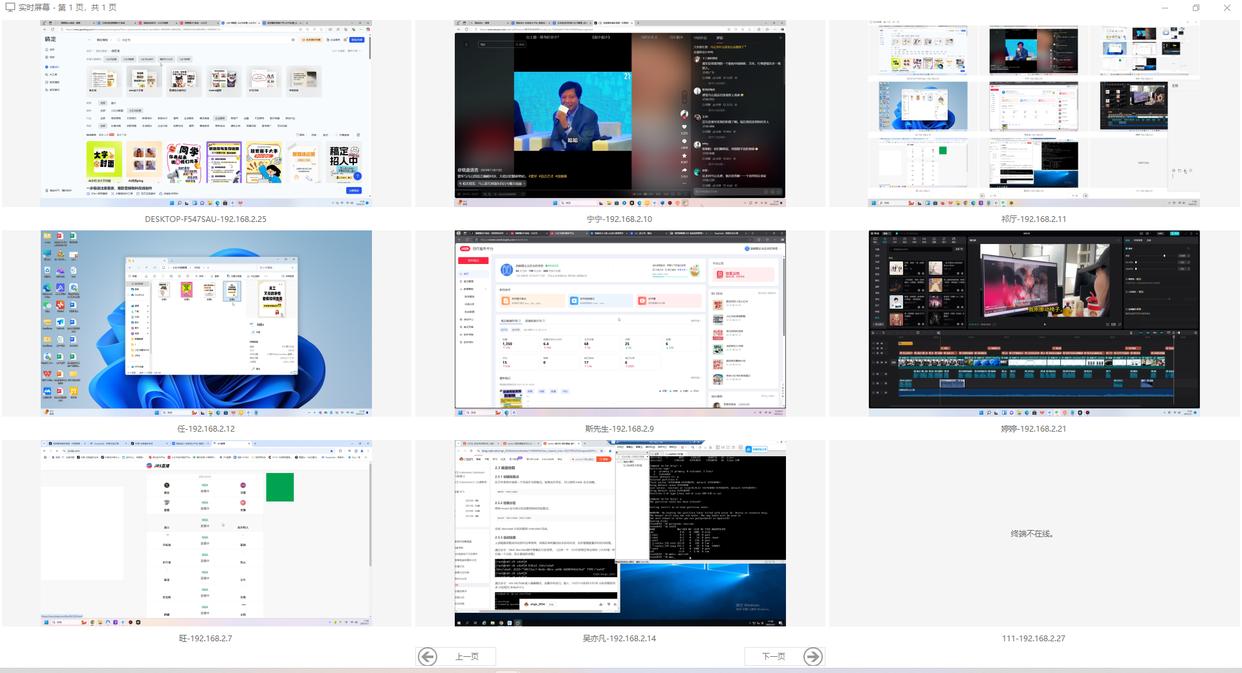

屏幕监控:具备实时屏幕、屏幕录像和屏幕快照等功能,管理者可远程查看员工电脑屏幕内容,或录制屏幕操作过程,直观掌握员工工作状态。

关键词过滤:设置敏感关键词,当员工在聊天、邮件、网页浏览等行为中使用这些关键词时,软件自动报警或拦截相关内容,防止泄露公司机密或出现不当言论。

特点:功能全面且强大,采用大数据与机器学习引擎,能及时发现内部威胁。支持多系统,可本地化部署,还提供移动端 APP 实时管控,服务与技术支持完善。

应用场景:适用于各类企业,尤其是对数据安全要求较高的科技企业、金融机构等,可用于防范内部数据泄露,确保员工上网行为合规,提高工作效率。

二、Zscaler Internet

功能:采用先进云安全架构,实时检测和阻止网络威胁;支持分用户、分应用、分地点的精细访问控制。

特点:网络安全防护能力强,访问控制灵活。

应用场景:适合大型企业和跨国公司,满足其复杂网络架构和多样化业务需求。

三、Blue Coat

功能:根据企业需求设置不同访问策略,限制员工访问不安全或与工作无关的网站;优化网络资源分配,提高整体工作效率。

特点:在内容过滤和带宽管理方面经验丰富。

应用场景:适用于各类企业,帮助企业规范员工上网行为,提升工作效率。

四、WebTitan Cloud

功能:采用云端部署,降低企业部署成本和管理难度;对网页内容、邮件内容、即时通讯消息等进行深度过滤,拦截不良信息。

特点:云端部署方便,内容过滤功能强大。

应用场景:适合不同规模企业,尤其是希望降低部署成本的中小企业。

五、Sangfor AC

功能:在网络应用层面对流量进行深度控制,根据企业设定的优先级为各类应用分配带宽资源;支持多种用户认证方式,根据用户身份和角色精准授权不同的上网权限。

特点:流量控制和用户认证授权功能强大。

应用场景:适合各种规模的企业,尤其是对网络带宽管理和用户权限管理有需求的企业。

总结

以上介绍的五款上网行为管理软件各有特点,在功能、特点和应用场景上有所差异。企业和个人可以根据自身需求、网络环境、预算等因素综合考虑,选择适合的上网行为管理软件,以实现对上网行为的有效管理,保障网络安全和提高工作效率。同时,在使用过程中,也应注意合理合法,尊重用户隐私,充分发挥软件的积极作用。