本文为您提供 “数据防泄密的7种方法” 相关的内容,其中有: “数据防泄密有哪些手段?数据防泄密的7种方法,小白也能快速学会”, 等内容。。文章摘要:

1、数据防泄密有哪些手段?数据防泄密的7种方法,小白也能快速学会

在当今的信息爆炸时代,数据已成为企业和个人最核心的资产。但数据泄露事件频发:黑客攻击、内部误操作、第三方漏洞……每一次泄密都可能引发隐私暴露、商业损失甚至法律风险。

随着现代技术的普及和远程协作的常态化,数据应用场景日益多样化,安全挑战也愈发严峻。

如何在纷繁的使用场景中守住数据安全底线?答案藏在系统化的防护策略中——从技术加密到权限管控,从智能监控到员工意识,多维度手段正构建起数据“护城河”。

本文将揭示7种关键方法,助你根据不同场景精准部署,将数据风险降至最低,为机密信息铸就坚不可摧的屏障。

一、 部署洞察眼MIT系统

● 功能特点:

○ 智能加密:采用智能识别技术和透明加密技术,实时扫描终端上的文件,一旦识别到文件含有提前预设的敏感词,会立即进行加密,防止数据泄露。

○ 动态权限设置:可按照岗位、职责进行文件动态权限的分配,如离职员工权限即时回收,支持临时权限授予(如外包人员仅允许查看特定文件,禁止复制/打印)。

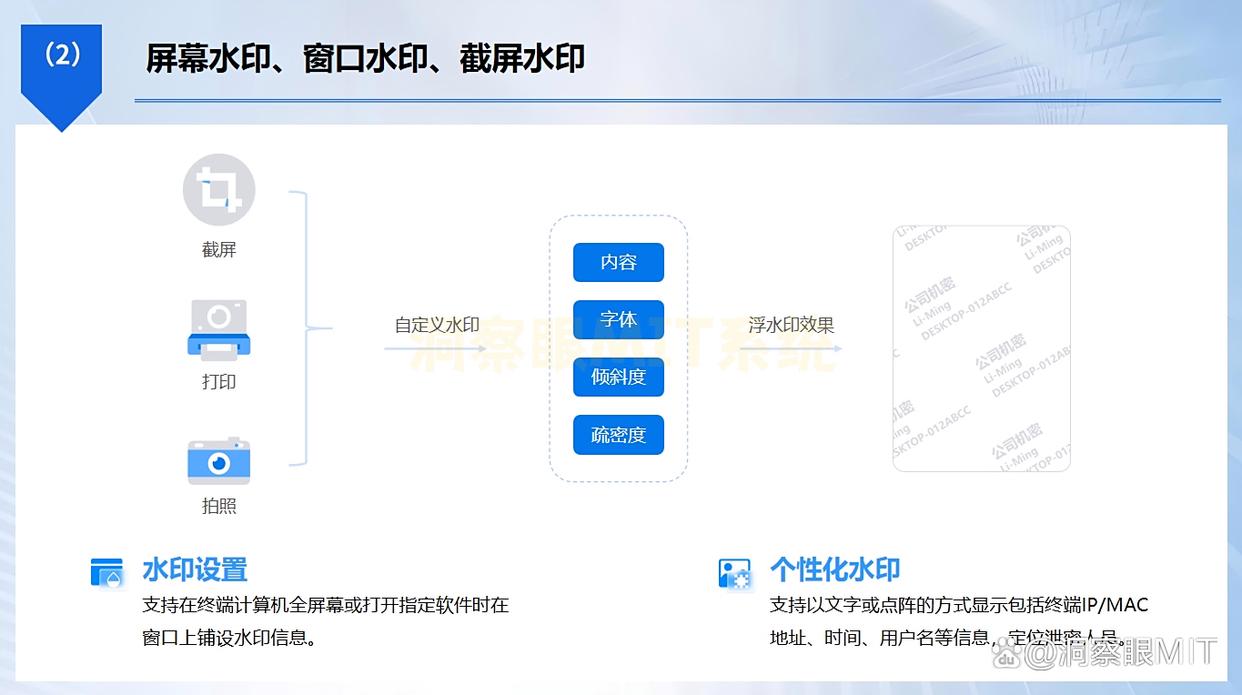

○ 动态水印:在机密文件上嵌入操作者姓名、部门、时间等水印信息,文件外发后若泄露,可通过水印快速定位责任人。

○ 文件安全外发:外发文件可设置权限(如仅阅读、禁止打印)和时效(过期自动销毁),杜绝二次传播风险。

○ 离线保护:针对员工出差的情况,可申请离线办公,申请通过后,在没网的状况下也可以正常使用加密文件,同时也设置文件的有效期、只读、编辑等权限。

● 应用人群:

○ 制造业、科技企业需保护研发数据与专利。

○ 中小型企业,寻求低成本、高智能化的数据防泄密方案。

○ 跨国企业需统一管控多分支机构的敏感数据。

二、访问控制与权限分级

● 功能特点:

○ 基于身份认证(账号密码、生物识别、多因素认证)确认用户身份。

○ 按角色、部门、项目分配权限(如仅查看、编辑、外发审批)。

○ 最小权限原则,避免用户访问无关敏感数据。

● 应用人群:

○ 中大型企业需精细化管理数据访问权限。

○ 跨部门协作场景,防止数据越权使用。

○ 研发团队保护知识产权与核心技术。

三、数据加密

● 功能特点:

○ 通过对称/非对称加密算法将数据转化为密文,确保数据在存储、传输过程中即使被窃取也无法解读。

○ 支持文件、数据库、云数据加密,可设置密钥管理与权限控制。

○ 透明加密技术让用户在授权环境下可正常使用加密文件,无感知操作。

● 应用人群:

○ 处理敏感信息的企业(如金融、医疗、法律)。

○ 个人用户保护隐私数据(如加密本地文件、云存储)。

○ 需满足合规要求(如GDPR、等保)的机构。

四、数据丢失防护(DLP)工具

● 功能特点:

○ 深度检测文件、邮件、云应用中的敏感内容(如身份证号、信用卡号、商业秘密)。

○ 预设或自定义策略,自动拦截高风险操作(如外发至未知邮箱、上传至公共云盘)。

○ 支持终端、网络、云环境多场景防护,联动其他安全系统(如防火墙、SIEM)。

● 应用人群:

○ 医疗、金融需保护患者/客户隐私数据的机构。

○ 研发型企业防止知识产权泄露。

○ 大型企业需统一管控多部门、多渠道数据流动。

五、文件安全重建技术

● 功能特点:

○ 深度扫描文件(PDF、Office、图像),清除隐藏元数据、恶意代码、嵌入对象。

○ 重建“干净”文件版本,保留原始格式与内容,防止通过“合法文件”传播威胁。

○ 支持批量处理,适用于企业级文件交换与合规场景。

● 应用人群:

○ 政府、军工等对文件安全要求极高的行业,需防止隐蔽攻击。

○ 法律、咨询机构确保外发文档无潜在风险。

○ 企业需保护合同、协议等关键文档不被篡改。

六、员工行为分析系统

● 功能特点:

○ 通过机器学习分析员工操作行为(如登录时间、文件访问频率、外发模式)。

○ 识别异常模式(如深夜批量下载、频繁外发至个人账号),生成风险评分与警报。

○ 结合培训模块,提供行为改进建议,降低误操作风险。

● 应用人群:

○ 中大型企业需监控大量员工操作,防止内部数据泄露。

○ 人力资源、财务等高频接触敏感数据的岗位。

○ 合规要求高的企业(如SOX、HIPAA)。

七、零信任架构(Zero Trust Architecture)

● 功能特点:

○ 基于“永不信任,始终验证”原则,通过身份认证、设备信任评估、动态访问权限(如基于位置、时间、风险等级授权)。

○ 采用微隔离技术,将网络分割为最小权限单元,阻止攻击者横向移动。

○ 持续监控用户行为,实时调整权限,应对内部威胁与外部攻击。

● 应用人群:

○ 远程办公或分布式团队企业,需跨区域、跨设备安全访问数据。

○ 金融、政府等高风险行业,需防止高级持续威胁(APT)。

○ 跨国企业面临合规压力(如GDPR、ISO 27001)。

编辑:玲子