本文为您提供 “上网管控方法” 相关的内容,其中有: “怎么对上网行为进行管理?这6个上网管控方法!码住”, “怎么才能做好上网管控?六大上网管控方法分享,非常好用”, 等内容。。文章摘要:

1、怎么对上网行为进行管理?这6个上网管控方法!码住

“经理,最近员工上班时间频繁访问购物网站,效率明显下滑怎么办?”

“别急,试试这6个上网管控方法,简单高效!”

在数字化办公时代,这样的对话折射出企业共同的难题:如何既防范数据风险,又避免过度干预影响效率?

2025年,我们整合前沿技术与实战经验,提炼6个策略——从智能分析到权限管控,从软硬结合到策略优化,助你精准管理上网行为,在合规与灵活间找到平衡,筑牢安全防线,释放团队效能!

一、部署洞察眼MIT系统:AI驱动的一站式管控平台

核心能力:

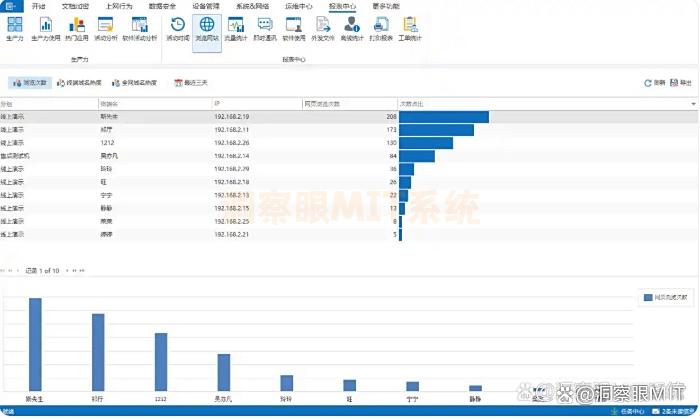

1. 网站浏览记录:全面记录网站的访问记录,包括网站标题、搜索的关键词、访问时间、网页的停留时间等,并生成详细的上网行为记录。

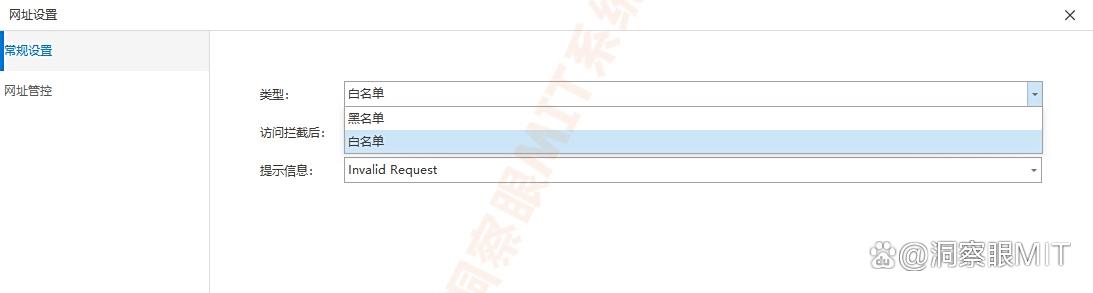

2. 网站访问管控:可自定义设置网站黑白名单,限制员工在上班时间访问与工作无关的网站,例如,将购物、游戏网站列入黑名单,禁止网站访问,避免员工分心,让员工专心工作。

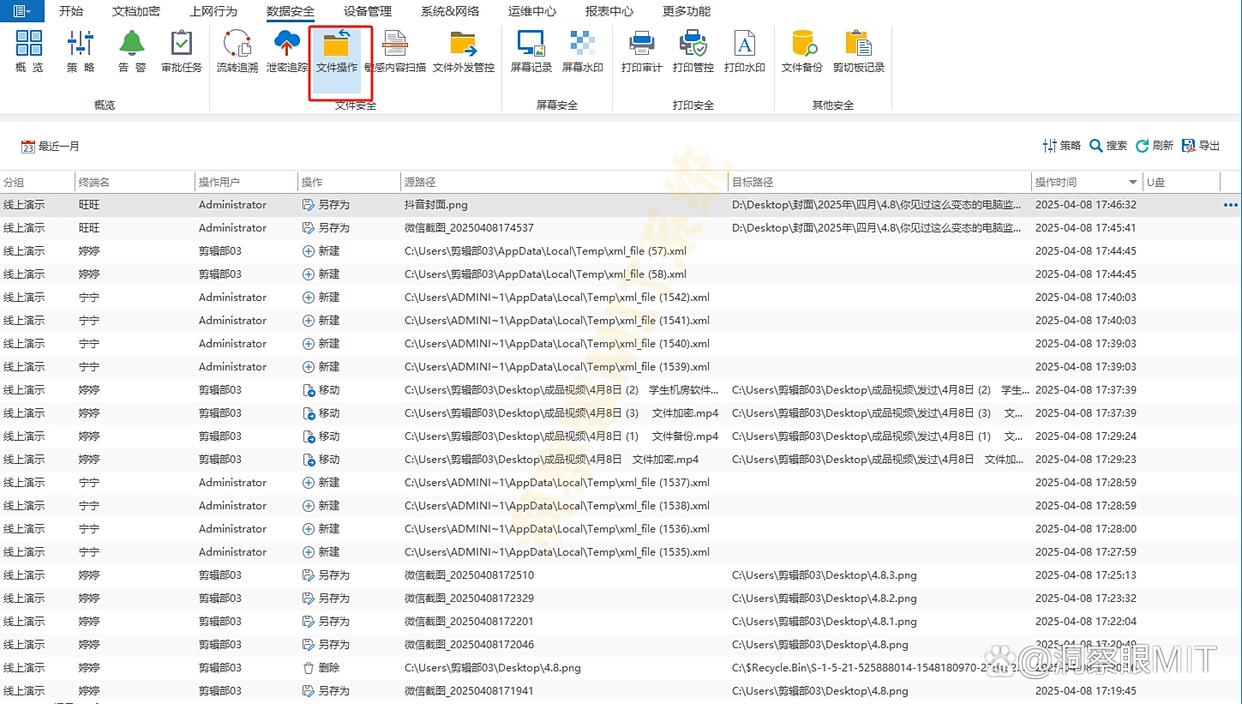

3. 文件操作记录:全面记录文件的各种操作,从新建、编辑到文件的删除、外发等全流程,以及文件的操作时间、操作者账号等。

4. 邮件监控:全面记录邮箱的收发情况,包括邮件的标题、内容、附件内容等。

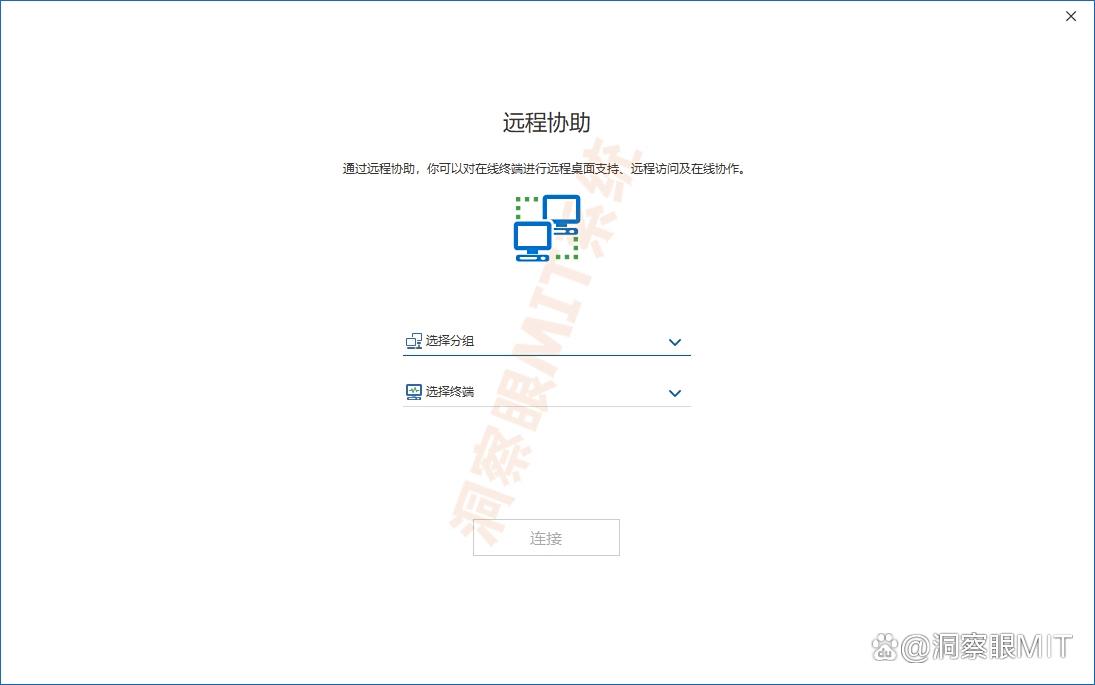

5. 远程管理:一键锁屏、关机或远程协助,快速响应紧急事件。

优势:软硬结合、AI驱动,兼顾安全与效率,降低管理复杂度。

二、动态权限控制:基于角色与行为的访问管理

操作:

1. 按员工角色(如研发、行政)分配网络权限(如研发可访问特定代码库,行政限制金融网站);

2. 当检测到敏感操作时(如下载大文件),系统自动提升审批层级或临时限制权限。

优势:权限随角色/行为动态调整,降低误操作风险;适用:数据需分部门隔离的企业(如医疗、法律行业)。

三、流量分析+威胁情报:精准定位异常行为

工具:

● 部署流量分析系统,实时监测网络流量模式,识别非正常数据交换(如加密流量异常);

● 整合威胁情报库,自动拦截已知恶意IP/域名访问。

效果:快速发现隐藏威胁,提前阻断攻击;场景:应对高级持续性攻击(APT)或数据泄露预防。

四、终端安全套件:软硬结合的一体化防护

功能:

1. 集成防病毒、终端加密、USB管控等功能;

2. 设置终端安全基线(如强制更新补丁、禁用高危端口),不符合要求的设备无法联网。

亮点:统一管控终端安全与上网行为,减少管理碎片化;适合:中大型企业终端标准化管理。

五、浏览器策略管理:精细化网页访问控制

策略:

● 使用企业浏览器管理平台,强制员工使用安全浏览器,并锁定特定标签页;

● 配置URL策略:允许访问工作相关网站,自动重定向无关请求至提示页。

价值:轻量级部署,减少非工作网页干扰;应用:需要专注工作的场景(如客服、生产线办公)。

六、云防火墙+SD-WAN:网络层智能管控

方法:

● 部署云防火墙,通过AI识别并拦截恶意流量、异常访问;

● 使用SD-WAN(软件定义广域网)优化网络路径,集中管理分支机构的互联网访问。

特点:灵活部署、智能识别威胁,适应远程办公场景;场景:多地点企业、混合办公模式。

提示:

实施管控前需明确企业政策,保障员工知情权,通过“技术+制度”双管齐下,实现透明化管理。

编辑:玲子

2、怎么才能做好上网管控?六大上网管控方法分享,非常好用

网络已深度融入生活与工作,带来便捷的同时,也暗藏不少困扰。

企业里,员工分心浏览无关网站,拖慢工作进度;家庭中,孩子沉迷网游、接触不良信息,让家长忧心;公共场合,不合理的网络使用还可能引发安全风险。

如何在享受网络红利的同时,避免其负面影响,成了许多人需要面对的问题。

做好上网管控,能让网络环境更健康有序,无论是提升效率还是守护安全,都有着重要意义。以下分享一些实用的管控方式,不妨试试。

一、部署洞察眼 MIT 系统

功能:

网站浏览记录:全面记录网站的浏览历史,包括网站的标题、网站内容、下载的文件等,并生成详细的上网日志。

网站访问管控:支持自定义网站黑白名单,一键禁止员工访问娱乐、购物、社交等与工作无关的网站,避免员工在工作时间沉迷网络。

通讯监控:监控微信、QQ 等主流即时通讯软件聊天内容,可自定义敏感词报警。

文件操作记录:记录文件创建、修改、删除等操作,以及操作时间、操作者账号、操作路径等,并生成详细的日志,一旦文件异常,通过日志能快速找到主要负责人。

适用人群:

企业管理者,用于规范员工上网行为、防范数据泄露;有孩子的家长,监督孩子上网,避免接触不良信息。

二、安装网络过滤软件

功能:

可根据内容类别自动过滤不良网站,如暴力、色情、赌博类网站;能设置特定时间段的网络访问限制,比如在工作或学习时段禁止访问娱乐网站;还能统计各设备的上网时长和访问内容,生成详细报告。

适用人群:

学校管理人员,用于管理校园网络,规范学生上网行为;中小企业主,对员工上网进行基础管控,提升工作效率。

三、配置防火墙规则

功能:

通过设置端口过滤,限制特定网络服务的使用,如禁止 P2P 下载端口;依据 IP 地址限制设备访问特定网络区域,防止内部设备连接不安全的外部网络;对进出网络的数据进行检测,拦截含有恶意代码的数据包。

适用人群:

企业 IT 运维人员,保障企业内部网络安全,防范网络攻击;网络管理员,管理大型局域网,控制网络访问权限。

四、采用上网行为管理路由器

功能:

能按设备分配网络带宽,避免个别设备占用过多资源;支持按时间段管理设备上网权限,如禁止夜间家庭设备过量上网;可记录各设备的上网日志,包括访问的网站、使用的应用等,便于追溯。

适用人群:

家庭用户,尤其是有多台设备连接网络的家庭,合理分配网络资源;小型办公场所管理者,简化网络管控流程,降低管理难度。

五、建立上网账户管理体系

功能:

为每个用户创建独立上网账户,设置不同的上网权限,如普通员工只能访问工作相关网站,管理员拥有更高权限;记录每个账户的上网行为,可根据账户追踪违规操作;支持账户临时权限调整,满足特殊场景需求。

适用人群:

大型企业管理者,对不同部门、不同级别员工进行差异化上网管理;科研机构负责人,保护科研数据安全,规范内部人员上网行为。

六、实施物理网络隔离

功能:

将网络划分为不同的物理网段,如办公网段和访客网段,各网段之间无法直接通信;限制不同网段的设备访问权限,确保敏感网段的信息不被其他网段获取;通过专用设备连接不同网段,严格控制数据流转。

适用人群:

政府机关、金融机构等对信息安全要求极高的单位,防止核心数据泄露;涉及保密项目的企业,保障项目信息在独立网络环境中传输和存储。

以上六种上网管控方法各具特色,你可以根据自身的身份和实际需求,选择合适的方法来做好上网管控,让网络使用更加规范、安全。

编辑:玲子