本文为您提供 “让泄密者无处遁形” 相关的内容,其中有: “源代码加密方法有哪些?5个源代码加密教程,让泄密者无处遁形!”, 等内容。。文章摘要:

1、源代码加密方法有哪些?5个源代码加密教程,让泄密者无处遁形!

在当今数字化的时代浪潮中,源代码作为软件开发的核心与灵魂,承载着企业的创新成果和核心竞争力。

然而,随着网络安全威胁的日益复杂多样,源代码面临着诸如泄露、篡改等诸多风险,一旦遭受攻击,可能会给企业带来巨大的经济损失和声誉损害。

因此,如何有效地对源代码进行加密保护,成为了众多企业和开发者亟待解决的关键问题。

下面将为大家详细介绍 5 种源代码加密的高效方法,助力企业和开发者筑牢源代码安全防线。

1、部署洞察眼 MIT 系统

透明加密:通过驱动层或应用层加密技术,在开发者无感知的情况下,对源代码进行自动加密和解密。当员工打开加密文件时,系统自动解密;保存时再次加密,确保文件在本地存储和传输过程中始终处于加密状态。

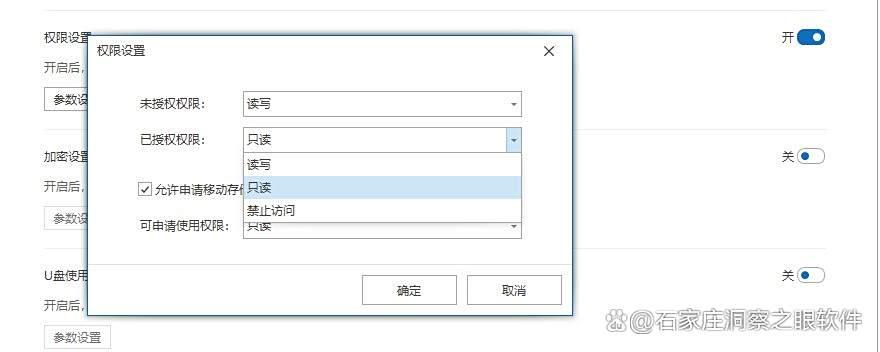

权限管理:根据员工的岗位、部门等因素,设置不同的访问权限。例如,测试人员仅能读取代码,开发人员可编辑,而项目经理拥有完全权限。还可以基于 IP 地址、时间段、设备类型等进行动态限制,以及结合密码、指纹、硬件令牌等多重认证方式,确保访问者身份真实可信。

外发控制:对外发代码进行加密,并设置使用期限、打开次数、设备限制等条件。例如,代码仅能在指定设备上打开 3 次,7 天后失效。同时,可为每份外发代码嵌入唯一数字水印,记录接收者信息,便于泄露追溯,外发还需通过审批,管理员可实时监控外发记录。

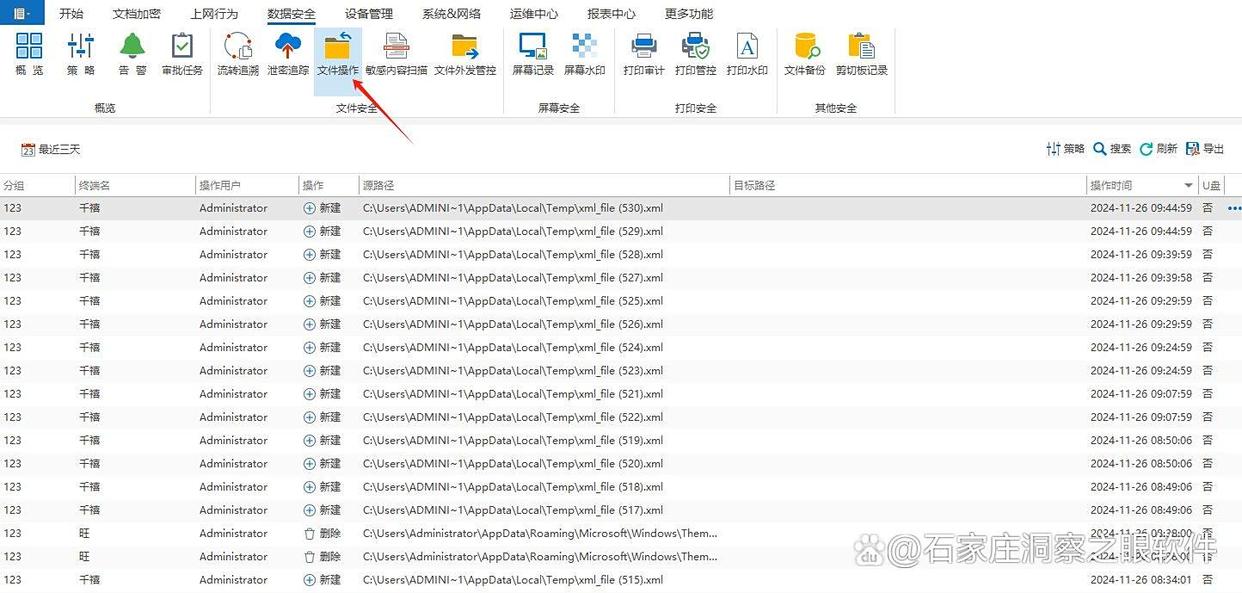

审计与监控:实时记录代码的访问、修改、外发等操作,生成详细的审计日志。自动检测异常行为,如异常大量下载、非工作时间访问等,并触发告警。还可生成代码访问趋势图、权限分布图等可视化报表,辅助安全管理。

2、使用专业代码加密工具

市面上有诸多专门针对源代码加密设计的工具,比如 VeraCrypt 等。这类工具通常采用高强度的对称或非对称加密算法,开发者可以选择将整个代码项目文件夹或者特定的代码文件进行加密打包。在需要使用时,凭借正确的密码或者密钥进行解密还原,如此一来,即使代码存储介质丢失,只要加密密钥掌握在自己手中,就能确保源代码的安全。

3、建立网络隔离环境

将存放源代码的服务器或者开发环境所在的网络与外部网络进行严格隔离,例如通过设置防火墙规则,只允许特定 IP 地址段或者经过授权的网络连接访问,阻断来自外部互联网的非法访问尝试。同时,在内部网络中也可以采用 VLAN(虚拟局域网)等技术划分不同的区域,进一步限制不同部门、不同人员之间对源代码的随意访问,确保只有在安全可靠的网络范围内才能接触到源代码。

4、进行代码混淆处理

通过代码混淆工具,改变源代码原有的逻辑结构、变量名称等,使其变得难以理解和逆向分析,但又不影响代码本身正常的功能运行。例如,将原本清晰明了的函数名、变量名替换成无意义的随机字符组合,这样即使代码被获取,他人想要解读其中的业务逻辑和算法思路也会面临极大的困难,从而间接保护了源代码的核心机密。

5、定期备份并加密备份数据

对源代码进行定期备份是防止数据丢失的重要举措,而在备份时更要注重加密。可以使用专业的备份软件,在备份过程中对源代码文件同时进行加密处理,将备份数据存储在异地的安全存储介质或者云端存储服务(前提是云端服务也具备可靠的加密保障)中。这样,即使本地的源代码出现意外情况,如被勒索病毒加密等,也能通过加密的备份数据进行恢复,并且备份数据由于加密的存在,也不会轻易被他人获取利用。