本文为您提供 “源代码加密的小技巧” 相关的内容,其中有: “源代码怎么加密?分享五个源代码加密的小技巧,简单又高效”, 等内容。。文章摘要:

1、源代码怎么加密?分享五个源代码加密的小技巧,简单又高效

做开发的朋友们都知道,源代码那可是咱的“心头宝”,每一行代码都凝聚着无数的心血与智慧。可要是源代码泄露了,就好比自己精心打造的宝藏被人轻易夺走,损失简直难以估量!

所以呀,给源代码加密就成了重中之重。今天我就来给大家分享五个超实用的源代码加密小技巧,不管你是新手小白还是开发老手,都能轻松上手,让你的代码安全系数直线上升,再也不用担心代码被泄露啦!

技巧一:代码混淆

代码混淆就像是给代码穿上了一层“迷彩服”。它通过对代码中的变量名、函数名、类名等进行无意义的替换,把原本清晰易懂的代码变得让人摸不着头脑。

比如说,把一个简单的变量名“count”改成“a1b2c3”,这样即使别人拿到了你的代码,也很难快速理解其逻辑和功能。

而且,很多混淆工具还支持对代码结构进行调整,进一步增加代码的复杂度,让逆向工程变得困难重重。

常见的代码混淆工具有ProGuard(适用于Java)、JavaScript Obfuscator(适用于JavaScript)等,大家可以根据自己使用的编程语言来选择合适的工具。

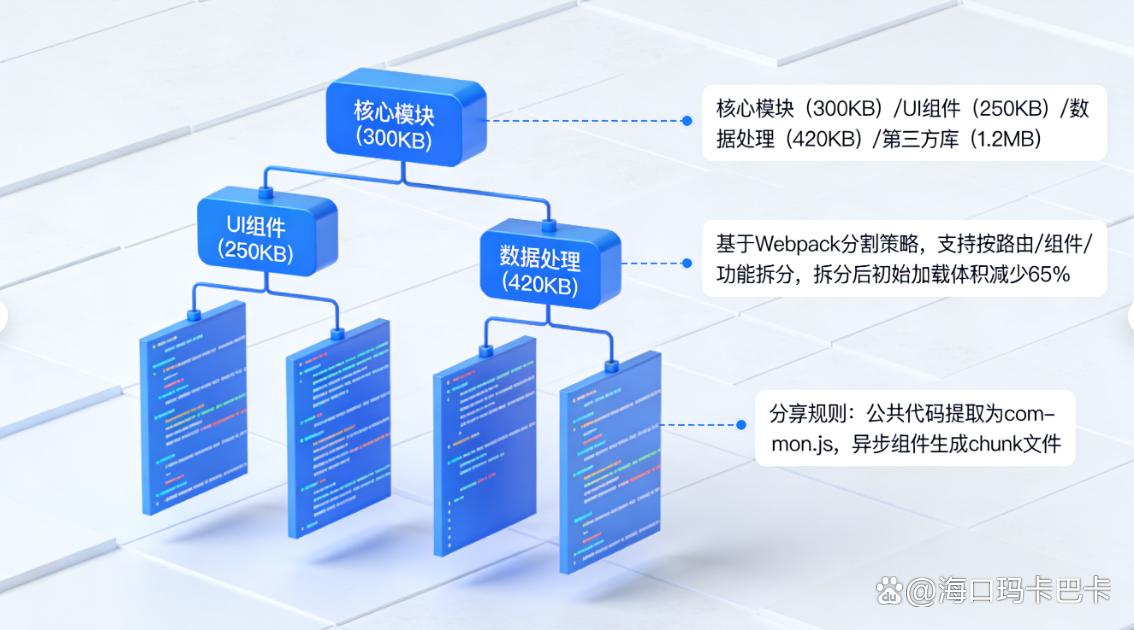

技巧二:采用代码拆分与动态加载

代码拆分与动态加载是一种比较巧妙的加密思路。我们可以把完整的源代码拆分成多个小的代码模块,每个模块都进行独立的加密处理。在程序运行时,根据实际需求,动态地从服务器或者其他存储位置加载相应的加密模块,然后在内存中进行解密和执行。

这样一来,即使有人获取到了部分加密的代码模块,由于缺少其他关键模块和正确的加载逻辑,也无法还原出完整的源代码。例如,在一个大型的游戏开发项目中,可以将游戏的不同场景、角色控制等代码分别拆分成独立的模块,按需加载,既提高了代码的安全性,又能优化游戏的运行性能。

技巧三:部署第三方软件——以洞察眼MIT系统为例

在企业级源代码保护场景中,部署专业的第三方软件是高效且可靠的选择,洞察眼MIT系统就是其中的佼佼者。

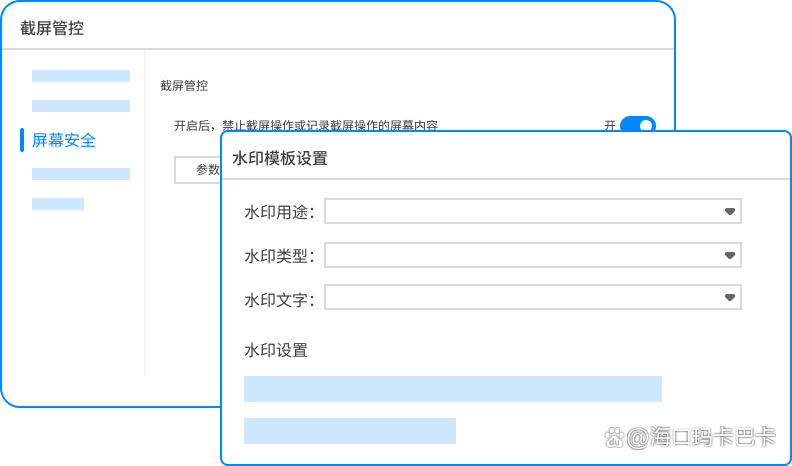

透明加密:它运用先进的透明加密技术,能在不干扰正常开发流程的前提下,自动对源代码进行加密。当开发人员在授权环境里编写、编辑代码时,操作和平时毫无二致,但代码在保存瞬间就会被自动加密。一旦代码脱离授权环境,像被非法复制到外部设备,或通过网络传输到未授权之处,代码就会变成乱码,无法正常使用。

权限管理:能依据部门、项目、角色等维度,对源代码访问权限进行细致划分。例如,只有核心开发人员能访问涉及核心算法的代码,普通开发人员只能接触相关辅助模块代码,从源头杜绝源代码泄露风险。

溯源水印加持:外发代码会自动嵌入含使用者身份、接收者信息的唯一数字水印,打开加密代码时还会叠加 “开发者姓名 + 工号 + 打开时间” 的动态水印。即便出现截图或文件流转泄密,也能快速定位泄密源头。

技巧四:利用区块链技术加密存储

区块链技术以其去中心化、不可篡改等特性,为源代码加密存储提供了新的思路。我们可以将源代码的关键信息,如代码的哈希值、版本信息等,存储在区块链上。

同时,将源代码本身进行加密后存储在分布式存储系统中,比如IPFS(星际文件系统)。区块链上的哈希值就像是一个唯一的“指纹”,它可以验证存储在分布式系统中的源代码是否被篡改过。

如果有人试图修改源代码,那么其哈希值就会发生变化,与区块链上存储的值不匹配,从而及时发现代码的异常情况。而且,由于区块链的去中心化特性,不存在单一的控制节点,进一步提高了源代码存储的安全性。

技巧五:基于生物识别技术的代码访问控制

生物识别技术如指纹识别、面部识别等,具有唯一性和难以复制的特点,可以用于源代码的访问控制。

我们可以开发一个基于生物识别技术的代码访问系统,只有通过生物识别验证的开发人员才能访问和操作源代码。例如,在开发团队的服务器上安装指纹识别设备,开发人员在登录服务器或者访问特定的代码仓库时,需要先进行指纹识别验证。

只有指纹信息与预先录入的合法开发人员信息匹配成功,才能获得相应的访问权限。这样一来,即使有人获取到了服务器的登录密码,没有合法的生物特征信息也无法访问源代码,大大提高了源代码的安全性。

好啦,以上就是我给大家分享的五个源代码加密小技巧。大家可以根据自己的实际情况,选择适合自己的方法或者组合使用多种方法,为源代码加上坚固的“安全锁”,让我们的开发成果得到更好的保护!