本文为您提供 “USB端口管控方法” 相关的内容,其中有: “USB端口如何管控?6个电脑USB端口管控方法,管控USB端”, 等内容。。文章摘要:

1、USB端口如何管控?6个电脑USB端口管控方法,管控USB端

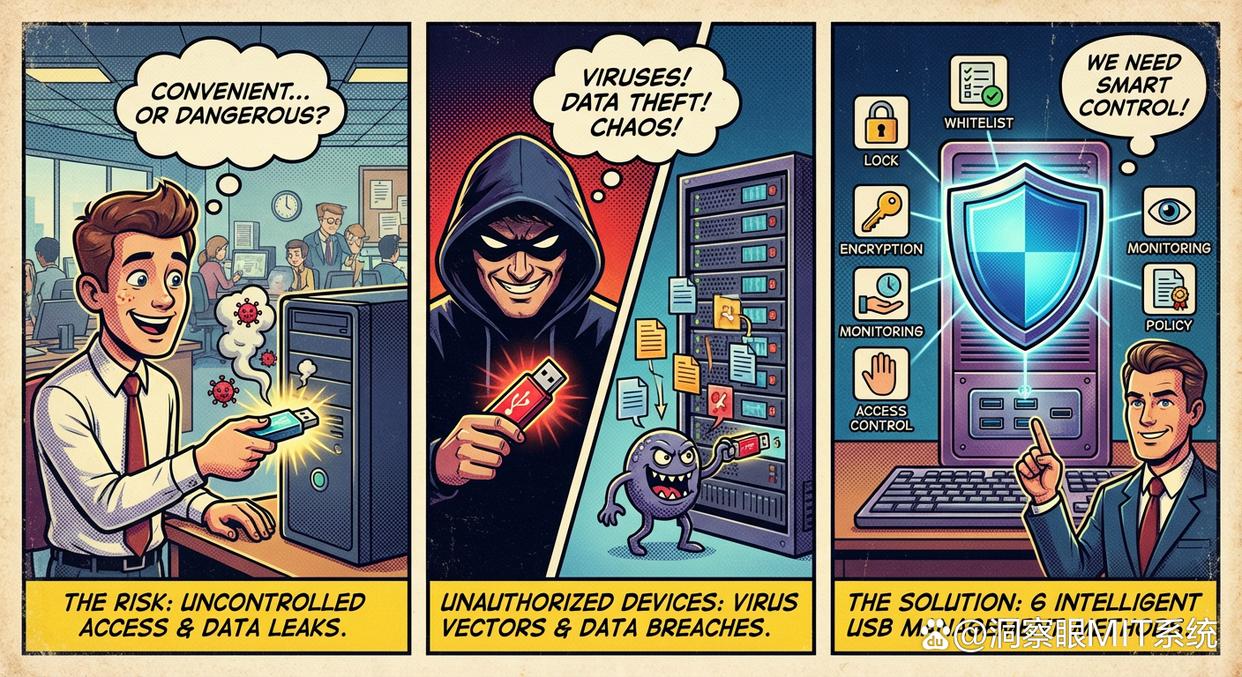

在当今高度信息化的办公环境中,USB端口作为数据交换的通用接口,极大地提升了工作的便利性。然而,这份便利背后也潜藏着巨大的安全风险。未经授权的U盘、移动硬盘等设备可以轻易接入电脑,成为数据泄露、病毒传播的温床。

因此,对电脑USB端口进行有效和智能的管控,已成为企业信息安全建设中刻不容缓的关键环节。以下将为您介绍六种行之有效的USB端口管控方法,帮助您的企业构筑坚实的数据安全防线。

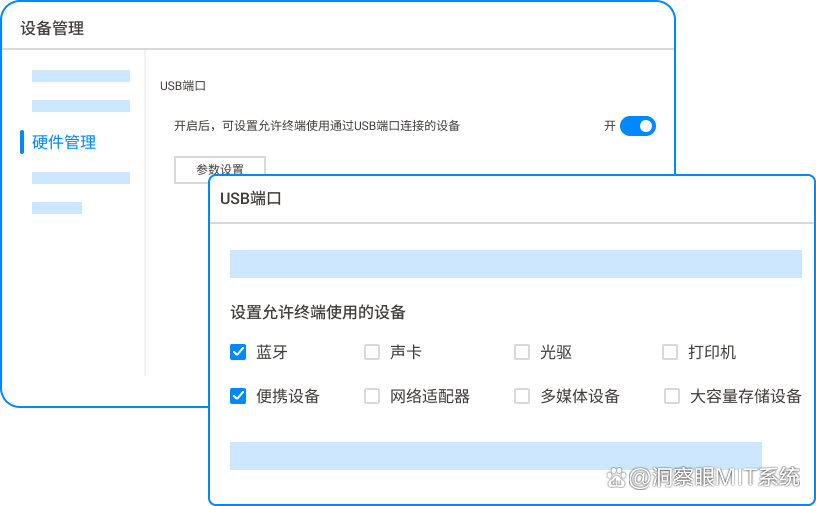

方法一:部署专业的终端安全管理系统(如洞察眼MIT系统)

对于追求高效、全面且智能化管理的企业而言,部署专业的终端安全管理系统是首选方案。以洞察眼MIT系统为例,这类软件并非简单地一刀切禁用端口,而是提供了一套精细化的管控策略。

功能:

黑白名单精准授权:管理员可将授权的 U 盘、移动硬盘等设备信息(含型号、序列号等)录入白名单,仅这些设备能正常接入;未授权设备列入黑名单,接入时会被系统自动拦截。

区分设备类型管控:能智能区分 USB 存储设备和办公外设,比如禁用 U 盘、移动硬盘等存储设备时,不影响鼠标、键盘、打印机等非存储类 USB 设备的正常使用,避免干扰日常办公。

权限管控:可以对授权U盘设置只读权限,即员工只能从U盘读取文件到电脑,但无法将电脑文件拷贝出去,从源头上杜绝了主动泄密。

操作记录:系统会详细记录每一次USB设备的插拔时间、使用者以及所有文件的操作记录(如拷贝、删除、重命名),为日后的安全审计提供了可靠依据。当出现违规操作时,系统还能实时告警,帮助管理员第一时间介入处理。

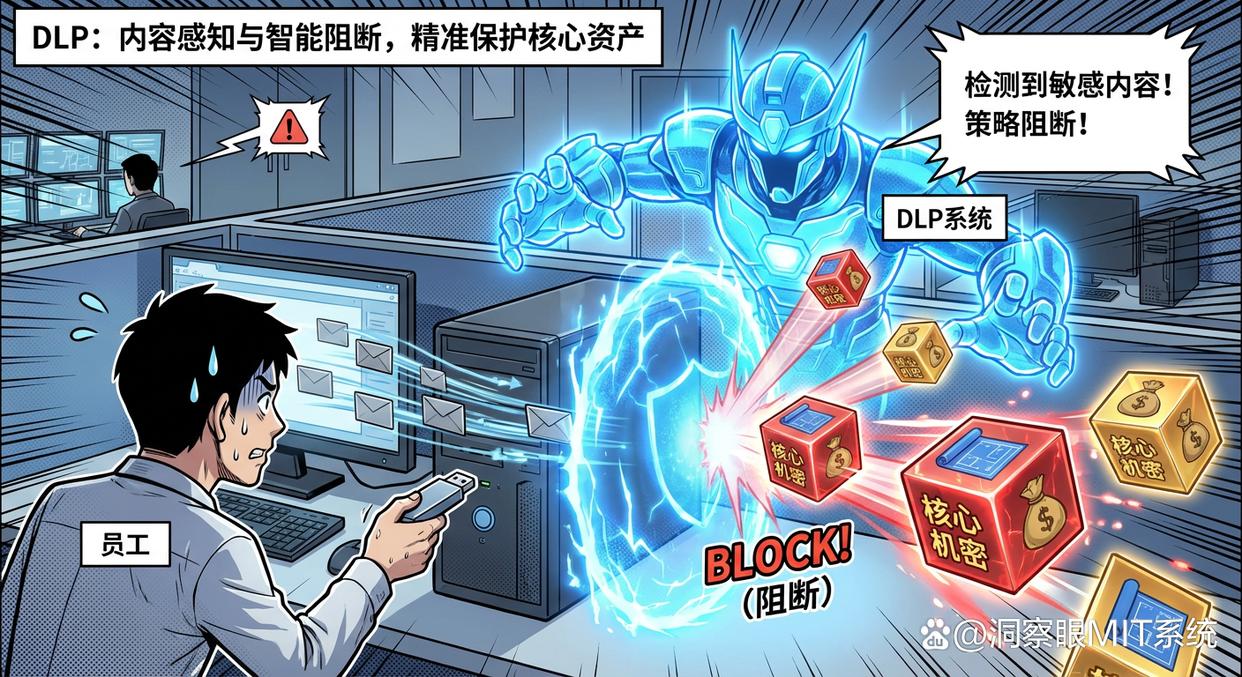

方法二:实施数据丢失防护(DLP)策略

数据丢失防护(DLP)系统是一种更侧重于保护数据内容本身的安全策略。它不仅仅是管理端口,更是管理流经端口的数据。

功能:

DLP系统的主要功能是“内容感知与智能阻断”。它通过对企业内部的敏感数据(如客户资料、财务报表、技术图纸等)进行分类和标记,能够识别并监控这些数据的使用和流动情况。

当系统检测到有员工尝试将包含“核心机密”标签的文件通过USB端口拷贝出去时,无论该U盘是否经过授权,DLP系统都会立即介入,根据预设策略进行阻断,并通知管理员。这种方法的优势在于,它能精准识别并保护核心资产,而不是笼统地限制所有文件传输。

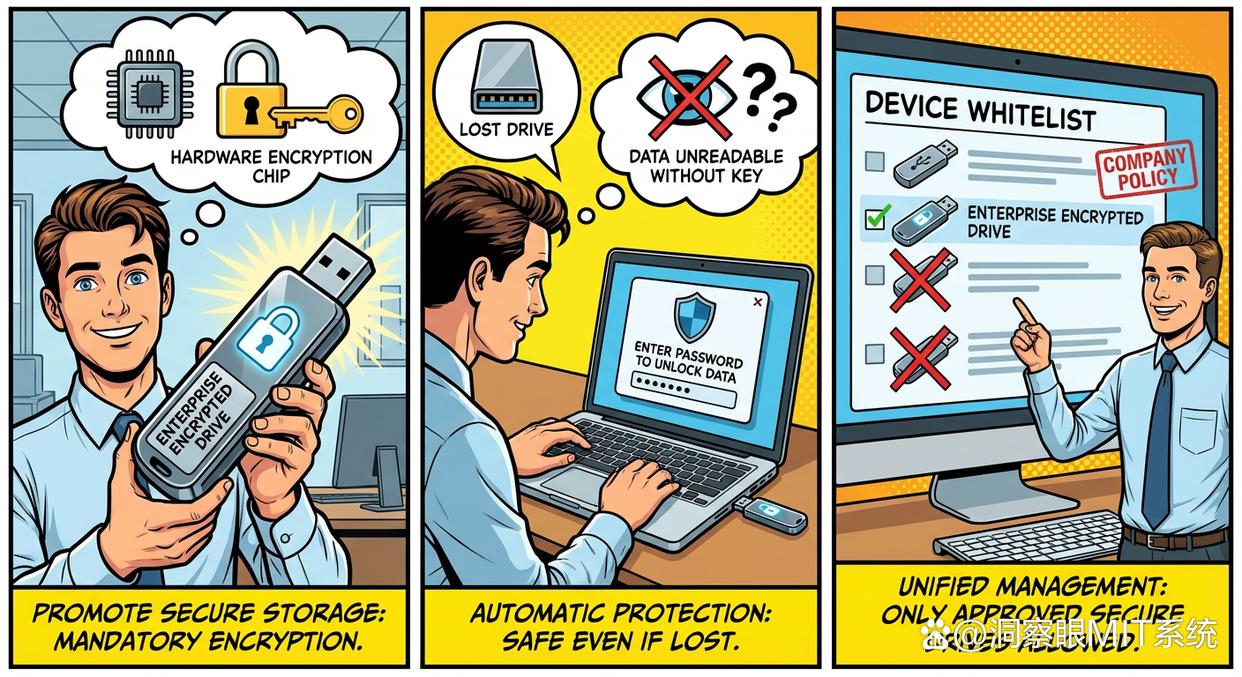

方法三:推广使用企业级加密U盘

与其完全禁止,不如疏堵结合,推广使用高安全性的存储介质也是一种有效的管理思路。

功能:

企业级加密U盘的核心功能是“强制硬件加密”。这类U盘内置加密芯片,所有存入的文件都会被自动加密。即使U盘不慎丢失或被盗,没有正确的密码或密钥,拾获者也无法读取其中的任何数据。

企业可以统一采购这类U盘,并将其作为唯一合规的移动存储设备。再结合第一种方法中的终端安全系统进行设备白名单设置,就能确保只有这些安全的U盘可以在公司电脑上使用,既保证了工作的灵活性,又极大地提升了移动数据的安全性。

方法四:通过操作系统策略进行限制

对于预算有限或网络环境相对简单的企业,利用操作系统内置的功能进行管控是一种成本低廉且直接的方法。以Windows操作系统为例,可以通过组策略(Group Policy)进行有效管理。

功能:

组策略的功能是“实现系统级的访问控制”。管理员可以通过编辑组策略,找到“计算机配置”下的“管理模板”->“系统”->“可移动存储访问”选项。

在这里,可以启用“拒绝所有可移动存储类的所有权限”策略,从而完全禁止U盘等设备的使用。或者,也可以更灵活地设置“可移动磁盘:拒绝写入权限”,这样员工就只能读取U盘中的内容,而无法将电脑中的文件拷贝出去,同样能起到防止数据外泄的作用。

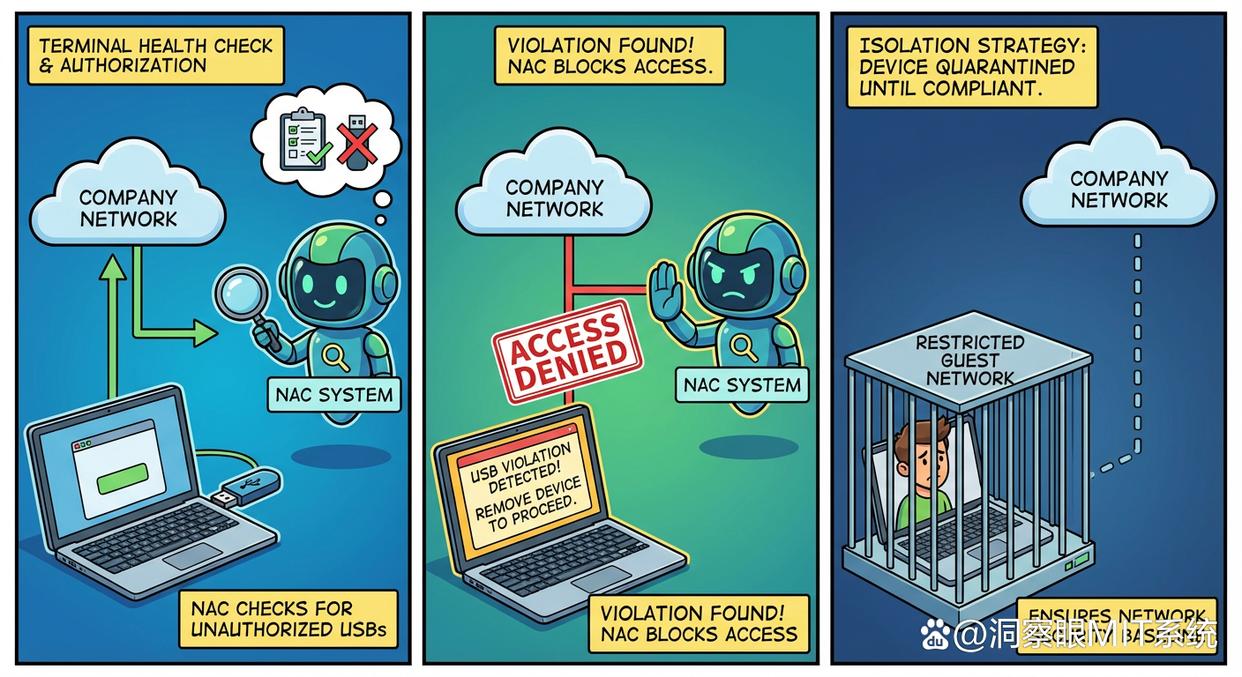

方法五:采用网络准入控制(NAC)技术

网络准入控制(NAC)将USB管控与整个网络的安全策略联动起来,形成了一道动态的防御体系。

功能:

NAC的核心功能是“终端健康度检查与访问授权”。当一台电脑尝试接入公司网络时,NAC系统会率先对其进行全面的安全检查,这其中就包括检查是否有未经授权的USB设备正在连接。

如果发现违规,NAC可以执行多种策略,例如直接阻止该电脑接入网络、将其隔离到受限制的访客网络,或者在用户屏幕上弹出警告,要求其移除违规设备后才能正常上网。

这种方法将USB管控提升到了网络安全准入的层面,确保了所有入网设备都符合公司的安全基线。

方法六:建立并执行严格的安全管理制度

最后,任何技术手段都离不开强有力的管理制度作为支撑。建立一套完善的USB设备使用规范,是所有技术方案能够成功落地的根本保障。

功能:

管理制度的功能是“明确行为规范并提升全员安全意识”。企业应明文规定U盘等移动存储介质的使用范围、申请流程、审批责任人以及违规处罚措施。

同时,定期对全体员工进行信息安全培训,通过真实案例讲解USB端口滥用可能带来的严重后果,将“安全第一”的理念深植于每位员工心中。当技术防护与人为遵守相结合时,才能真正构筑起无懈可击的数据安全堡垒。