文章摘要:随着远程办公与跨地域协作的普及,电脑屏幕实时监控成为企业保障数据安全、提升管理效率的关键手段。无论是追踪员工操作行为、防止信息泄露,还是实现智能化设备管理,专业

随着远程办公与跨地域协作的普及,电脑屏幕实时监控成为企业保障数据安全、提升管理效率的关键手段。

无论是追踪员工操作行为、防止信息泄露,还是实现智能化设备管理,专业的监控软件正以技术革新应对数字化时代的复杂需求。

2025年,面对数据安全威胁升级与协作模式变革,如何选择功能全面、安全可靠的工具?

本文精选6款必备远程监控软件,覆盖从实时屏幕查看到AI行为分析的多维功能,助力不同场景下精准、高效的监管需求。

一、洞察眼MIT系统

核心功能与优势:

● 实时屏幕监控:实时捕捉电脑操作动态,并且支持多屏同步查看。如管理员可在电脑上集中查看运营部员工的电脑屏幕画面,也可放大某一员工的屏幕画面。查看操作细节。

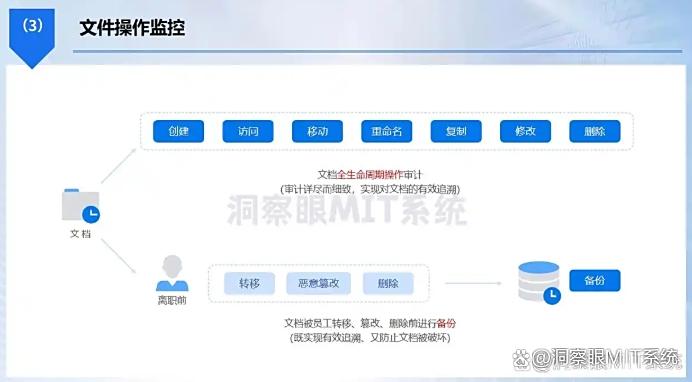

● 文件操作监控:监控员工对文件的各种操作,包括文件的新建、编辑、复制、修改等,通过AI引擎持续分析用户行为,识别异常操作(如批量下载敏感文件、非工作时间高频访问核心系统、异常文件删除等),自动触发分级预警(邮件/短信/弹窗),降低人工审核成本。

● 屏幕录制回放:对屏幕画面进行高清录制,并自动按照规定路径保存。支持录像回放,为员工后期审查工作提供有力证据。

● 远程协助:一键远程连接员工电脑,特别是在处理紧急电脑问题时,能够迅速响应,保障员工工作的正常开展。并且,该系统在远程控制过程中支持双向文件传输,方便工作资料的共享与管理。

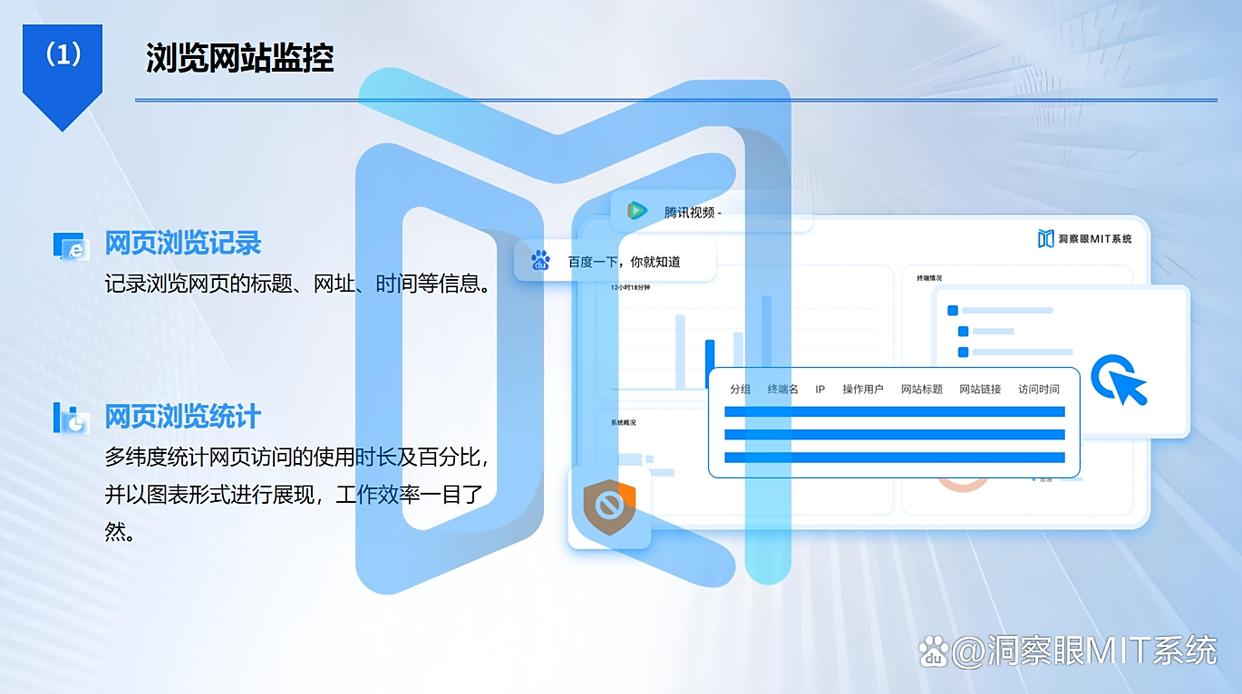

● 网站浏览记录:可实时记录网站的浏览历史,包括网站的标题、网页关键词、网站的停留时长等。

特点:深度融合监控与防护,AI技术降低误判率,是中大型企业信息安全的优选,兼顾效率与合规。

二、TeamViewer

功能亮点:

● 远程桌面控制:一键连接远程设备,支持跨操作系统(PC/移动端)实时操控,低延迟传输确保流畅体验。

● 屏幕共享与多方协作:支持多人同时访问同一屏幕,配合语音/文字聊天功能,适用于远程培训、技术支持或团队协作会议。

● 安全认证机制:采用AES-256端到端加密,双向身份验证及两步验证,确保连接过程防劫持、防窥探。

● 会话记录与审计:自动保存远程会话日志,记录操作轨迹,便于事后追溯合规性或问题排查。

适用场景:IT运维、异地团队协作、客户远程支持。

三、AnyDesk

优势:

● 超低资源占用:安装包仅2MB,启动迅速,即使在老旧设备上也能流畅运行,适合大规模部署。

● 高清远程监控:支持高达4K分辨率的屏幕传输,自定义帧率调节,平衡画质与带宽消耗。

● 灵活监控模式:可设置“仅观看模式”(不干预被控端操作)、“实时交互模式”,满足不同监管需求。

● 免费版与扩展功能:基础功能免费,企业版支持文件传输、会话录制、多设备管理,适合中小团队按需选择。

特点:部署便捷、性能高效,适合临时远程协助或轻量级监控场景。

四、SolarWinds Endpoint Manager

核心价值:

● 终端威胁检测与响应:实时扫描终端漏洞,自动隔离感染设备,联动防火墙阻止恶意通信。

● 性能与行为监控:监测CPU、内存、磁盘使用率,生成性能报表,识别资源占用异常。同时记录应用程序使用时长、文件访问频率,优化设备效率。

● USB与外部设备控制:禁用或仅允许白名单USB设备接入,记录所有设备插拔日志,防止数据通过硬件外泄。

● 远程批量管理:一键远程安装软件、更新补丁,支持上千台设备同时操作,降低IT运维成本。

适用行业:金融、医疗等需严格管控终端安全的领域。

五、LogMeIn Pro

功能特点:

● 多设备集中管理:通过控制台统一查看多台电脑屏幕,支持分组管理、批量任务下发。

● 自定义监控策略:灵活设置监控规则,如特定屏幕区域监控、定时截图(每5分钟/每小时)、触发式录像(检测到敏感操作自动启动)。

● 移动端扩展:iOS/Android应用支持远程访问与监控,随时随地管理设备,适配移动办公需求。

● 权限分级:为不同管理员分配监控权限(如部分员工仅允许查看屏幕,无法操控),确保管理安全。

应用场景:企业IT部门、连锁门店设备监管、远程技术支持团队。

六、Netscout Arbor

独特能力:

● 全流量分析与威胁溯源:捕获网络通信流量,解析数据包识别异常行为(如加密流量中的恶意命令、高频数据上传)。结合威胁情报库,快速定位攻击源并生成溯源报告。

● 数据泄露防护(DLP):实时解析流量中的敏感信息(如信用卡号、身份证号),阻止未经授权的外传,支持合规审计。

● 可视化监控与预警:拓扑图直观展示设备连接状态,异常流量以红点标注,一键生成安全事件报告。

● 联动响应:与防火墙、入侵检测系统联动,自动阻断可疑通信,实现“监控-分析-响应”闭环。

价值:从网络层切入,将威胁检测与屏幕监控结合,适合应对高级持续威胁(APT)及数据泄露风险。

编辑:玲子