文章摘要:文件泄密,很多时候不是黑客电影里的那种惊天动地,而是很日常:午后改个稿,顺手把文档扔进了个人网盘;会后图纸放在了U盘里,回家路上U盘不见了。隐私、机密,一旦外流

文件泄密,很多时候不是黑客电影里的那种惊天动地,而是很日常:午后改个稿,顺手把文档扔进了个人网盘;会后图纸放在了U盘里,回家路上U盘不见了。

隐私、机密,一旦外流,补救起来又慢又贵。

好在,想把风险压下去,并不复杂,几步到位就能让安全感回到手里。下面这5招,我自己在团队里也常用,简单、直接,还不怎么占心力。

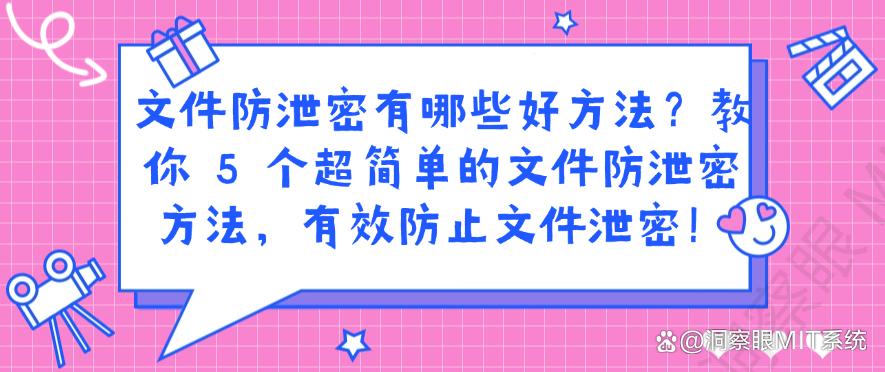

一、部署洞察眼 MIT 系统

智能加密:实时扫描电脑上新建的文件,一旦识别到敏感内容,会立即对文件进行加密,从源头上杜绝泄密的可能。

文件行为审计:记录谁在什么时候对文件做了什么操作,碰到深夜操作异常的,如批量拷贝、非工作时间打包外发这类动作,会弹预警。

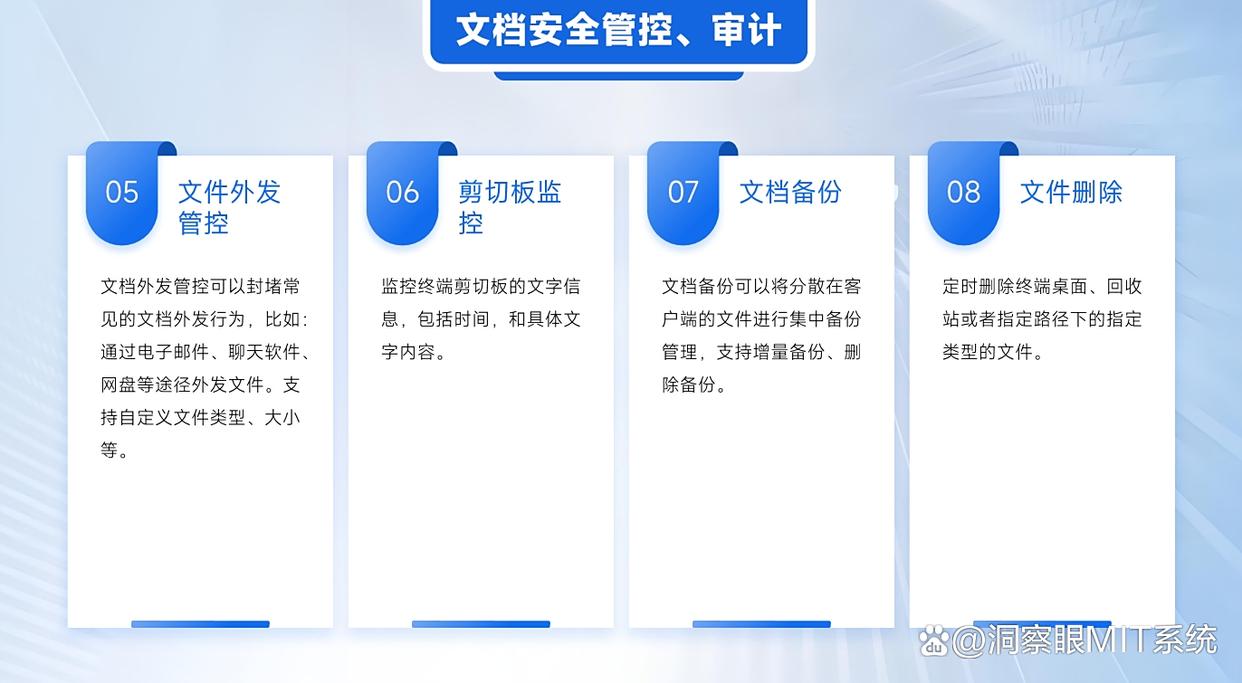

外发文件访问限制:将文件打包为加密文件进行外发,可设置打开次数、有效期、水印等策略,超期自动销毁,确保外发文件可控,防止文件被随意扩散。

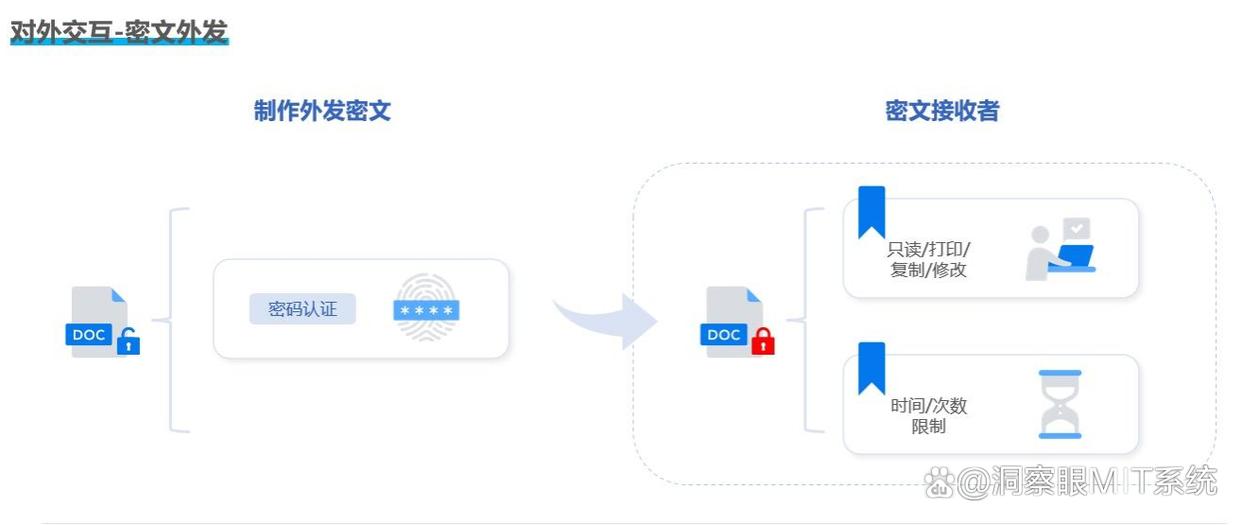

数据备份与恢复:为防止文件丢失或因加密出现问题导致无法访问,提供数据备份功能,管理员可定期对加密文件进行备份,并在需要时快速恢复文件,保障企业数据的完整性和可用性。

二、给敏感文件打“压缩+加密”组合拳

这招适合个人和小组场景,几乎零成本就能上。操作也就几步:

选中文件或文件夹,右键用 7-Zip/WinRAR 之类的工具压缩;

设置一个强密码,算法选 AES-256,顺手把“加密文件名”也勾上(不然目录能被窥见)。

小提醒:

密码别用生日、123456,建议12位以上、大小写+数字+符号,最好用密码管理器保存;

密码别和压缩包放一块儿发,分渠道传递(比如文件走邮件,密码用IM或电话);

老旧的系统自带Zip加密很弱,尽量用 7-Zip/WinRAR 新版本;

忘密基本没救,发之前先自己解压一次确认没问题。

偶尔也可用 Office/PDF 内置加密;但批量传输还是压缩包更顺手。

三、把防火墙和杀毒这两道“门神”开好、管好

外部攻击多数是“撞门先”。Windows Defender 防火墙保持开启,按需收紧入站/出站规则;杀毒软件(或EDR)保持更新病毒库,周更快速扫、月更全盘扫,发现异常先隔离再说。

打开勒索防护(受控文件夹访问),关键资料有离线或只读备份;

浏览器少装插件,邮件附件和宏启用前再三确认;

系统和软件及时打补丁,不拖延。

这些都是“基础体能训练”,不花什么钱,但能兜住一大半常见风险。

四、控制外部设备接入:U盘不设限,风险就不设限

不少事故源于“拷走带走”。做法很朴素:

企业侧可用组策略统一禁用可移动存储,或只允许白名单U盘(带序列号/加密U盘);

个人电脑可以在设备管理器里禁用USB存储;确需使用时,先扫毒再拷贝,用完即拔、即禁;

会议室/公共电脑默认禁用USB口;蓝牙、无线打印这类“隐形出口”也要关好或纳管。

遇到必须跨设备传文件的场景,优先走受控网盘/受控外发,最后才考虑U盘。

五、给文件加上水印,既提醒也可追溯

水印不挡字,但能“亮身份”。文档、PDF、图片都能加:

内容可包含文件名、使用人/工号、时间、IP等,半透明不刺眼;

重要资料用“动态水印”(打开即显示当前账号/时间),打印亦带水印;

对外版本把水印调淡或放页眉底纹,既不影响阅读,也能留痕。

有人会尝试P掉水印,所以它更像“标记+威慑”,要和访问控制、操作日志配套使用,效果最好。

上面5招,按你的场景挑着用、叠着用,就能把泄密风险明显压下去。工具顶在前面,流程兜在后面,再加上一点点日常自觉,文件就稳了。

编辑:玲子