文章摘要:硬盘里到底装着什么?私照、报表、投标文件、还夹着一堆临时导出的账号清单……平时看着风平浪静,真到设备丢了、账号被钓了或者同事误发到外部群,才知道后背一凉。加密这

硬盘里到底装着什么?私照、报表、投标文件、还夹着一堆临时导出的账号清单……平时看着风平浪静,真到设备丢了、账号被钓了或者同事误发到外部群,才知道后背一凉。

加密这事,以前是“有条件就上”,现在——更像是“晚点上就来不及”。

我把最近实际用过、或在团队里长期跑着的六款工具放在一起,对不同场景各挑一个好用的点,能快速上手就不拖泥带水;当然,细节上也有不少小心思,试过才知道。

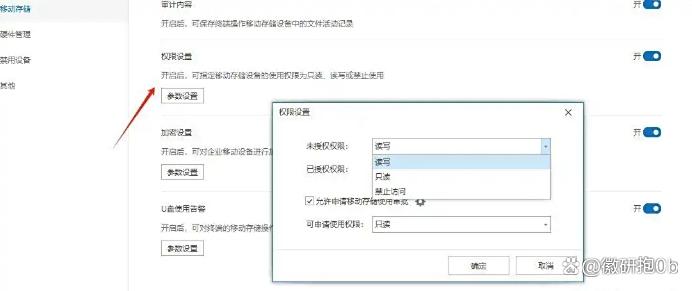

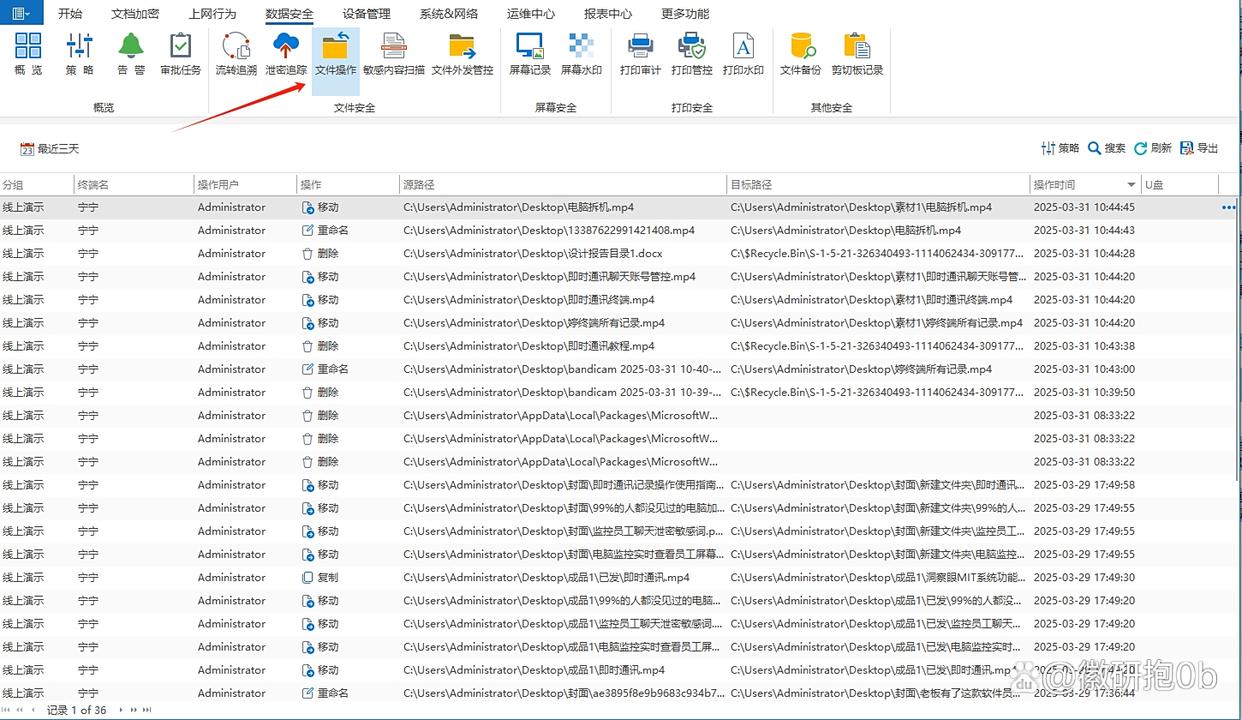

一、洞察眼MIT系统

透明加密:采用超高强的加密算法,对文件创建、编辑、保存实时加密;授权的人像平常一样用,没授权的连看都看不见。

权限细分:根据工作需求设置文件的访问权限,如只读、修改、复制、外发等,这样细致的设置,能有效防止越权访问的发生。

全生命周期跟踪:从文件生成、修改、传送到删掉——时间、设备、账号、动作类型,一条链串到底。

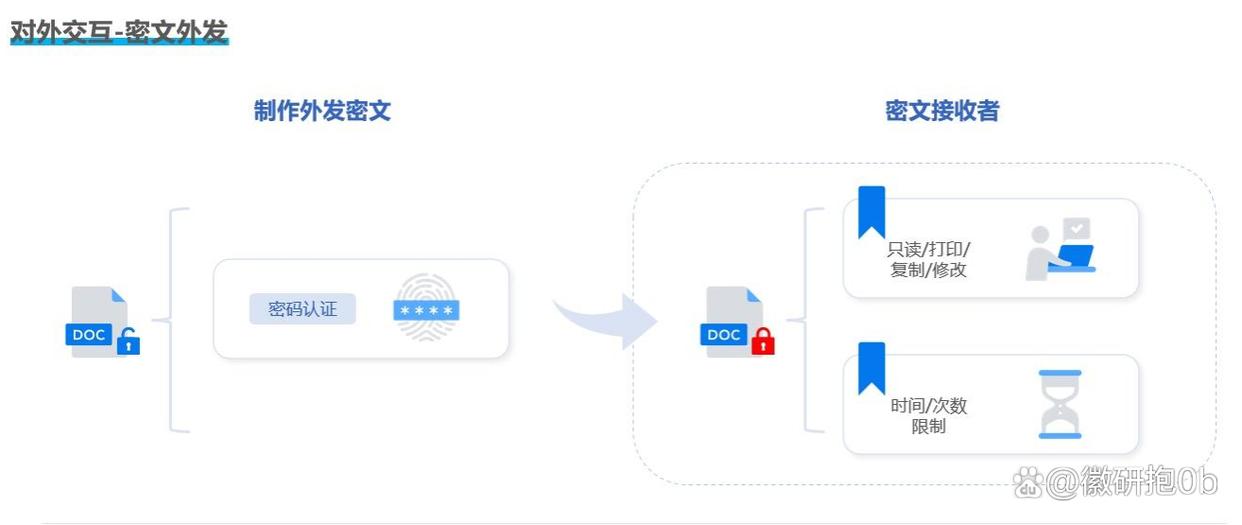

外发管控:文件需要外发时,可对文件进行加密,也可设置文件的访问次数、文件的有效期、禁止复制/打印/外发等权限,防止文件外发期间,二次泄密。

二、Boxcryptor

零知识思路到底:文件先在本地用你的密钥加好,再走云端;云服务商拿不到密钥,也就看不懂内容。即便云端出事,本地密钥在,心就不慌。

跟云盘贴得紧:Dropbox、Google Drive、OneDrive这些主流盘都能“无感”接入,你照常同步、协作,它在背后把加密这层补齐。团队里协作时几乎没学习成本。

共享也能精细:临时分享链接可设有效期、访问密码、只读或读写;谁什么时候从哪儿访问过,都会留痕。短期合作、外部审阅,用它省事。

传输管住了,设备也同步:TLS把在路上的数据包裹严实;电脑、手机、平板多端同步,密钥管理统一。出门在地铁上改两句文档,回到公司就接上去了。

三、EncryptStick

即插即用的加密虚拟盘:插上U盘,系统里冒出个加密虚拟磁盘;拷进去的东西实时加密,拔掉设备——盘没了、数据也“隐身”。U盘丢了也不怕被人直接打开。

多分区、多权限:可以按项目、角色分出不同加密区,给到不同访问权限。临时给审计看只读区,结束就撤回,流程简单。

双重生物认证更踏实:PIN码加指纹,两把锁叠着用;指纹模块有防伪,芯片层面也做了抗暴力破解的硬件防护。

跨系统不挑剔:Windows、macOS、Linux基本都能直接识别,不用装一堆驱动。常规文件、文件夹、甚至整块分区的资料,都能“装进”它的虚拟盘里管理。

防拆+应急方案:被撬或异常拆解会触发自锁;密钥可备份,设备意外损坏也能走恢复流程,不至于“一失足成千古恨”。

四、Kryptel

两种姿势:直接加密文件/文件夹,或者“压缩+加密”打包走人。大文件传输场景下,压缩率做得不错,速度也跟得上。

算法可选、强度可调:AES、Twofish、Serpent等组合任你挑,想要AES-256这类高强度也不难;不同数据用不同密钥分组管理,分层更安全。

自动化省时间:脚本批量跑加密,按文件类型或目录做策略,定时处理新增文件;命令行友好,企业端批量部署更轻松。

容错与恢复:内置校验,传输磕碰了能及时发现并尝试修复;密钥和备份机制也在,误删误操作时还有“后悔药”。

五、DiskCryptor

系统盘也敢加:全盘或系统分区加密,开机前先过密钥这一关,从底层挡住物理攻击。实测对启动速度影响不大,日常用也顺。

算法硬、门槛高:AES-256、Camellia等强度在线;密钥随机、位数到位。理论层面,暴力硬怼的成本高到离谱,基本“不合算”。

开源且免费:没有设备数或功能的“隐形阈值”,个人和企业都能拿来用;代码摆在台面上,审计透明度高,这点不少同事很看重。

操作不为难人:图形化向导把流程拆得很细,会点电脑的人都能搞定;Win11也没问题,SSD/HDD都兼容,加密过程还能暂停、恢复,遇突发也不慌。

六、FileWall

行为级的“哨兵”:盯读写、复制、删除这类动作,模型会做实时判定;可疑访问就地拦截,比如未知进程想改合同PDF——直接卡掉。

越用越懂你:学习日常操作习惯,逐步减少误报,把“正常办公”和“异常触达”分开看。用上几天后,干扰感明显降低。

加密+阻断双保险:敏感文件自动加密;同时联动系统防火墙,把未授权程序拦在门外。需要临时开放权限?给个时间窗,过点就收回。

轻巧不打扰:占用不高(CPU、内存都很克制),后台静默跑着,办公时基本无感。适合个人电脑和中小团队长期开机放着。

编辑:玲子