文章摘要:源代码承载着企业研发的“心头肉”,也是产品竞争力的底盘。一旦外泄,可能被对手“抄近路”,既伤研发投入,又容易引发市场失衡与知识产权纠纷,甚至让辛苦积累的口碑打折

源代码承载着企业研发的“心头肉”,也是产品竞争力的底盘。一旦外泄,可能被对手“抄近路”,既伤研发投入,又容易引发市场失衡与知识产权纠纷,甚至让辛苦积累的口碑打折。

很多团队遇到突发泄密时会手忙脚乱——其实不用慌,下面这五招覆盖应急、管控到后续治理,步骤清晰、上手迅速。我个人觉得,按这个节奏走,十来分钟就能把局面先稳住。

一、部署洞察眼 MIT 系统:筑牢泄密防护网

核心功能

透明加密:在公司内网或受控环境里,源代码照常打开、编辑、编译,不需要员工额外折腾;可一旦文件被违规外发,接收方看到的只有乱码。若确需对外发送,就做外发包或走审批,这一步不多也不少,合规又省心。

细粒度权限管理:按角色与职责分配权限。开发只看、只改自己负责的那一摊儿;经理或项目负责人才有全域权限;其他部门默认看不到研发资料,从入口处把风险管住。

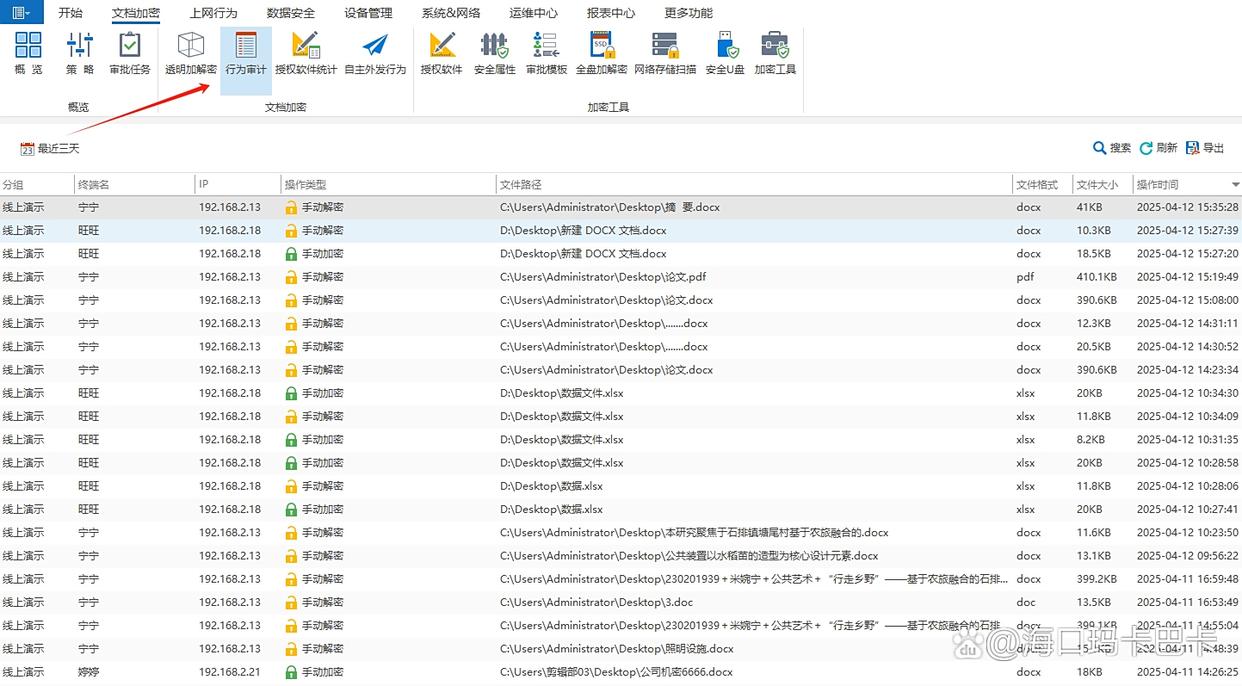

加密审计与追溯:全链路留痕,加密/解密/访问/外发都有日志,有需要时一张报表就能看清谁在什么时间、用哪台设备动过哪个文件;外发去向、打开次数与使用情况也能像“倒带”一样复原,定位问题不费劲。

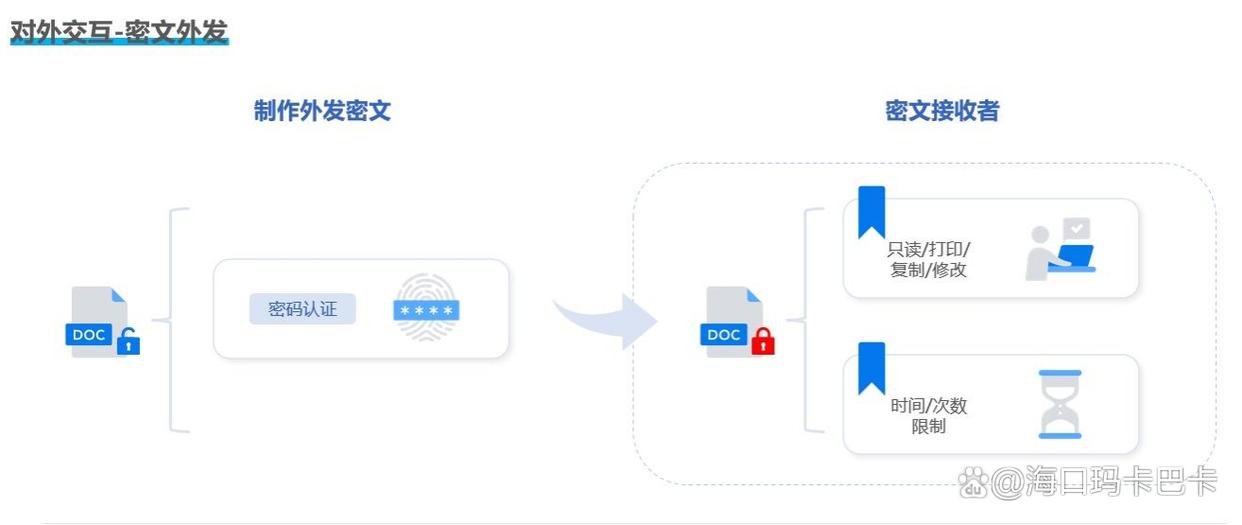

外发权限精细调控:打开次数、有效期、专属密码、水印等都能叠加设置。比如让对方最多打开 3 次、7 天自动失效,该收口的时候系统替你收回权限,外出文件也在可控范围内。

敏感内容识别:通过关键词或正则扫描电脑文档,识别敏感数据类别(如算法核心、密钥、账号配置等),对敏感文档自动施加保护,禁止外发、打印、粘贴复制等高风险操作,避免无意之失。

特点

无需复杂配置,适配多种研发场景,既能应急处置,也能长期保护;界面直观,管理员几分钟就能摸清门道;还能与 Git、SVN 等版本工具无缝衔接,几乎不影响编译速度与提交体验,研发节奏不断档。

二、用代码拦截工具阻断外部传输:技术拦截泄密出口

核心功能

实时传输拦截:装个轻量工具(如 NetLimiter),定个硬规则:“.java、.py、.cpp 等代码文件禁止通过网络传输”。一旦识别到邮件、聊天工具、云盘或浏览器上传企图,立刻切断会话,30 秒内把可能的外传“掐灭在路上”。

传输行为记录:把所有被拦截的传输行为都记下来:操作人、时间、目标平台(企业微信、QQ 邮箱、某网盘链接等),生成日志给管理员核查,午休时谁动过心思,一目了然,便于后续处置。

自定义拦截规则:可以按“文件大小”“传输时段”“网络类型”做精细化,比如“非工作时间禁止超过 10MB 的代码传输”;紧急情况也能临时下发白名单,给特批场景开一条 60 秒的小通道,合规又灵活。

特点

纯技术拦截,不靠人盯,响应快,等于在外传出口拉了一道闸;工具体积小、占用低,对日常写码、开视频会几乎无感,特别适合应急阶段快速止损。

三、规范外部协作代码共享:管控外发风险

核心功能

加密协作空间创建:用类似 CodeShare 的工具搭建加密协作空间,把要共享的代码放进去;只邀请的外部伙伴能通过账号密码进入,默认不能下载,只可在线查看或编辑,文件不落地,风险自然小一截。

共享权限管控:给外部人员设“只读”或“仅编辑指定模块”,核心模块不开放;再配个有效期(比如 7 天),到点自动关门,无需满世界催着回收权限,省心省力。

协作操作审计:记录查看、编辑、注释等细节动作以及时间线;若发现异常(比如短时间频繁复制代码片段或批量选中),可以立刻暂停其访问权,避免问题扩大。

特点

为对外合作而生,既满足协作,又避免源代码直接外发;创建空间、邀请成员用不了 3 分钟,流程轻量,特别适合有外包或供应商协作的团队,效率与安全两手都要。

四、开展涉事人员沟通与合规教育:降低内部风险

核心功能

泄密责任确认:和涉事人员逐一沟通——是否参与、范围多大、出于何因,讲清公司制度与法律后果,争取其主动配合删除拷贝文件、提交情况说明,把事实先厘清。

紧急合规培训:拉起一次 15 分钟的快训,讲明白“哪些行为算泄密”“事后如何报告与处置”,举个身边的小例子更容易记住,比如“别用私人邮箱或个人网盘传代码”,很多失误就止于念头。

承诺签署:让研发全员签署或重签《源代码保密承诺书》,把责任、义务与红线写清楚,既是提醒也是约束,从人员侧把风险再降一格。

特点

重在人与流程,通过沟通与教育把内在风险“降温”;不需要新工具,只靠组织协调即可推进;常在应急处置告一段落后马上进行,能有效阻断二次扩散。

五、用备份工具恢复未泄密版本:减少损失

核心功能

未泄密版本定位:借助 Git 备份、Time Machine 等工具,定位泄露发生前的备份版本(比如“事发前三天的提交”),确认其中不含最新核心算法或敏感配置,别让暴露面越滚越大。

快速恢复使用:把该版本回滚为仓库当前有效版本,通知研发团队基于此继续开发,项目不断线;同时对已泄密版本做限制或下线处理,避免继续扩散到镜像、缓存或旁支仓库。

备份版本管理:梳理所有备份版本,标注“安全/已泄密”状态,形成清单台账;后续优先从“安全”版本或分支演进,减少误用带来的反复返工。

特点

重在“减损”,不是只顾“堵漏”,当扩散已经发生时尤为关键;依托现有备份体系,不必再装新软件,几分钟就能完成回滚与通知,把损失控在更小的范围内。