文章摘要:企业的内网,像一条看不见的生产线:文件来回传、业务系统互通,表面安静,实则时时在跑。真出事,往往是两种情况夹击——人(误操作、带着U盘拷个文件)、设备(陌生终端

企业的内网,像一条看不见的生产线:文件来回传、业务系统互通,表面安静,实则时时在跑。

真出事,往往是两种情况夹击——人(误操作、带着U盘拷个文件)、设备(陌生终端乱入、带宽被悄悄吃光)。

与其“出问题再补”,不如把监控与管理提前做好。下面这五款工具,是这两年用得比较多、反馈也稳定的选择,定位各有侧重,挑合适的一款,能省掉很多熬夜排障的时间。

一、洞察眼 MIT 系统

一句话印象:偏“管控中台”,管得细、落地快,国内团队友好。

能做什么:

屏幕墙与回放:实时监控员工电脑屏幕,还可以把多台电脑屏幕拼起来,形成屏幕墙,同时查看多个员工电脑屏幕;还支持对屏幕画面自动录屏,有问题,回放录像视频,就能找到原因。

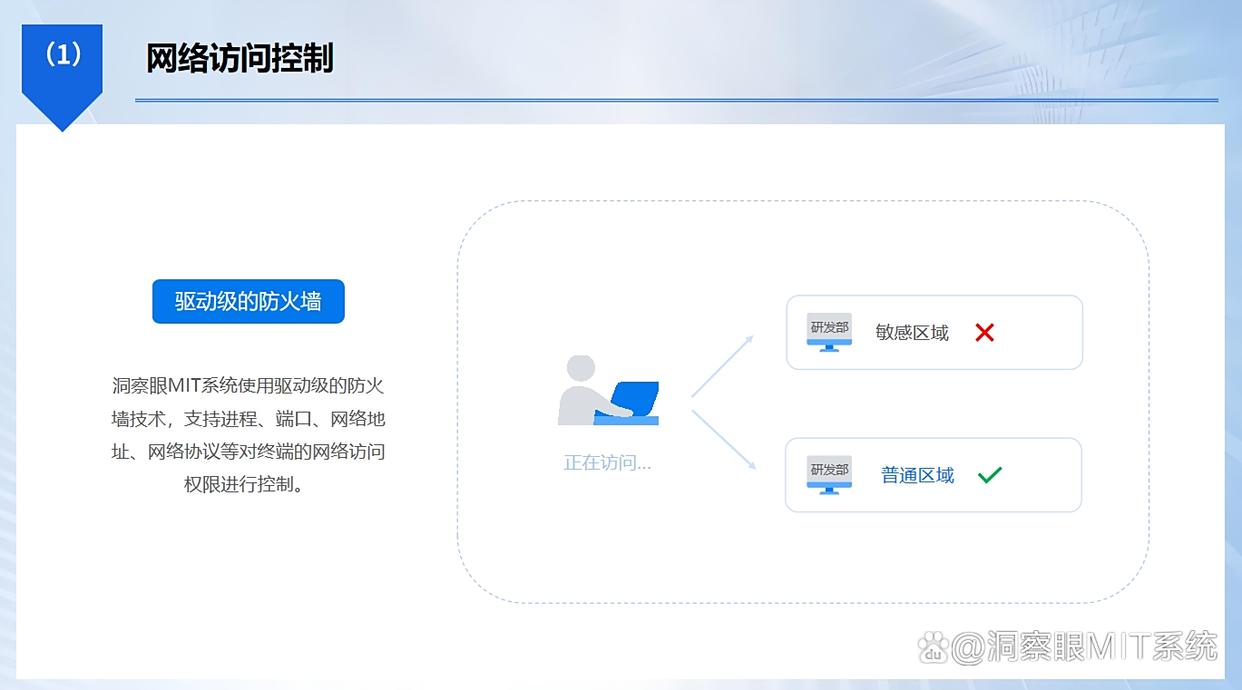

网络访问管控:设置网页黑白名单,一键禁止摸鱼软件,让员工专心工作,提高工作效率。

文件行为审计:文件的创建、编辑、删除、复制、移动、内外传输等,全都会记录下来;涉及到敏感词(比如“机密”“合同编号”等)会自动告警,必要时拦截外发。

流量管控:实时记录各个设备的流量使用情况,一旦流量使用异常,会立即提醒,管理员可手动限速,避免核心业务被影响。

上手感受与小细节:

界面直给,非网工同事十来分钟能摸清入口;策略做细一点,一周后“抱怨声”明显少,因为大家知道“什么能做、什么时候能做”。

屏幕墙在应急时很好用:某次发布窗口期,研发群里说有台机器卡死,管理员直接在墙上定位到那台,回放看到是杀毒全盘扫占了IO,三分钟解决。

适合谁:

需要“行为可管、数据可控”的企业/事业单位/科研团队。尤其涉密文件较多、合规审计压力大的组织,会更省心。

二、SolarWinds Network Performance Monitor(NPM)

一句话印象:网络性能“老司机”,看全局、抓瓶颈,有点硬核但很稳。

能做什么:

深入流量分析:NetFlow/sFlow/IPFIX 这套都上,谁在占带宽、哪段链路拥堵,用报表说话。

设备健康:服务器、路由器、交换机的温度、CPU、内存、接口状态全监;异常先告警。

高级告警:多条件触发、降噪规则、升级流转(值班同事睡着也会被短信叫醒——亲测有效但要控制阈值,不然太吵)。

集中平台:拓扑、依赖关系、服务可用性汇总到一张“运营视图”,老板路过也能一眼看懂红绿灯。

上手感受与小细节:

拓扑图和热力图非常直观;链路抖动那条线会“跳”,定位快。升级大版本前记得先做实验室验证,插件兼容偶尔要花点时间。

大规模环境(几百上千台设备)更显优势,数据量起来也不慌。

适合谁:

中大型企业、网络结构复杂、对性能优化有硬性指标的团队。需要统一视角、统一告警的,就让它冲。

三、Zabbix

一句话印象:开源全能型,能省预算,但需要一点“动手能力”。

能做什么:

自动发现:扫网段、识别设备、自动套模板,新增资产不再靠人手一台台加。

告警灵活:触发器、阈值、依赖、抑制都能自定义,通知渠道随你配。

可视化与看板:图表、仪表盘、报表丰富,配合分组与权限,值班同事各看各的视图。

分布式:Proxy 架构跨地域没压力,异地机房集中管起来。

上手感受与小细节:

模板生态很全(Linux/Windows/各厂商网络设备),结合自定义键值,扩展性上限很高;Grafana 想接也容易。

初期花时间在触发器调参是值得的。我们曾为“磁盘利用率”设了分层阈值(70/85/95),告警噪音直降一半。

适合谁:

中大型团队、跨地域办公、想要可定制与低成本并存。技术团队愿意多做点配置,就能收获一套很“本地化”的监控系统。

四、Wireshark

一句话印象:网络“显微镜”,出手就要直指数据包。

能做什么:

抓包与细节:把每个包拆给你看,协议、源/目的地址、标志位、负载……全都摊开。

协议解析:上千种协议解码,TCP/IP 不必多说,行业协议也有惊喜。

实时分析:丢包、延迟、突发流量迅速识别,定位“慢在哪”更有底。

高级过滤:display filter 很强,像 tcp.port==443 && ip.addr==10.0.0.8 这种组合筛选,几秒钟就把问题范围收窄。

上手感受与小细节:

新手门槛略高,但一旦熟练,排障速度能翻倍。比如定位 MTU 问题,几分钟就能通过 DF 位和分片情况判断。

记得在合规前提下抓包(授权、脱敏),生产环境别“无差别长时间抓”,磁盘和隐私都会吃不消。

适合谁:

网络与安全工程师、需要对协议层见微知著的场景。出现“偶发慢、偶发断”时,它常常是最后的定海神针。

五、Nagios

一句话印象:老牌经典,朴素但耐用,插件一多就能“长出翅膀”。

能做什么:

全面监控:主机、服务、端口、CPU/内存/磁盘,常见项都能管起来。

报警体系:邮件、短信、IM 都能通,分级与值班策略可配。

插件生态:几乎想到什么就能找到对应插件(不行就自己写一个小脚本,门槛不高)。

图形界面:状态页与历史趋势查看清楚直白(很多团队用 Web 界面看、用文本/模板做批量配置,两者结合更高效)。

上手感受与小细节:

核心稳定、可控;变更前后做一次“配置检查”和小范围灰度,线上风险会低很多。

加上常用代理(如 NRPE/NSClient++)就能把主机内部指标拿全。

适合谁:

需要大范围“可用性+基础资源”监控的企业或数据中心;对自定义有要求、又希望系统极其稳健的团队。

最后的小建议:

合规先行:涉及行为与内容监控的场景,务必书面告知并取得授权,策略可留白名单与豁免人群,减少不必要的摩擦。

组合拳更靠谱:性能与可用性,用 NPM/Zabbix/Nagios;到协议层,就让 Wireshark 上场;需要精细化行为与数据安全,交给洞察眼 MIT。

告警“降噪”别省:先做分级,再做抑制与联动;“少而准”的告警,才是值班人的福音。

从小处试点:先选一个部门或一个机房跑通流程,策略迭代两三轮,再全网铺开,落地阻力会小很多。

工具只是工具,选得对、配得稳、管得明白,网络这片“海”就能风平浪静;偶有风浪,也能迅速复盘、尽快归于平静。

编辑:玲子