文章摘要:在当今数字化办公与生活高度融合的时代,无论是企业为了保障信息安全、规范员工工作行为,还是个人出于对电脑使用情况的了解需求,电脑监控都变得愈发重要。掌握一些有效的

在当今数字化办公与生活高度融合的时代,无论是企业为了保障信息安全、规范员工工作行为,还是个人出于对电脑使用情况的了解需求,电脑监控都变得愈发重要。

掌握一些有效的电脑监控方法,能让我们更好地管理和知悉电脑的使用动态。

以下就为大家分享七种超常见的电脑监控方法,操作简单,很容易上手哦。

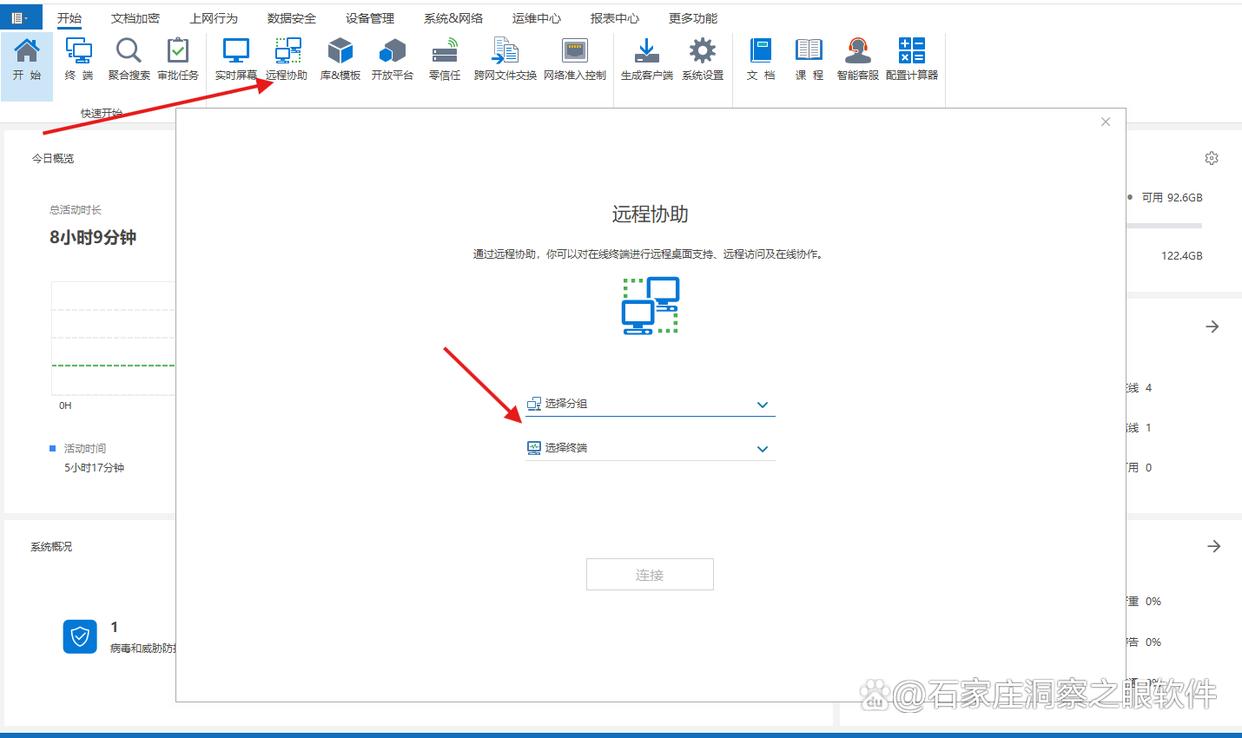

方法一、部署洞察眼 MIT 系统

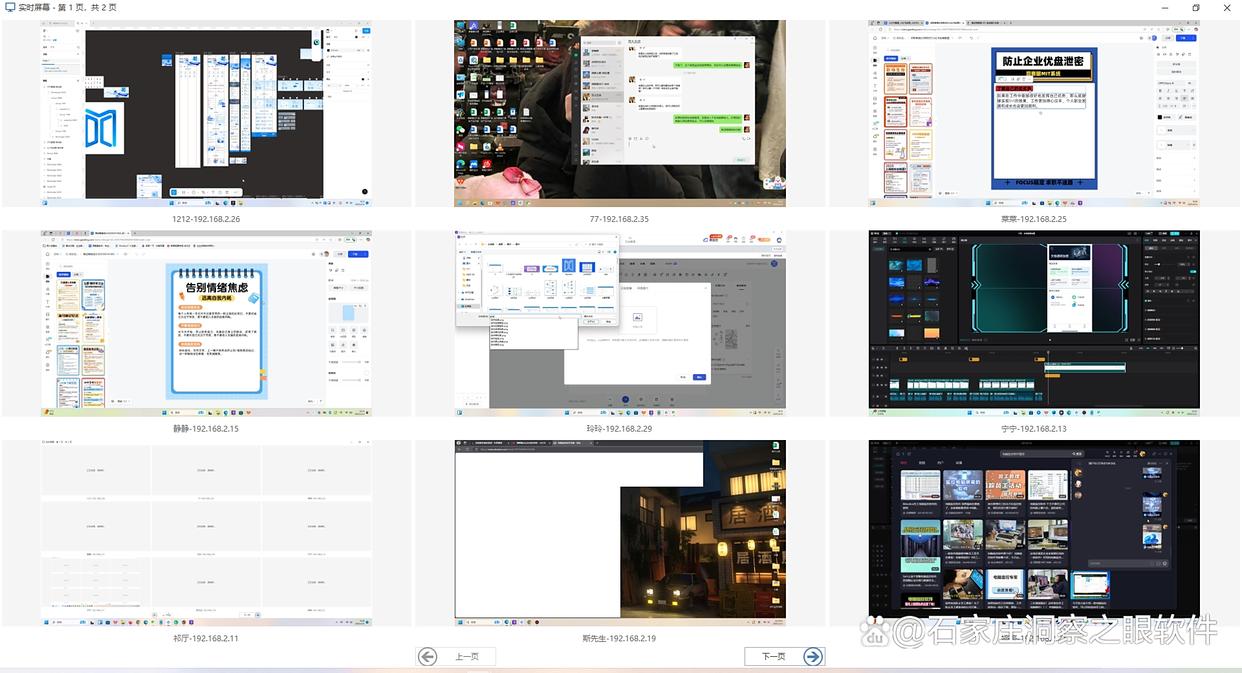

多屏同步展示:能实时查看局域网内多台电脑的屏幕画面,最多可同时展示十六台设备的屏幕内容,支持九宫格、十六宫格等布局切换,让管理者无需逐一切换就能全面掌握整体情况。

智能截屏与分类:具有智能截屏功能,可定期对屏幕进行截屏并智能识别屏幕内容分类,如聊天、电子邮件等,方便管理者快速定位所需信息。

网络浏览记录监控:完整记录员工的网页浏览历史,包括访问的网站网址、访问时间和停留时长,有助于管理者了解员工的上网习惯,防止员工访问不安全或与工作无关的网站,提高工作效率。

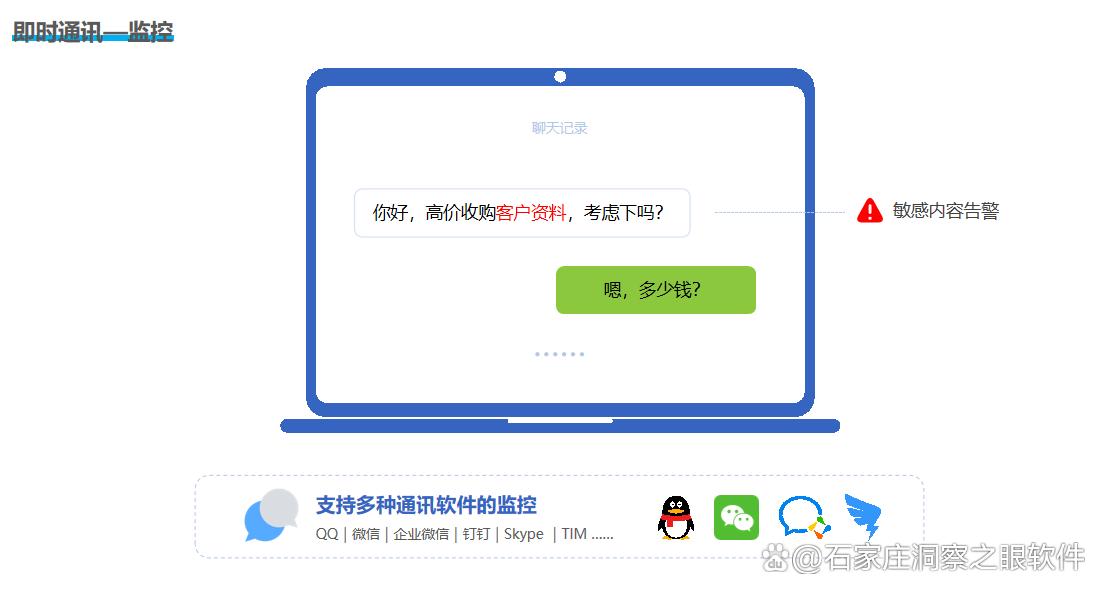

即时通讯监控:全面覆盖主流即时通讯工具,完整记录聊天内容、时间、对象及发送的文件、图片等,还可通过设置敏感词汇实现预警。

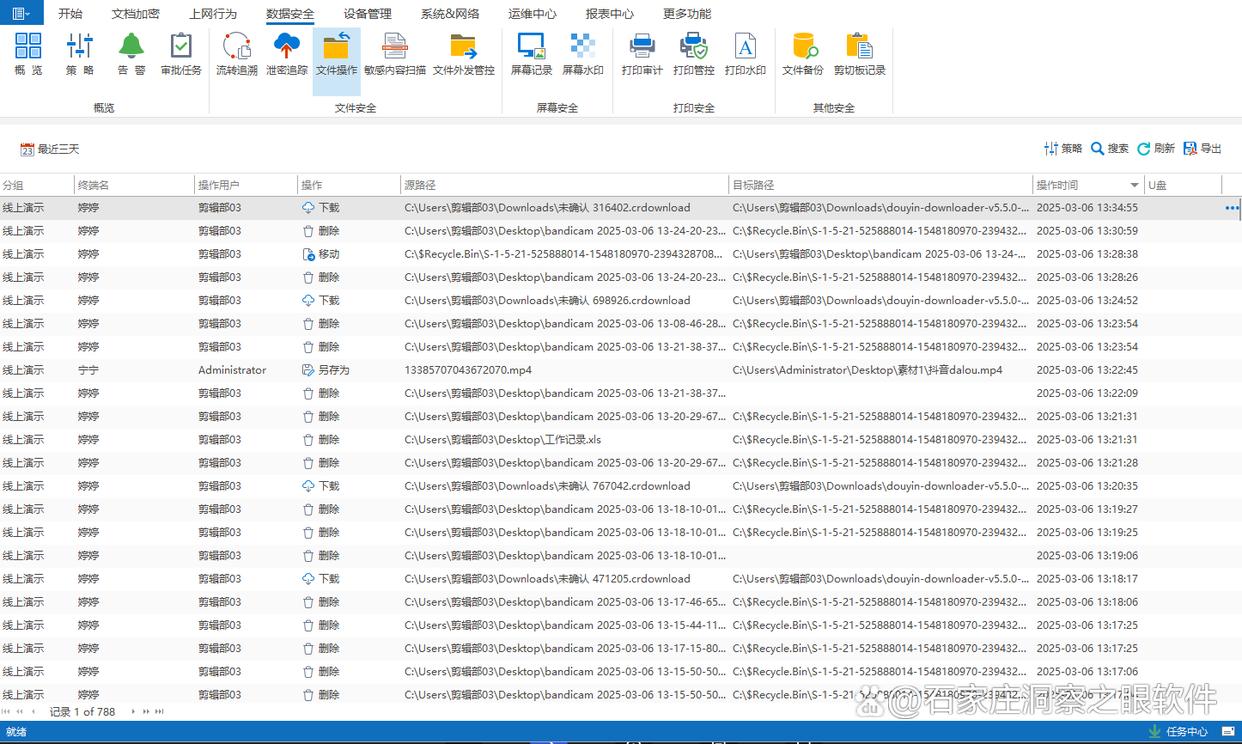

操作记录全面:详细记录终端计算机的文件操作信息,涵盖本地磁盘、移动存储等所有文档的创建、访问、修改、复制、删除、重命名等操作。

远程操作协助:不仅可以查看屏幕,还能对远程电脑进行操作,如打开文件、运行程序、编辑文档、复制粘贴内容等,方便 IT 运维人员为员工解决电脑故障。

方法二、分析电脑的网络连接日志

操作系统其实会悄悄把网络来往都记下来:连过哪些 IP、什么时间、用了哪种端口——这些都有迹可循。稍微花点时间翻一翻(Windows 的事件查看器、Linux 的 /var/log 目录,或者安全软件的网络记录都能派上用场),你就能看出一些门道:有没有和陌生、甚至看着别扭的地址反复握手?有没有冷门端口不合时宜地“活跃”起来?我个人的经验是,遇到“凌晨固定时间 + 持续连接 + 国外云厂商 IP”的组合,十有八九值得深挖。也别忽略细枝末节,比如网速偶尔莫名发飙、风扇突然转得很猛、任务栏网络图标时不时转圈——这些看似无关的小迹象,往往能和日志里的异常拼出同一张图:后台有人在忙活。

方法三、监控软件的安装与卸载记录

软件装了又卸、卸了又装,系统和第三方工具都有痕迹可查。把安装历史拉出来过一遍,不用逐字逐句,先看几个关键点:时间是否扎堆(比如一个午后突然多了好几个“工具”);发布者签名靠不靠谱;来源是不是“未知”。我碰到过同事不小心卸了公司要求保留的 VPN 客户端,结果第二天一早连不上内网,折腾了半天才发现“罪魁祸首”就在卸载记录里。如果看到名字模糊、图标模糊、版本号离谱的软件,先别急着处理,记下时间和路径,搞清楚它是怎么来的,再决定是阻断、隔离还是直接清理。总之,软件生态要干净,安全才有底气。

方法四、分析电脑的磁盘空间变化

磁盘空间不是凭空消失的。定期看一眼各分区的占用趋势——哪怕只是资源管理器里按大小排序扫两眼,都比放任不管强。突然冒出的大文件、某个文件夹在短时间内“胖了一圈”,或者 C 盘的红条说满就满,这些都值得盯。以前遇到过一台机器,硬盘灯常亮、风扇呼呼叫,空间却像被海绵吸走一样,最后查到是后台在偷偷写入大量“日志 + 录屏备份”。如果你也碰到类似情况,先定位变动最大的目录,再顺着时间戳去找“罪魁祸首”,别嫌麻烦,很多异常都是这样一层层撕出来的。

方法五、借助数据库管理工具

在装有数据库的环境里(MySQL、Oracle 之类),数据库的访问记录就是你的“黑匣子”。看谁在什么时间做了什么操作:登录、查询、修改、删除,以及频率和失败重试。正常业务一般有固定的节奏,比如凌晨批处理量大但有规律;如果白天突然出现大量的敏感查询或密集删除,就要敲警钟了。我个人觉得,临时账号和共享账号是风险高发地带——权限常常过大、到期不回收,等你发现时,日志里已经躺了一串不应出现的访问足迹。把异常时间点和应用发布、人员值班对齐核对,能少走很多弯路。

方法六、利用云存储同步记录

凡是开了自动同步的云盘(百度网盘、OneDrive 等),同步历史其实很能“说话”。看看最近有哪些文件被上传或下载,时间点是否集中在“没人看电脑”的时段;托盘图标一直转圈圈、带宽占用不合常理,也值得查。有些监控或窃取会“蹭”云盘通道外传数据,因为它看起来最“正常”。我习惯把公司允许的同步目录做个白名单,超出的路径一律关注;另外,外链分享、回收站异常清空,这些小角落也别忽略。试过几次才知道,很多问题就藏在这些不起眼的记录里。

方法七、查看电脑的用户配置文件变化

用户配置文件里装着你的使用习惯:应用的参数、主题、快捷键,甚至最近打开的项目。它们平时不怎么动,一旦时间戳频繁跳、内容被悄悄改,八成有程序在伸手。比如编辑器的 settings.json 突然多了奇怪的扩展项、浏览器主页莫名被改、某些应用每次重启都“恢复默认”,看着小事,实则危险。我个人建议,关键配置做个轻量备份(哪怕压个包丢在独立目录),这样一发现异常就能对比回滚。别忘了看权限和拥有者是否被改动——有时候真正的突破口并不在内容本身,而在“谁能改、什么时候改”上。