文章摘要:先把话放在前面:图纸这种东西,看着是几百KB的文件,背后却是团队几年的试错成本和工艺诀窍。一次评审会里紧急外发给供应商、半夜远程改了两条标注、出差在酒店Wi‑F

先把话放在前面:图纸这种东西,看着是几百KB的文件,背后却是团队几年的试错成本和工艺诀窍。

一次评审会里紧急外发给供应商、半夜远程改了两条标注、出差在酒店Wi‑Fi上拉取旧版本——哪一步没收好口,都可能掉链子。

与其寄希望于“大家注意”,不如把安全做到流程里、做到工具里,让机密看得见、用得了、带不走。

下面这七款,2025年不少中大型企业还在用,风格不同、场景也不太一样,你可以按需上阵。

一、洞察眼MIT系统

能力要点:

透明加密:采用AES‑256 实时加密图纸,在安全授权的环境下,访问加密图纸时,会自动解密,保存时,会自动加密,整个过程实时无感,不需要改变操作习惯。

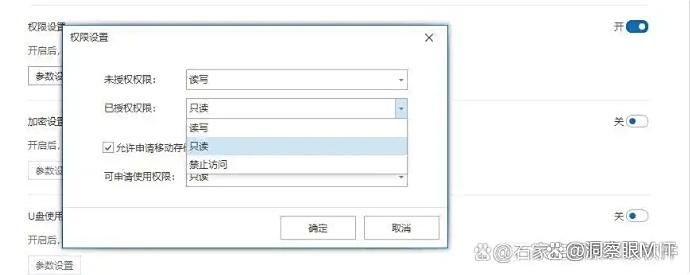

用户权限设置:可以针对不同用户或用户组,设定对特定加密图纸的访问权限,例如,某些用户仅具备查看图纸内容的权限,而另一些用户则可以进行编辑、复制、删除等操作,精细地管理图纸的使用范围和操作权限。

行为审计:详细记录员工对图纸的创建、修改、复制、删除等操作,保护企业重要图纸的安全性和完整性,一旦出现问题可迅速追溯源头,还可设置图纸操作权限,进一步加强文件管理。

水印溯源防截图:为加密图纸添加包含员工信息、时间戳的水印,即便图纸被截图外传,也能依据水印快速锁定泄密源头,形成强大威慑。

适合谁:设计院、制造业、供应链协作密集且内外威胁并存的高风险场景。我个人更偏爱这种“技术加密+行为管控”打组合拳的方案。

二、Boxcryptor

怎么用:它把加密放在“本地上云”之前,先在你这边锁好,再丢到Google Drive、Dropbox之类。零知识加密,连云服务商也看不见。共享链接还能设有效期、密码、是否允许编辑。

适合谁:跨地域协作多、又离不开主流云盘的团队。加密这步基本无感,协作节奏不被打断。

友情说明:如果你们早早就上了这套,继续用问题不大;新部署可以对比同类的“云端前置加密”方案,或者看各云盘如今内置的加密能力是否够用。

三、Microsoft Information Protection(MIP)

怎么用:给文件打“标签”(机密/内部/公开),系统自动识别敏感图纸并加密,权限随人走、随部门/项目变动而变。打印、转发不合规会被拦,合规日志自动留痕。

适合谁:深度用Office 365、SharePoint、Teams的公司。加密、协作、审计在一个生态里,省心。

现场感受:你在Outlook里一拖附件,邮件底部就冒出提醒“检测到敏感内容,已应用加密策略”——少了很多人为判断的运气成分。

四、Symantec Encryption

怎么用:透明加密,落地即加,用户使用几乎无感。密钥集中管,U盘/外设访问可细粒度控制,物理拷贝这条路基本被堵上。

适合谁:要求高稳定、严合规的行业(军工、医疗、金融等)。策略细,覆盖面广。

小提示:落地时让IT先跑一轮兼容性名单(CAD、仿真、打印驱动),省掉后续“某软件打不开”的小摩擦。

五、SafeFile

怎么用:把“设备绑定”作为第一道防线——图纸只能在指定设备打开;脱离环境自动失效。离线也能用,加水印、防截图,真要外泄还能回溯源头。

适合谁:经常离线带图、工地现场查看、涉外出差多的团队。

场景一角:工地网络时好时坏,离线授权能顶住;项目收尾统一回收权限,过期文件自己“失效”,不用挨个清。

六、FileVault(macOS)

怎么用:Mac 的原生全盘加密,电脑被拿走也打不开启动盘。配合加密的Time Machine备份、以及加密磁盘映像/受保护文件夹,能把“单机+备份”这条线护住。

适合谁:设计师居多、Mac占比高的团队。操作足够简单,几乎零学习成本。

经验话:恢复密钥一定要妥善存放(公司密钥托管也行),换机或系统出问题时它就是命门。

七、Autodesk Vault

怎么用:它本来就“长”在Autodesk的设计环境里,签入签出、版本控制、权限分配一条龙。文件进库即加密,未授权的人就算摸到副本也打不开。

适合谁:工程制造、土木基建等CAD重度团队。日常改图、出BOM、多人并行时权限会跟着状态走(比如评审期只读,发布后再放开)。

体验碎片:改到一半去开会,顺手签出;回到工位继续,历史版本也自动归档,回滚不心虚。

最后一句大实话:工具选对只是第一步,流程固化、权限常回看、日志有人看,安全这扇门才能一直“关得上”。挑一款先跑起来,跑顺后再叠加——这比一次性“大铺摊”更靠谱。

编辑:玲子