文章摘要:做设计、搞施工、跑研发的人都懂,图纸就是命根子。一个尺寸、一张节点详图,里面全是心血和经验。外流一次,后果不止是被“借鉴”,有些项目甚至会在招投标里直接丢优势。

做设计、搞施工、跑研发的人都懂,图纸就是命根子。一个尺寸、一张节点详图,里面全是心血和经验。外流一次,后果不止是被“借鉴”,有些项目甚至会在招投标里直接丢优势。与其事后追着灭火,不如前面把门守住。

下面这五种方法,我个人觉得都挺实用,部署不算复杂,适合多数团队快速落地。顺手保存,关键时候少走弯路。

一、部署洞察眼 MIT 系统

透明加密:用的是驱动层过滤技术,超高强加密算法,对文件加密。访问加密文件时、自动解密,保存时,自动加密,不需要改变使用习惯。设计师在 CAD 里照常画,系统在背后悄悄做加密这件事,几乎零打扰。

智能加密:在智能加密模式下,加密文件编辑后继续保持加密;普通文件则按原样保存,不受限制。

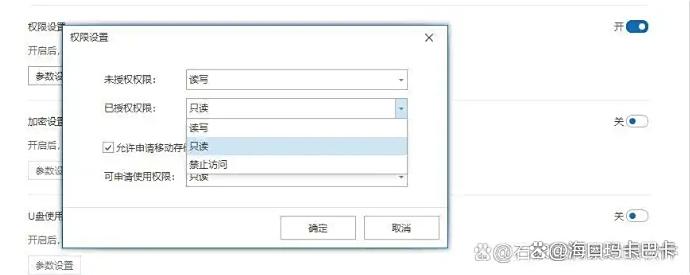

权限访问控制:按角色、岗位给权限,读、写、执行,谁能看、谁能改、谁能打印,都能设置。

外发管控:对要发出去的文件加密,还能设置允许打开次数、有效天数等。外发期间谁打开过、在哪里打开,也都能记录。

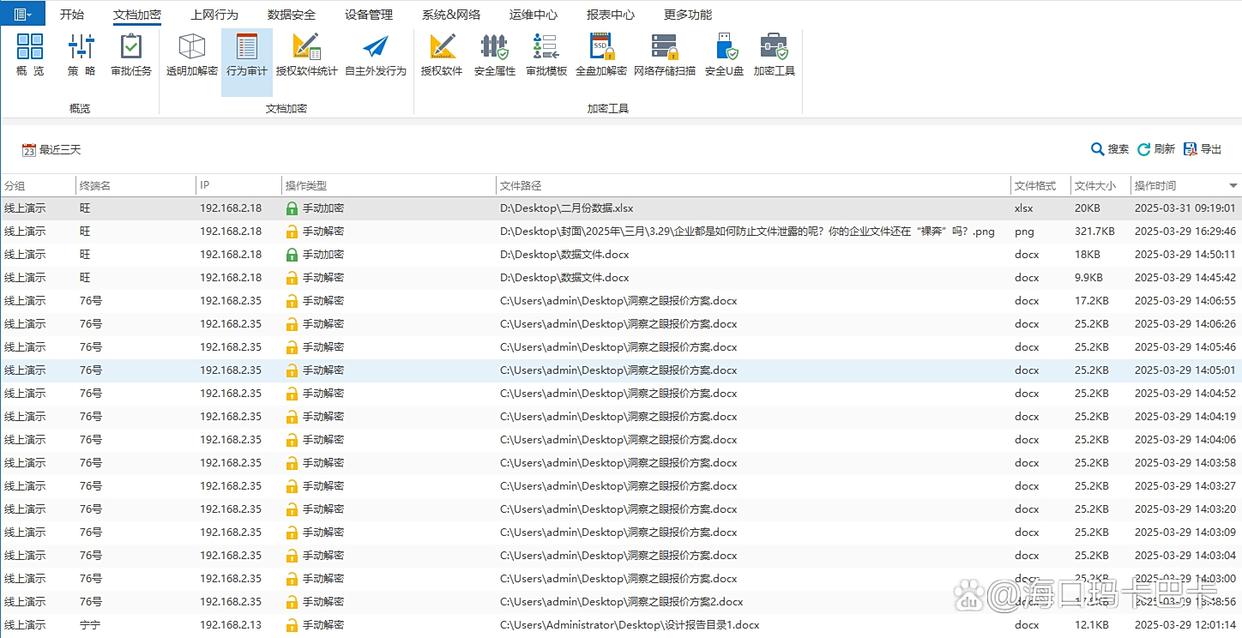

日志审计:文件的加解密、访问、各种操作全都能记录。出现异常,也能知道谁在什么时候做过什么。

二、应用图纸格式加密技术

转成专属格式:把 CAD、SolidWorks 这类通用格式,转换成企业内部定义的加密格式(自定义后缀也行),只能用指定查看器打开,别的软件看都看不懂,从格式层面堵未授权访问。

把权限写进格式里:转换时直接嵌入查看和操作限制,比如禁止放大、禁止测量、禁止打印、禁止截图。就算文件传出去了,对方也只能“看个大概”,关键参数拿不走。

格式的反向兼容:确有需要转回通用格式,必须管理员审批并输入授权码,全程留痕。试用过几次,流程不长,但足够把私自外转这条路堵住。

三、实施终端 USB 端口管控加密

端口访问权限划分:只放行认证的加密 U 盘或带安全芯片的设备,个人 U 盘、移动硬盘一律挡在外面。

接入设备审计记录:设备型号、序列号、接入时间、传输的文件列表全记录。遇到非认证设备尝试插入,系统立刻拦截并推送预警。我们有次新同事拿了自用 U 盘备份图,弹窗直接提示,避免了事后追责的麻烦。

传输数据加密密:即便是认证的加密设备,传输过程也二次加密,线下拦截拿到的仍是密文。这个方式对习惯先备份再说的团队特别管用,成本低、见效快。

四、采用图纸水印加密

动态水印绑定:把使用者姓名、工号、访问时间、设备标识等写进图纸,和内容绑定在一起,裁剪、覆盖都难彻底抹掉。

水印显示模式可控:可以设置只在屏幕上显、不随打印走,或者打印必须显水印。评审会场景通常选屏幕显示打印不显示,外发资料则选打印必显示水印。

多维度水印叠加:文字水印起提醒作用,隐形数字水印平时看不见,用专用工具能提取。哪怕显性水印被处理掉,暗水印还在,追责有凭据。

五、构建图纸访问 VPN 加密通道

专属通道搭建:给内部图纸存储搭 VPN,客户端登录配账号密码加动态验证码,没接入 VPN 的设备根本碰不到图纸库。外网设备在酒店 Wi‑Fi 上也能安心操作文件。

传输全程加密:通道里采用 AES‑256 等高强度加密算法,访问、下载的过程被截获也只是一坨密文。远程办公、异地评审都能稳住。

访问行为边界控制:只放开图纸库及关联资源,其他外网一律不通。访问 IP、时间、操作内容全有日志,合规审计时不再临时补材料。