文章摘要:老板,兄弟,先别急着研究那些花里胡哨的框架了。咱们打开天窗说亮话,你现在最怕的是什么?不是服务器宕机,不是项目延期,而是那个你一手带起来的核心骨干,昨天还跟你拍

老板,兄弟,先别急着研究那些花里胡哨的框架了。咱们打开天窗说亮话,你现在最怕的是什么?不是服务器宕机,不是项目延期,而是那个你一手带起来的核心骨干,昨天还跟你拍胸脯,今天就悄无声息地递了辞职信,第二天发现,他电脑里的那份压箱底的算法源码,早就跟着他的U盘一块儿“蒸发”了。

这种事,我在行里摸爬滚打二十多年,见得多了。技术团队流动性大,核心代码就是公司的命根子。命根子被人攥在手里,你晚上能睡得着觉?今天咱们不扯那些虚头巴脑的理论,直接上干货。怎么把这堆“数字黄金”锁进保险柜?我给你捋一捋,尤其是最管用的那招,你拿笔记好了。

代码保卫战:10个把源码锁进保险柜的硬核手段

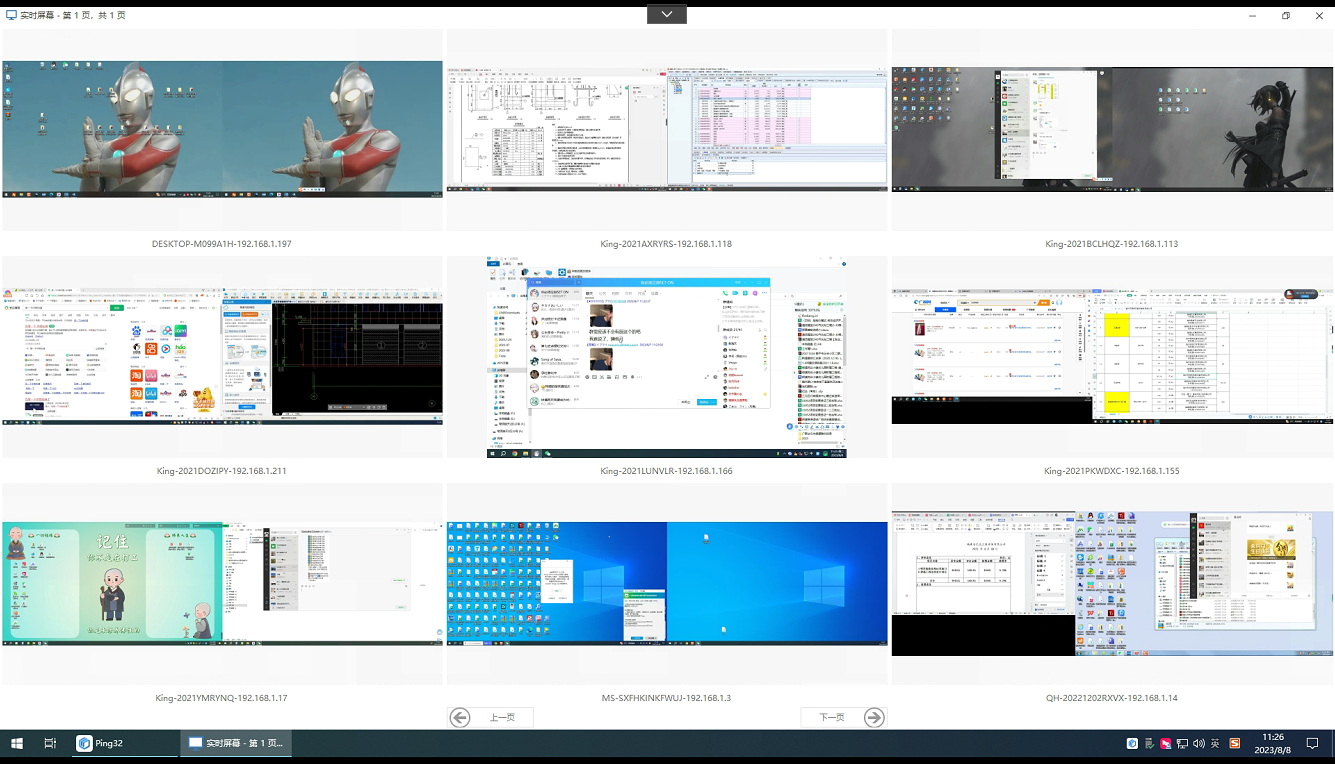

1、部署 洞察眼MIT系统

别跟我提那些开源免费的加密软件,那都是小孩过家家。真刀真枪干,得上企业级的“重武器”。这套系统之所以是我这十几年来给客户推的首选,不是因为它名字好听,是因为它把“防内鬼”这事儿做到了极致。

别跟我提那些开源免费的加密软件,那都是小孩过家家。真刀真枪干,得上企业级的“重武器”。这套系统之所以是我这十几年来给客户推的首选,不是因为它名字好听,是因为它把“防内鬼”这事儿做到了极致。

透明加密,让他“看不见”也“带不走”: 这玩意儿装上,员工正常写代码、编译、运行,一点感觉都没有。但只要他想把源码Ctrl+C到微信、QQ发出去,或者拷到U盘里,文件立马变成乱码。有一次一个客户,研发总监半夜想拷走核心库,结果发现拷出来的全是天书,第二天人事找他谈话,他连狡辩的理由都找不到。

权限管控,谁看谁动说了算: 不是所有研发都有资格看所有代码。我能帮你细化到,A组的人只能看A组的代码,B组的人就算打开了文件也是乱码。哪个项目组出了内鬼,一查一个准,把泄密范围锁死在最小单元。

泄密追踪,让“擦边球”无处遁形: 有的员工精得很,不直接拷文件,他对着屏幕拍照。这套系统里的屏幕水印和截图追溯功能,就是治这个的。每个人的电脑屏幕上都有隐形水印,哪怕他用手机拍下来发出去,你把照片拿回来一解析,就能知道是哪台电脑、哪个员工、什么时间干的。这叫“天网恢恢”。

外发管控,文件出去也得听你的: 有时候业务需要,源码得发给合作伙伴。这套系统允许你把文件打包加密,限制打开次数、有效期,甚至禁止打印。发给对方,到时间自动销毁,不用天天提心吊胆求人家“看完记得删”。

2、代码混淆与虚拟化

如果你的代码需要部署在客户服务器上,或者做成SaaS服务但担心被反编译,那就得用这招。说白了,就是把原来人读得懂的代码,搅成一锅粥。变量名变成乱码,逻辑结构打乱,甚至把关键算法藏进虚拟机里运行。对方就算把代码偷走了,反编译出来也是一堆天书,改都没法改。这招对Java、.NET这类容易被反编译的语言尤其管用。

如果你的代码需要部署在客户服务器上,或者做成SaaS服务但担心被反编译,那就得用这招。说白了,就是把原来人读得懂的代码,搅成一锅粥。变量名变成乱码,逻辑结构打乱,甚至把关键算法藏进虚拟机里运行。对方就算把代码偷走了,反编译出来也是一堆天书,改都没法改。这招对Java、.NET这类容易被反编译的语言尤其管用。

3、硬件加密锁(U盾)

对于一些高附加值的工具类软件或者嵌入式系统,物理隔离才是最狠的。给服务器或者开发机配个像U盾一样的硬件锁。代码跑起来了,但关键的解密密钥藏在这个硬件里。没这个“狗”,代码就是一具尸体。想带走?除非他连这个硬件锁一起偷,但物理设备的盗窃,那性质就从商业机密变成刑事案件了。

对于一些高附加值的工具类软件或者嵌入式系统,物理隔离才是最狠的。给服务器或者开发机配个像U盾一样的硬件锁。代码跑起来了,但关键的解密密钥藏在这个硬件里。没这个“狗”,代码就是一具尸体。想带走?除非他连这个硬件锁一起偷,但物理设备的盗窃,那性质就从商业机密变成刑事案件了。

4、云桌面开发

别给员工配高性能电脑了。代码、环境全放在公司机房的云桌面或者虚拟机上。他的显示器就是个“投影仪”,代码根本不落地。他连复制粘贴本地文件都做不到。想泄密?要么用手机拍屏幕(有水印伺候),要么就得把整个云主机的镜像拷走,这动静大到安保部门想不知道都难。

别给员工配高性能电脑了。代码、环境全放在公司机房的云桌面或者虚拟机上。他的显示器就是个“投影仪”,代码根本不落地。他连复制粘贴本地文件都做不到。想泄密?要么用手机拍屏幕(有水印伺候),要么就得把整个云主机的镜像拷走,这动静大到安保部门想不知道都难。

5、网络物理隔离

最原始的办法,有时候最有效。核心代码库所在的研发网,物理上就不连互联网。想看代码?走审批,进特定的机房,在监控底下看。虽然效率低了点,但泄密的物理成本极高。适合那些军工、芯片、核心算法类的顶级保密项目。

最原始的办法,有时候最有效。核心代码库所在的研发网,物理上就不连互联网。想看代码?走审批,进特定的机房,在监控底下看。虽然效率低了点,但泄密的物理成本极高。适合那些军工、芯片、核心算法类的顶级保密项目。

6、代码版本控制的权限收紧

别给所有人都开Git或SVN的主干权限。严格分三级:只读、拉分支、合并主干。同时,审计日志打开,谁在什么时间拉取了哪个Repo的完整代码,一查便知。有些泄密,就是内部人员利用高权限,把整个仓库打包带走的。

别给所有人都开Git或SVN的主干权限。严格分三级:只读、拉分支、合并主干。同时,审计日志打开,谁在什么时间拉取了哪个Repo的完整代码,一查便知。有些泄密,就是内部人员利用高权限,把整个仓库打包带走的。

7、数字水印与溯源技术

在代码里埋“地雷”。比如在变量命名、注释里加入不显眼但可追踪的唯一标识。一旦代码在网上泄露,你把这串代码拿去搜,立马就能定位到这是哪个版本、哪次提交、甚至是谁写的。这是事后追责的“杀手锏”,让想泄密的人掂量掂量后果。

在代码里埋“地雷”。比如在变量命名、注释里加入不显眼但可追踪的唯一标识。一旦代码在网上泄露,你把这串代码拿去搜,立马就能定位到这是哪个版本、哪次提交、甚至是谁写的。这是事后追责的“杀手锏”,让想泄密的人掂量掂量后果。

8、私有化部署的Git仓库

别图省事把核心代码托管在GitHub、GitLab的公有云上。万一账号被盗,或者平台出问题,那是灭顶之灾。花钱自建一套,放在公司自己的机房里,防火墙策略做到位,权限卡死。自己的命脉,还是攥在自己手里踏实。

别图省事把核心代码托管在GitHub、GitLab的公有云上。万一账号被盗,或者平台出问题,那是灭顶之灾。花钱自建一套,放在公司自己的机房里,防火墙策略做到位,权限卡死。自己的命脉,还是攥在自己手里踏实。

9、员工行为审计与威慑

技术问题解决不了所有问题,得配合管理手段。在入职时,白纸黑字签好保密协议和竞业限制,明确泄密的法律后果。平时可以“不经意”地透露,公司对所有研发电脑的操作日志都有留存。这种心理威慑,能吓退至少一半动歪心思的人。

技术问题解决不了所有问题,得配合管理手段。在入职时,白纸黑字签好保密协议和竞业限制,明确泄密的法律后果。平时可以“不经意”地透露,公司对所有研发电脑的操作日志都有留存。这种心理威慑,能吓退至少一半动歪心思的人。

10、零信任架构

别信“内网是安全的”这种鬼话。默认任何人、任何设备都不可信。就算连在公司内网,访问代码库也要动态验证身份、设备指纹和行为特征。一旦发现异常,比如在凌晨三点突然下载海量代码,立刻阻断并告警。把安全策略从“守门”变成“贴身盯防”。

别信“内网是安全的”这种鬼话。默认任何人、任何设备都不可信。就算连在公司内网,访问代码库也要动态验证身份、设备指纹和行为特征。一旦发现异常,比如在凌晨三点突然下载海量代码,立刻阻断并告警。把安全策略从“守门”变成“贴身盯防”。

写这么多,不是让你把每种方法都试一遍。搞安全不是搞装修,求全责备只会把自己累死。核心思路就一个:分层防护,重点突破。对于绝大多数民营企业,先把“洞察眼MIT系统”这种能够覆盖事中加密、事后追溯、外发管控的“一站式”解决方案落地,比你自己去拼凑各种零散工具要省心一百倍。这钱,是买心安,更是买公司的未来。

本文来源:企业信息安全联盟、一线数据防泄密案例库

主笔专家:赵铁柱

责任编辑:刘思琪

最后更新时间:2026年03月26日