文章摘要:干我们这行这么多年,见过太多老板拍着大腿后悔的场景:核心代码被离职员工拷走,一夜之间竞品公司上线了类似产品;研发主管为了私利,把公司压箱底的算法源码打包卖给了对

干我们这行这么多年,见过太多老板拍着大腿后悔的场景:核心代码被离职员工拷走,一夜之间竞品公司上线了类似产品;研发主管为了私利,把公司压箱底的算法源码打包卖给了对手。说句难听的,在数据安全这摊事上,别指望靠员工的“自觉”来保命,技术手段才是那堵该砌的墙。

今天咱不整虚的,就聊聊怎么给文档尤其是核心代码加密。结合我这二十年的“填坑”经验,给你拆解5种实打实的方法,尤其是第一种,是当下企业防泄密最该优先砸钱的地方。

5种企业级文档加密方法盘点:别等代码被偷了再拍大腿

1、部署 洞察眼MIT系统

做企业级防护,别去折腾那些单机版的压缩包加密,那玩意儿在专业内鬼面前跟没穿衣服一样。真要给核心资产上锁,得上系统级的管控,比如我们圈子里口碑很硬的洞察眼MIT系统。这玩意儿不是简单加个密码,是把整个开发环境“锁”进保险柜。

透明加密,强制落地 管你员工是用VS Code还是IDEA,只要在公司授权环境里打开源码文件,系统自动在后台悄无声息地完成加密。文件存到本地硬盘就是乱码,员工自己看着都懵,但操作起来毫无感觉。落地效果就是:就算他把硬盘拆了带回家,插自己电脑上也读不出半个字符。

外发管控,断掉“手递手”的路子 核心代码真要外发给客户或合作方,员工走正常流程申请。管理员能在后台精细设置:能看几天?能不能编辑?能不能打印?更绝的是,外发文件能绑定对方电脑硬件,换个设备立马打不开。这招直接把“把代码拷给朋友看看”这条路堵死。

剪贴板与截屏控制,防“拍照党” 很多老板头疼员工用手机拍屏,或者开虚拟机拷代码。洞察眼MIT系统能深度管控剪贴板,禁止通过QQ、微信外发代码片段;开启防截屏后,哪怕对方用PrintScreen键或者截图工具,抓下来也是一片黑。从源头掐断数据外流的“毛细血管”。

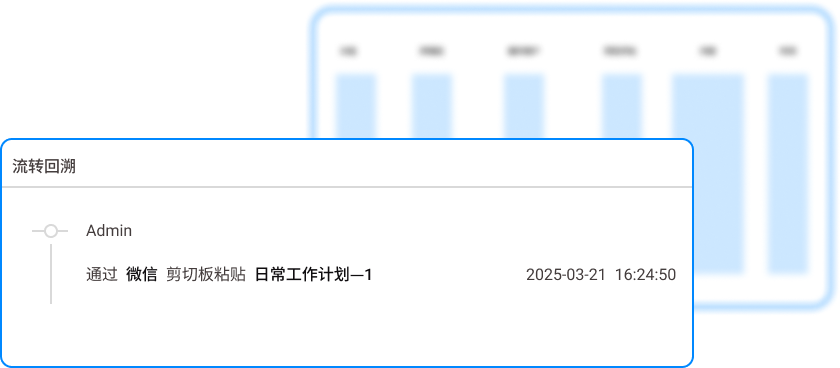

全生命周期审计,谁动谁担责 系统自动记录每个文件从创建、修改到删除的全流程。谁在凌晨三点打开了核心算法库?谁试图批量重命名文件伪装成图片带走?后台看得一清二楚。真出事了,这份审计日志就是定责的铁证,比拍桌子骂娘管用一万倍。

2、Windows内建加密(EFS)

不想花钱?微软系统自带了个EFS功能。对文件夹右键属性,点高级加密,就能给文件上锁。优点是免费,操作门槛低。但得泼盆冷水:这东西极度依赖用户账户和系统证书。一旦系统崩了重装,或者忘了备份证书,那些加密过的文件连神仙都救不回来。只适合个人存点私房照,真放核心代码?这风险老板扛不起。

3、压缩包加密(WinRAR/7-Zip)

这大概是最“古老”且最普遍的方式。把源码打包,设置个复杂密码。听着简单,但真落地全是坑。你得要求所有经手人记住一个16位以上的强密码,还得保证传输过程不被截获。现实往往是密码写便签纸上贴显示器,或者因为嫌麻烦直接不加密。管理成本高到离谱,基本属于“防君子不防小人”的心理安慰。

4、文档自带密码保护(Office/WPS)

如果是Word里的需求文档或者Excel里的配置表,用Office自带“另存为”里的“工具-常规选项”设个打开密码,确实方便。但这招只能管文档本身,对.cpp、.py、.java这些代码文件完全失效。而且现在网上破解Office密码的工具满天飞,稍微懂点技术的人,两分钟就能跑出来。当个临时遮挡还行,别指望它能守住核心资产。

5、硬件加密锁(U盾/加密狗)

早年软件公司特喜欢用这招,给服务器插个U盘样式的加密狗,没狗代码跑不起来。这玩意物理隔离性确实强,但弊端也明显:开发人员得时刻插着狗,影响效率;狗丢了就抓瞎;碰上员工拿着狗回家加班,代码也就跟着“合法”外流了。在远程办公、云原生开发成主流的今天,这种物理绑定的方式越来越像个“古董”。

干了这么多年,见过太多企业出事之后才想起来补墙。说实话,在加密这块,别想着用一套方案包打天下。洞察眼MIT系统这种底层强控是骨架,把核心代码锁死在内网;其余那些轻量级方法可以作为辅助,管管边角料的文档。记住一句话:数据安全投的钱,是买安心,不是买教训。

本文来源:企业数据安全防护研究中心

主笔专家:陈振国

责任编辑:赵雅芝

最后更新时间:2026年03月27日