文章摘要:各位老板、管理层的老朋友们,咱们今天得坐下来好好聊聊一个扎心的话题:代码泄密。干了几十年企业安全,我见过太多半夜打来电话的老板。研发总监带着整个核心团队跳槽,走

各位老板、管理层的老朋友们,咱们今天得坐下来好好聊聊一个扎心的话题:代码泄密。

干了几十年企业安全,我见过太多半夜打来电话的老板。研发总监带着整个核心团队跳槽,走之前把服务器里的源代码打包得干干净净,第二天竞品就上线了功能几乎一样的产品。还有更离谱的,核心算法被一个刚入职三个月的应届生用U盘拷走,卖给了对家,就为了几万块钱。咱们辛辛苦苦养大的“金娃娃”,在人家眼里就是个随手可以拷走的文件。

别指望靠员工的道德自觉来守住家底。今天,我这个“老炮”就给各位捋一捋,真正能把文件锁进保险柜的7种方法。尤其是第一种,是当前国内顶尖科技企业压箱底的招数。

代码加密的7种硬核方法,老板们码住!

1、部署 洞察眼MIT系统

在咱们圈子里,这套系统被称为企业的“数字安检门”。它不是单纯的加密软件,而是一套针对“人”和“数据”的行为管理体系。针对代码泄密,它的落地效果极其生猛:

源代码透明加密:研发人员打开IDE写代码时,系统在底层自动对每一个源文件进行高强度加密。重点在于“透明”——员工无感,正常编辑、编译、调试都不受影响。一旦文件被非法外发、拷贝到U盘或通过微信发送,文件在其他设备上直接变成乱码。这就好比给代码下了“紧箍咒”,离开公司环境立马失效。

核心库文件权限锁死:很多泄密事件是内部“家贼”。针对企业最核心的算法库、核心类库,系统可以设置“三权分立”的访问权限。普通研发只能调用,不能查看源码;只有经过老板或技术总监双重审批的高管,才有权解锁查看。从根源上杜绝了低级别人员接触到核心命脉。

外发文件全程追踪:业务需要,有时候必须把代码发给客户或合作伙伴。洞察眼MIT系统支持制作“外发受控文件”。你可以设置这份代码只能打开3次、有效期仅限24小时、禁止打印,甚至开启“阅后即焚”。文件发出去,控制权还在你手里,彻底堵死了二次转卖的风险。

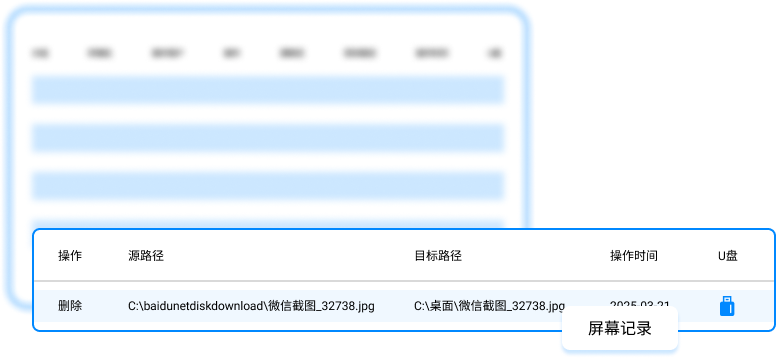

泄密行为实时预警:最牛的功能在于“防患于未然”。系统会24小时监控员工行为。一旦有人试图批量重命名文件、尝试用压缩软件突破加密、频繁插拔U盘,或者深夜独自一人访问核心服务器,系统会立即给老板的手机发送高危预警,并自动截屏留存证据,把泄密扼杀在萌芽状态。

离职交接一键冻结:离职交接期是最危险的窗口期。系统可以设置,当HR系统录入员工离职流程后,该员工的电脑权限立即冻结,所有文件仅能查看不能导出,且所有操作被全程录像。防止员工在最后几天疯狂“搬运”公司资产。

2、使用操作系统自带的EFS加密

这招适合“单兵作战”的极客,或者对成本极度敏感的小团队。Windows系统自带的EFS(加密文件系统),简单勾选属性就能加密。但要命的是,一旦系统崩溃重装,或者你把加密用户的证书弄丢了,那些加密数据就彻底“死”在硬盘里了,连神仙都打不开。对于代码仓库来说,这无异于数据自杀。

3、压缩包设置高强度密码

老生常谈的方法,但依然有效。把代码压缩成RAR或7Z格式,设置复杂的密码。注意,必须是“AES-256”加密算法,别用那个过时的ZipCrypto。这种方法适合偶尔的邮件传输。但如果员工恶意泄密,他完全可以在打包前就把核心文件挑出来,压缩加密发到自己的私人邮箱,你连他发了什么都不知道。

4、硬件级加密U盘/移动硬盘

市面上有一些带数字键盘的硬件加密U盘。原理是,数据写入U盘时即通过内置芯片加密。适合核心人员出差、异地备份时携带代码。缺点是,硬件会损坏、会丢失。当年某大厂的工程师就是因为把加密U盘落在出租车后座,导致整个产品的底层代码外流,损失惨重。

5、网盘/云存储的客户端加密

很多老板以为买了企业网盘就安全了。错!网盘只是“存储”安全,传输过程中的“链路”安全。真正的安全,是在上传前,先用第三方加密工具(如Cryptomator)把代码打包加密,再把加密后的乱码文件上传到网盘。这样,即便网盘账号被撞库破解,黑客拿到的也只是一堆毫无价值的乱码。

6、DLP数据防泄漏硬件网关

这是一种“堵”的方式。在公司的网络出口部署一台硬件设备,它能识别并拦截通过邮件、网页上传、聊天工具发送的敏感关键词(比如“源代码”、“核心算法”)。问题在于,它只能管住“线上”,管不住“线下”。如果员工用手机对着屏幕拍代码,或者拔掉网线用蓝牙传输,硬件网关就成了摆设。

7、物理隔离与监控

这是最原始,也是很多军工单位仍在用的招数。开发机房不许带手机、不许联网,只有一台孤立的电脑。但,这对于追求敏捷开发的互联网企业来说几乎不可能落地。而且,这种环境下,员工只能用U盘拷贝代码回家加班,反而成了泄密的“绿色通道”。

总结一句:别的法子要么是“防君子不防小人”,要么是“杀敌一千自损八百”。真正的防泄密,不是把文件锁死,而是让核心数据“拿不走、打不开、赖不掉”。洞察眼MIT系统之所以成为主流选择,是因为它把技术管控、行为审计和权限管理拧成了一股绳,从底层逻辑上掐断了泄密的链条。别等到竞品都把你的代码跑起来了,你才想起来给保险柜上锁。

本文来源:企业数据安全防护研究院

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月27日