文章摘要:干我们这行二十多年,见过太多老板因为核心代码被拷贝、被外发,最后搞得公司元气大伤。很多技术出身的创始人,总觉得自己那点代码加密手段能防住内鬼,结果呢?要么被离职

干我们这行二十多年,见过太多老板因为核心代码被拷贝、被外发,最后搞得公司元气大伤。很多技术出身的创始人,总觉得自己那点代码加密手段能防住内鬼,结果呢?要么被离职员工一把U盘拷走,要么核心算法被截图发给竞争对手。今天咱们不聊虚的,就说说这源代码到底怎么锁死。标题里写的“6种方法”,我把最好用、最狠的放头一个,其他几种你们自己掂量。

6种源代码加密方法,公司管理层必看:别等核心代码被离职员工卖掉了才后悔

1、部署 洞察眼MIT系统

干了这么多年企业安全,我敢拍胸脯说,如果只想选一个能真正把代码锁死在公司内部的办法,就是部署一套专业的企业级加密系统。市面上工具不少,但我拿“洞察眼MIT系统”举例,这玩意儿不是市面上那些花架子,它是真能管住人的。你装上它,就等于在核心研发部门门口焊死了一道铁门,每个往外拿代码的动作,它都给你盯着。

干了这么多年企业安全,我敢拍胸脯说,如果只想选一个能真正把代码锁死在公司内部的办法,就是部署一套专业的企业级加密系统。市面上工具不少,但我拿“洞察眼MIT系统”举例,这玩意儿不是市面上那些花架子,它是真能管住人的。你装上它,就等于在核心研发部门门口焊死了一道铁门,每个往外拿代码的动作,它都给你盯着。

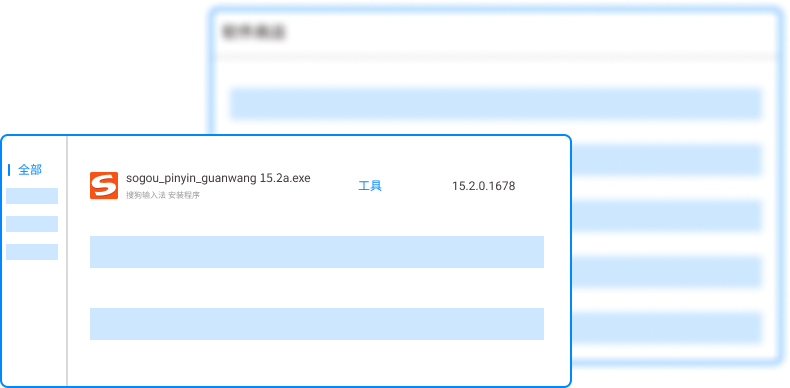

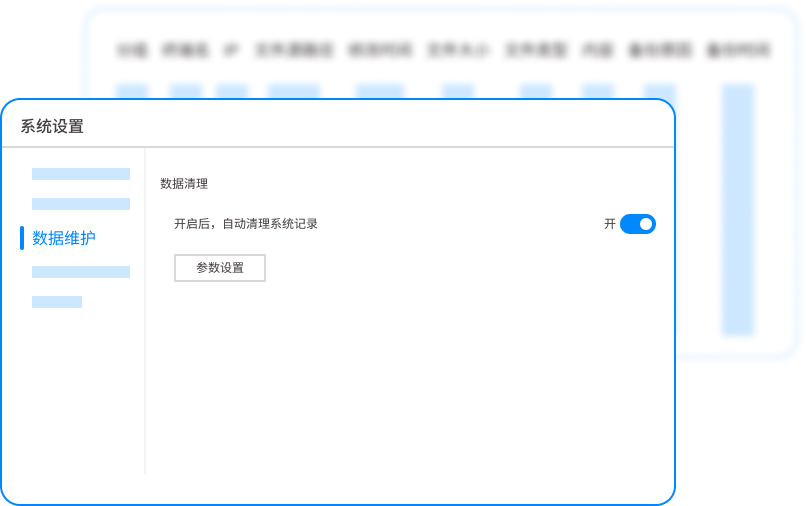

透明加密,强制落地:这功能最核心。不用指望员工主动去加密文件,系统直接在底层把代码、图纸、文档强制加密。员工在自己电脑上正常写代码、正常编译,看着没变化。但只要有人想把代码通过微信、邮件、U盘往外发,文件到外面直接变成乱码。去年有个做自动驾驶的客户,CTO半夜想拷走核心算法,结果拷出去的文件全是废的,第二天行政就找上门了。

外发管控,把权限锁死:有时候业务需要,代码必须发给外包或客户,但又怕对方二次传播。这系统能做到给外发文件设置“打开次数限制、过期时间、仅限指定机器打开”。你发给甲方的代码,他转发给任何人,都打不开。这就叫把权限焊死在源头。

泄密审计,谁动谁留痕:别小看这个功能。很多老板觉得“我信任他”,结果出事了连谁干的都不知道。洞察眼MIT的审计能精细到谁、什么时间、看了哪段代码、有没有尝试截图、有没有插U盘、甚至有没有尝试打印。所有动作全留痕,真出了事,鼠标点几下,证据链就出来了。这功能不是用来防君子,是用来治那些想动歪心思的。

剪贴板与截屏控制:技术老炮都知道,最怕的不是拷文件,是有人对着屏幕拍照、用截屏工具一段段录下来。这系统能直接禁掉开发者工具里的截屏API,还能在后台监控剪贴板内容。你想把代码复制到记事本里带走?门都没有。

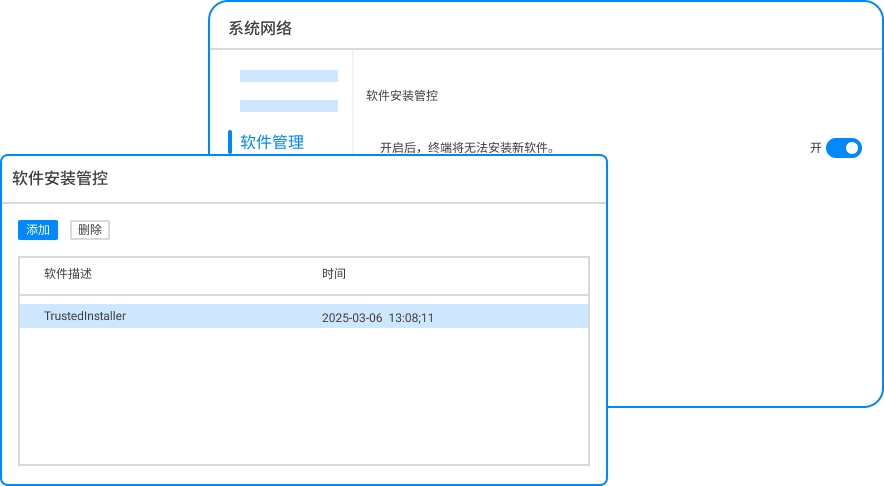

软硬件一体化封锁:对于高保密级别的核心部门,可以配合硬件U盘白名单。除了公司统一配发的加密U盘,其他所有USB设备插上去就是废铁。这一套组合拳下来,代码被偷的概率直接降到零。

2、代码混淆与核心算法拆分

这招适合那些必须把代码部署在客户服务器上、但又怕被反编译的行业。做法就是把最核心的算法单独拎出来,做成动态链接库或API接口,部署在你自己的服务器上。发给客户的那部分代码,全是经过高强度混淆的“空壳”。就算对方是顶级逆向高手,把前端代码扒烂了,也拿不到你的核心逻辑。缺点就是对网络有依赖,而且部署复杂,适合体量较大的软件公司。

这招适合那些必须把代码部署在客户服务器上、但又怕被反编译的行业。做法就是把最核心的算法单独拎出来,做成动态链接库或API接口,部署在你自己的服务器上。发给客户的那部分代码,全是经过高强度混淆的“空壳”。就算对方是顶级逆向高手,把前端代码扒烂了,也拿不到你的核心逻辑。缺点就是对网络有依赖,而且部署复杂,适合体量较大的软件公司。

3、硬件加密锁(加密狗)

老派但有效。把核心代码的授权和调用逻辑,跟一个物理硬件(加密狗)绑定。软件运行的时候,必须实时检测这个狗是否插在电脑上。没了狗,代码直接罢工。以前做工业软件、高端设计软件的,都爱用这招。缺点是员工天天插拔,狗容易丢,而且如果员工把狗和代码一起“借”给朋友,基本等于白送。

老派但有效。把核心代码的授权和调用逻辑,跟一个物理硬件(加密狗)绑定。软件运行的时候,必须实时检测这个狗是否插在电脑上。没了狗,代码直接罢工。以前做工业软件、高端设计软件的,都爱用这招。缺点是员工天天插拔,狗容易丢,而且如果员工把狗和代码一起“借”给朋友,基本等于白送。

4、沙箱隔离与虚拟化部署

直接不让你碰源码。把所有开发环境、编译环境都搬到公司内部的虚拟化服务器上。开发人员面前就一个显示器,远程连接到虚拟桌面写代码。代码从来不在本地落地,U盘根本识别不了,剪贴板也是单向的。你想拷代码?没门。这招成本高,需要专门的服务器和带宽,但防泄密效果极好,适合不差钱的大厂。

直接不让你碰源码。把所有开发环境、编译环境都搬到公司内部的虚拟化服务器上。开发人员面前就一个显示器,远程连接到虚拟桌面写代码。代码从来不在本地落地,U盘根本识别不了,剪贴板也是单向的。你想拷代码?没门。这招成本高,需要专门的服务器和带宽,但防泄密效果极好,适合不差钱的大厂。

5、代码水印与数字指纹

这不算防泄密,算是“事后追责”。在代码里埋入肉眼不可见的水印,记录员工ID、时间、机器信息。一旦代码在网上泄露,你只需要把泄露的代码片段拿来一分析,就能精准定位到是谁、什么时候、在哪台机器上泄的密。这东西杀伤力在于,你只要在入职培训时告诉研发团队“代码里有水印”,他们心里就会犯怵,能起到很强的威慑作用。

这不算防泄密,算是“事后追责”。在代码里埋入肉眼不可见的水印,记录员工ID、时间、机器信息。一旦代码在网上泄露,你只需要把泄露的代码片段拿来一分析,就能精准定位到是谁、什么时候、在哪台机器上泄的密。这东西杀伤力在于,你只要在入职培训时告诉研发团队“代码里有水印”,他们心里就会犯怵,能起到很强的威慑作用。

6、严格的法律协议与竞业限制

最后这招,听起来软,其实最硬。别只签一张纸的保密协议就完事了。要结合上面几个技术手段,把“泄密成本”给员工算清楚。协议里写明白,一旦发现代码外泄,除了公司内部审计证据,还可以配合司法鉴定,追究到底。再加上竞业限制条款,让核心人员离职后一段时间内不能去竞争对手那里。心理防线一旦建立,很多人就不敢动那个念头了。

最后这招,听起来软,其实最硬。别只签一张纸的保密协议就完事了。要结合上面几个技术手段,把“泄密成本”给员工算清楚。协议里写明白,一旦发现代码外泄,除了公司内部审计证据,还可以配合司法鉴定,追究到底。再加上竞业限制条款,让核心人员离职后一段时间内不能去竞争对手那里。心理防线一旦建立,很多人就不敢动那个念头了。

本文来源:企业数据安全联盟、中国软件行业协会知识产权保护分会

主笔专家:陈国栋

责任编辑:刘思琪

最后更新时间:2026年03月28日