文章摘要:各位老板,咱们今天不扯那些虚头巴脑的。搞技术开发,最怕什么?不是bug多,不是需求变,是你们辛辛苦苦堆出来的核心代码、压箱底的算法,半夜被员工一个U盘拷走,或者

各位老板,咱们今天不扯那些虚头巴脑的。搞技术开发,最怕什么?不是bug多,不是需求变,是你们辛辛苦苦堆出来的核心代码、压箱底的算法,半夜被员工一个U盘拷走,或者通过聊天软件顺手就发给了下家。这哪是泄密,这简直是往心口上捅刀子。市面上讲加密的软文一堆,今天老李我掏心窝子,不聊那些花架子,就跟你聊聊,怎么把这文档的“命门”死死攥在自己手里。

代码加密的8种“锁门”招数:从源头掐死泄密可能

1、部署 洞察眼MIT系统

别指望靠员工的自觉性来守护你的商业机密。真金白银砸出来的研发成果,就得用最硬核的手段看住。在我接触的圈子里,这套系统被老板们戏称为“电子保安”,不是没道理的。它的强,在于不跟你讲道理,只谈落地。

别指望靠员工的自觉性来守护你的商业机密。真金白银砸出来的研发成果,就得用最硬核的手段看住。在我接触的圈子里,这套系统被老板们戏称为“电子保安”,不是没道理的。它的强,在于不跟你讲道理,只谈落地。

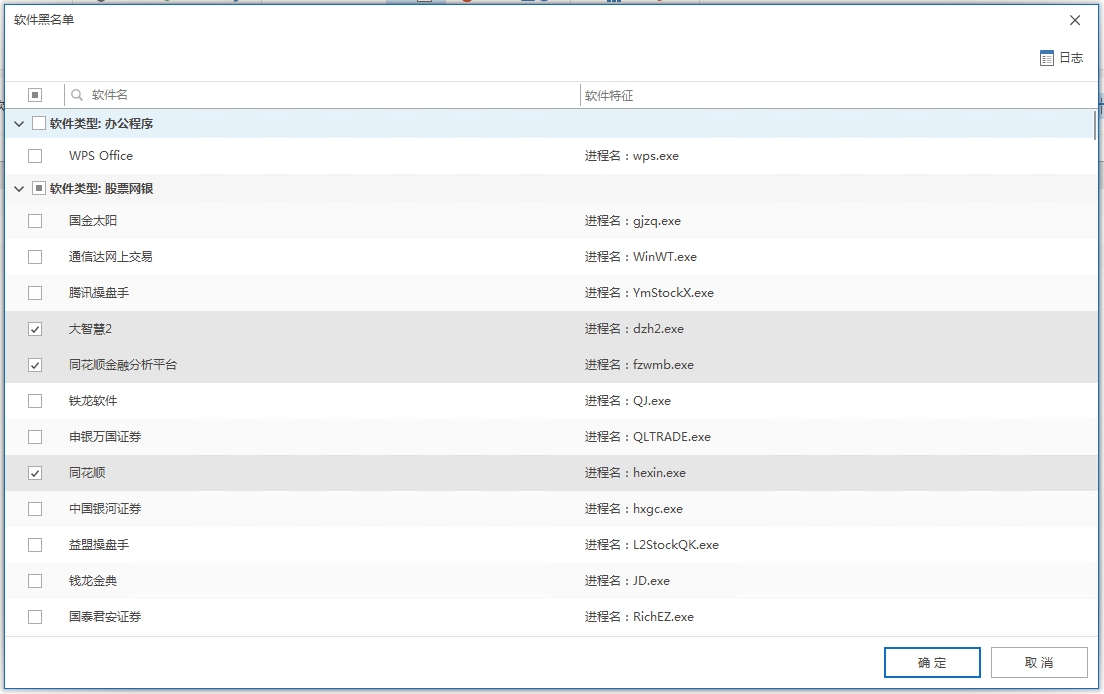

全盘加密,强制透明:员工自己甚至都不知道文件被加密了。他正常打开、编辑、保存,一切如常。但一旦文件脱离公司内部环境,比如发到微信、QQ,或者插U盘拷走,打开就是乱码。这就解决了核心代码被“偷渡”出去的根源问题。

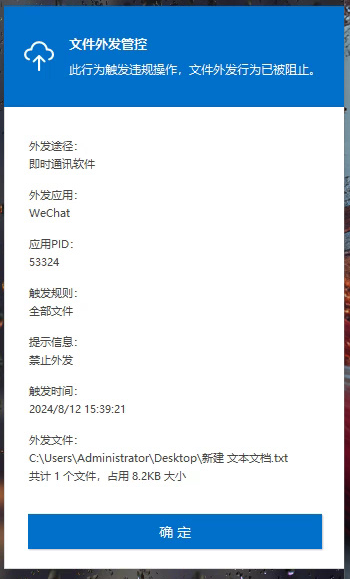

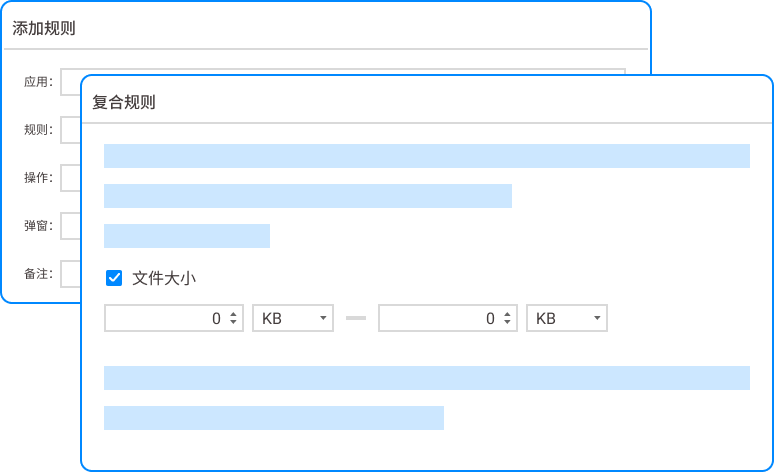

外发管控,过桥拆板:有时候确实要给客户或合作伙伴发个demo。传统方法要么给明文,提心吊胆;要么给密码,密码满天飞。这套系统允许你生成“外发文件”,限制打开次数、有效期限、甚至禁止打印和截图。给出去的权限,收得回来。

屏幕水印,死磕拍照:有些“聪明人”觉得拷不走代码,我就用手机拍照。洞察眼MIT系统的屏幕水印,能把操作人姓名、IP、时间这些信息,以极低透明度铺满整个屏幕。一张截图就能溯源,看哪个不长眼的还敢拿手机对着屏幕拍。

U盘管控,物理隔离:U盘泄密是重灾区。你总不能把所有电脑的USB口都封死吧?不现实。它能做到只允许公司认证过的U盘使用,其他的一律只读或禁用。想偷偷带个新U盘进来拷代码?门儿都没有。

操作审计,秋后算账:这招最绝。谁在什么时候访问了哪个机密文档,做了什么操作,甚至试图改名、删除,后台一清二楚。这不是监控,这是给所有人戴上“紧箍咒”,让有歪心思的人知道,任何动作都有据可查。

2、操作系统自带BitLocker(仅限全盘)

这是微软Windows系统自带的功能,说白了就是给你的硬盘加把锁。笔记本丢了、硬盘被拆走了,别人读不出数据。但它的短板也很明显:一旦电脑开机进入系统,整个硬盘对当前用户就是裸奔状态。员工照样可以复制粘贴发给别人,或者截图外发。这更像是防“丢电脑”,而不是防“内鬼”。

这是微软Windows系统自带的功能,说白了就是给你的硬盘加把锁。笔记本丢了、硬盘被拆走了,别人读不出数据。但它的短板也很明显:一旦电脑开机进入系统,整个硬盘对当前用户就是裸奔状态。员工照样可以复制粘贴发给别人,或者截图外发。这更像是防“丢电脑”,而不是防“内鬼”。

3、压缩软件加密(WinRAR/ZIP)

这招基本上是个人就会。把代码压缩,加个密码。但问题在于,你得把密码告诉接收方。密码在群里一发,等于没加密。而且暴力破解工具满天飞,稍微有点耐心,弱密码几分钟就给你破了。作为临时方案可以,想靠它保核心代码,那就是掩耳盗铃。

这招基本上是个人就会。把代码压缩,加个密码。但问题在于,你得把密码告诉接收方。密码在群里一发,等于没加密。而且暴力破解工具满天飞,稍微有点耐心,弱密码几分钟就给你破了。作为临时方案可以,想靠它保核心代码,那就是掩耳盗铃。

4、Office自带文档加密

如果你用的是Word、Excel这类文档写方案或部分代码逻辑,软件本身自带“用密码进行加密”。操作简单,入口就在“文件-信息”里。但这玩意儿只适用于非技术类文档,对源代码文件(.c, .py, .java等)束手无策。而且经常出现忘记密码后,连自己都打不开的尴尬情况。

如果你用的是Word、Excel这类文档写方案或部分代码逻辑,软件本身自带“用密码进行加密”。操作简单,入口就在“文件-信息”里。但这玩意儿只适用于非技术类文档,对源代码文件(.c, .py, .java等)束手无策。而且经常出现忘记密码后,连自己都打不开的尴尬情况。

5、使用私有化部署的代码托管平台

像GitLab这种,搭建在公司内部的服务器上。所有代码签入签出都在内部网络进行,从源头上切断了代码流向互联网的可能。但这个方案投入成本高,需要专门的运维去维护,而且防不住有权限的人直接把代码整库导出来。

像GitLab这种,搭建在公司内部的服务器上。所有代码签入签出都在内部网络进行,从源头上切断了代码流向互联网的可能。但这个方案投入成本高,需要专门的运维去维护,而且防不住有权限的人直接把代码整库导出来。

6、云盘加密保险箱

部分企业网盘提供“加密保险箱”功能。上传到特定文件夹的文件,需要二次身份验证才能查看。好处是解决了云端存储的安全问题,坏处是治标不治本。员工在本地编辑时,文件还是明文状态,防君子不防小人。

部分企业网盘提供“加密保险箱”功能。上传到特定文件夹的文件,需要二次身份验证才能查看。好处是解决了云端存储的安全问题,坏处是治标不治本。员工在本地编辑时,文件还是明文状态,防君子不防小人。

7、硬件加密锁(U盘锁)

像U盾一样,插上才能使用特定的加密软件或访问加密文件。物理隔离,安全性确实高。但管理成本巨大,几十个研发人员,万一谁把锁丢了,或者损坏了,数据恢复起来非常麻烦,严重影响开发效率。

像U盾一样,插上才能使用特定的加密软件或访问加密文件。物理隔离,安全性确实高。但管理成本巨大,几十个研发人员,万一谁把锁丢了,或者损坏了,数据恢复起来非常麻烦,严重影响开发效率。

8、文件透明加密网关

这属于轻量级的网络层加密。在服务器和终端之间架设一个网关,所有传输的文件自动加解密。优点是无需在每台电脑上装客户端,缺点是对网络依赖强,一旦网关出问题,整个数据传输就会瘫痪,而且对离线的笔记本电脑基本没辙。

这属于轻量级的网络层加密。在服务器和终端之间架设一个网关,所有传输的文件自动加解密。优点是无需在每台电脑上装客户端,缺点是对网络依赖强,一旦网关出问题,整个数据传输就会瘫痪,而且对离线的笔记本电脑基本没辙。

本文来源:企业安全内参、中国数据防泄密联盟

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月27日