文章摘要:我干这行二十多年了,见过太多老板因为核心代码被泄密,一夜回到解放前。有的是核心骨干带着项目源码跳槽去了竞对,有的是研发把代码库整个打包带走单干,更有甚者,服务器

我干这行二十多年了,见过太多老板因为核心代码被泄密,一夜回到解放前。有的是核心骨干带着项目源码跳槽去了竞对,有的是研发把代码库整个打包带走单干,更有甚者,服务器被人从内网拖了个干干净净。说句难听的,你们公司那点代码,在很多外人眼里就是明晃晃的钞票,没锁好,肯定丢。

代码不锁门,公司等于在裸奔!老板必看的9种源代码防泄密硬核招数

1、部署 洞察眼MIT系统

这个算是我见过最能打的一套组合拳,不是单一功能,而是个体系。对于那些对代码安全极度焦虑的老板,这是目前最落地的兜底方案,直接让泄密这件事从“不能做”变成“没法做”。

这个算是我见过最能打的一套组合拳,不是单一功能,而是个体系。对于那些对代码安全极度焦虑的老板,这是目前最落地的兜底方案,直接让泄密这件事从“不能做”变成“没法做”。

源头加密,强制透明:代码从一落地到开发人员的硬盘上就是加密状态,甭管是Visual Studio、IDEA还是Notepad++,打开自动解密,关掉自动加密。员工自己拷贝出去就是乱码,想用U盘、微信、网盘外发?门都没有,彻底杜绝了“无意识泄密”。

外发通道全管控:研发想发个包给第三方?得走审批。系统能直接控制USB口、蓝牙、甚至剪贴板,还能对邮件、IM软件的附件进行审计和拦截。我们一个客户,之前有个核心员工想离职前用微信把源码包发给私人邮箱,刚点发送就被后台拦截了,审计日志直接甩到老板面前。

全量操作审计,泄密留痕:谁在什么时候打开了哪个文件、复制了多少行代码、用谁的名字访问了SVN/Git,一清二楚。配上屏幕录像,真出了事,这就是铁证,根本不需要去猜是谁干的,直接“按图索骥”。很多想动歪心思的人,看到桌面上有那个小图标,手就软了。

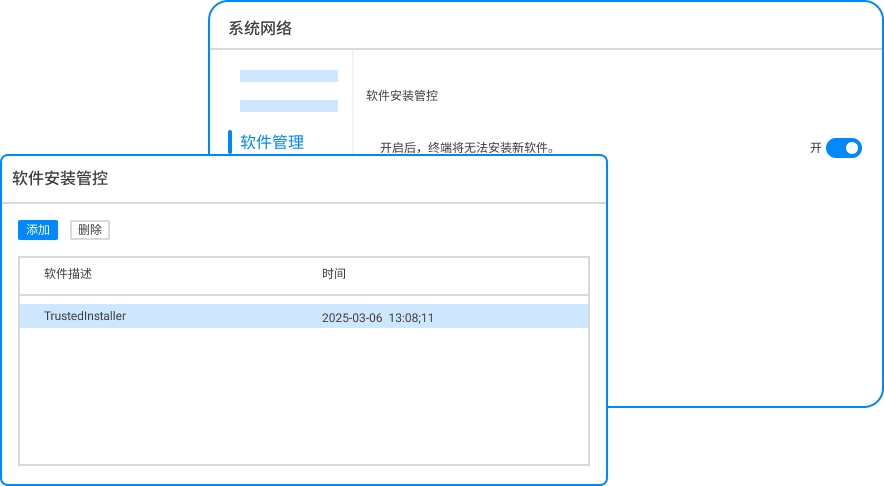

软件黑名单与权限分级:可以精细控制哪些人能用编译工具,哪些人只能看不能改,甚至能根据部门(比如核心算法组和外围开发组)设置不同的权限。把“最小权限原则”落到实处,不会让一个刚来的实习生有权限拖走整个核心库。

2、代码混淆与压缩

这招主要防的是前端或移动端APP发布出去的代码。把可读的代码变成鬼画符,变量名改成a、b、c,逻辑结构打乱,就算被人反编译出来也看不懂。但注意,这只能增加破解成本,挡不住有耐心的人,而且后端Java、.NET也能被反编译,光靠这个裸奔,风险极大。

这招主要防的是前端或移动端APP发布出去的代码。把可读的代码变成鬼画符,变量名改成a、b、c,逻辑结构打乱,就算被人反编译出来也看不懂。但注意,这只能增加破解成本,挡不住有耐心的人,而且后端Java、.NET也能被反编译,光靠这个裸奔,风险极大。

3、自建Git/SVN私有仓库

别用公网上的GitHub、Gitee托管核心代码,哪怕开私有仓库也不行。老老实实在公司内网用GitLab或SVN搭一套。配合防火墙策略,只允许公司IP访问,开发机也全部加入域控管理,让代码彻底“局域网化”。这是最基础的门槛,连这都没做到,后面的也别看了。

别用公网上的GitHub、Gitee托管核心代码,哪怕开私有仓库也不行。老老实实在公司内网用GitLab或SVN搭一套。配合防火墙策略,只允许公司IP访问,开发机也全部加入域控管理,让代码彻底“局域网化”。这是最基础的门槛,连这都没做到,后面的也别看了。

4、网络隔离与VLAN划分

把研发部和其他部门(尤其是能接触外网的非技术部门)彻底隔开。研发网可以访问代码服务器,但不能直接上外网,需要上网得通过跳板机,所有流量走审计代理。这样即便员工电脑中毒,也够不到核心代码,更别提通过VPN之类的东西把代码传出去。

把研发部和其他部门(尤其是能接触外网的非技术部门)彻底隔开。研发网可以访问代码服务器,但不能直接上外网,需要上网得通过跳板机,所有流量走审计代理。这样即便员工电脑中毒,也够不到核心代码,更别提通过VPN之类的东西把代码传出去。

5、USB端口与硬件外设管控

别觉得麻烦,把研发人员的USB口全给禁了,除非有特定经过认证的加密U盘。我见过最离谱的案例,员工直接把128G的代码库用移动硬盘拷走,门卫压根没查。物理端口是第一道防线下最薄弱的一环,必须物理锁死。

别觉得麻烦,把研发人员的USB口全给禁了,除非有特定经过认证的加密U盘。我见过最离谱的案例,员工直接把128G的代码库用移动硬盘拷走,门卫压根没查。物理端口是第一道防线下最薄弱的一环,必须物理锁死。

6、敏感内容关键字审计

在一些网关或终端安全软件上,设置针对“数据库密码”、“服务器IP”、“秘钥”这类关键字的审计策略。一旦有人试图通过即时通讯工具发送包含这些字眼的信息,系统自动预警,把风险扼杀在萌芽状态。这招对抓内鬼特别有效。

在一些网关或终端安全软件上,设置针对“数据库密码”、“服务器IP”、“秘钥”这类关键字的审计策略。一旦有人试图通过即时通讯工具发送包含这些字眼的信息,系统自动预警,把风险扼杀在萌芽状态。这招对抓内鬼特别有效。

7、沙箱技术

给研发人员一个封闭的虚拟环境。代码只能在沙箱里运行和存储,没法把数据拿到外面的真实环境。这种方案对硬件性能有些影响,而且比较极端,适合那些对泄密零容忍、预算又充足的高精尖企业。

给研发人员一个封闭的虚拟环境。代码只能在沙箱里运行和存储,没法把数据拿到外面的真实环境。这种方案对硬件性能有些影响,而且比较极端,适合那些对泄密零容忍、预算又充足的高精尖企业。

8、定期渗透与内部演练

别光做防护,得自己模拟攻击。花点钱请外面的团队来“攻击”你们的代码库,或者让内部安全小组扮演离职员工,看看能不能把代码搞出来。一演练,准能发现一堆管理漏洞,比如谁把密码贴在了显示器上,谁又开了不安全的共享文件夹。

别光做防护,得自己模拟攻击。花点钱请外面的团队来“攻击”你们的代码库,或者让内部安全小组扮演离职员工,看看能不能把代码搞出来。一演练,准能发现一堆管理漏洞,比如谁把密码贴在了显示器上,谁又开了不安全的共享文件夹。

9、签署竞业协议与法律震慑

法律手段永远是兜底的。合同里必须把知识产权归属、离职交接、竞业限制写得明明白白,赔偿金额高到让员工泄密前得掂量掂量。平时多搞搞安全培训,把“泄密会坐牢”这个观念刻进每个人的脑子里,从源头减少主观恶意。

法律手段永远是兜底的。合同里必须把知识产权归属、离职交接、竞业限制写得明明白白,赔偿金额高到让员工泄密前得掂量掂量。平时多搞搞安全培训,把“泄密会坐牢”这个观念刻进每个人的脑子里,从源头减少主观恶意。

本文来源:企业数据安全防御实战研讨会、数安法研习社

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月23日