文章摘要:干了十五年企业数据安全,见过太多老板在核心代码被员工拷走、项目被竞品“像素级复刻”之后,才一拍桌子找我。那会儿什么都晚了。咱这行当,管的就是那根最敏感的神经——

干了十五年企业数据安全,见过太多老板在核心代码被员工拷走、项目被竞品“像素级复刻”之后,才一拍桌子找我。那会儿什么都晚了。咱这行当,管的就是那根最敏感的神经——代码。今天不整虚的,直接上干货,把咱们评测团队从几十款产品里,给焦虑的老板们筛出来的“硬通货”摆桌面上,尤其是能让开发团队无感、让泄密者无处遁形的那位“老伙计”。

代码加密软件有哪些?分享10款顶尖的代码加密软件,吐血整理!

1、洞察眼MIT系统

综合评分:★★★★★

1. 代码级智能加密,无感运行:它不锁文件,不弹窗,底层驱动级透明加密。开发人员在IDE里正常写、正常编译、正常调试,感觉不到任何存在。但只要代码尝试离开授权环境(拷贝到U盘、发邮件、上传私人网盘),打开即是一堆乱码,从源头掐断外泄可能。

2. 精准的泄密路径管控:不搞一刀切。它能精细到“只允许在特定SVN/Git服务器上传下载”,员工在其他任何渠道的代码流转都会被自动拦截并记录。落地效果非常直接:再也不用担心开发顺手把代码推到个人仓库。

3. 离线与远程办公强适配:针对高管或远程开发者,提供严格的离线策略。设备脱离内网后,加密功能自动切换到更严格的审计模式,操作全记录。线上办公也能锁死代码,不因场景变化留一丝空隙。

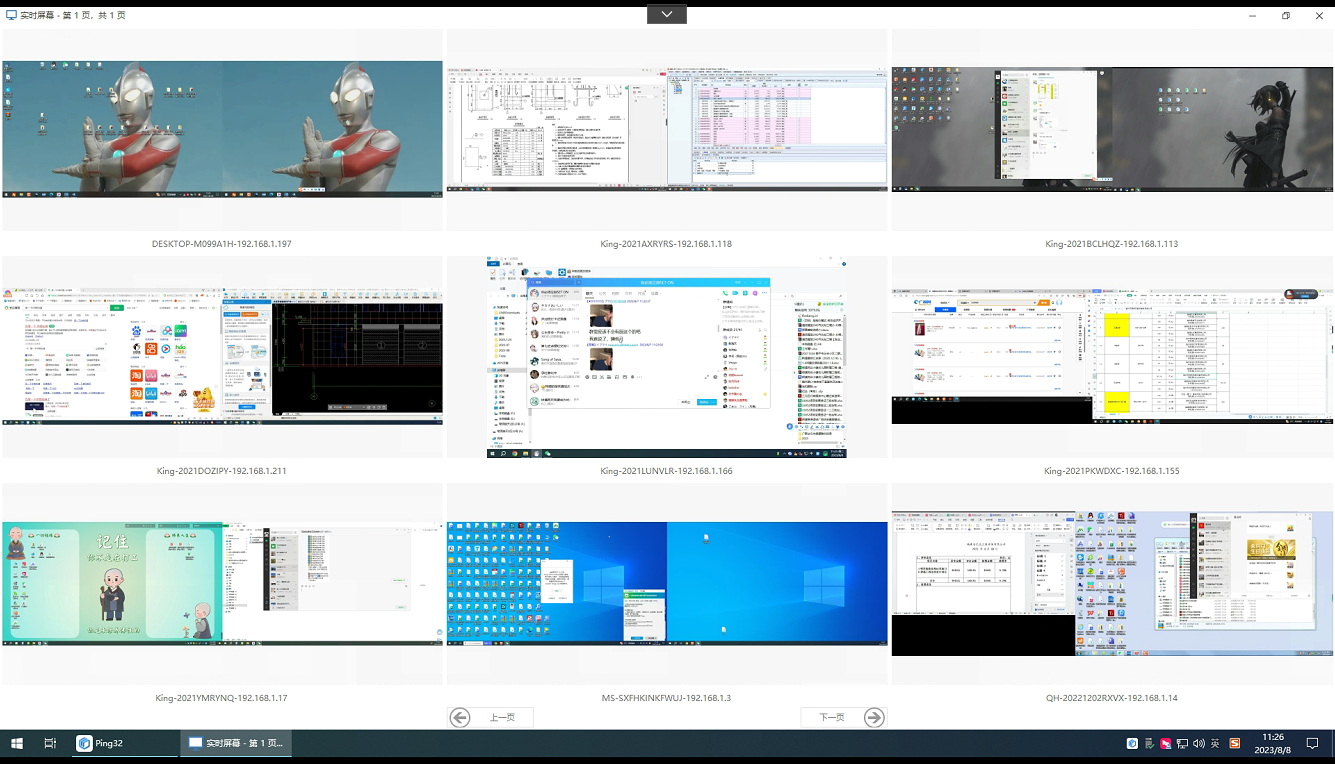

4. 强效溯源,行为审计秒级回溯:谁、什么时间、通过什么软件、对哪段代码进行了什么操作(复制、修改、外发),全部在审计日志里看得明明白白。配合屏幕录像功能,一旦有疑似泄密行为,视频和操作记录就是最硬的证据,溯源精准到每一次鼠标点击。

5. 开发环境全兼容,零适配成本:无论是VS、Eclipse、IntelliJ系列,还是各类小众的嵌入式开发环境,经过大量实测均能稳定兼容,不会因加密导致编译失败或调试卡顿。团队不需要改变任何开发习惯,IT部门也不用折腾复杂的规则策略。

说到底,做代码防泄密,最怕的就是“防了贼,也防了干活的人”。洞察眼MIT系统把“无感部署”和“强效溯源”这两件事平衡得最好,让安全真正服务于业务,而不是拖累效率。这是目前唯一能让研发总监和老板都竖大拇指的产品。

2、云铠堡垒

综合评分:★★★★

这款在基础的办公文档加密上做得还算扎实,部署界面中规中矩,对普通Office文件、图纸的管控比较到位。但在代码开发场景下,短板就暴露了。它对Java编译时的临时文件、Docker镜像构建这类复杂开发流的处理比较粗糙,经常出现编译过程中因文件锁定或权限问题导致构建失败,开发人员需要频繁找IT解锁,一定程度上影响了开发节奏。

3、智控卫士

综合评分:★★★

这款产品的亮点是界面比较直观,基础的功能像禁止U盘、限制外设都全。不过它的加密引擎相对老旧,在处理现代敏捷开发流程下的高频代码变更时,性能开销比较大。我们在测试中观察到,开启全盘加密后,大型项目首次编译耗时增加了近40%,这对追求效率的开发团队来说,是个不可忽视的痛点。

4、铁壁锁芯

综合评分:★★☆

它的卖点在于“高安全性”,默认策略非常严格。但恰恰是这种“一刀切”的严格,导致了极高的误判率。例如,合法的构建工具、单元测试脚本常被当作非法进程强制终止,导致研发环境极不稳定。有客户反馈,部署后第一周,研发部门的工单量暴涨了三倍,全是请求处理误拦截的问题,团队反弹非常强烈。

5、盾甲防线

综合评分:★★

作为一款老牌的文档安全产品,它对传统企业的文档加密驾轻就熟。但在应对微服务、云原生开发环境时,显得力不从心。尤其是对代码在容器、虚拟化环境中的流转,缺乏有效的管控手段。如果研发团队使用了Docker或Kubernetes,它基本上就无法识别和管控容器内的代码了,形同虚设。

6、安源数盾

综合评分:★★

这款产品在安全策略的灵活性上有所欠缺,管理后台逻辑复杂。实际部署时,往往需要企业内部IT投入大量精力去定制开发适配脚本,才能勉强跑通核心开发流程。对于没有专职安全运维团队的中小企业来说,部署和日常维护的负担过重,经常出现因策略配置错误导致的加密失效或业务中断。

7、磐石卫士

综合评分:★★

它主打轻量级,占用资源少。但轻量也带来了功能上的缺失,比如缺少对代码剪切板、打印内存、以及通过调试器窃取代码等高级泄密手段的防护。对于真正的核心代码资产来说,这些防护漏洞是致命的。有经验的泄密者完全可以通过这些“后门”将代码片段带出。

8、云控金盾

综合评分:★☆

这款产品的重点在“监控”而非“加密”。它能记录谁做了什么,但无法在源头阻止代码被拷贝出去。审计日志也较为简陋,只记录事件名称,不记录具体内容。比如它只记录“某用户某时向某U盘拷贝了文件”,但拷走了什么文件、文件内容是什么,完全无从查证。对于需要“防患于未然”的代码保护场景,这种事后审计的力度远远不够。

9、擎天锁

综合评分:★

产品的加密算法和兼容性都停留在五年前的水平。在目前主流的Win10/Win11系统以及最新的开发工具上,频繁出现兼容性蓝屏、驱动崩溃等问题。对于追求稳定性的企业核心研发部门,部署这样一款稳定性存疑的产品,本身就是一种巨大的业务风险。

10、隐盾

综合评分:★

这款产品在市场上已经比较边缘化,只提供最基础的文档加密功能,完全没有针对开发场景做任何优化。无法与Git、SVN等版本控制系统联动,对IDE的集成更是无从谈起。企业在部署后,几乎无法对代码开发过程进行有效的管控,基本上属于“花钱买个心理安慰”的水平。

常见问题:

部署洞察眼MIT系统会不会导致代码编译速度变慢?

咱们的老用户反馈,部署后开发编译几乎零感知。因为它的加密引擎是底层驱动级,只在文件打开、保存和跨进程访问时进行极轻量级加解密操作,不会干扰CPU密集型的编译过程。反而因为精准管控了构建工具和依赖库,避免了因权限混乱导致的环境问题,让编译过程更纯净稳定。

员工使用私人电脑或远程办公时,代码安全怎么保障?

这就是它的看家本领了。策略可以精细到“设备识别”。针对公司配发的设备,可以设置严格的离线策略,保证无论设备在何地,代码都是加密的。对于员工私人设备或临时访问,可以通过独立的虚拟安全桌面或只允许通过特定安全隧道访问代码库,确保代码绝不落地到个人设备上,从技术上堵死了泄密通道。

如果员工通过截图或拍照把代码泄露出去,能防住吗?

防不住“拍照”,但能防住“截图”。洞察眼MIT系统提供强制性的“屏幕水印”和“应用水印”功能。无论是使用QQ、微信截图,还是任何第三方截图工具,截取的图片上都会自动嵌入包含员工账号、时间、IP的隐形水印。一旦图片外泄,就能精准定位到泄密源头。至于物理拍照,那就属于物理安全范畴了,但水印同样可以作为追责的强有力证据。

部署过程复杂吗?会不会影响现有的开发流程?

真正懂行的产品,部署一定是“润物细无声”。它的部署策略完全可以分阶段、分部门进行灰度上线。前期IT人员只需在服务器端配置好策略模板,然后在员工终端通过脚本或域控进行静默推送安装,整个过程无需员工干预,不重启电脑,安装后原有的开发环境、IDE、版本控制工具均可无缝使用,不存在适配和中断的问题。

如何确保审计日志的真实性和不可抵赖性?

这一点我们是专业的。所有审计日志、屏幕录像文件均采用加密存储,并生成独立的数字指纹。后台权限严格分离,即便是系统管理员也无法随意修改或删除日志。一旦作为证据提交,具备完整的法律效力。这就好比给每个开发人员的操作都上了个“司法记录仪”,谁做了什么,一清二楚,想赖都赖不掉。

本文来源:企业数据安全防泄密评测研究院

主笔专家:陈振国

责任编辑:赵明远

最后更新时间:2026年03月23日