文章摘要:干了二十来年企业数据安全,见过太多老板在核心代码被员工拷走、研发骨干离职后竞品立马推出同款功能时,那拍断大腿的悔恨样子。说句难听的,今天不把文档加密当回事,明天

干了二十来年企业数据安全,见过太多老板在核心代码被员工拷走、研发骨干离职后竞品立马推出同款功能时,那拍断大腿的悔恨样子。说句难听的,今天不把文档加密当回事,明天可能就得把家底拱手送人。别管是自研三年的算法,还是养了百来号人的研发团队,一旦源代码、设计图纸这些核心资产能被人U盘一插、网盘一发就带走,你前面砸的钱全白搭。今儿不聊虚的,直接上干货,把真正能落地、能防住事的8种文档加密方法给大伙盘一盘。

代码安全不是儿戏!8种文档加密方法,把核心资产焊死在保险柜里

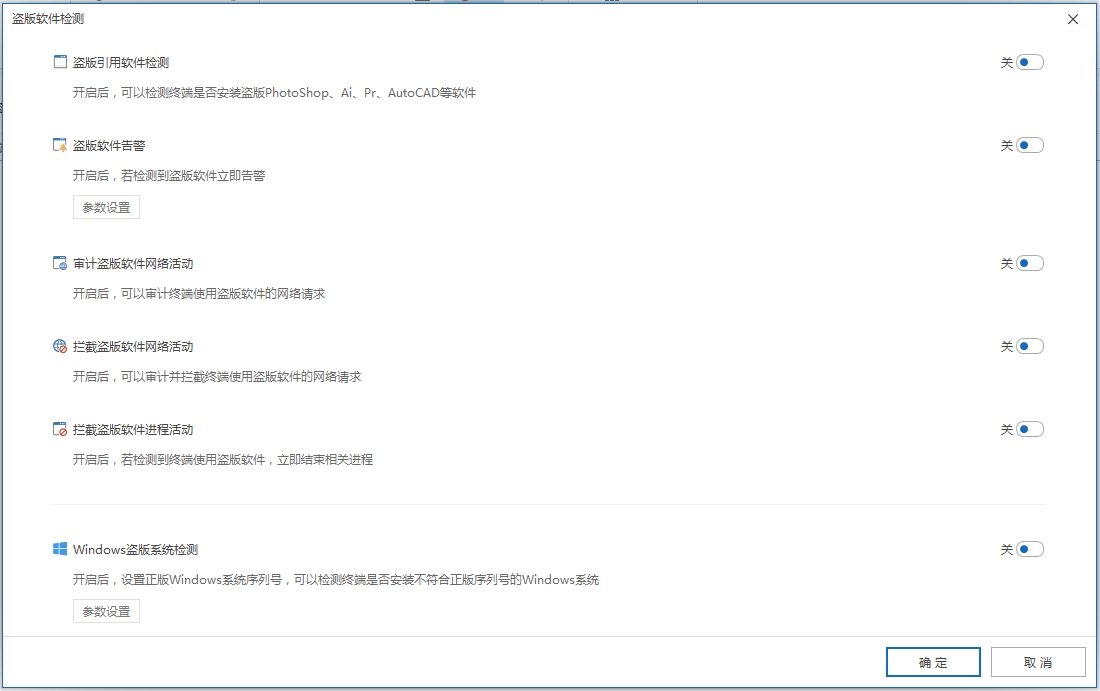

1、部署 洞察眼MIT系统

对付代码泄密这种要命的事,靠自觉没用,得靠系统级的“物理隔离”和“全程监控”。这玩意儿不是简单的加个密码,而是一套专门给企业核心研发部门定制的“数据金库”,老江湖都在用。

对付代码泄密这种要命的事,靠自觉没用,得靠系统级的“物理隔离”和“全程监控”。这玩意儿不是简单的加个密码,而是一套专门给企业核心研发部门定制的“数据金库”,老江湖都在用。

全周期透明加密,防“顺手牵羊”

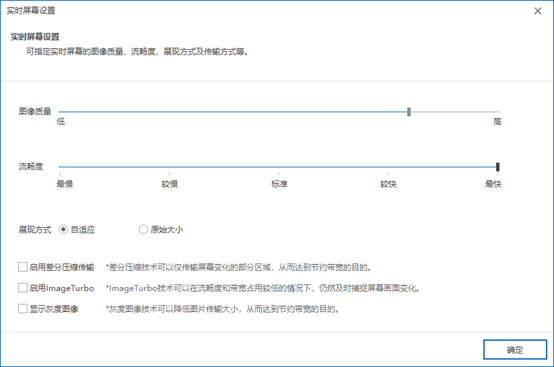

员工正常操作时,文档在内部环境里完全透明,双击就开,跟没加密一样,丝毫不影响开发效率。但只要文件一离开公司环境,比如被U盘拷走、邮件外发或者私自上传到个人网盘,文件瞬间变成乱码。去年有家游戏公司,策划总监带着整个项目组跳槽,硬盘里的代码拷走了,结果到新公司打开全是空白,这招直接让泄密行为失去意义。细粒度权限管控,堵死“监守自盗”

给不同岗位的人分配不同权限。核心算法库只允许两三个架构师有修改权限,普通开发只能调用接口看不了源码;设计稿只能由美工在指定电脑上打开,换台机器立马禁止访问。有做芯片设计的客户,用这套逻辑把研发分成了三个隔离区,互相之间除非走审批流程,否则文件根本打不开,从根本上杜绝了内部串通泄密的可能。外发文件“数字水印”,断了“暗度陈仓”

所有外发的文档,无论是发给客户测试,还是走审批传给外部合作方,系统自动在文件背景、页眉页脚打上不可见的数字水印,记录着操作人、时间、设备ID。一旦文件被截图或拍照泄露,往我们这反查,5分钟就能定位到责任人。之前一家互联网金融公司发生代码截图泄露,就是靠这层水印直接锁定了凌晨三点在机房偷偷截图的那个运维。全操作行为审计,揪出“内鬼”苗头

系统会忠实记录谁、什么时间、在哪台设备上、对哪个文件做了什么事。是新建、修改、重命名,还是试图复制粘贴到外部、尝试截图。后台一拉报表,谁的行为异常(比如非工作时间大量访问历史代码库)一目了然。等真出了事再查,不如在萌芽阶段就把有小心思的人揪出来谈话。离线策略与U盘管控,封死“物理拷贝”

针对笔记本带回家、出差等场景,可以设置离线策略,离线期间文档仍然保持加密状态,超时未联网自动锁定,必须回公司找管理员授权才能恢复。加上对U盘、蓝牙、光驱等外设的精细控制,要么彻底禁用,要么设置成“只读”或“加密写入”。物理端口都堵死了,想偷数据?除非你把电脑主机扛走。

2、Windows自带EFS加密

很多老板不知道,Windows系统里其实自带了一个叫EFS(加密文件系统)的功能。适合小团队或者对单台电脑上特定文件夹有加密需求的场景。操作路径很简单,右键文件夹→属性→高级→勾选“加密内容以便保护数据”。这功能的好处是不用花钱,系统级集成。缺点也明显:一是密钥跟用户账户绑定,一旦系统崩了没备份证书,加密数据就彻底完蛋;二是缺乏统一的管理后台,老板根本不知道谁给哪些文件加了密,员工离职重装系统,公司资产直接变“黑户”。只能算个临时“救急”手段,企业级应用还是别指望它。

很多老板不知道,Windows系统里其实自带了一个叫EFS(加密文件系统)的功能。适合小团队或者对单台电脑上特定文件夹有加密需求的场景。操作路径很简单,右键文件夹→属性→高级→勾选“加密内容以便保护数据”。这功能的好处是不用花钱,系统级集成。缺点也明显:一是密钥跟用户账户绑定,一旦系统崩了没备份证书,加密数据就彻底完蛋;二是缺乏统一的管理后台,老板根本不知道谁给哪些文件加了密,员工离职重装系统,公司资产直接变“黑户”。只能算个临时“救急”手段,企业级应用还是别指望它。

3、压缩包加高强度密码

这大概是流传最广的“土办法”了。把代码或文档打个包,用WinRAR、7-Zip这类软件设置个密码,再发给别人。操作简单,员工自己就能干。但企业管理者得想明白两个问题:第一,密码怎么管理?几个人知道密码,就等于几个人拥有这份代码的完全访问权,一旦密码在内部传开,等于没加密。第二,压缩包加密只是传输环节的一道锁,对方解压后文件在本地就是明文的,后续二次传播根本管不住。这办法应付一两份临时文件还行,想靠它建起企业核心资产的安全防线,纯属自欺欺人。

这大概是流传最广的“土办法”了。把代码或文档打个包,用WinRAR、7-Zip这类软件设置个密码,再发给别人。操作简单,员工自己就能干。但企业管理者得想明白两个问题:第一,密码怎么管理?几个人知道密码,就等于几个人拥有这份代码的完全访问权,一旦密码在内部传开,等于没加密。第二,压缩包加密只是传输环节的一道锁,对方解压后文件在本地就是明文的,后续二次传播根本管不住。这办法应付一两份临时文件还行,想靠它建起企业核心资产的安全防线,纯属自欺欺人。

4、Office文档自带密码保护

Word、Excel这些办公软件里都藏着“另存为→工具→常规选项→设置打开密码”的功能。对于一些日常办公文档、非核心的会议纪要,用用没问题。但致命缺陷在于,这玩意儿只对单个文件生效,企业里动辄几千上万个代码文件,总不能一个文件一个文件去设密码吧?而且密码强度完全取决于员工自觉,设个“123456”等于没设。对于源代码这种成百上千个文件组成的项目来说,纯属挠痒痒。

Word、Excel这些办公软件里都藏着“另存为→工具→常规选项→设置打开密码”的功能。对于一些日常办公文档、非核心的会议纪要,用用没问题。但致命缺陷在于,这玩意儿只对单个文件生效,企业里动辄几千上万个代码文件,总不能一个文件一个文件去设密码吧?而且密码强度完全取决于员工自觉,设个“123456”等于没设。对于源代码这种成百上千个文件组成的项目来说,纯属挠痒痒。

5、云盘/网盘企业版加密

现在不少企业用百度网盘、阿里云盘的企业版,号称自带传输加密和存储加密。好处是文件分享方便,不用搭服务器。可隐患同样摆在那:数据存在别人的服务器上,物理控制权不在自己手里。万一账号被员工盗用,或者网盘服务商自身出安全问题,核心代码就等于“裸奔”。再加上网盘天生的同步和分享特性,一不小心链接分享范围设成“所有人可见”,整个研发心血分分钟就在技术圈传开了。

现在不少企业用百度网盘、阿里云盘的企业版,号称自带传输加密和存储加密。好处是文件分享方便,不用搭服务器。可隐患同样摆在那:数据存在别人的服务器上,物理控制权不在自己手里。万一账号被员工盗用,或者网盘服务商自身出安全问题,核心代码就等于“裸奔”。再加上网盘天生的同步和分享特性,一不小心链接分享范围设成“所有人可见”,整个研发心血分分钟就在技术圈传开了。

6、硬件加密U盘/加密狗

一些硬件厂商推出了带物理加解密芯片的U盘,或者像软件加密狗这样的设备。只有插入特定硬件,电脑才能访问加密分区里的文件。这招对物理窃取有一定防护作用,比如U盘丢了,别人插电脑上也看不到数据。但问题是,这本质上还是把安全寄托在一个实体物件上,员工可以光明正大地用加密U盘把代码拷回家,只要硬件在手里,数据就是可读的。对公司来说,除了多了个硬件管理成本,在防止内部人员主动泄密这件事上,基本无效。

一些硬件厂商推出了带物理加解密芯片的U盘,或者像软件加密狗这样的设备。只有插入特定硬件,电脑才能访问加密分区里的文件。这招对物理窃取有一定防护作用,比如U盘丢了,别人插电脑上也看不到数据。但问题是,这本质上还是把安全寄托在一个实体物件上,员工可以光明正大地用加密U盘把代码拷回家,只要硬件在手里,数据就是可读的。对公司来说,除了多了个硬件管理成本,在防止内部人员主动泄密这件事上,基本无效。

7、虚拟机隔离与镜像加密

有些技术功底强的团队,会让研发人员把开发环境全部放在虚拟机里,虚拟机镜像文件用第三方工具加密。开发、调试全在虚拟机内部进行,外部宿主机无法直接访问虚拟机内的文件。这种方法的防护效果取决于虚拟机镜像的加密强度和管理员对虚拟机权限的管控。但弊端是影响开发体验,虚拟机跑起来性能损耗大,而且镜像文件本身还是一个大文件,被整体拷走的风险依然存在,不适合几百人规模的研发团队。

有些技术功底强的团队,会让研发人员把开发环境全部放在虚拟机里,虚拟机镜像文件用第三方工具加密。开发、调试全在虚拟机内部进行,外部宿主机无法直接访问虚拟机内的文件。这种方法的防护效果取决于虚拟机镜像的加密强度和管理员对虚拟机权限的管控。但弊端是影响开发体验,虚拟机跑起来性能损耗大,而且镜像文件本身还是一个大文件,被整体拷走的风险依然存在,不适合几百人规模的研发团队。

8、内网穿透+远程桌面开发

干脆不让代码落地。所有研发人员统一使用一台性能强悍的云桌面或内网开发机,通过远程桌面连上去写代码、编译。员工本地电脑就是个“显示器”,不留任何代码文件。这种模式理论上安全等级最高,因为代码从没离开过公司内部服务器。但投入成本高,对网络延迟敏感,而且管理不善的话,员工远程桌面里的截屏、复制粘贴操作,依然能绕过防护把代码片段带出来。通常得配合上面说的 洞察眼MIT系统 这类行为管控工具,才能真正做到万无一失。

干脆不让代码落地。所有研发人员统一使用一台性能强悍的云桌面或内网开发机,通过远程桌面连上去写代码、编译。员工本地电脑就是个“显示器”,不留任何代码文件。这种模式理论上安全等级最高,因为代码从没离开过公司内部服务器。但投入成本高,对网络延迟敏感,而且管理不善的话,员工远程桌面里的截屏、复制粘贴操作,依然能绕过防护把代码片段带出来。通常得配合上面说的 洞察眼MIT系统 这类行为管控工具,才能真正做到万无一失。

干这行这么多年,说实话,方法摆在桌上,就看老板愿不愿意把安全从“口号”变成“机制”。别等到核心代码在网上论斤卖的时候,才想起来问“怎么防”。真到那天,你损失的就不是一套软件的钱,而是整个团队几年的心血和市场的先发优势。

本文来源:企业数据安全防御实验室、中国信息产业商会信息安全分会

主笔专家:孙德彪

责任编辑:陈思敏

最后更新时间:2026年03月27日