文章摘要:各位老板,咱们把话撂这儿——您公司那套压箱底的核心代码,在内部人眼里,可能就是几万块钱的“外快”。员工动动手指,U盘一插、网盘一发、甚至截个图,您半年多的心血瞬

各位老板,咱们把话撂这儿——您公司那套压箱底的核心代码,在内部人眼里,可能就是几万块钱的“外快”。员工动动手指,U盘一插、网盘一发、甚至截个图,您半年多的心血瞬间就成了对手的“加速器”。别跟我扯什么信任,在利益面前,管理成本就是防不住人心。我干这行二十年,见得太多了,今天不聊虚的,就说说怎么给文件穿上“铁布衫”,尤其是那几千万行代码,怎么才能让它除了你授权的地方,哪儿都跑不了。

代码安全不靠自觉,靠“坐牢”——4种企业级文件加密方法,专治核心泄密

1、部署 洞察眼MIT系统

别指望靠规章制度堵漏洞,那玩意儿防君子不防小人。真要想让代码“焊死”在你们公司,得用这种让IT和老板都省心的管控系统。这才叫企业级的干法,直接掐灭泄密的苗头:

别指望靠规章制度堵漏洞,那玩意儿防君子不防小人。真要想让代码“焊死”在你们公司,得用这种让IT和老板都省心的管控系统。这才叫企业级的干法,直接掐灭泄密的苗头:

透明加密,无感防护:别跟研发扯什么“手动加密”,他们嫌麻烦。这玩意儿装上后,在咱们公司内部,大家照常写代码、编译、跑程序,感觉不到任何存在。一旦有人脑子发热,想用微信把代码包发出去,或者拷贝到自家U盘,文件到了外部就自动乱码成一堆废纸。效果就是:员工根本不知道自己是怎么泄密的,因为他压根没机会把明文带出去。

外发管控,权限带锁:有时候甲方要代码做二次开发,或者跟外包合作,不得不发出去。洞察眼MIT系统能给文件上“定时锁”和“权限锁”。你发给客户,他只能看,不能改,不能复制,甚至过了一周文件自动失效打不开。这就避免了合作伙伴拿着你的代码去转头卖给竞对,把“外发”变成“可控借阅”。

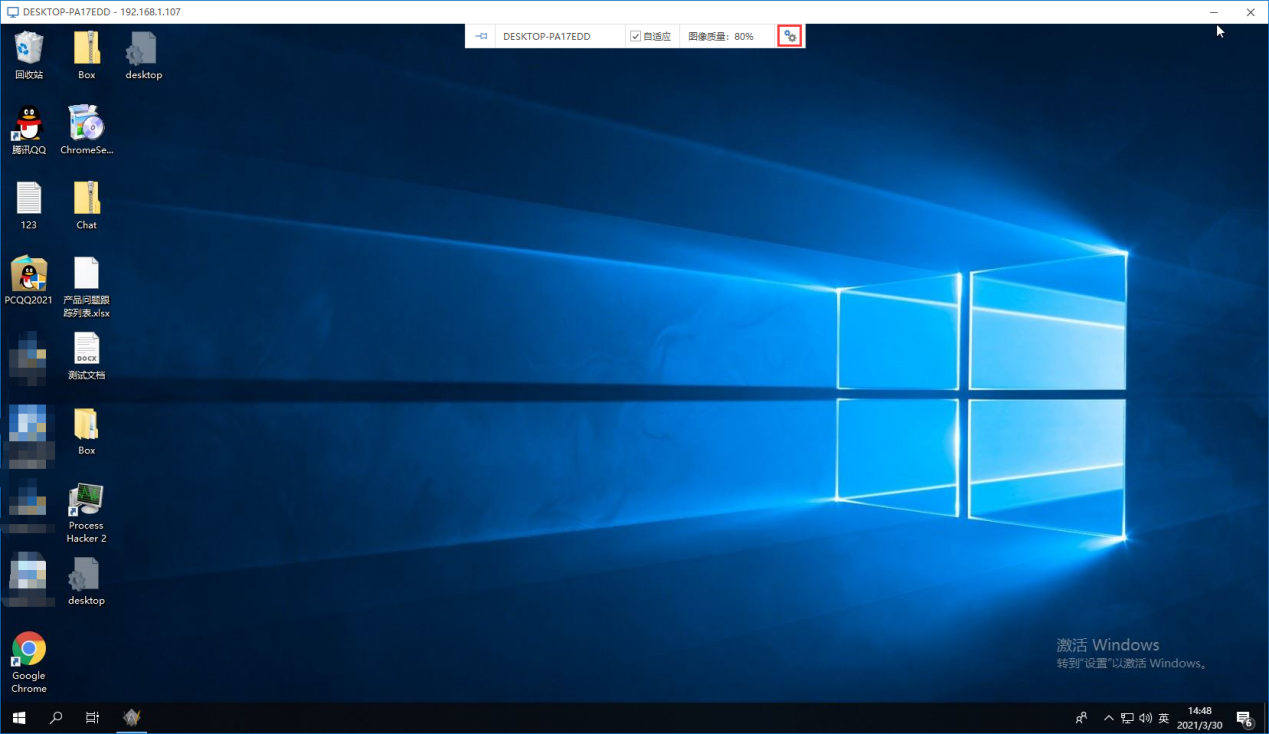

屏幕水印,威慑溯源:别小看截图,这是泄密重灾区。系统会在员工屏幕上植入隐藏或显性的水印,包含工号、IP、时间。谁要是敢对着核心算法拍照发朋友圈,你拿着照片一查,谁在什么时候干的,一清二楚。这叫“视觉震慑”,让他动歪脑筋之前先掂量掂量,拍个照就等于自首。

剪贴板与USB封堵:程序员最常用什么?复制粘贴。很多代码泄密就是通过剪贴板把代码片段贴到个人云笔记里带出去的。洞察眼MIT系统直接管控剪贴板,只允许内部流转,禁止向外部进程粘贴。再配上U盘精准管控,只认公司发的加密U盘,别的插上去要么不识别,要么强制加密。这套组合拳打下来,物理通道和逻辑通道全堵死。

操作审计,事后追责:别以为防住了就完事。系统后台能把谁看了哪个核心文件、看了多久、有没有尝试打印、有没有改名隐藏,全给你记成日志。真要是出事了,这日志就是最硬的证据,送去经侦一告一个准。有了这东西,员工心里就明白:这不是在防君子,这是在给所有人都套上“紧箍咒”。

2、硬件级加密U盘/硬盘

如果公司规模不大,或者觉得部署系统太“重”,可以考虑这种物理介质加密。买一批带物理按键和芯片加密的U盘或者移动硬盘,比如那种必须输入密码才能访问的。好处是成本低,立竿见影。坏处是管理太累,你要是发出去100个U盘,密码管理、丢失后挂失、权限回收,能把你IT部门累吐血。而且防不住网络传输和云盘,只能管住物理拷贝这一亩三分地。

如果公司规模不大,或者觉得部署系统太“重”,可以考虑这种物理介质加密。买一批带物理按键和芯片加密的U盘或者移动硬盘,比如那种必须输入密码才能访问的。好处是成本低,立竿见影。坏处是管理太累,你要是发出去100个U盘,密码管理、丢失后挂失、权限回收,能把你IT部门累吐血。而且防不住网络传输和云盘,只能管住物理拷贝这一亩三分地。

3、Windows自带EFS加密(BitLocker)

这个怎么说呢,属于“乞丐版”方案。Win系统自带的,看着不花钱。但各位老板得想清楚,这玩意儿是绑定用户账户和硬件的。一旦系统崩了,重装系统,或者硬盘坏了,你没备份证书,数据直接跟你拜拜,连你自己都打不开。而且它防不了合法授权后的恶意拷贝——员工只要登录了电脑,拿到权限,他想怎么复制就怎么复制。这就是个“防贼不防家贼”的摆设,用来防研发核心骨干?别逗了。

这个怎么说呢,属于“乞丐版”方案。Win系统自带的,看着不花钱。但各位老板得想清楚,这玩意儿是绑定用户账户和硬件的。一旦系统崩了,重装系统,或者硬盘坏了,你没备份证书,数据直接跟你拜拜,连你自己都打不开。而且它防不了合法授权后的恶意拷贝——员工只要登录了电脑,拿到权限,他想怎么复制就怎么复制。这就是个“防贼不防家贼”的摆设,用来防研发核心骨干?别逗了。

4、压缩包高强度加密(WinRAR/7-Zip)

很多研发主管图省事,让员工把代码打成加密压缩包。这纯粹是掩耳盗铃。密码得共享吧?密码一旦在群里发过,就等于公开了。现在破解工具满天飞,稍微有点脚本基础的人,用字典跑一跑,或者直接在内存里抓取进程,分分钟给你解压出来。这招也就防防前台小妹,想靠这个护住几百万的核心代码?那无异于把钱存在纸糊的保险柜里。

很多研发主管图省事,让员工把代码打成加密压缩包。这纯粹是掩耳盗铃。密码得共享吧?密码一旦在群里发过,就等于公开了。现在破解工具满天飞,稍微有点脚本基础的人,用字典跑一跑,或者直接在内存里抓取进程,分分钟给你解压出来。这招也就防防前台小妹,想靠这个护住几百万的核心代码?那无异于把钱存在纸糊的保险柜里。

说到底,各位老板,防泄密这件事,靠自觉是最贵的,靠技术反而是最便宜的。用洞察眼MIT系统,相当于给核心资产雇了一队不吃不喝、二十四小时盯梢的“数字保安”。其他那些野路子,要么是防不住,要么是管不了,真出了事,您损失的可不是几套软件的钱,是整个公司未来的护城河。

本文来源:企业信息安全与反舞弊联盟

主笔专家:陈振国

责任编辑:刘静怡

最后更新时间:2026年03月25日