文章摘要:干我们这行十几年,最怕接到老板半夜打来的电话。不是系统宕机,是核心代码库被人整个拷走了,或者核心员工前脚刚提离职,后脚竞品就上线了功能一模一样的产品。那种无力感

干我们这行十几年,最怕接到老板半夜打来的电话。不是系统宕机,是核心代码库被人整个拷走了,或者核心员工前脚刚提离职,后脚竞品就上线了功能一模一样的产品。那种无力感,跟被人掏了老窝没区别。今天不跟你扯那些虚头巴脑的理论,就聊点实在的:怎么给文件加密,尤其是那些能要你命的核心代码。下面这3种法子,是我这些年在一线给几百家企业做防护时,最管用的招。

企业老板必看!防核心代码泄密,这3种文件加密方法赶紧用起来

1、部署 洞察眼MIT系统

跟这帮搞技术的“老狐狸”斗法,靠人力去盯,根本盯不过来。真正能让老板睡个安稳觉的,是部署一套像洞察眼MIT系统这样的企业级加密方案。这套系统的牛X之处,不在于它有多复杂,而在于它把“人”这个最不可控的变量给锁死了。

全周期透明加密:这是最核心的护城河。员工在自己的工作电脑上,正常打开、编辑、保存代码,感觉不到任何卡顿和变化。但只要他想把文件通过微信、U盘或者邮件发出去,文件到了外面就是一坨乱码。这就叫“能用、带不走”。去年我们服务过的一家游戏公司,核心主程离职时偷偷拷走了整套服务端代码,结果到了新东家那里根本打不开,愣是没敢上线。

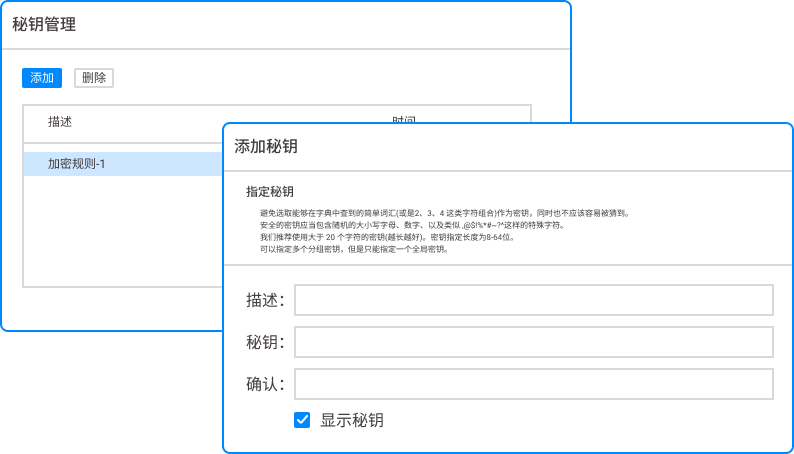

外发文件精准管控:很多时候,代码需要发给外包、合作伙伴。洞察眼MIT系统允许你给外发文件设置“紧箍咒”。你可以限定这份文件只能在某台电脑上打开,或者只能打开几次,甚至能设置打开密码和自动销毁时间。文件交出去了,控制权还在你手里,从源头掐死了二次泄密的可能。

泄密行为智能审计:别等到出了事才去翻监控。这套系统能在员工试图批量解密、频繁访问核心库、或者用截屏软件的时候,自动触发预警。后台会实时推送给管理员。上周有个客户,系统突然报警,显示研发部的一个小子凌晨两点在尝试解密几百个核心合同文件,我们建议HR立刻介入,一问才知道,这小子正准备明天去面试竞品。提前一步,把风险扼杀在摇篮里。

离线策略与防撕票:有些员工会耍小聪明,拔掉网线,以为进入离线模式就能绕开加密。洞察眼MIT系统有强悍的离线策略,即便没有网络,加密状态依然生效。更绝的是,它能防住“撕票”——防止员工为了泄愤把硬盘格式化。系统底层钩子机制,能拦截格式化命令,或者确保格式化后加密文件依然无法被读取。

权限最小化落地:不是所有研发都得看到全部代码。这套系统能精细到对某个文件夹、甚至某个特定类型的文件(如源代码文件)设置访问权限。前端只能看前端的,核心算法库只有CTO能碰。权限一卡死,就算有人动了歪心思,也接触不到核心资产。

2、硬件级加密锁

有些小团队或者作坊式的研发公司,觉得上企业级系统有点重。那可以考虑硬件加密锁(类似U盘形状的加密狗)。把核心代码库的一部分关键逻辑放到加密锁里,程序运行时必须插着这个锁才能调用。没这个锁,代码拿走了就是一堆废铁。这法子成本相对低,但缺点也很明显,容易丢,而且扛不住内部人员的物理破坏和“监守自盗”。适合只有几个核心股东的微型团队做最后的底线防御。

3、云桌面与VDI虚拟化

还有一种“狠招”,就是把所有研发人员的开发环境全部搬到云桌面上。员工面前只有一台显示器和瘦终端,所有的代码编写、编译、调试都在服务器端完成。数据根本不落地,你的电脑就是个显示器。想拷走?门都没有。这种方式对网络依赖极高,投入成本也大,通常只有金融、军工或者对安全极度敏感的头部互联网公司才会采用。一旦遇上网络波动,全员“摸鱼”,对业务连续性的考验非常大。

本文来源:中国信息安全技术研究院、企业数据安全联盟

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月25日