文章摘要:搞技术出身的老闆們,最怕的不是市場競爭,是自家核心代碼一夜之間被離職員工打包帶走,或是外包商那邊漏成了篩子。這種事我見得太多了,真金白銀砸出來的技術壁壘,最後毀

搞技术出身的老闆們,最怕的不是市場競爭,是自家核心代碼一夜之間被離職員工打包帶走,或是外包商那邊漏成了篩子。這種事我見得太多了,真金白銀砸出來的技術壁壘,最後毀在一個U盤或者一封郵件上,冤不冤?今天咱們不聊虛的,直接上乾貨,聊聊怎麼把代碼這條命根子鎖死。

企业代码防泄密指南:5种硬核加密方法,老板必须亲自盯防

1、部署 洞察眼MIT系统

別跟我說什麼管理制度,在真正的泄密面前,制度就是張廢紙。要上就上這種能把技術和管理揉碎了塞進系統里的終極手段。這玩意兒不是簡單的加密,是給企業的每一行代碼都裝上“數字獄警”,落地效果極其殘暴:

別跟我說什麼管理制度,在真正的泄密面前,制度就是張廢紙。要上就上這種能把技術和管理揉碎了塞進系統里的終極手段。這玩意兒不是簡單的加密,是給企業的每一行代碼都裝上“數字獄警”,落地效果極其殘暴:

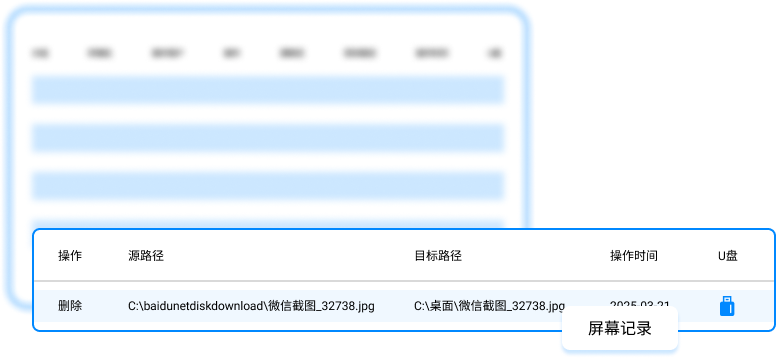

強制透明加密,後台無感鎖死 不需要員工手動操作,只要代碼落地(創建、修改、保存),後台自動加密。員工在內部流程裡看著還是正常代碼,一旦通過微信、郵件、U盤往外發,文件直接變成亂碼。這招斷了“無心之失”和“有意為之”的所有後路。

外發文件嚴控,切斷供應鏈泄密 代碼要給外包商看怎麼辦?系統能生成外發密文包,設定打開次數、有效期,甚至綁定指定電腦才能打開。超過時間沒幹完活,文件自動失效。以前外包商那邊動不動就“代碼遺失”,上了這個,他們比你自己還小心。

敏感內容溯源,屏幕水印震懾 誰敢拿手機對著屏幕拍核心算法?系統支持點陣或文字水印,屏幕上飄著“工號+姓名+時間”。截圖流出去,哪怕打了馬賽克,技術手段也能還原出是誰在哪一秒幹的。這種追溯能力,比任何保密協議都好使。

精準權限隔離,杜絕越權訪問 研發、測試、運維,各部門各管一攤。系統能設定只有特定進程(如Visual Studio)能打開加密代碼,其他進程一概拒絕。就算內部人員拿到文件,不是在他的開發環境裡,照樣是廢鐵一塊。徹底杜絕了“跨部門拷貝”這種操作。

離職交接“裸退” 員工提離職,系統端一鍵將該賬號設為“離職模式”,他電腦裡的所有本地代碼全部鎖死無法外發,且所有操作自動備份。交接時,你給出去的是明文,他帶走的只能是回憶。

2、硬件級加密U盤與隔離網閘

純粹靠物理隔離。給核心研發團隊配備專用的加密U盤,這U盤只能在公司內部特定電腦上識別,插自己家電腦上就提示格式化。更狠的企業直接上網閘,把研發網和辦公網、互聯網物理切斷。代碼只能在內網流轉,想往外發,得拿審批單找兩個部門經理簽字,U盤由專人拷貝。這方法安全性極高,但代價是研發效率會受影響,適合那些對保密要求近乎苛刻的半導體、軍工配套企業。

純粹靠物理隔離。給核心研發團隊配備專用的加密U盤,這U盤只能在公司內部特定電腦上識別,插自己家電腦上就提示格式化。更狠的企業直接上網閘,把研發網和辦公網、互聯網物理切斷。代碼只能在內網流轉,想往外發,得拿審批單找兩個部門經理簽字,U盤由專人拷貝。這方法安全性極高,但代價是研發效率會受影響,適合那些對保密要求近乎苛刻的半導體、軍工配套企業。

3、代碼虛擬化,不留本地

所謂“瘦客戶機”模式。開發人員面前擺個顯示器,實際計算和代碼存儲全在機房的服務器上。本地不存儲任何一行代碼,所有操作都是遠程畫面回傳。員工只能看、能寫,但拿不走。泄密?除非你把整個機房搬走。這招能徹底杜絕本地離線泄密,但對網絡延遲要求極高,遇上網絡波動,開發體驗會有點“卡”。

所謂“瘦客戶機”模式。開發人員面前擺個顯示器,實際計算和代碼存儲全在機房的服務器上。本地不存儲任何一行代碼,所有操作都是遠程畫面回傳。員工只能看、能寫,但拿不走。泄密?除非你把整個機房搬走。這招能徹底杜絕本地離線泄密,但對網絡延遲要求極高,遇上網絡波動,開發體驗會有點“卡”。

4、軟件源代碼混淆與授權管理

給代碼穿上一層“迷彩服”。對於需要部署在客戶服務器上的核心代碼,進行邏輯混淆和變量名替換,就算被反編譯出來,也像天書一樣讀不懂。配合授權管理,代碼運行需要定時向公司服務器“打卡”獲取授權。一旦授權失效,代碼自動停止服務或鎖死核心功能。這主要防止的是客戶端側的源碼泄露和盜用。

給代碼穿上一層“迷彩服”。對於需要部署在客戶服務器上的核心代碼,進行邏輯混淆和變量名替換,就算被反編譯出來,也像天書一樣讀不懂。配合授權管理,代碼運行需要定時向公司服務器“打卡”獲取授權。一旦授權失效,代碼自動停止服務或鎖死核心功能。這主要防止的是客戶端側的源碼泄露和盜用。

5、基於人工智能的UEBA異常行為監控

這是一種較新的動態防控手段。系統不關心你文件加不加密,它盯著人的行為。比如某個研發從不加班,突然連續一周凌晨兩點下載大量代碼庫;或者平時只用VS,突然開始頻繁打開壓縮軟件。系統判定為“高風險異常行為”,直接觸發預警甚至自動凍結賬號。這招專門用來抓“內鬼”和防範那些繞過技術加密的數據竊取行為,屬於事中發現的兜底手段。

這是一種較新的動態防控手段。系統不關心你文件加不加密,它盯著人的行為。比如某個研發從不加班,突然連續一周凌晨兩點下載大量代碼庫;或者平時只用VS,突然開始頻繁打開壓縮軟件。系統判定為“高風險異常行為”,直接觸發預警甚至自動凍結賬號。這招專門用來抓“內鬼”和防範那些繞過技術加密的數據竊取行為,屬於事中發現的兜底手段。

本文来源:企业信息安全内参、CSO俱乐部

主笔专家:陈国栋

责任编辑:刘静怡

最后更新时间:2026年03月27日