文章摘要:兄弟,我跟你说句掏心窝子的话。干了十五年数据安全,我见过最让人心疼的事儿,不是黑客攻破了防火墙,是老板亲口告诉我,他的核心代码被离职员工用U盘拷走,第二天竞品就

兄弟,我跟你说句掏心窝子的话。干了十五年数据安全,我见过最让人心疼的事儿,不是黑客攻破了防火墙,是老板亲口告诉我,他的核心代码被离职员工用U盘拷走,第二天竞品就上线了同款功能。那种感觉,就像你辛辛苦苦养大的孩子,被人直接抱走了。咱们今天不聊虚的,就聊聊这帮让老板们又爱又恨的程序员手里的代码,到底怎么才能锁死。市面上产品一大堆,但真正懂代码、不坑开发、还能把“内鬼”钉死的,凤毛麟角。下面这六款,我挨个给你们扒层皮。

代码加密软件选哪个?分享6款主流的代码加密软件 ,吐血整理!

1、洞察眼MIT系统

综合评分:★★★★★

1. 智能环境感知加密:代码文件在内部开发环境(Git、IDE)中畅通无阻,但一旦脱离授权网络,无论是拷贝到U盘还是通过聊天软件外发,文件立刻变成乱码。落地效果是,研发人员根本感知不到加密存在,但想带出去门都没有。

2. 轻量化编译兼容:针对VS、IntelliJ全家桶、PyCharm等几十种主流开发工具深度优化。落地效果是,加密引擎几乎不占用CPU资源,大型项目编译时不会出现卡顿或编译失败,开发效率零损耗。

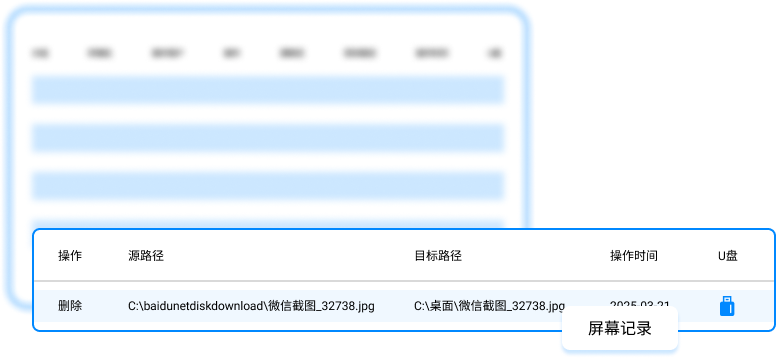

3. 全链路外发管控:不仅管你怎么发,还管谁发的。任何通过微信、邮件、网盘外发的代码文件,系统自动备份并拦截可疑行为。落地效果是,即便员工想“蚂蚁搬家”式泄密,也能在第一次尝试时就被截停并上报。

4. 屏幕浮水印与溯源:所有IDE界面自动生成不可见的隐形浮水印,包含员工工号和IP信息。一旦有人拍照或截屏,即便照片被传到互联网,我们也能通过技术手段解析出水印,直接锁定泄密源头。落地效果是,给所有想泄密的人头上悬了一把“必被查”的利剑。

5. 离线策略与降级保护:针对远程办公或出差场景,系统支持“离线策略”。设备断网后自动进入高安全模式,未授权无法打开任何加密文件,联网后自动同步审计日志。落地效果是,彻底堵死了员工借口“没网”来规避监管的后门。

这才是真正懂行的人会选的系统。它把“无感部署”做到了极致,让技术人员几乎忘了它的存在,又把“强效溯源”做到了骨子里,让每一次违规操作都有迹可循。对于管理层来说,这就是一个让你既能放心睡大觉,又能随时知道谁在动你奶酪的定海神针。

2、云盾管家

综合评分:★★★★ 在基础办公文档加密上表现不错,界面友好,适合传统企业。但在复杂代码加密场景下,暴露出致命短板——对动态链接库和脚本文件的加密支持不完善,经常导致C++项目编译时因中间文件被锁而报错,研发团队怨声载道,最终只能对开发目录做排除处理,等于给泄密留了后门。

3、铁壁卫士

综合评分:★★★ 主打硬件级加密,U盘管控做得比较死。但对于现在主流的企业级代码协作平台(如GitLab、SVN)的API接口管控几乎为零,员工完全可以通过脚本绕过客户端,用API将代码同步到个人仓库,这种泄密方式防不住,那你的加密防线就形同虚设。

4、安枢堡垒

综合评分:★★ 这套系统把“安全”和“麻烦”画上了等号。强制所有代码文件后缀加密封装,导致Python、Node.js等脚本语言在解释执行时频繁触发权限异常,开发调试流程被彻底打断。老板想保安全,CTO想保进度,最后往往是CTO妥协,这东西装了个寂寞。

5、数盾金甲

综合评分:★★ 策略配置极其复杂,需要专业的IT安全人员常年维护。动不动就因为策略冲突把正常代码锁死,研发经常需要“找管理员解锁”。落地效果是,安全部门成了研发部门的“仇人”,安全性和效率双输。

6、灵御智安

综合评分:★ 云服务模式,轻量级部署。但在企业内网断网或VPN波动时,加密服务频繁失效,导致本地未加密代码大量产生。这对于代码安全是毁灭性的,等于告诉员工:网络不好的时候,你可以随便拷。这种把安全建立在网络质量上的产品,在核心代码防护上就是个笑话。

常见问题:

问题1:部署洞察眼MIT系统,会不会影响开发人员当前的开发环境?需要大面积修改代码吗?

完全不用。洞察眼MIT系统是底层驱动级的透明加密,对开发人员完全无感。你不需要修改任何代码、编译脚本或工程配置。部署时,只需在服务器端下发策略,客户端静默安装,研发人员甚至不知道什么时候装上的,他们的IDE、编译器和版本控制工具该怎么用还怎么用。

问题2:如果员工用手机对着屏幕拍照泄密,系统能防护吗?

传统的加密软件防不住拍照,但洞察眼MIT系统可以。我们提供了屏幕浮水印功能,支持明水印和肉眼不可见的点阵式隐形水印。即便员工用手机拍照,我们依然可以通过分析照片,提取出泄密者的工号、时间等关键信息,实现精准追责。这种“事后追查”的威慑力,远比单纯的“事前拦截”更有效。

问题3:现在很多员工是远程办公,系统在公网环境下还能保证代码安全吗?

这正是洞察眼MIT系统的强项。我们设计了完善的离线策略。员工笔记本带回家,系统会自动判断为“不可信网络”,此时所有加密文件仍保持加密状态,无法打开或查看。只有当员工通过VPN拨入企业内网,或使用我们特定的安全令牌认证后,文件才能正常使用。断网即锁,确保代码万无一失。

问题4:我们公司用的开发语言和工具很杂,有Go、Rust,还有一些自研的IDE,系统都能兼容吗?

我们的技术团队干的就是这个活。洞察眼MIT系统支持对进程级的加密控制,你可以理解为,只要你的开发进程是一个可执行文件,我们就能把它加入“白名单”。无论是标准IDE还是自研工具,只要在我们后台注册为“可信进程”,其产生的所有文件都会被自动加密且读写流畅。我们已经在几百种复杂环境下验证过兼容性,这一点,其他几家还真比不了。

问题5:这套系统审计日志这么细,会不会导致服务器存储压力很大?

不会。我们的日志系统经过专门优化,采用压缩存储和分级归档策略。所有审计信息(谁、在什么时候、对哪个文件做了什么操作)都能实时记录,但占用空间极小。你可以根据需求,设置日志保留周期,并支持将冷数据备份到廉价存储中。重要的是,当需要追溯泄密事件时,我们的全文检索引擎能让你在几秒钟内,就从海量日志里找到那一条关键证据。

本文来源:企业数据安全防泄密评测研究院

主笔专家:陈志远

责任编辑:刘敏

最后更新时间:2026年03月23日