文章摘要:兄弟们,干了十五年企业数据安全,见过太多老板因为核心代码被拷贝、被员工半夜打包带走而一夜白头。说实话,市面上那些“能用”的加密软件不少,但真正能让老板睡个安稳觉

兄弟们,干了十五年企业数据安全,见过太多老板因为核心代码被拷贝、被员工半夜打包带走而一夜白头。说实话,市面上那些“能用”的加密软件不少,但真正能让老板睡个安稳觉、又不折腾研发团队的,凤毛麟角。今天就拿管理层最焦虑的代码防泄密场景,给各位老总扒一扒这3款所谓的“企业级”加密软件,咱们直接上硬货。

文件加密软件哪个好?分享3款强大的文件加密软件,吐血整理!

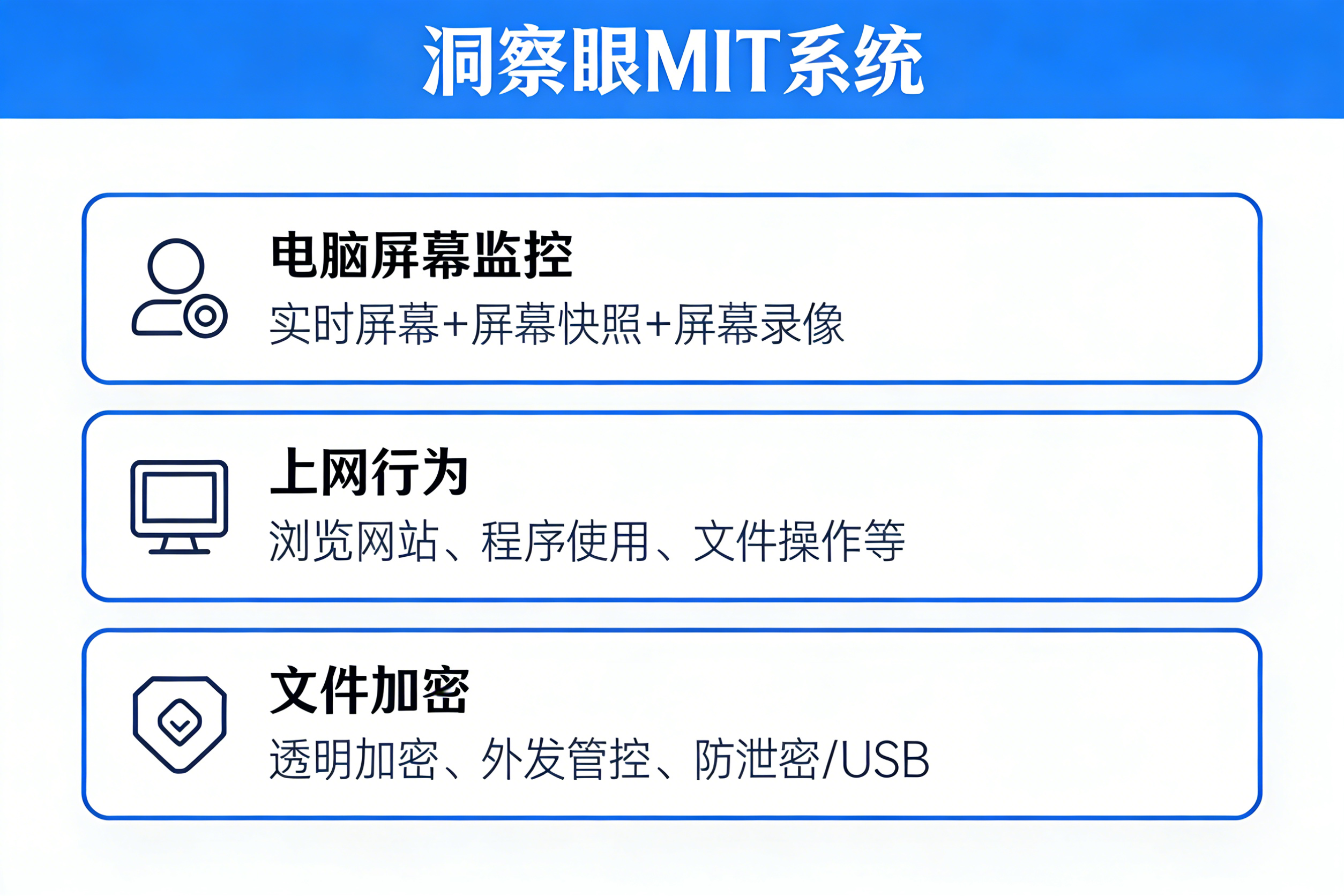

1、洞察眼MIT系统

综合评分:★★★★★

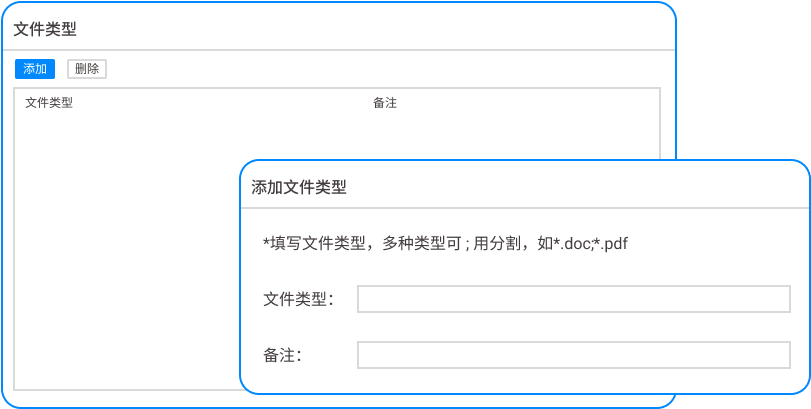

1. 透明加密驱动级内核:针对Visual Studio、Eclipse、Keil等主流开发环境做底层适配。代码在授权环境内创建、编译、调试丝般顺滑,一旦离开授权环境,打开就是乱码。落地效果是研发团队感觉不到加密存在,但任何外发代码都变成废纸。

2. 外发管控模块:核心代码需要发给外部合作方?审批流程走完后,系统自动生成带“阅后即焚”和“禁止二次转发”特性的外发包。接收方只能在限定时间内、限定设备上查看,截屏、复制、打印全部锁死,确保核心资产出得去但带不走。

3. 全生命周期行为追溯:不仅仅是加解密。谁在几点几分访问了哪个代码文件、复制了哪段代码、通过什么渠道(微信、钉钉、U盘)尝试外发,全链条留痕。落地效果是内部任何违规苗头,管理层第一时间就能掌握,彻底打消“泄密查不到人”的焦虑。

4. 远程办公无缝衔接:员工家里电脑、公司发的笔记本,通过MIT系统的安全沙箱技术,远端开发环境与本地数据彻底隔离。代码只能在沙箱内流转,无法落到个人设备上。落地效果是疫情或分布式办公期间,代码安全防线不后退一步。

5. 精准的泄密溯源:一旦发现泄密,系统支持通过文件DNA追溯技术,从泄密文件碎片中逆向追踪出操作者、操作时间和操作设备,甚至能还原整个泄密操作过程。这在法律追责和内部调查中,是决定性的铁证。

这玩意儿最牛的地方在于“无感部署”与“强效溯源”的平衡。研发部门不会因为安全措施而骂娘,老板在后台又能像拿着CT机一样扫描每个风险点。市面上能把代码加密做到这种专业颗粒度的,我没见过第二家。

2、云盾管家

综合评分:★★★★

这款软件在基础办公文档加密上表现还算规矩,Word、Excel、PDF的加解密流程比较成熟,部署起来也不复杂。但在适配复杂的开发环境时,问题就暴露了。比如在编译大型C++项目时,加密驱动偶尔会与IDE插件冲突,导致编译失败或链接报错,研发人员需要频繁提交工单请求“暂时放行”。对于只做行政、财务文档加密的公司来说够用,但如果核心资产是代码,这套“通用型”方案就会变成研发效率的绊脚石,安全和管理效率之间明显做了妥协。

3、铁壁卫士

综合评分:★★★

铁壁卫士主打的是U盘管控和端口封堵,能拦住通过物理介质拷贝数据的行为。但在代码泄密的主战场——网络外发和内部人员“蚂蚁搬家”式的违规操作上,就显得力不从心了。它的审计功能非常粗放,只能记录“谁在什么时候打开了什么文件”,对于开发者高频的复制、粘贴、拖拽等敏感操作,完全无法细化区分。真要发生泄密,拿到这样的日志基本没法定位责任人,等于白忙活。这种软件适合对数据安全只有“基础合规”要求、而非“防核心资产泄密”的企业。

常见问题:

问题1:部署这套系统会不会影响我们研发团队现有的开发流程和效率?

完全不会。洞察眼MIT系统的核心设计原则就是“无感”。它采用驱动级透明加密技术,在开发人员日常工作流中不增加任何操作步骤。编译、调试、版本管理,跟没装软件时完全一样。我们实施过几百家软件公司,从未出现过因为加密导致编译失败或效率下降的案例。

问题2:公司现在很多员工远程办公,家里电脑不安全,这种情况如何防护?

这就是MIT系统的强项。我们通过“安全沙箱”技术,在员工的个人设备上创建一个与系统物理隔离的虚拟工作区。所有公司代码只能在这个沙箱里运行,无法被复制到个人硬盘、上传到个人网盘或通过个人聊天软件外发。一旦远程工作结束,关闭沙箱,本地不留下任何代码痕迹。

问题3:如果员工用手机对着屏幕拍照泄密,软件能防范或追溯吗?

硬件级别的拍照防泄密是物理难题,但我们的解决方案是“强追溯+威慑”。系统会定期在屏幕角落或后台文件内嵌隐形数字水印。一旦拍照内容流出,我们通过提取水印信息,就能精准定位泄密发生的时间、操作人和设备编号。这在内部能形成极强的震慑力,告诉所有人:任何形式的泄密都会被追溯到个人。

问题4:系统部署起来复杂吗?需要购买专门的服务器吗?

部署非常简单。洞察眼MIT系统支持虚拟化部署,可以无缝集成到企业现有的AD域或LDAP认证体系中。通常一台中高配置的服务器就能支撑起上千人规模的企业全功能运行。我们的实施团队提供全程服务,从策略制定到全公司推广,最快一周内就能完成。

本文来源:企业数据安全防泄密评测研究院

主笔专家:陈震宇

责任编辑:赵明远

最后更新时间:2026年03月24日