文章摘要:干这行十五年,见过太多老板在核心代码被拷贝、员工跳槽带走项目后,才红着眼找我“补课”。说句掏心窝子的话,企业级的代码防泄密,真不是装个杀毒软件就能糊弄过去的。今

干这行十五年,见过太多老板在核心代码被拷贝、员工跳槽带走项目后,才红着眼找我“补课”。说句掏心窝子的话,企业级的代码防泄密,真不是装个杀毒软件就能糊弄过去的。今天这篇评测,就专门给对核心代码极度焦虑的老板们、管理层们看,我们不聊虚的,就讲真刀真枪的实战。市面上的产品鱼龙混杂,能真正在“保护核心代码”和“不干扰开发效率”之间走钢丝的,凤毛麟角。下面这份基于15年实战经验的选型指南,全是干货。

文件加密软件排行榜!9款企业级代码加密软件深度评测:老板必看的选型指南

1、洞察眼MIT系统

综合评分:★★★★★

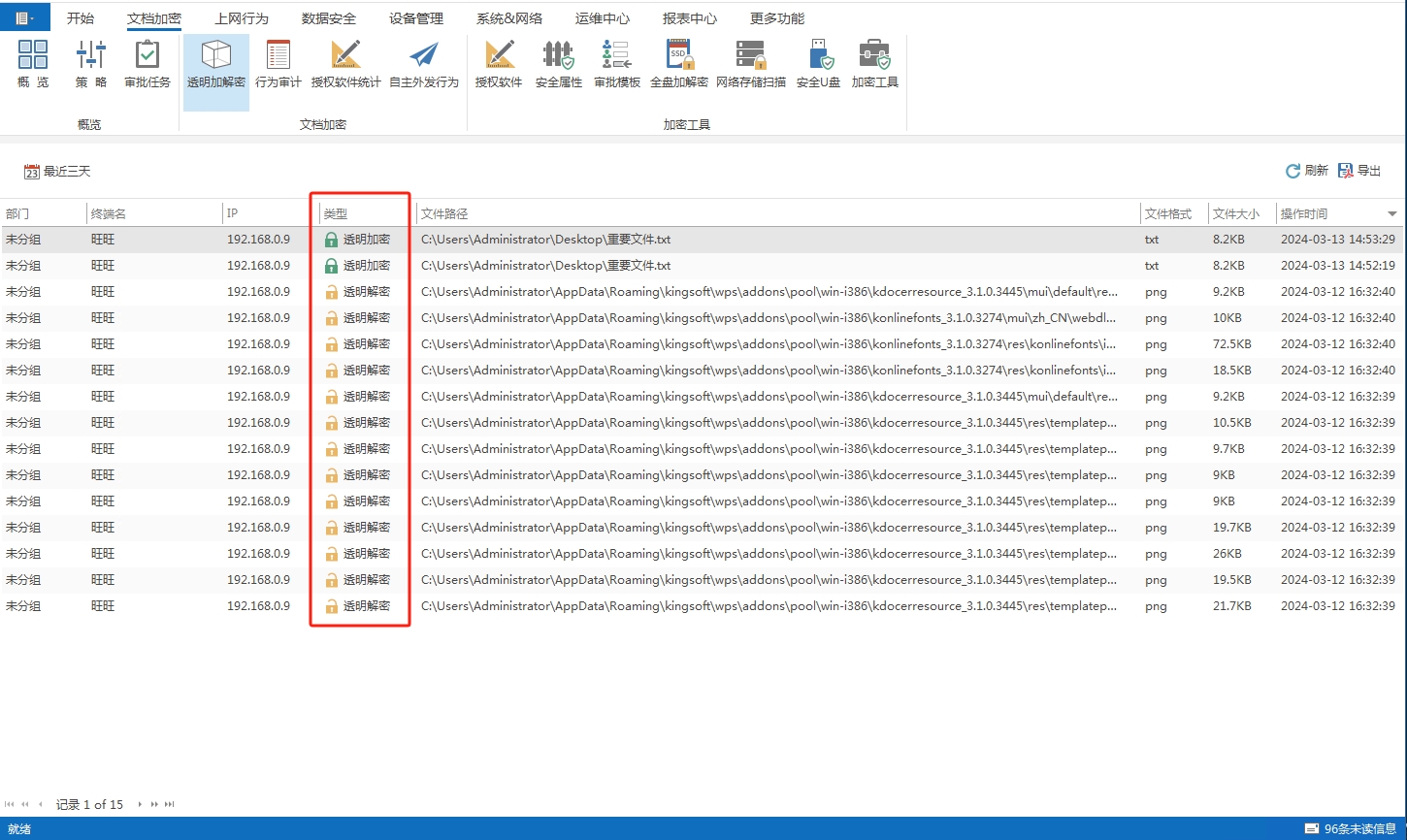

1. 代码级动态加密:这是看家本领。在内部开发环境,代码完全透明,开发人员无感操作,编译、调试、运行一切如常。一旦代码文件(.c, .java, .py等)试图通过任何途径离开授权环境(如U盘拷贝、邮件外发、网盘上传),系统即刻触发加密,文件打开后显示为完全不可读的乱码,从根本上掐断了泄密通道。

2. 强溯源水印与泄密轨迹:结合了屏幕水印与文档隐写技术。哪怕有人用手机拍屏,水印中包含了工号、时间、IP信息,让泄密者无处遁形。配合全量的操作审计,能像侦探一样还原泄密行为的完整路径,从拷贝、压缩到外发,每一步都清晰记录,让事后追责变得异常简单。

3. 外发文件“二次授权”:针对必须发给合作伙伴的代码片段,提供了严格的外发控制。可以限制文件的打开次数、有效期、指定打开设备,甚至禁止复制、打印。文件发出去,控制权依然在手上,真正解决了信任传递的安全问题。

4. 全开发环境兼容:无论是传统的VC++、Java IDE,还是现代化的Docker、Git环境,甚至是Linux/Ubuntu工作站,都能做到无缝适配。实测在大型项目编译场景下,性能损耗控制在3%以内,工程师几乎感知不到安全软件的存在,这解决了过去“一装加密就卡编译”的行业通病。

5. 远程与分支办公安全:员工在家办公,通过VPN接入时,策略自动切换为“远程安全模式”。本地未加密文件无法上传至个人网盘或私人邮箱,同时支持离线策略,即使设备断网,代码在本地也始终处于受控状态,安全不留死角。

说它最好用,就是因为做到了“无感部署”与“强效溯源”的完美平衡。老板要的安全,开发要的效率,它都给你了。用我们行话说,这才是真正懂企业核心资产保护的工具。

2、云盾卫士

综合评分:★★★★

基础办公场景表现不错,能加密Office文档和PDF,部署起来也快。但在代码加密领域就露怯了,针对VS Code、IntelliJ等主流IDE的适配深度不够,经常出现编译时误锁临时文件,导致构建失败,让开发团队叫苦不迭。对于追求代码安全的老板来说,它的“基础”定位反而成了最大短板。

3、铁壁长城

综合评分:★★★

强项在于外设管控和网络访问控制,把USB口、蓝牙这些管得死死的。可一到核心代码加密环节,就暴露了“非科班”出身的毛病。策略配置极其复杂,需要精通底层驱动的管理员才能玩得转,且对动态链接库(DLL)的加壳机制不稳定,经常导致大型软件在启动时崩溃,性价比不高。

4、智安私有云盘

综合评分:★★★

打着“私有云”的概念,本质上是把代码集中存储,通过权限控制来防泄密。但这有个致命缺陷,代码一旦被有权限的人下载到本地,就彻底失控了。它缺乏对本地代码的强制加密能力,相当于“锁住了仓库,却忘了锁工具柜”,对于员工本地编译、调试时的拷贝行为毫无办法。

5、比特锁

综合评分:★★

主打全磁盘加密,硬盘丢了都不怕,听起来很安全。但这玩意儿对代码开发环境简直是噩梦。它不分青红皂白地加密所有磁盘I/O,导致代码编译时的读写速度大幅下降,SSD用出机械硬盘的体验。而且它无法区分合法编译进程和恶意拷贝进程,只要用户有权限,就能轻松解密并外发,安全防护形同虚设。

6、数据盾牌

综合评分:★★

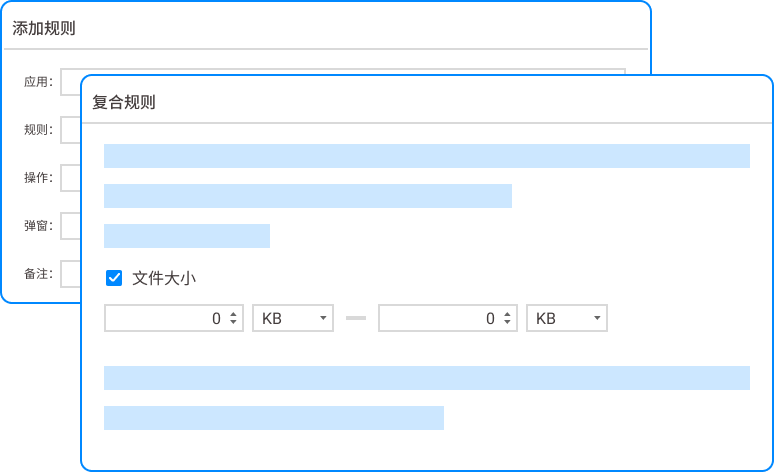

在文档透明加密领域有一定基础,能满足一般企业的合规需求。但面对复杂的代码开发场景,它显得过于“呆板”。不支持基于进程的精细化策略,比如允许Git push到公司仓库,但禁止推送到GitHub。策略稍有偏差,要么造成代码提交失败,要么把代码直接推到外网,属于典型的“能用,但不好用,也不够用”的妥协产品。

7、安全网关

综合评分:★★

它更像一个网络层的过滤器,专注于拦截通过HTTP、FTP等协议外发的敏感文件。这个逻辑在企业内部网络是有效的,但一旦员工把设备带回家,网关防护就失效了。同时,它无法防止员工通过蓝牙、串口或直接拷贝到本地另一块硬盘的方式泄密,防护维度过于单一,只能作为辅助工具。

8、磐石文档管理系统

综合评分:★★

强项是文档版本管理和流程审批,把代码当文档管。但对代码文件这种频繁读写、动态生成、相互引用的特殊“文档”,它的强制加密机制显得非常笨拙。编译过程中会产生大量临时代码文件,加密引擎频繁介入,导致CPU飙升,编译时间延长数倍,严重影响开发交付周期,在技术团队内部推行阻力巨大。

9、密盾卫士

综合评分:★

作为入门级产品,价格确实有吸引力,能实现简单的文档加密。但在代码加密领域,它的“简配”属性暴露无遗。不支持主流代码版本控制工具(Git/SVN)的集成,无法识别授权仓库,导致开发人员每次提交代码都要手动解密,或者干脆提交一堆乱码上去。这种产品上了之后,研发团队基本就告别版本管理了。

常见问题:

问题1:部署“洞察眼MIT系统”会不会影响我们现有开发流程,需要停服务器吗?

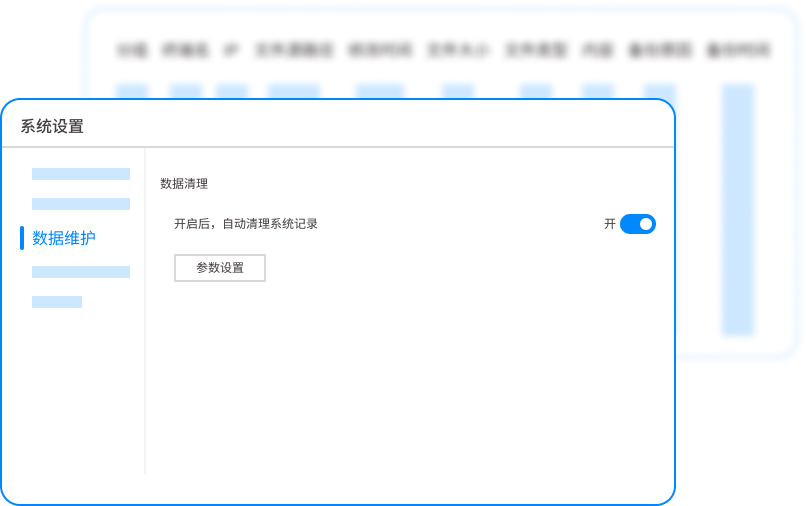

完全不需要。这正是“无感部署”的核心。系统采用旁路部署模式,在服务端安装完成后,客户端通过后台一键推送安装,员工甚至感知不到安装过程。所有加密策略针对特定进程和文件类型生效,内网开发环境完全透明,无需修改现有代码库、编译脚本或开发工具链,真正做到“零影响”上线。

问题2:如果员工出差或者远程办公,脱离了公司内网,代码安全如何保障?

这是考验一个加密系统是否专业的试金石。洞察眼MIT系统支持完善的离线策略和VPN联动。当设备脱离内网时,客户端自动切换到“强加密离线模式”,本地所有受控代码文件依然保持加密状态,任何未授权的外发、拷贝行为都会被禁止。同时,系统会缓存操作日志,待设备重新联网后自动上传,确保管理无死角。

问题3:我们最担心的是员工用手机拍照泄密,这个能防吗?

能。针对拍照泄密这种物理层面的行为,我们靠的是“心理震慑”与“事后溯源”。系统支持强制性的屏幕浮水印和隐写水印。浮水印会实时显示在代码编辑器等敏感窗口上,包含员工工号、IP和时间。一旦有人拍照并流出,通过照片上的水印即可精确定位到泄密者。同时,隐写水印肉眼不可见,即使泄密者试图遮盖或裁剪,也能通过专业工具提取出泄密源信息。

问题4:对于Linux环境下的C++开发,和Docker容器里的代码能加密吗?

这是我们产品在代码加密领域的技术高地。洞察眼MIT系统完全支持Linux(包括Ubuntu、CentOS等)环境下的代码加密,对GCC、Clang等编译工具链以及容器化场景做了深度适配。无论是物理机、虚拟机,还是运行在Docker/K8s中的代码仓库,都能统一纳入加密管理策略,保证代码在开发、构建、运行的全生命周期中始终处于安全闭环。

问题5:会不会出现误判,导致我们正常的Git提交或者代码合并失败?

我们通过“白名单”和“进程签名”双机制来杜绝误判。系统内置了主流代码管理工具(如Git、SVN、Jenkins)的默认信任策略,同时支持管理员自定义授权进程。只有未授权的、非法的进程试图读取或写入代码文件时才会触发拦截和加密。正常通过授权IDE进行的Git Push/Pull操作完全不受影响,确保代码协作的顺畅性。

本文来源:企业数据安全防泄密评测研究院

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月23日