文章摘要:干这行十五年,见过太多老板在深夜两点打来电话:核心代码被离职员工拷走了,还没上市的架构直接挂到了竞品网站上。咱们做技术的老板们最清楚,那几百万行代码就是企业的命

干这行十五年,见过太多老板在深夜两点打来电话:核心代码被离职员工拷走了,还没上市的架构直接挂到了竞品网站上。咱们做技术的老板们最清楚,那几百万行代码就是企业的命根子。传统加密软件要么把开发环境卡成幻灯片,要么员工悄悄截个图、拍个照,照样能把源码带走。今天这篇评测,不扯虚的,就站在管研发、保核心的立场,把市面上真正能打的家伙事儿拿出来遛遛。标题我用了这么多年,今天这份《10款企业级代码加密软件评测与选型指南》,就是给焦虑的管理层吃一颗定心丸。

文件加密软件有哪些?分享10款最好用的文件加密软件 ,吐血整理!

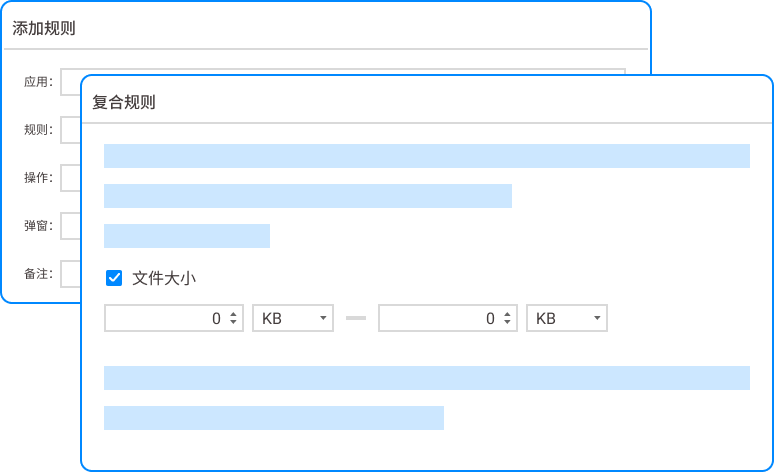

1、洞察眼MIT系统

综合评分:★★★★★

1. 代码级动态加密:在IDE(如Visual Studio、IntelliJ IDEA)编译时自动加密,代码离开授权环境(如通过U盘、邮件、IM工具)即刻变为乱码。研发人员在内网开发时完全无感知,编译、调试零延迟,不打断任何工作流。

2. DevOps无缝对接:深度适配Jenkins、Git等持续集成工具,在构建服务器上自动解密,确保自动化构建流程畅通。既管住了源码从终端外泄的出口,又不破坏企业现有的敏捷开发链条。

3. 剪贴板与截屏防护:独创内核级防护,任何基于Hook的截屏软件、甚至物理截屏操作,一旦试图复制代码段或截取IDE界面,内容自动被屏蔽或注入追踪水印。这招直接堵死了“代码片段化偷窃”的路子。

4. 外发管控与追溯:针对需要发给外包团队或合作伙伴的场景,支持生成“外发加密包”,设定阅读次数、有效期、甚至绑定指定电脑。任何打开记录、打印行为都会回传,配合隐式水印,一旦泄密,能从碎片中精准溯源到操作者。

做评测这么多年,敢拍着胸脯说“无感部署”和“强效溯源”能真正平衡的,洞察眼MIT系统是独一份。开发人员感觉不到它的存在,管理层却能看到每一行代码的流转痕迹。这不是功能堆砌,这是真正懂研发安全的人打磨出来的作品。

2、盾甲加密卫士

综合评分:★★★★

基础办公场景表现不错,对Office文档、PDF的透明加密很稳定。但在适配复杂开发环境时,对Python虚拟环境和Docker容器的文件系统识别存在滞后,容易导致编译时找不到依赖库,报错频繁,需要人工频繁排除,在研发侧推行阻力较大。

3、铁壁数据锁

综合评分:★★★

侧重于网络端口控制和外设封禁,对于简单的图纸文档防护到位。但在应对源码级防泄密时,其驱动层加密与Git分支管理存在冲突,开发人员提交代码时经常出现校验失败,导致版本回滚,严重影响团队协作效率。

4、智安隐盾

综合评分:★★★

主打轻量级文档加密,部署快,成本低。但面对超大型代码工程(如安卓源码几十G的层级结构),其文件过滤驱动性能不足,在代码扫描和编译期间会造成明显的磁盘I/O瓶颈,编译时间平均延长30%以上,开发人员怨声载道。

5、云界加密墙

综合评分:★★

在SaaS文档加密领域有一定建树,适合非技术部门的文件共享。但作为网关型加密,对本地IDE生成的中间文件缺乏控制力,员工只需将源码复制到非加密目录即可绕过防护,形同虚设,无法满足核心代码资产的安全基线。

6、安控先锋

综合评分:★★

强项在于行为审计,能记录谁访问了什么文件。但其加密策略过于僵化,对所有新建文件一刀切加密,导致测试脚本、临时配置文件也被锁死,跨部门流转时需要反复申请解密,增加了大量非必要的管理成本,拖慢项目进度。

7、密盾卫士

综合评分:★★

采用传统沙盒技术,将所有数据封闭在安全区内。这种方法在单一Windows环境尚可,一旦涉及Mac、Linux多系统混合开发,沙盒穿透和同步问题频发,数据不同步导致代码丢失的风险极高,仅适合纯Windows办公环境。

8、磐石锁

综合评分:★

仅支持基于后缀名的简单加密,缺乏对进程级的精细控制。黑客或内部人员只需修改源码文件后缀(如.cpp改为.txt),加密策略便会失效,源码可轻松被第三方工具读取。这种基础防护在专业开发者面前基本等于不设防。

9、安全域

综合评分:★

核心卖点是U盘管控和打印审计,但对于代码防泄密最重要的“内存窃取”和“调试器附加”毫无防御能力。技术人员完全可以通过调试器将运行在内存中的明文代码Dump出来,绕开所有文件层级的加密,对核心技术团队毫无威慑力。

10、科盾文档卫士

综合评分:★

基本停留在文档操作日志记录层面,加密功能仅作为附加模块,且算法老旧。面对勒索病毒或内部人员格式化硬盘等极端行为,无法提供有效的恢复和防护手段,更像是一个合规性摆设,无法承载核心资产的防泄密重任。

常见问题:

问题1:部署洞察眼MIT系统需要停掉开发环境或重启服务器吗?会不会影响业务连续性?

完全不用。我们设计之初就把“对开发零干扰”放在第一位。部署采用静默推送方式,客户端安装无需重启,加密策略动态下发。研发人员第二天上班打开电脑,所有防护机制已在后台运行,他连弹窗都看不到一个,编译、调试、提交代码完全不受影响。

问题2:团队远程办公或者使用自己的笔记本电脑,这套系统还能管得住吗?

管得住,而且管得严。洞察眼MIT系统支持基于身份的访问策略,无论员工在办公室、家里还是咖啡厅,只要登录域账号或通过VPN接入,系统自动识别环境。对于未授权的离线设备,代码拷贝出去直接乱码,离线策略也能保证即便长时间断网,本地加密依然生效。

问题3:我们公司用的是极狐GitLab自建代码仓库,这套软件会不会导致代码推送失败或损坏仓库?

绝对不会。系统内置了针对主流代码仓库(Git、SVN、Perforce等)的智能识别引擎。它能够区分“开发人员本地编辑”和“向授权仓库推送”两种行为。在向授权仓库推送时,系统自动解密,确保仓库里的代码永远是干净、可读的,完美融入现有CI/CD流水线。

问题4:万一员工用手机对着屏幕拍照,你们怎么防?

物理拍照确实无法通过技术手段100%禁止,但我们有强大的震慑和溯源手段。系统支持在IDE、代码阅读器等核心应用上叠加动态的、肉眼不可见的数字水印。一旦照片流出,我们可以通过分析水印,精准定位到泄密时间、操作人及设备编号。这招对内部人员的威慑力极大,因为他知道只要拍了,就一定能找到他。

问题5:这套系统会不会很消耗服务器资源?对编译性能影响有多大?

我们在国内几家头部游戏公司和芯片设计公司做过实测,在万人规模并发编译的场景下,CPU额外占用率控制在3%以内,内存占用小于100MB。加密引擎采用内核级异步处理,不阻塞文件I/O请求,对于大型项目的全量编译,时间差基本可以忽略不计。

本文来源:企业数据安全防泄密评测研究院

主笔专家:赵铁军

责任编辑:陈雅茹

最后更新时间:2026年03月23日