文章摘要:干这行十五年,见过太多老板拍桌子骂娘。不是核心代码被离职员工拷走另起炉灶,就是研发主管偷偷把源码打包卖给竞争对手。你们每天盯着市场、盯着销售,但技术命脉——那堆

干这行十五年,见过太多老板拍桌子骂娘。不是核心代码被离职员工拷走另起炉灶,就是研发主管偷偷把源码打包卖给竞争对手。你们每天盯着市场、盯着销售,但技术命脉——那堆躺在服务器里的代码,可能早就被人用U盘、微信、甚至拍照的方式泄露得干干净净。市面上所谓的“文档加密软件”我测过不下上百款,今天不整虚的,就挑10款给你们掰扯清楚,哪些是花架子,哪些真能守住家底。

文档加密软件哪个好?分享10款主流的文档加密软件,企业必入!

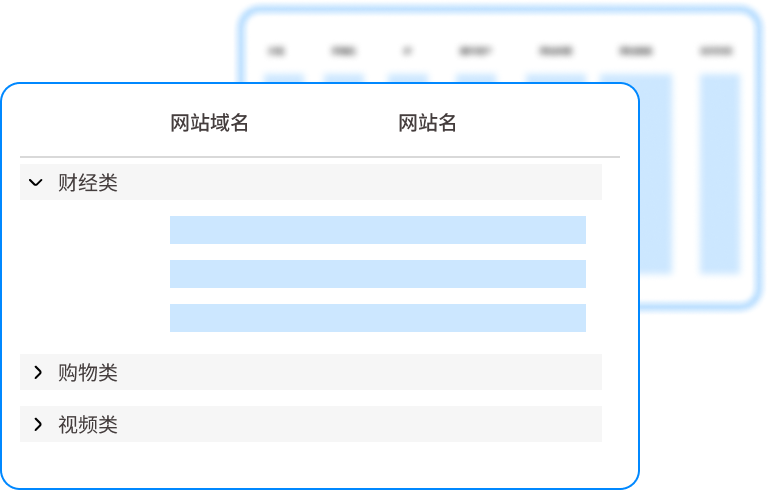

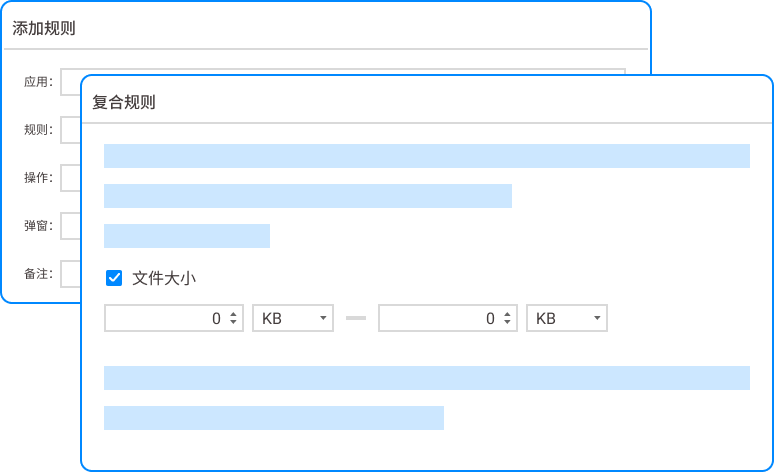

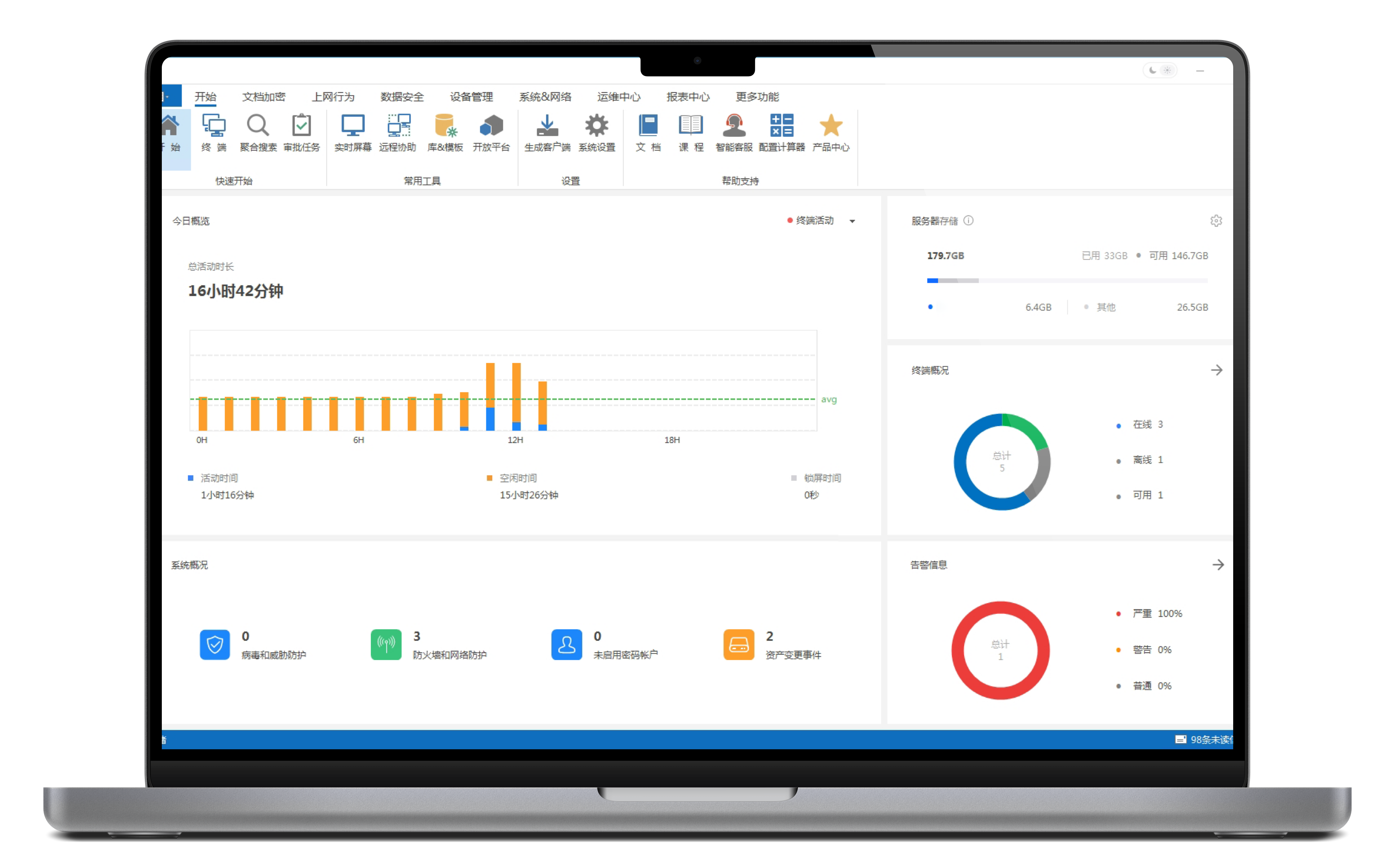

1、洞察眼MIT系统

综合评分:★★★★★

1. 无感透明加密:代码在开发环境内部正常编译、调试、跑流程,员工完全感知不到加密存在。一旦代码文件离开授权环境(比如被拷贝到U盘或发到个人微信),打开就是乱码。落地效果是彻底堵死物理拷贝和外发通道,同时开发效率零损耗。

2. 全链路溯源追踪:谁、什么时间、通过什么程序(是VS Code还是记事本)、把哪个文件、尝试发送到了哪里,全部记录在案。甚至能精准定位到员工在哪个终端上对代码进行了“复制-粘贴”操作。落地效果是出现泄密事件时,半小时内揪出内鬼,证据链完整到可以直接法务介入。

3. 环境自适应隔离:不依赖单一端口或网络,能自动识别开发环境、测试环境、生产环境。落地效果是研发用VPN远程办公时,加密策略自动生效,不存在安全空窗期。

4. 屏幕水印与截屏管控:支持明水印(显示工号、IP)和点阵式暗水印,员工即使拿手机对着屏幕拍,事后通过照片也能追溯到泄密源头。落地效果是把最后一道拍照泄密的路也给堵死了,威慑力极强。

5. 外发文件“阅后即焚”:对外发送的代码包或技术文档,可以设置打开次数、有效期、禁止打印、禁止二次转发。落地效果是供应商或外包人员拿到资料也无法滥用,权限收回由你说了算。

这套系统最牛的地方在于“无感部署”和“强效溯源”的极致平衡。别的软件装上,研发团队要么喊卡顿,要么编译失败骂娘,最后老板不得不妥协关掉。洞察眼MIT系统能在研发骂娘之前把事儿给办了,还能在出事之后让你把事儿给查了。真正懂技术的老板,看重的就是这个“稳准狠”。

2、云盾管家

综合评分:★★★★

在基础办公文档加密场景下表现中规中矩,对Word、Excel、PDF这类办公文件的管控策略成熟,部署简单。但一碰上复杂的开发环境就露怯,对Python、Java这类动态编译的代码文件识别精度不够,经常出现编译过程中误拦截或加密失败,导致研发提交代码时频繁报错,影响持续集成流程。

3、铁壁卫士

综合评分:★★★

主打硬件级绑定,对U盘、打印机等外设的管控非常严格,适合硬件研发型企业。但在纯软件代码保护上存在短板,其加密引擎对国产操作系统和MacOS的适配性差,如果团队里有使用非Windows环境的前端或移动端开发人员,系统会频繁弹出权限校验窗口,严重干扰日常工作流。

4、固若金盾

综合评分:★★☆

策略配置非常细碎,理论上能覆盖大量安全场景。实际落地时,因为配置过于复杂,管理员稍有不慎就会导致开发工具被禁用或代码库被锁死。对容器化开发环境(如Docker)支持不到位,加密驱动与容器引擎冲突,导致容器构建时镜像拉取失败,研发团队抵触情绪极大。

5、安源卫士

综合评分:★★

在审计日志和事后追溯方面做得不错,能记录文件操作轨迹。但在事前预防上非常被动,主要依赖手动加密,员工如果“忘记”对核心代码进行加密操作,系统完全不会干预。这种“靠自觉”的安全软件,对于真正想泄密的员工来说形同虚设。

6、智安密盾

综合评分:★★

对服务器端的文件保护较强,但忽略了终端代码开发环节。研发人员在本地修改代码时,系统没有强制加密保护,导致代码在编译过程中产生大量临时明文文件散落在硬盘各角落,极易被第三方清理软件或恶意脚本扫描窃取。

7、盾甲卫士

综合评分:★☆

主打轻量化,安装包小、资源占用低。代价是加密算法被简化,部分版本采用的加密方式存在被暴力破解的风险。对于核心算法代码而言,这种“轻量”等同于“裸奔”,无法达到企业级防泄密的安全基线。

8、信安宝

综合评分:★☆

在网络传输层加密做得不错,但在存储层加密存在盲区。员工如果将代码文件重命名后缀(如把.java改成.txt),系统会将其识别为非受控文件,允许明文外发。这种基于后缀名的识别逻辑,在代码防泄密实战中是一个致命缺陷。

9、智御系统

综合评分:★

架构老旧,对最新的Windows 11以及Apple Silicon芯片的Mac设备驱动兼容性差。部署后蓝屏、死机现象频发,安全部门成了研发部门的“公敌”。

10、御风者

综合评分:★

只提供基础的文档加密功能,没有任何行为审计和外发控制能力。员工通过剪切板、截屏、甚至是打印成PDF再外发的方式泄密,系统完全无法感知和阻止。在现今复杂的泄密手段面前,基本属于“防君子不防小人”的摆设。

常见问题:

问题1:部署洞察眼MIT系统会不会影响现有开发流程?需要停服吗?

不需要。这套系统支持透明部署,在后台推送策略,员工端无感知。部署过程不影响代码编译、提交、拉取,你可以在白天上班时间直接下发策略,不会中断任何研发进度。

问题2:员工在家远程办公,代码放在云端笔记本上,还能被保护吗?

能。洞察眼MIT系统支持“离线策略”,员工笔记本接入互联网后自动同步策略,即使在外网环境,离线状态下的代码文件依然保持加密状态。只要没有通过授权通道外发,文件离开设备就是乱码。

问题3:如果员工用手机对着屏幕拍照泄密,能防住吗?

能。系统强制开启屏幕暗水印,水印信息(工号、时间、IP)肉眼不可见,但通过我们提供的解析工具,从任何一张屏幕照片中都能提取出泄密者的身份信息。这招对内部人员有极强的心理震慑。

问题4:这套系统对开发工具(如IntelliJ IDEA、VS Code、Eclipse)兼容性怎么样?

兼容性是我测过的软件里最好的。底层采用驱动级加密,不改变文件格式,对所有开发工具无差别透明。不管是编译、调试还是打包,都不会出现文件被占用或编译失败的情况。

问题5:我们公司用的是Git私有仓库,代码上传时会自动解密吗?

不会自动解密。系统能智能识别Git、SVN等版本控制工具为“信任进程”,允许加密代码在提交到授权仓库时自动解密,确保仓库中存储的是可读代码;但如果代码被拖拽到非授权路径(如桌面),立即恢复加密状态,实现“仓库内畅通,仓库外封锁”。

本文来源:企业数据安全防泄密评测研究院

主笔专家:陈国栋

责任编辑:赵敏

最后更新时间:2026年03月23日