文章摘要:兄弟,别跟我扯那些高大上的理念,咱们就说点实在的。你是不是每天晚上都睡不踏实?翻来覆去想的不是明天股价涨不涨,而是你们家那套吃饭的源代码,今天有没有被哪个离职的

兄弟,别跟我扯那些高大上的理念,咱们就说点实在的。你是不是每天晚上都睡不踏实?翻来覆去想的不是明天股价涨不涨,而是你们家那套吃饭的源代码,今天有没有被哪个离职的哥们儿“顺手”带走?是不是一想到核心代码可能在竞争对手的服务器上裸奔,后脊梁骨就发凉?这事儿,我干了二十多年,见得太多了。别慌,今天给你透点底,说说怎么把这命根子给焊死在保险柜里。

源代码怎么防泄密?3种给源代码加密的方法,老板们赶紧码住!

1、部署 洞察眼MIT系统

这玩意儿,是我这些年见过的,对付内部泄密最“脏”、最“狠”,也是最管用的招。它不是简单的加个密码,而是从底层把整个开发环境给“罩”起来。你别管它技术多复杂,就记住,它像在你的电脑里安了个无形的摄像头和锁。

这玩意儿,是我这些年见过的,对付内部泄密最“脏”、最“狠”,也是最管用的招。它不是简单的加个密码,而是从底层把整个开发环境给“罩”起来。你别管它技术多复杂,就记住,它像在你的电脑里安了个无形的摄像头和锁。

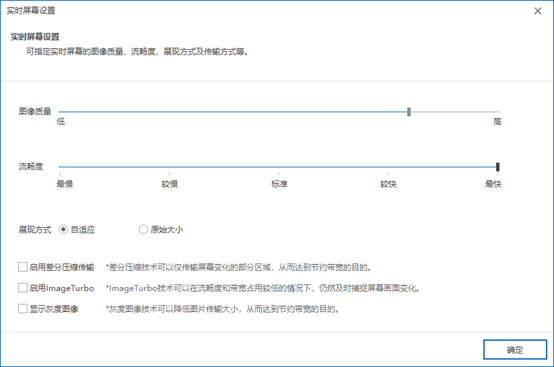

代码透明加密,无感防护:员工在自己电脑上打开、编写、保存代码,都是正常的。但只要代码文件一离开这台电脑,不管是拷到U盘、发到微信,还是上传到私人网盘,立马变成一堆谁都看不懂的乱码。这就叫“落地即加密,外发即失效”。你根本不用指望员工能“主动”泄密,因为他们自己都不知道泄出去的是啥。

外发控制与审批,截断后路:谁要真因为工作需要把代码发给客户或合作方?门儿都没有,除非走审批流程。系统能精准控制文件能不能外发、发给谁、有效期多久,甚至能设置打开次数和只能看不能打印。这就把核心资产从“随便拿”变成了“借阅登记”,每一份出去的代码都有迹可循。

全维度日志审计,揪出内鬼:谁动了谁的代码?什么时候看的?复制粘贴了多少行?有没有人半夜三更试图打包整个项目文件夹?这些操作,系统跟记流水账似的,一个不落全给你记下来。真出了事,一查日志,谁是“李鬼”当场现形,连抵赖的机会都没有。

违规操作实时阻断,防患未然:别等泄密发生了再追查,太被动了。洞察眼MIT系统可以设定策略,比如“禁止通过USB拷贝代码”“禁止上传代码到GitHub个人仓库”。一旦有人触碰红线,操作立马被中断,系统还能秒级给管理员发警报。这是在犯罪未遂阶段就给你按住了,比什么事后补救都强。

核心代码沙箱隔离,滴水不漏:对于最核心的那部分算法、底层架构,可以直接放进虚拟沙箱环境。在里面,代码能运行、能调试,但就是拿不出来。这就好比让员工进了金库数钱,看得见摸得着,但一张票子也揣不走。想复制?想截图?沙箱统统给你屏蔽掉。

2、代码虚拟化与混淆,让核心逻辑“隐身”

这招属于技术流的“硬核防御”。别把源码直接部署到服务器上,特别是给客户部署的私有化版本。你可以用代码虚拟化技术,把核心的算法逻辑编译成一种极其难读的中间代码或虚拟指令集。就算高手把文件搞到手了,用反编译工具一看,也是一堆云里雾里的符号和跳转,根本理不清业务逻辑。再配合代码混淆,把变量名、函数名改成a、b、c之类的无意义字符,再加上一堆永远执行不到的“垃圾代码”来干扰视听。这样搞下来,破解成本可能比他自己重新写一套还高,懂行的黑客看到了都摇头。

这招属于技术流的“硬核防御”。别把源码直接部署到服务器上,特别是给客户部署的私有化版本。你可以用代码虚拟化技术,把核心的算法逻辑编译成一种极其难读的中间代码或虚拟指令集。就算高手把文件搞到手了,用反编译工具一看,也是一堆云里雾里的符号和跳转,根本理不清业务逻辑。再配合代码混淆,把变量名、函数名改成a、b、c之类的无意义字符,再加上一堆永远执行不到的“垃圾代码”来干扰视听。这样搞下来,破解成本可能比他自己重新写一套还高,懂行的黑客看到了都摇头。

3、硬件加密锁,物理层面的“金钥匙”

这方法有点复古,但对某些特定场景极其有效。比如你的核心软件需要给关键客户运行,又不想把源码彻底交出去,那就用硬件加密锁(俗称“加密狗”)。把部分核心代码或关键的解密密钥写死在加密锁里。软件运行时,必须插上这个U盘一样的狗,实时校验和调用内部算法。狗一拔,软件立马变废铁。这等于把代码的“灵魂”锁在了一个物理硬件里,想破解?先得把硬件给逆向工程了,那成本和门槛,足以让99%的企图者放弃。对那些身价不菲的核心工业软件、研发工具来说,这是最后的物理防线。

这方法有点复古,但对某些特定场景极其有效。比如你的核心软件需要给关键客户运行,又不想把源码彻底交出去,那就用硬件加密锁(俗称“加密狗”)。把部分核心代码或关键的解密密钥写死在加密锁里。软件运行时,必须插上这个U盘一样的狗,实时校验和调用内部算法。狗一拔,软件立马变废铁。这等于把代码的“灵魂”锁在了一个物理硬件里,想破解?先得把硬件给逆向工程了,那成本和门槛,足以让99%的企图者放弃。对那些身价不菲的核心工业软件、研发工具来说,这是最后的物理防线。

记住,这年头,泄密不是会不会发生的问题,而是什么时候发生的问题。别拿几百万的代码去赌一个人的良心。把技术手段前置,才是对团队、对公司、对股东最大的负责。

本文来源:企业安全内参、CIO信息安全联盟

主笔专家:陈国栋

责任编辑:赵丽华

最后更新时间:2026年03月26日