文章摘要:对于企业而言,为了保障信息安全、提升工作效率以及规范员工行为,对员工电脑进行监控有时是必要的管理手段;而在一些特殊场景下,个人也可能有监控电脑使用情况的需求。然

对于企业而言,为了保障信息安全、提升工作效率以及规范员工行为,对员工电脑进行监控有时是必要的管理手段;而在一些特殊场景下,个人也可能有监控电脑使用情况的需求。

然而监控若过于明显,容易引起被监控者的反感,甚至可能影响工作氛围和人际关系。因此如何做到既隐蔽又高效地监控电脑,成为了许多人关注的焦点。

下面将为大家详细介绍7种电脑监控方法,帮助你在实现监控目的的同时,尽可能减少对被监控者的干扰。

1、部署洞察眼 MIT 系统

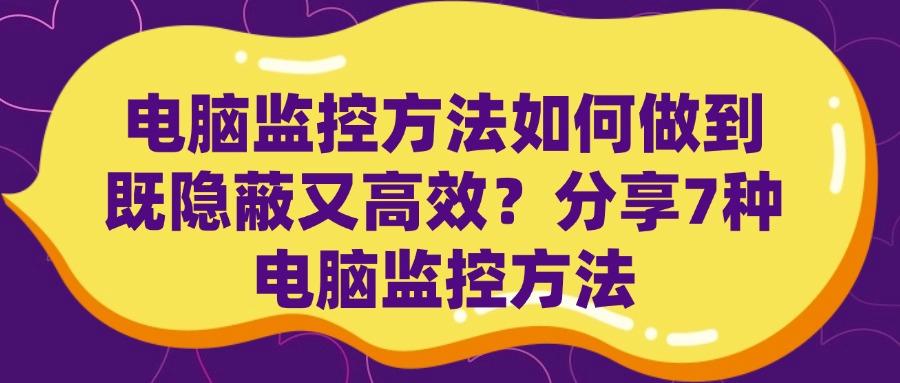

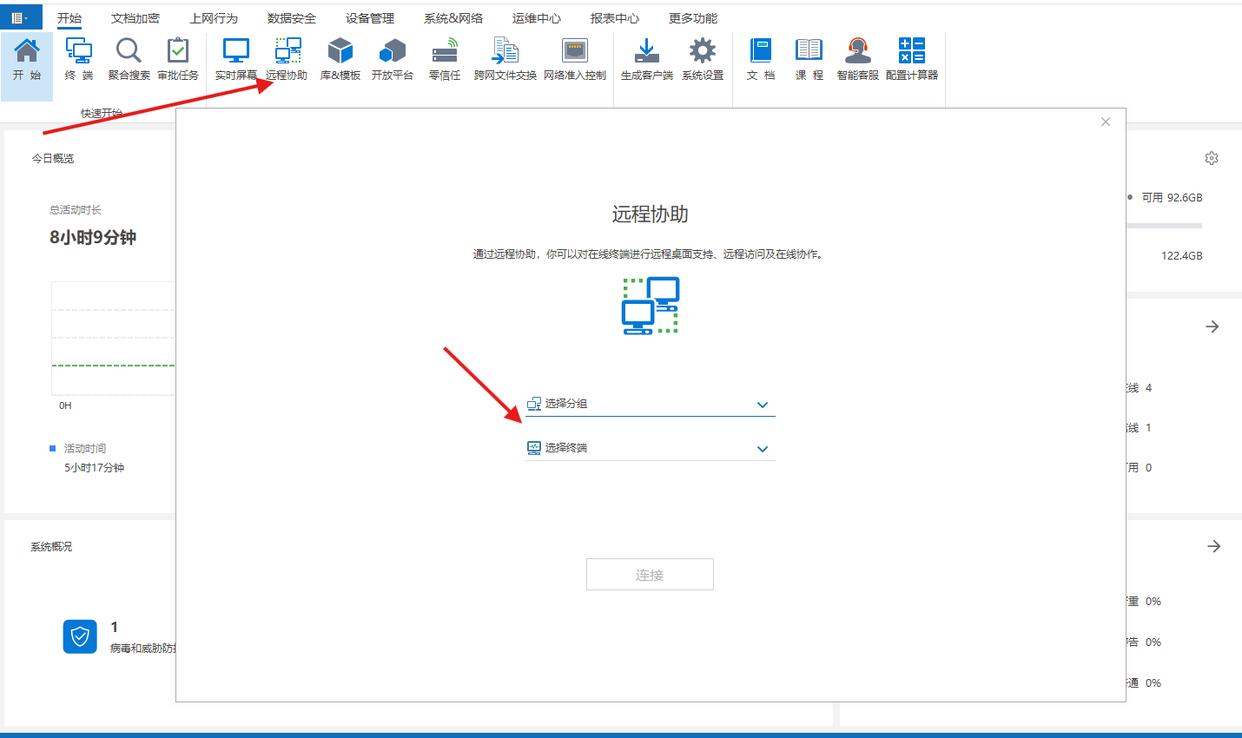

实时屏幕监控:可实时捕获被监控电脑的屏幕活动,支持多台电脑屏幕同时监控,能在不同屏幕间快速切换。还可远程连接员工电脑查看桌面并进行必要操作,方便管理者随时掌握员工工作状态。

屏幕录制与快照:能对屏幕活动进行录制生成视频文件,便于后续审查分析。也可按设定时间间隔或触发条件截取屏幕快照,保存特定时刻屏幕状态,供随时查看。

网络行为监控:记录员工浏览器中访问的所有网址,包括网页内容、访问时间、停留时长等。实时监控每台设备网络流量使用情况,分析流量来源和去向,可对关键业务或高优先级应用设定带宽优先级或进行限制,保证网络资源合理分配。

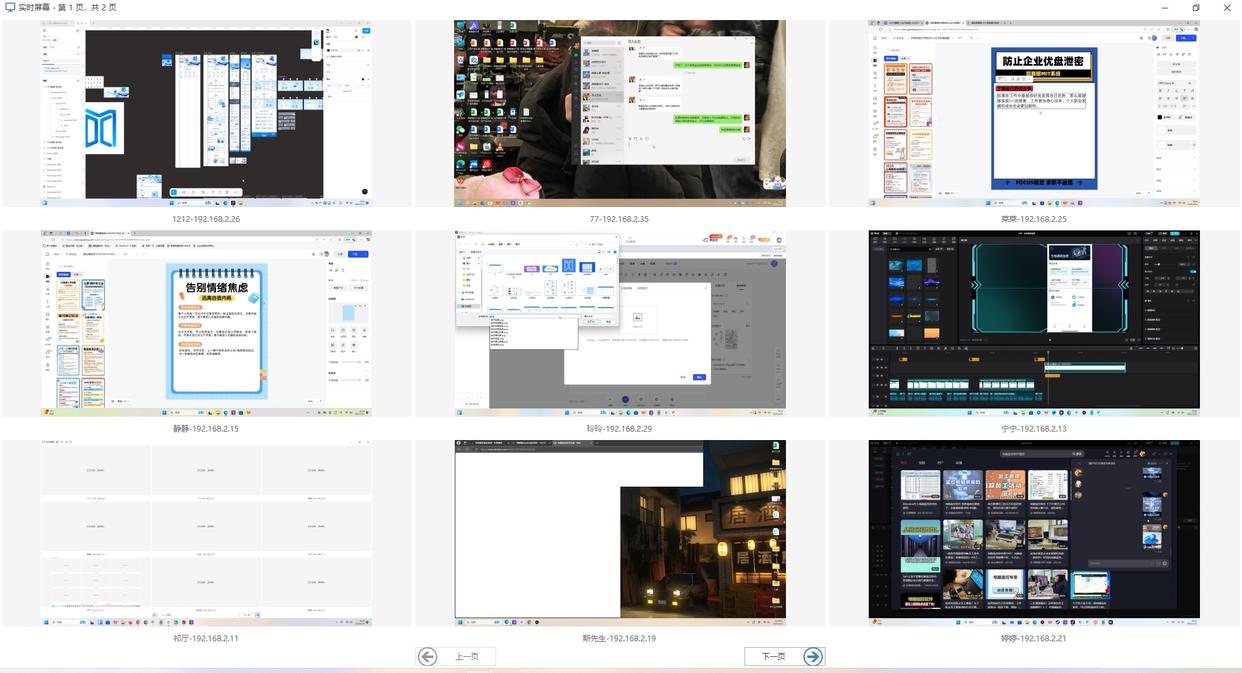

即时通讯监控:支持监控多种主流即时通讯软件的聊天记录,记录聊天内容、发送和接收的文件、聊天时间等信息。可设置敏感词库,出现敏感词汇时立即发出预警,所有聊天记录会被完整保存,方便查询和审计。

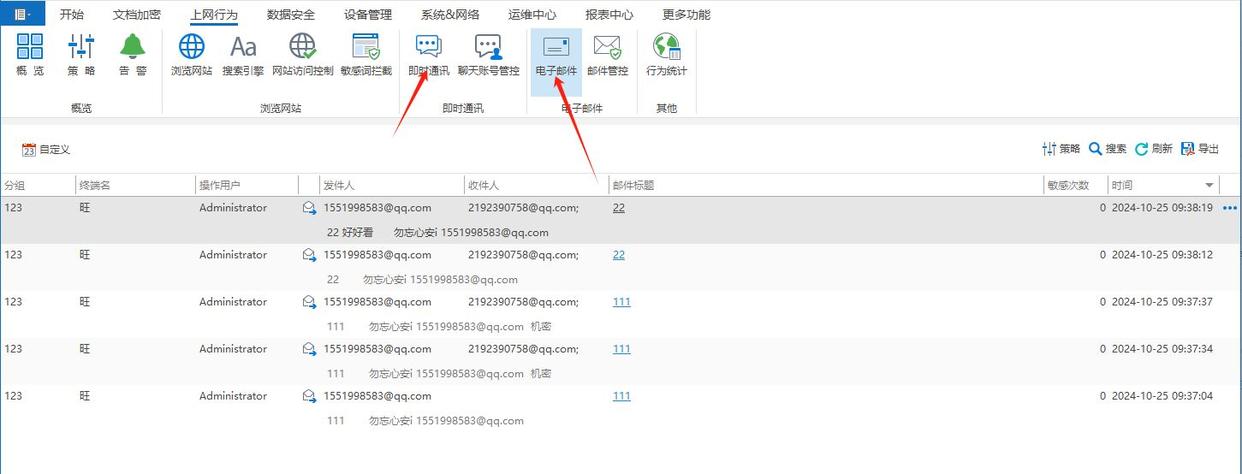

文件操作监控:详细记录电脑上的文件操作,包括文件的创建、打开、修改、复制、移动、删除、重命名等,无论是本地文件还是网络共享文件都能准确监控。

远程控制:支持远程接入被监控电脑,进行技术支持、故障排除或演示等操作。可选择强制远程或开启客户端同意模式,以及只观看不控制模式。

2、利用系统自带审计功能

像 Windows 系统本身就具备一定的审计功能,通过启用事件查看器,设置相应的审核策略,如审核登录事件、对象访问事件、策略更改事件等,可以记录电脑上诸多关键操作情况。这种基于系统原生功能的监控,不易被察觉是专门的监控行为,且数据可靠性高。

3、设置虚拟监控节点

在企业网络环境中,创建几个虚拟的监控节点,模拟普通办公电脑的网络行为,这些节点可以悄无声息地收集周边电脑的网络流量、共享资源访问等信息,员工很难分辨出哪些是正常电脑,哪些是用于监控的节点。

4、基于邮件监控插件

如果企业对邮件往来比较关注,可安装一些邮件监控插件,这些插件可以在不影响邮件正常收发的情况下,记录邮件的收发时间、发件人、收件人、主题以及邮件正文和附件等关键内容,并且能对敏感关键词进行预警,而员工往往只会关注邮件本身的业务内容,较难发现被监控。

5、运用数据库审计工具

对于涉及大量数据存储和访问的电脑,部署数据库审计工具,能够监控对数据库的各种操作,比如查询、修改、删除等操作记录,清楚掌握员工与数据库的交互情况,且这类工具通常可以进行后台隐蔽运行,不干扰正常业务开展。

6、实施远程桌面监控策略

借助远程桌面连接技术,在员工电脑上设置允许远程连接的权限(可设置为隐藏连接提示等隐蔽方式),管理者可以不定期地远程查看员工电脑桌面的实时操作情况,仿佛在员工毫无察觉的情况下 “站在身后” 观察,同时可选择仅在特定时段启用该功能,进一步降低被发现几率。

7、采用移动存储管控软件

安装此类软件可以对电脑上外接的移动存储设备,如 U 盘、移动硬盘等进行管控,记录它们的插拔时间、设备识别信息以及对其进行的数据读写操作,还能根据需要禁止或限制某些移动存储设备的使用,避免企业数据通过移动存储随意拷贝外流,而且软件在后台运行时相对隐蔽。