文章摘要:在数字化时代,电脑已成为我们工作与生活的中枢。然而,未经控制的软件下载与安装,如同一扇敞开的大门,可能引入安全隐患、降低工作效率,甚至引发系统故障。无论是企业希

在数字化时代,电脑已成为我们工作与生活的中枢。然而,未经控制的软件下载与安装,如同一扇敞开的大门,可能引入安全隐患、降低工作效率,甚至引发系统故障。

无论是企业希望规范员工的数字行为,还是家庭需要守护孩子的网络环境,有效禁止电脑随意下载软件都显得至关重要。本文将为您揭示五个独特而实用的方法,助您轻松掌控电脑的软件安装权限。

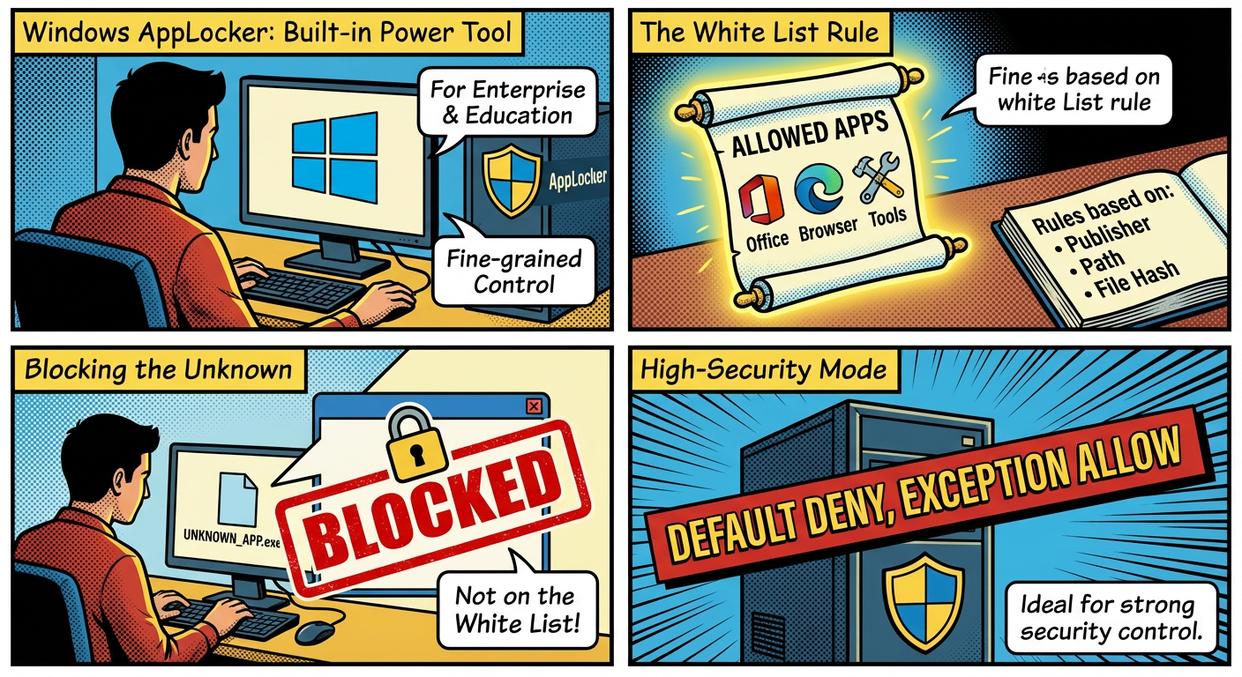

方法一:启用Windows AppLocker应用程序控制策略

对于使用Windows企业版或教育版的用户,AppLocker是一个功能强大的内置工具,它能提供比标准设置更精细的应用程序控制。

功能与作用:

此方法的核心功能是创建一个“白名单”规则。它并非简单地禁止所有安装,而是让您精确定义哪些程序“可以”运行。您可以根据软件的数字签名(发布者)、安装路径或文件哈希值来制定规则。一旦AppLocker策略被激活,任何不在您许可名单内的应用程序(包括新下载的未知程序)都将被系统阻止运行和安装。

这种“默认拒绝,例外允许”的模式,从根本上杜绝了未知软件的执行,是实现高强度安全控制的理想选择。

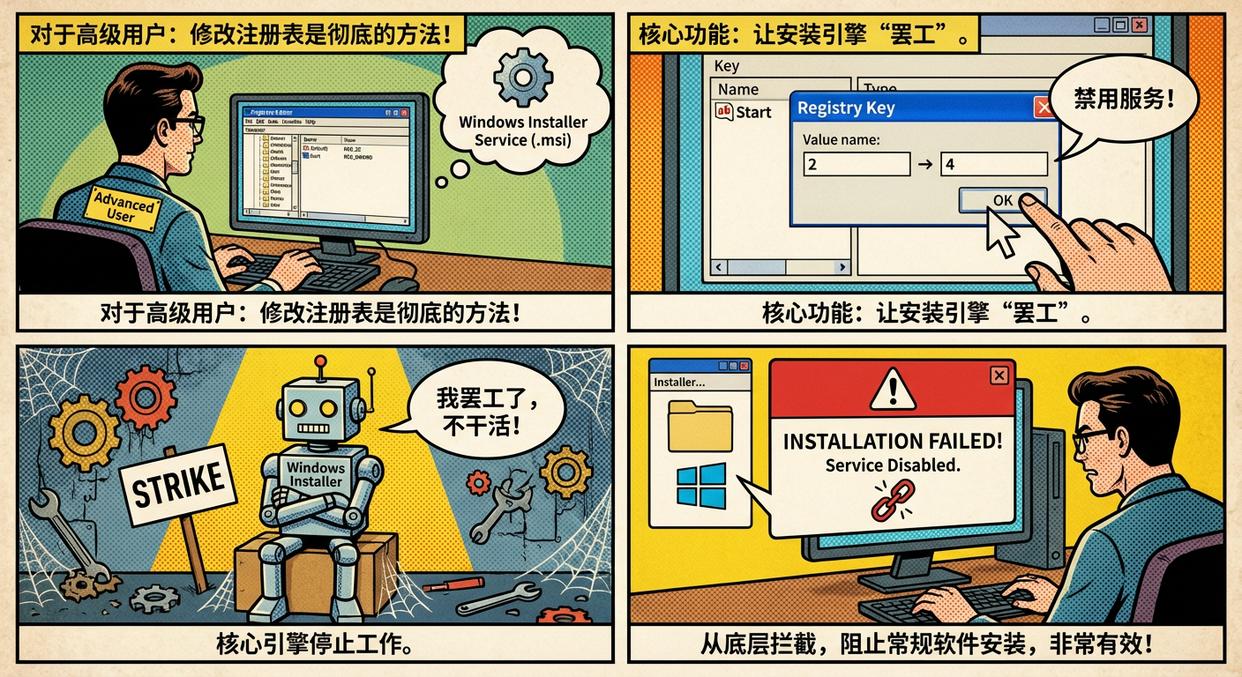

方法二:修改注册表以禁用安装服务

对于熟悉电脑操作的高级用户,直接修改Windows注册表是一种非常彻底且适用于所有Windows版本(包括家庭版)的方法。

功能与作用:

Windows系统依赖一个名为“Windows Installer”的核心服务来处理绝大多数.msi格式的安装包。通过修改注册表,您可以直接禁用此服务。其功能是让处理软件安装的核心引擎“罢工”。执行此操作后,当用户尝试安装需要该服务的软件时,安装过程会因无法调用必要组件而失败。

这是一种从系统底层进行拦截的方式,虽然操作需要格外小心,但对于阻止常规软件的安装非常有效。

方法三:使用第三方应用程序防火墙软件

如果您觉得系统自带的工具过于复杂,或者需要更直观、更友好的管理界面,那么专业的第三方应用程序防火墙或家长控制软件将是您的得力助手。

功能与作用:

这类软件的主要功能是提供一个集中的仪表盘,让您能够轻松地监控和管理电脑上的所有应用程序活动。您可以一键禁止特定程序(如游戏、社交软件)的运行,阻止访问包含恶意软件的网站,并限制从网页上下载文件。

许多此类工具还具备按时间段限制程序使用、记录上网行为等功能,特别适合家庭用户用来管理孩子的电脑使用习惯,或小型企业进行轻量级的终端管理。

方法四:配置网络DNS以过滤软件下载源

这是一种从网络层面进行拦截的高效方法,它在软件文件到达您的电脑之前就设置了屏障,对连接到该网络的所有设备都有效。

功能与作用:

此方法通过将您设备的DNS(域名系统)服务器指向一个具有过滤功能的服务(如OpenDNS或自建的Pi-hole系统)来实现。它的核心功能是充当一个网络“守门员”。当您尝试访问一个网站时,DNS负责将网站域名解析为IP地址。

通过使用过滤DNS,那些已知的软件分发网站、广告域名和恶意软件服务器的解析请求将被直接拒绝。您的浏览器会因为找不到服务器地址而无法打开这些网站,自然也就无法从源头上下载任何软件。

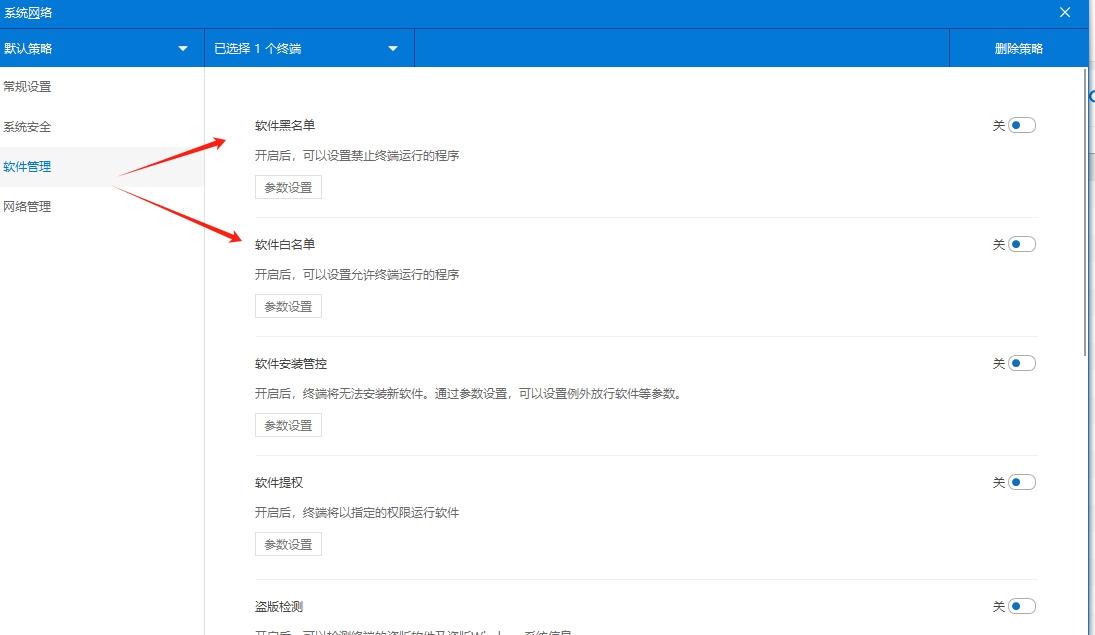

方法五:部署专业的终端安全管理系统(如洞察眼MIT系统)

在企业环境中,面对数量庞大的计算机,手动设置或单一工具往往难以实现统一、高效的管理。此时,部署一套专业的终端安全管理系统便成为最佳选择。以“洞察眼MIT系统”为例,它提供了一套专门针对禁止软件下载和安装的综合性解决方案。

核心功能:

应用程序黑白名单管控: 这是最直接的控制功能。管理员可以轻松创建“软件黑名单”,明确禁止列表中的所有应用程序(如游戏、炒股、P2P下载工具)的安装和运行。对于需要高安全级别的环境,可以启用“软件白名单”模式,即设定电脑只能安装和运行预先批准的软件,其他一切未知程序均被自动拦截,从根本上杜绝了私装软件的可能性。

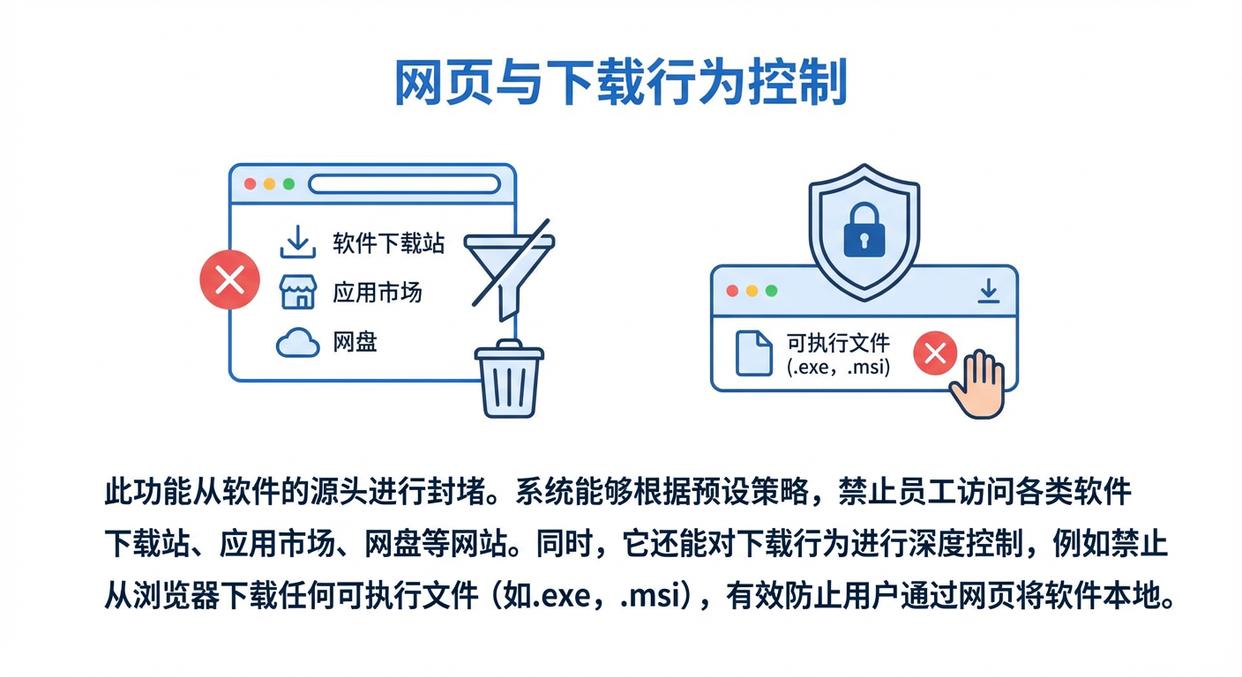

网页与下载行为控制: 此功能从软件的源头进行封堵。系统能够根据预设策略,禁止员工访问各类软件下载站、应用市场、网盘等网站。同时,它还能对下载行为进行深度控制,例如禁止从浏览器下载任何可执行文件(如.exe, .msi),有效防止用户通过网页将软件下载到本地。

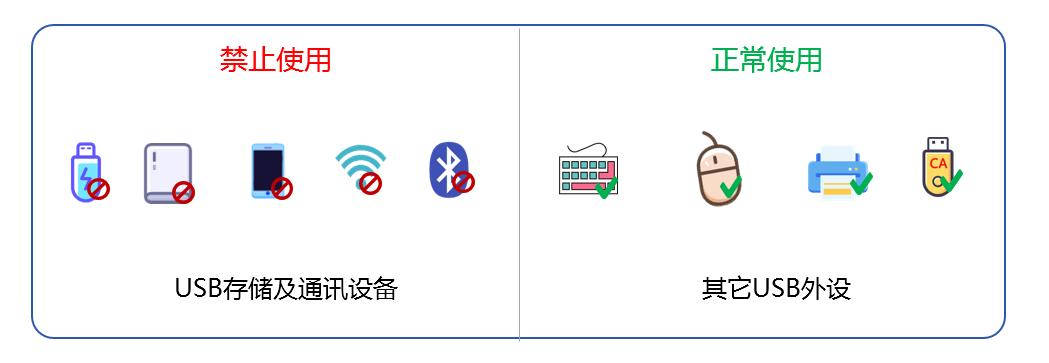

U盘及外部设备接入管制: 为防止用户通过U盘、移动硬盘等物理介质拷贝和安装软件,该系统提供了强大的外设管控功能。管理员可以统一禁用所有USB存储设备,或设置其为只读模式。更精细的策略还允许仅授权公司内部的加密U盘使用,从而彻底封锁了通过外部设备安装软件的途径。

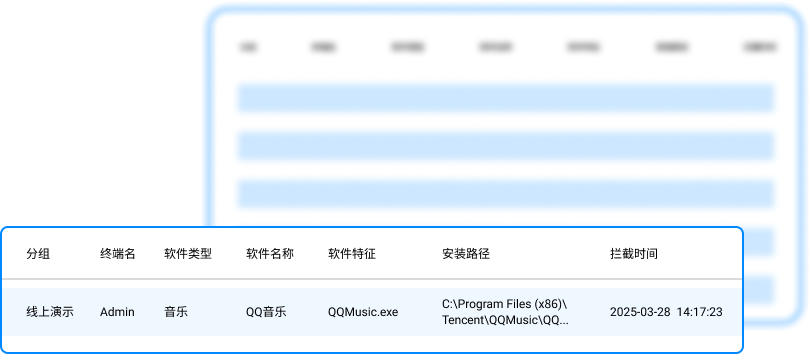

安装行为的智能识别与阻断: 系统不仅能识别已知程序,还能通过行为分析来阻止未知软件的安装。它可以实时监控终端上是否有创建程序目录、写入注册表等典型的安装行为,一旦发现未经授权的安装进程,便会根据策略立即进行阻断,让新出现或伪装的软件也无处遁形。

总结

从简单的系统配置到全面的网络过滤,再到专业的企业级安全系统,以上五种方法各有侧重,能够满足不同场景下的需求。您可以根据自身的管理目标、技术能力和应用环境,选择最适合您的一种或多种方法组合使用,从而构建起一道坚实的防线,有效保障电脑系统的纯净、安全与高效。