文章摘要:源代码作为软件产业的核心资产,承载着企业的创新成果与竞争优势,其重要性不言而喻。然而,随着网络攻击手段的日益多样化和复杂化,源代码面临着诸如被窃取、篡改等诸多安

源代码作为软件产业的核心资产,承载着企业的创新成果与竞争优势,其重要性不言而喻。

然而,随着网络攻击手段的日益多样化和复杂化,源代码面临着诸如被窃取、篡改等诸多安全威胁,一旦泄露,将可能给企业带来巨大的经济损失和声誉损害。因此,源代码加密已成为保障软件安全、维护企业核心利益的关键环节。

本文将为你介绍 8 种有效的源代码加密方法,帮助你更好地保护重要数据,筑牢源代码安全防线。

1、部署洞察眼 MIT 系统

透明加密保护:通过驱动层或应用层加密技术,在源代码创建、编辑、保存时自动加密,打开时自动解密,整个过程对开发者透明。例如,员工在日常开发中无需改变操作习惯,代码在存储和传输时却始终处于加密状态,可有效防止内部人员通过 U 盘或邮件等方式非法外发代码。

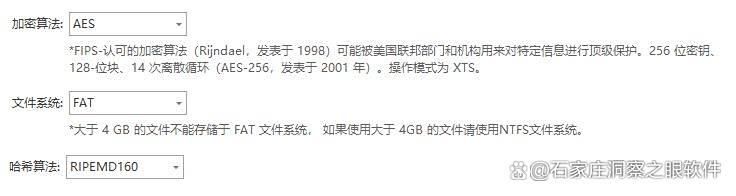

多算法灵活运用:支持多种加密算法,如 AES 对称加密算法和 RSA 非对称加密算法。可运用 AES 算法对存储阶段的源代码进行高强度加密,确保静态存储安全。

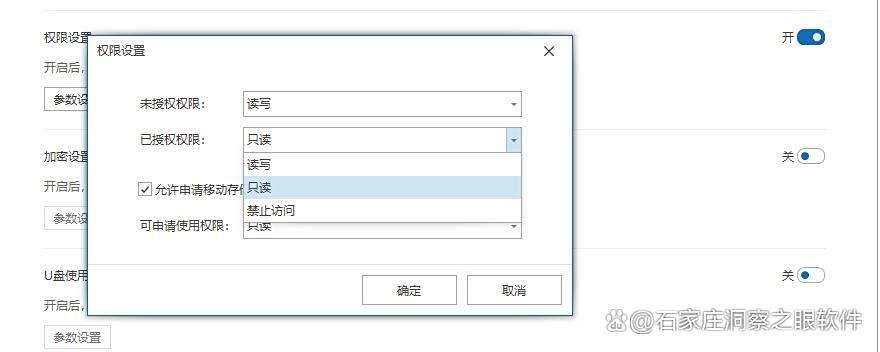

精细权限管理:可根据员工岗位分配不同权限,如测试人员仅能读取代码,开发人员可编辑,项目经理拥有完全权限。还支持基于 IP 地址、时间段、设备类型的动态限制,如限制非办公网络访问代码,或禁止个人设备连接企业代码库。

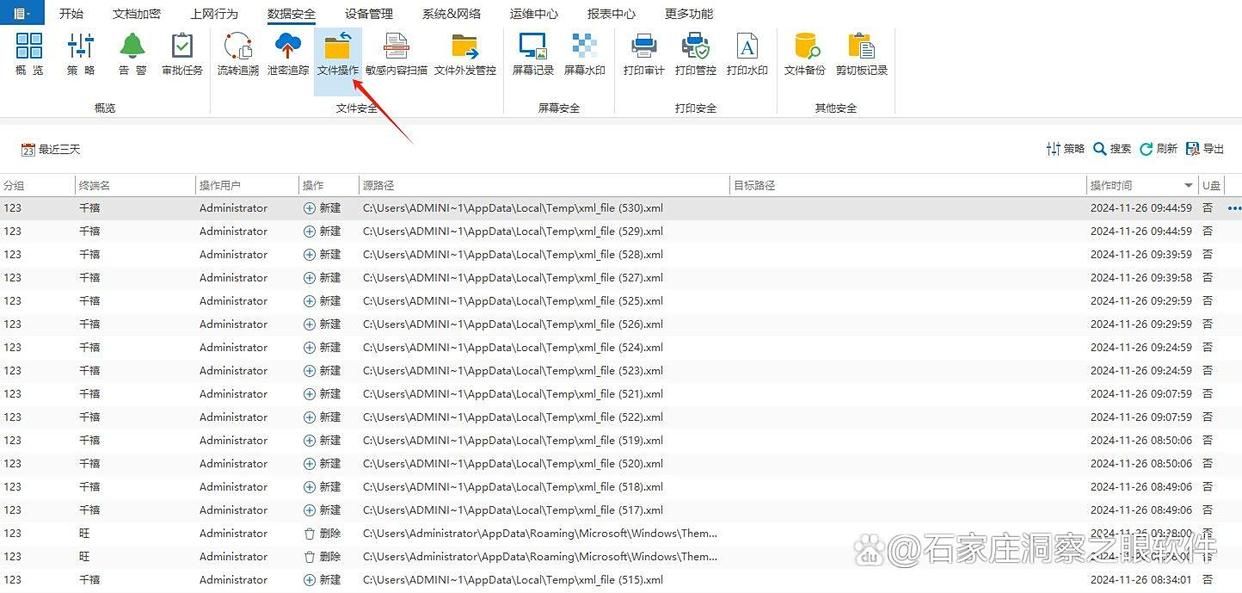

操作审计监控:实时记录代码的访问、修改、外发等操作,生成详细的审计日志,记录代码的创建、编辑、删除等全生命周期操作信息。同时,自动检测异常行为,如异常大量下载、非工作时间访问等,并触发告警。

2、代码加密库集成

选择合适的代码加密库嵌入到项目中,比如适用于 Python 的 pyminizip 库,它可以对代码文件进行压缩加密处理。开发人员可以在代码中调用相关库的函数,对重要的源代码模块进行加密,在需要使用时再通过相应解密逻辑进行解密还原,便于灵活控制哪些代码部分需要加密保护。

3、多重加密机制结合

将多种加密方法,如对称加密与非对称加密结合使用。先用对称加密对源代码快速加密,再用非对称加密对对称加密的密钥进行加密保护。这样既保证了加密解密的效率,又提升了密钥管理的安全性,使得源代码的整体安全性得到增强,攻击者需要突破多重防线才能获取到源代码内容。

4、基于人工智能的加密异常检测

运用人工智能算法,如机器学习中的异常检测模型,对源代码的加密状态以及访问使用情况进行实时监测。通过分析大量正常的加密操作和代码访问行为数据,训练模型能够识别出异常的加密密钥使用、未授权的源代码解密尝试等情况,并及时发出警报,辅助及时发现和应对可能的源代码安全威胁。

5、加密密钥的分散存储

避免将加密密钥集中存放在一处,而是采用分散存储的方式。比如一部分密钥存储在企业内部的安全服务器中,另一部分通过硬件设备如安全令牌等进行保存,只有同时获取多部分的密钥并正确组合才能完成源代码的解密操作,这大大增加了攻击者获取完整密钥的难度,从而更好地保护源代码。

6、加密后代码的完整性校验

运用哈希算法(如 SHA-256 等)对加密后的源代码文件定期生成哈希值并记录下来,每次访问或者使用代码前,再次计算当前加密代码的哈希值并与之前记录的进行对比,如果不一致则说明代码可能被篡改,及时触发警报并采取相应措施,确保加密后的源代码始终保持完整性和未被非法修改。

7、利用安全容器技术

将源代码放置在类似 Docker 容器等安全容器环境中,容器本身可以设置加密访问机制,只有经过授权认证的容器内部进程或者外部访问请求才能与容器内的源代码进行交互。同时,容器内的操作系统和相关依赖也可以进行加密配置,构建一个相对独立且安全的源代码运行和存储空间,防止外部非法入侵获取源代码。

8、代码加密策略的自动化部署

借助自动化运维工具,如 Ansible、Puppet 等,编写代码加密策略的自动化部署脚本。这样在开发环境、测试环境以及生产环境等不同阶段,都能按照统一的标准和流程自动对源代码进行加密处理,避免人工操作可能带来的疏漏和不一致性,确保整个软件开发周期中源代码加密的稳定性和可靠性。