文章摘要:在数字化浪潮席卷全球的今天,信息安全与效率管理已成为企业与个人的核心议题。正如网络安全专家所言:“数据是新时代的石油,而监控则是守护油田的灯塔。”2025年,电

在数字化浪潮席卷全球的今天,信息安全与效率管理已成为企业与个人的核心议题。

正如网络安全专家所言:“数据是新时代的石油,而监控则是守护油田的灯塔。”

2025年,电脑监控技术迎来突破性发展,从企业防泄漏到远程协作,从行为分析到硬件防护,多种超简单方法让管理变得更智能、更安全。

本文盘点了七大实用策略,无论你是企业管理者还是技术小白,都能快速上手,筑牢数据防线,提升工作效率。抓紧码住,让科技成为你的“第三只眼”!

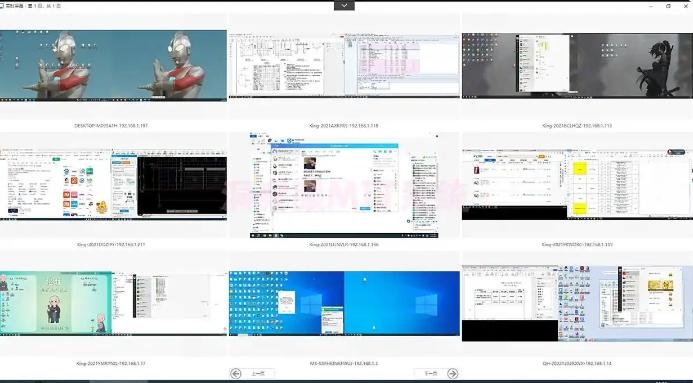

一、部署洞察眼MIT系统——全方位监控神器

操作步骤:

1. 下载洞察眼MIT系统安装包,部署到目标电脑;

2. 配置监控参数(屏幕、文件、上网行为等);

3. 设置敏感词警报(如检测到机密文件外发或特定关键词触发提醒)。

功能特点:

● 屏幕监控:具备实时捕获被监控电脑屏幕活动的能力,让管理者仿若站在员工身后,清晰直观地看到员工的每一个操作细节。支持多台电脑屏幕同时监控,通过简洁的操作界面,可在不同屏幕间迅速切换,极大地方便了对整个团队工作状态的把控。

● 屏幕录制:对屏幕活动进行不间断录制,生成高质量的视频文件。这些录制视频可用于后续深入审查和详细分析,无论是追溯工作失误的源头,还是评估员工工作表现,都能提供有力的依据。

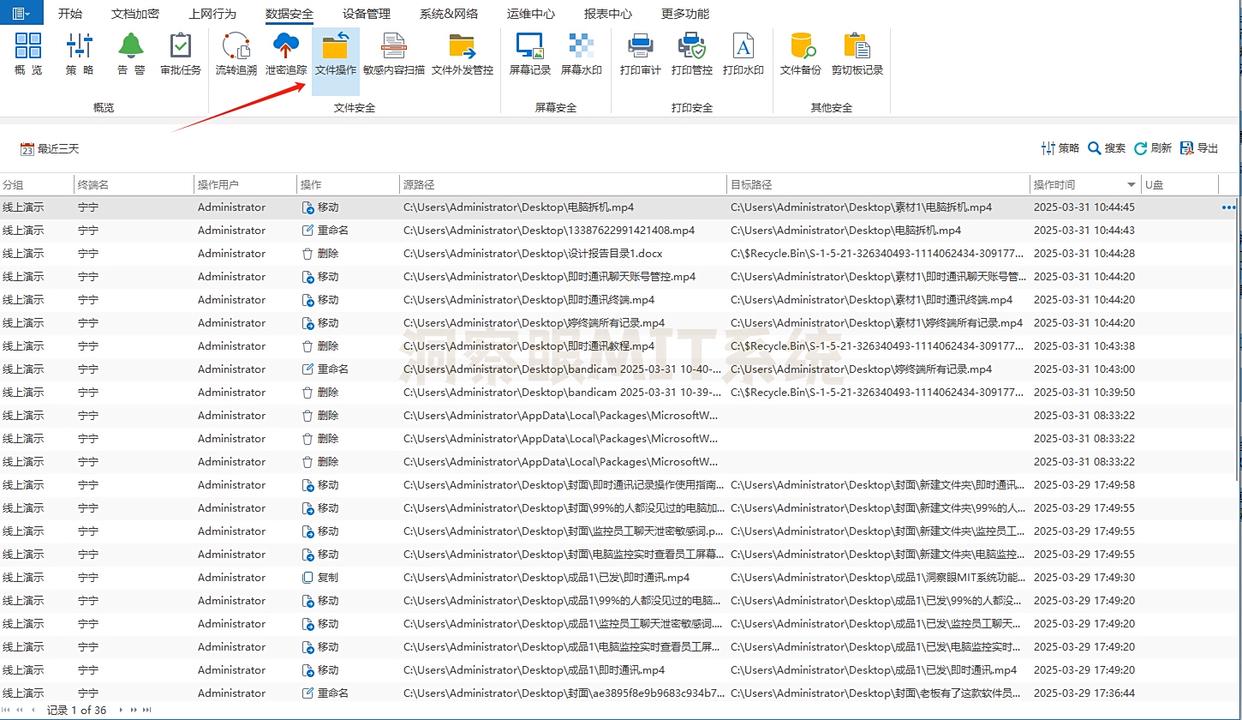

● 文件操作审计:追踪文件新建、修改、删除、外发全流程,记录路径和操作时间,一旦文件出现异常,通过日志能快速找到问题所在。

● 聊天监控:抓取QQ、微信、钉钉等聊天记录,以及发送的图片、文件、聊天双方等,可通过关键词预警,提前设置关键词词汇,一旦聊天过程中出现关键词,立即预警。

● 上网行为管理:限制访问特定网站、拦截危险网址,统计应用使用时长,并且生成详细的上网日志,帮助管理员了解员工上网行为习惯,制定上网策略。

优势:操作界面直观,功能覆盖全面,尤其适合企业员工效率管理。

二、远程控制软件AnyDesk——极速跨屏监控与协作

操作步骤:

1. 在监控与被监控电脑安装AnyDesk;

2. 被控端生成ID和密码,监控端输入ID连接;

3. 实时操控屏幕、传输文件,支持语音指导。

功能扩展:

● 多屏同步监控:同时查看多个被控端屏幕,适合管理多设备;

● 文件管理权限:远程删除、修改被控端文件,无需物理接触;

● 安全加密连接:采用TLS/SSL协议,防止数据中途截取。

适用场景:IT远程维护、跨地域团队协作。

三、云托管服务Teramind——AI驱动的行为分析与风险预警

操作步骤:

1. 注册Teramind云端账号,获取安装包;

2. 部署客户端至目标电脑,绑定账户;

3. 云端面板实时查看屏幕、行为报告,AI自动标记异常。

深度功能:

● 智能行为分析:通过机器学习识别员工异常操作(如频繁访问敏感文件);

● 风险评分系统:根据行为危险度生成评分,辅助管理者决策;

● 合规性审计:记录所有操作日志,满足ISO等安全标准;

● 自定义警报规则:如特定程序启动、大文件外发立即通知。

亮点:适合金融机构、科研单位等需高安全级别的场景。

四、Sophos Central——监控与网络安全一体化平台

操作步骤:

1. 订阅Sophos Central服务,添加设备;

2. 安装端点代理至电脑,配置监控策略;

3. 统一管理屏幕、网络流量、威胁防护。

融合功能:

● 威胁拦截:实时阻止恶意软件、网络攻击,与监控数据联动;

● 屏幕与键盘监控:记录屏幕活动、键盘输入(可选),合规性可控;

● 网络流量审计:追踪文件上传下载、邮件附件传输,识别潜在泄密路径;

● 移动设备兼容:监控扩展至手机、平板,适应混合办公。

价值:安全与监控功能无缝衔接,降低管理复杂度。

五、硬件级监控:BIOS/UEFI配置与资产管理

方法:通过修改电脑BIOS或UEFI设置实现底层监控。

配置步骤:

1. 进入BIOS/UEFI界面(重启按F2/F10等键);

2. 启用硬件审计功能(如记录开机时间、硬件变更);

3. 配置远程管理模块(需支持IPMI等协议),通过网络监控硬件状态。

扩展能力:

● 防拆机警报:硬件被拆卸时自动锁定系统并发送通知;

● 电源管理控制:远程开关机、限制设备使用时段;

● 固件级数据保护:防止恶意软件绕过操作系统篡改数据。

适用对象:对硬件安全要求极高的企业或实验室。

六、开源监控工具OSSEC——轻量级威胁检测与日志分析

部署指南:

1. 安装OSSEC服务器端与客户端(支持Linux/Windows);

2. 配置规则集(如文件变更警报、异常登录检测);

3. 实时接收日志警报,分析攻击痕迹。

特色功能:

● 日志聚合:收集系统日志、网络日志、应用程序日志,统一分析;

● 主动响应:检测到威胁时自动执行预设动作(如封锁IP);

● 自定义脚本扩展:通过编写规则适配特殊监控需求;

● 轻量资源占用:适合老旧设备或资源受限环境。

优势:免费开源,灵活度高,适合技术型用户。

七、浏览器插件+云端协作:Net Nanny + Workpuls组合

组合方法:

1. 员工电脑安装Net Nanny插件(拦截危险网站、限制应用访问);

2. 管理者使用Workpuls云端平台,跟踪员工时间分配;

3. 两者数据联动,生成综合效率报告。

联合优势:

● 行为约束:Net Nanny强制屏蔽娱乐网站,防止分心;

● 时间追踪:Workpuls记录应用使用时长、专注度评分;

● 可视化报表:按项目、部门生成效率热力图,优化管理策略;

● 隐私保护:Net Nanny可设置白名单,允许特定任务使用受限工具。

场景适配:中小团队效率提升、远程员工合规监督。

注意事项:

● 法律合规:企业监控需提前告知员工,避免侵犯隐私;

● 权限分级:根据职位设置不同监控权限,防止滥用;

● 定期审计:检查监控数据存储安全性,及时更新软件补丁。

总结

以上七个方法从软件部署、硬件配置到云端服务,覆盖不同技术层次与场景需求。无论是企业数据防泄漏、远程团队管理,还是个人设备安全,均可找到适配方案。建议根据实际需求选择工具,平衡效率与安全,避免过度监控引发风险。抓紧收藏,让电脑管理更高效!

编辑:玲子