文章摘要:在数字化时代,数据安全与效率管理成为个人、家庭与企业的核心需求。无论是企业防范数据泄露、家长监督孩子上网,还是远程协作与设备维护,电脑屏幕远程监控的重要性日益凸

在数字化时代,数据安全与效率管理成为个人、家庭与企业的核心需求。

无论是企业防范数据泄露、家长监督孩子上网,还是远程协作与设备维护,电脑屏幕远程监控的重要性日益凸显。

这一技术不仅合法可行,且已在多元场景中展现价值。

面对市场上琳琅满目的工具,如何选择高效且合规的解决方案?

本文基于2025年最新技术趋势,精选六种远程监控方法,涵盖软件、硬件及智能技术,助力用户在不同场景下实现精准监控,兼顾安全与便捷。接下来,让我们深入探索这些创新手段,解锁屏幕监控的多元可能。

一、电脑可以远程监控屏幕吗?

答案:可以,但需合法合规

远程监控屏幕需在授权范围内进行,例如企业管理者对员工设备、家长对子女设备的监督,或设备所有者对个人设备的自我监控。务必遵守隐私法规,避免侵犯他人隐私。

二、六种远程监控方法(2025最新分享)

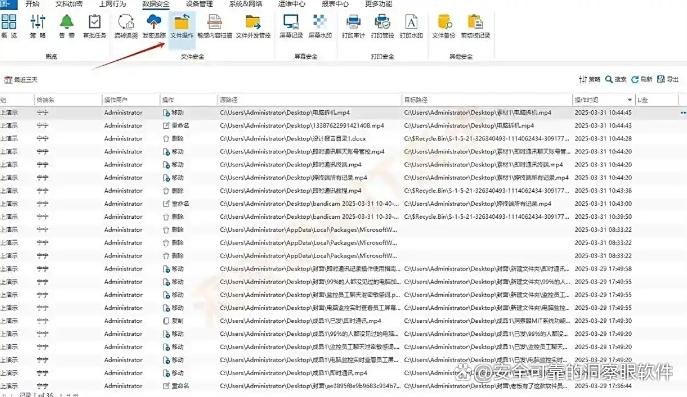

方法1:部署洞察眼MIT系统

步骤:

1. 下载并安装洞察眼MIT系统;

2. 设置监控权限,选择功能模块(屏幕监控、文件审计等);

3. 自定义警报规则(如敏感操作预警)。

功能描述:

● 实时屏幕监控与历史回放:支持多屏同步查看,AI智能识别异常操作(如敏感文件外发、高风险网站访问),可追溯历史记录至分钟级。历史回放功能可逐帧查看员工/孩子的操作细节,便于事后审计。

● 屏幕快照:能够对被监控电脑进行截图,以图片的形式记录下电脑操作过程。还能智能识别图片内容,进行智能分类。

● 行为审计:记录文件创建/修改/删除等操作,生成可视化报告。支持基于行为模型的智能分析,例如识别“频繁复制敏感数据”或“夜间异常登录”等风险行为。

● 远程控制:一键接管设备(如锁定屏幕、强制关机),支持文件远程传输与编辑。管理员可设置操作权限分级,不同角色获取差异化监控内容。

● 聊天记录:能深度监控微信、QQ、企业微信等的聊天内容,和谁聊了天、聊了什么、什么时候聊的,都能记录下来。

优点:智能预警、操作界面友好,功能覆盖监控、控制、审计全链路,适合企业数据安全与家庭深度监护。

适用场景:中大型企业防泄密、家长监督孩子上网行为。

方法2:使用AI驱动的监控系统(VeraTo360)

步骤:

1. 安装VeraTo360软件并配置权限;

2. 启用AI行为分析功能,设置高危行为规则;

3. 实时查看屏幕与操作记录。

功能描述:

● 智能行为识别:通过机器学习模型自动识别异常操作(如大量文件删除、敏感信息截图、非法软件安装),实时生成风险评分。系统可学习用户正常行为模式,主动标记偏离行为;

● 风险警报与溯源:根据预设规则(如访问赌博网站、外发特定文件类型)触发警报,并提供操作链追踪(例如显示某文件从创建到外发的完整路径);

● 数据可视化与报告:生成员工效率分析图表(如工作时段分布、应用使用时长)、高危行为统计,辅助管理者优化策略或合规审计。

优点:AI赋能,主动预警,降低人工监控成本,适合需要合规审计的企业或高风险岗位监督。

适用场景:金融、科研机构的安全审计,企业效率管理。

方法3:第三方远程控制软件(向日葵远程控制)

步骤:

1. 在目标电脑与主控端安装向日葵客户端;

2. 绑定账号,获取设备ID与验证码;

3. 远程连接并启用屏幕监控与控制。

功能描述:

● 跨平台远程开机与底层控制:搭配硬件(如控控A2)实现无网环境下远程开机、BIOS级操控,支持重装系统、修改硬件配置等底层操作;

● 低延迟屏幕共享与协作:采用自研编解码技术,实现流畅的屏幕共享与实时标注,支持双向语音通话,适合远程技术指导;

● 无网远控与设备分组管理:通过独立硬件实现局域网内设备控制,并支持将设备分组管理,批量发送指令(如重启、卸载软件)。

优点:硬件+软件结合,解决特殊场景的远程需求,稳定性强。

适用场景:异地设备维护、IT运维团队、紧急故障处理。

方法4:家庭网络管理工具(NetNanny)

步骤:

1. 安装NetNanny在家庭路由器或每台设备上;

2. 设置监控账户,配置时间限制与内容过滤;

3. 实时查看设备屏幕活动与访问记录。

功能描述:

● 网络内容智能屏蔽:内置AI识别引擎,自动拦截色情、暴力、赌博等网站,支持自定义黑白名单。可设置特定时段允许/禁止访问社交媒体;

● 应用与屏幕时间控制:按天/周设置应用使用时长(如限制游戏1小时/天),超时自动锁定屏幕。支持远程暂停设备使用,例如在孩子作业时强制禁用娱乐应用;

● 家长远程管理与实时警报:通过手机App或Web端实时查看孩子设备状态,接收危险网站访问、深夜使用设备等警报。可生成每日/周使用报告,帮助家长了解孩子的上网习惯。

优点:一键式家庭监护,无需技术背景,规则灵活。

适用场景:家长监督孩子上网,防止网络沉迷与接触不良内容。

方法5:基于云的远程管理服务(Amazon WorkSpaces)

步骤:

1. 注册Amazon WorkSpaces账户,创建虚拟桌面;

2. 分配用户权限,启用远程访问;

3. 通过云控制台监控屏幕与操作。

功能描述:

● 云端屏幕共享与协作:多用户可同时访问同一虚拟桌面,支持实时标注与文件共享,适合团队协作或培训场景;

● 数据集中存储与审计:所有操作及文件均存储在云端,管理员可统一查看用户操作日志(如屏幕活动、文件访问记录),防止本地数据泄露;

● 弹性资源与自动化部署:按需扩展监控设备数量与计算资源,支持自动化脚本部署(如一键为所有设备安装安全补丁)。

优点:云端部署,免本地硬件投入,适合分布式团队与临时协作场景。

适用场景:跨国企业远程办公、临时项目组协作、教育机构虚拟实验室管理。

方法6:端点检测与响应(EDR)工具(如CrowdStrike)

步骤:

1. 部署EDR客户端在目标设备;

2. 配置监控策略,关注屏幕相关事件(如远程连接、异常进程);

3. 通过中央控制台实时查看警报与操作记录。

功能描述:

● 威胁检测与阻断:结合行为分析、机器学习与威胁情报,实时识别并阻止可疑屏幕活动(如恶意软件操控屏幕、未经授权的远程访问)。支持内存级检测,拦截未签名威胁;

● 历史事件深度追溯:记录屏幕操作、系统日志、网络流量等,可回放任意时段的完整操作链,辅助溯源攻击路径或合规取证;

● 自动化响应与隔离:根据预设规则自动执行响应动作(如终止进程、隔离设备),并生成详细事件报告供分析师审查。

优点:主动防御,结合AI与威胁情报,适合高级安全场景,降低人工响应时间。

适用场景:企业网络安全、关键基础设施防护、高风险环境(如医疗、能源行业)。

三、选择远程监控方法的注意事项

1. 合法性:仅对授权设备监控,避免隐私侵权;

2. 场景适配:根据需求选工具(如企业选洞察眼MIT系统,家庭选NetNanny);

3. 安全性:使用加密工具,防止监控数据泄露;

4. 合规更新:定期更新软件,适配最新安全标准。

编辑:玲子