文章摘要:在数字化转型浪潮下,企业网络已成为业务运营的核心枢纽。某天,公司IT经理王涛与部门主管李娜的对话引发了深思—— “王经理,最近发现有人上班时间频繁访问非工作相关

在数字化转型浪潮下,企业网络已成为业务运营的核心枢纽。

某天,公司IT经理王涛与部门主管李娜的对话引发了深思—— “王经理,最近发现有人上班时间频繁访问非工作相关网站,甚至传出数据泄露预警,我们该怎么办?”

“确实需要加强内网监控,但传统方法要么效率低,要么成本高。其实有6个简单高效的方法能兼顾安全与合规……”

网络安全隐患无处不在,员工不规范上网行为可能成为突破口。本文将盘点这些实用方法,助力企业精准管控内网行为,防范风险的同时提升效率,建议码住备用!

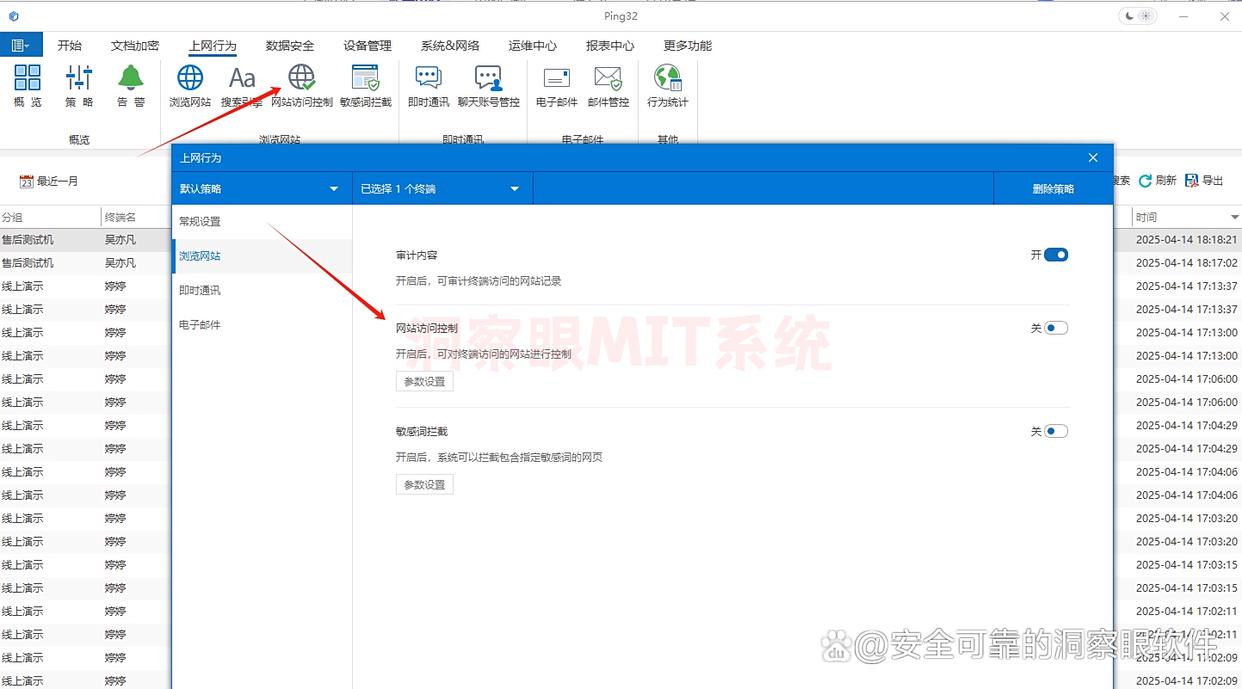

一、部署洞察眼MIT系统

功能:

洞察眼MIT系统通过软件部署,提供多维度的监控与管理功能:

● 上网行为深度追踪:全面记录网站访问、应用程序使用、邮件收发及聊天内容,结合AI技术识别高风险操作(如频繁访问非法网站、敏感信息外传等)。

● 网站访问管控:详细记录网站的的浏览记录,并且可通过设置网站黑白名单,一键限制访问与工作无关的网站(娱乐、游戏、购物),让员工专注工作,提高工作效率。

● AI异常行为分析与预警:通过机器学习模型分析用户操作模式,自动识别异常行为(如深夜批量下载文件、非工作时间高频操作),生成风险报告并即时推送警报。

● 远程控制与效率统计:支持一键远程锁屏、禁用特定软件或设备,统计员工上网时长、工作效率数据,助力管理者优化资源配置。

● 流量监测:实时监控网络整体以及各用户、各应用程序产生的网络流量,通过直观的图表、数据展示流量大小、流向、变化趋势等信息。

应用人群:

适用于各类规模的企业管理者,尤其是金融、制造、科技等行业需满足合规审计(ISO 27001、GDPR等)、保护核心数据安全,或希望提升员工效率的场景。

评分:★★★★★

二、网络层微分段+零信任架构

功能:

通过微分段技术将网络划分为多个安全区域,结合零信任原则实现:

● 网络最小权限划分:基于用户身份、设备状态及应用需求动态分配访问权限,仅允许必要的最小权限通信。

● 流量隔离与监控:每个业务单元独立流量通道,实时监测并阻断异常流量(如未知端口通信、大文件非法传输)。

● 动态身份认证:采用多因素认证(MFA)与持续信任评估,确保每次访问均通过安全验证,防止身份冒用。

● 横向攻击防护:即使内部设备被入侵,微分段机制也能限制攻击扩散,保护其他区域安全。

应用人群:

适合中大型企业、金融机构、医疗行业等对网络安全要求极高且需对抗高级持续性威胁(APT)的场景,特别是存在跨部门协作或复杂网络架构的企业。

评分:★★★★☆

三、AI行为分析(UEBA)+风险评分

功能:

利用用户实体行为分析(UEBA)系统,结合机器学习实现:

● 行为基线建模:分析用户常规操作习惯(如访问时间、文件类型、应用使用频率),建立个性化行为模型。

● 异常检测与风险评分:实时对比当前行为与基线,识别偏离操作(如非权限访问敏感数据、异常登录地点),并为每个事件分配风险评分,优先处理高危事件。

● 多源数据关联:整合网络日志、终端活动、身份认证等多维度数据,深度挖掘潜在威胁(如内部数据窃取、恶意软件传播)。

● 自动化响应:根据预设规则触发预警或自动阻断(如高风险操作立即锁屏),降低人工干预延迟。

应用人群:

适用于中大型企业、政府机构、科技研发部门等需防范内部威胁、数据窃取或恶意操作的场景,特别适合存在大量敏感数据的行业。

评分:★★★★☆

四、容器化日志管理与威胁狩猎

功能:

采用容器化技术部署日志管理系统,结合威胁狩猎工具:

● 分布式日志采集:自动从服务器、终端、网络设备收集海量日志数据,支持弹性扩展与高吞吐量处理。

● 智能威胁搜索:通过自定义查询(如特定IP、文件操作关键词)或预置规则(如“深夜高频文件删除”),主动搜索潜在威胁线索。

● 交互式分析界面:可视化日志关联与事件时序回放,快速定位攻击路径、行为源头及受影响范围。

● 自动化狩猎与响应:预设规则触发自动化调查流程,减少安全团队手动分析工作量。

应用人群:

适合拥有复杂IT架构的中大型企业、云服务提供商,以及需要高效处理海量日志、快速响应高级威胁的安全团队或合规部门。

评分:★★★★☆

五、区块链数据审计与不可篡改记录

功能:

将关键上网行为记录(如敏感文件访问、违规操作)写入区块链,实现:

● 数据不可篡改:所有审计记录分布式存储于区块链节点,防止内部或外部篡改,确保数据完整性。

● 透明可追溯:任何操作历史均可通过区块链浏览器公开查询,满足高合规性审计要求(如GDPR、HIPAA)。

● 智能合约触发合规检查:预设合规规则(如“管理员删除日志触发警报”),自动执行验证并生成报告。

● 法律证据效力:区块链记录的不可篡改性为法律纠纷或合规调查提供可信证据。

应用人群:

针对金融、医疗、供应链等高敏感数据行业,需满足严格法规要求或对抗数据篡改的场景,如跨境交易、关键数据存档等。

评分:★★★☆☆

六、远程办公统一监控平台

功能:

专为分布式办公场景设计,提供:

● 跨设备行为追踪:无论员工使用公司电脑、个人设备或移动终端,均可实现统一的行为监控与策略执行。

● 动态策略适配:根据地理位置(如公共WiFi禁用敏感操作)、网络环境(不同区域权限差异)自动调整管控规则。

● 实时协作安全:监控在线会议、协作工具(如云文档、即时通讯)中的敏感信息共享,防止数据外泄或误操作。

● 分布式团队管理:集中平台统一配置策略、查看多终端行为报告,降低远程管理复杂度。

应用人群:

适合远程办公比例高的企业(如科技公司、教育机构)、跨国公司或灵活用工场景,确保混合办公环境下的安全一致性。

评分:★★★☆☆

编辑:玲子