文章摘要:U 盘作为便捷的数据存储和传输工具,在给我们带来便利的同时,也带来了数据泄露的风险。据调查超过 35% 的内部数据泄露事件与 U 盘等移动存储设备直接相关。对于

U 盘作为便捷的数据存储和传输工具,在给我们带来便利的同时,也带来了数据泄露的风险。

据调查超过 35% 的内部数据泄露事件与 U 盘等移动存储设备直接相关。对于企业和个人来说,保护数据安全至关重要。因此选择一款可靠的 U 盘防泄密软件成为了必然需求。

接下来本文将为您分享 2025 年最新的八款电脑 U 盘防泄密软件,帮助您有效防范 U 盘泄密风险

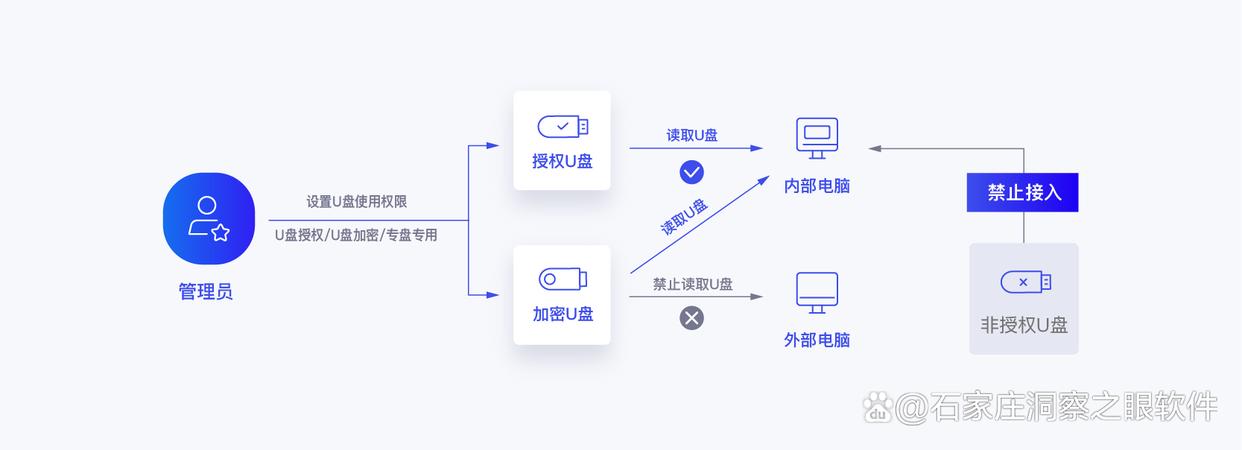

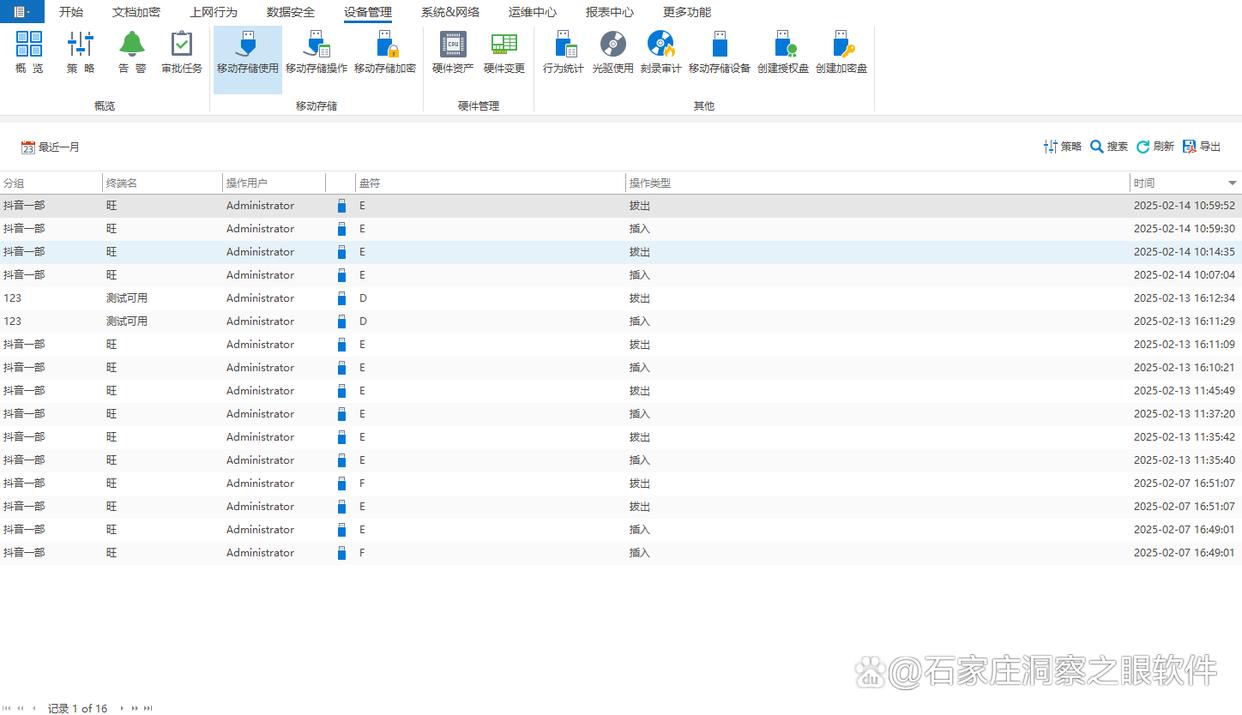

一、洞察眼 MIT 系统

透明加密:最好是那种不打扰用户的方案。文件保存、打开,不额外点按钮,后台就把加密、解密悄悄做了(驱动级的文件过滤更稳)。我个人更偏好“即用即解、离开环境即密”的体验,省心。

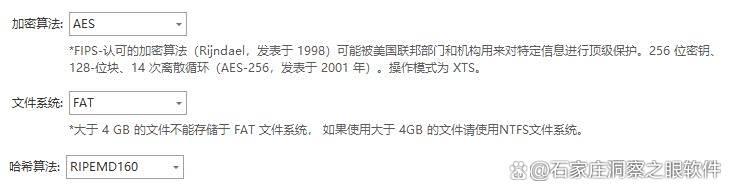

高强度算法:AES-256 这种是基本盘,必要时还可以叠加 RSA、Blowfish 等组合拳。传输和存储两头都要护,不然永远有短板。

细粒度权限:不是只有“能用/不能用”,而是读、写、执行、复制、打印、粘贴分开控,最好还能按人/组/部门/时间段设(比如外包账号夜间只读)。

全程审计:插了哪个 U 盘、谁读了什么、拷到哪里、什么时候拔出的,统统留痕。出事时有迹可循,平时也能做风险巡检(小提示:日志保留策略别太短,至少跨一个项目周期)。

二、Avast Business

不只是 RMM(远程监控与管理),它把 USB 安全策略也收进同一块控制台。一张面板看全网,谁插了 U 盘、谁被拦截、版本是否合规,一目了然。

界面直观,上手平缓,适合没有庞大安全团队的中小企业;需要的时候再加模块扩展,平滑长大。

有次同事出差临时接了个会议室的公用 U 盘,策略直接把写入禁了,回头再通过审批放行,节奏比较丝滑。

三、Bitdefender

企业级一体化平台,U 盘控制算它的“基本功”。智能检测引擎对可疑样本反应很快,来路不明的设备一接,风险文件先隔离,免得把威胁带进内网。

策略可按需细调,有些行业(比如设计、医疗)对外设依赖重,Bitdefender 的策略模板能省很多时间。

性价比不错,预算紧一点的团队也能把“防恶意+控外设”一并拿下。

四、DataLock

明显面向大企业的风格:从 U 盘接入到数据使用全链条加密,外加多层防护机制,属于“稳”字当头。

能与生产管理、供应链系统打通,这在制造业里很吃香,流程里就把权限和审批串起来了。

审计日志和报告做得细致,季度合规审查时直接出报表,省了不少人工对账的时间。

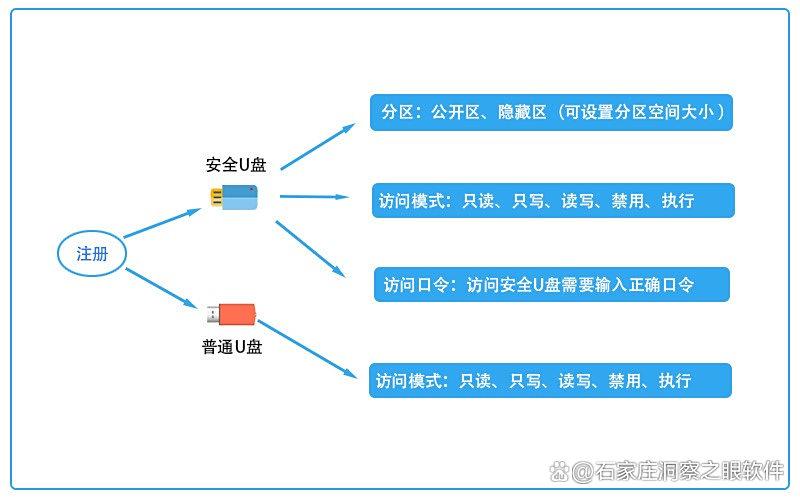

五、Endpoint Prote

专注外设接入的强管控。设备白名单先行,未经授权的 U 盘连上也只是“看见你,却不让你做事”。

实时监控插拔和传输,配合内容规则检查(关键字、类型、指纹等),违规拷贝直接阻断。日常巡检时,你能很快抓到“谁在尝试把 CAD 图纸往外带”这种苗头。

适合“设备多、人少”的场景,策略一遍配好,后面主要看告警。

六、ShieldBox

把“外发”这件事做成了一条流水线:审批—加密—记录—身份验证,全流程可追溯。

支持一次性授权和长期授权两种模式,可设“可读次数”和“有效期”,文件带可溯源水印;对方用什么终端打开、跨平台兼容性这块做得比较到位。

我个人很喜欢它的可配置审批流,法务、业务、主管按顺序或并行批都行,小团队也能玩出企业级的严谨。

七、USB Armor

有点“环境自适应”的意思:内部可信环境下正常使用;一旦检测到外部未知环境,自动给 U 盘套上高强度加密和操作限制。

这套机制对出差党很友好——在外网几乎只能只读或完全打不开,回到公司受控终端上,文件才恢复“活力”。不同场景下的安全需求被轻量地照顾到了。

八、Kanguru Defender

独特的“入侵检测”加持:有人暴力破解密码或动硬件,触发自毁机制,数据宁可清空也不落出去。这种“硬手段”在高保密行业里很吃香。

远程集中管理也到位,权限、密码策略、过期策略都能通过网络下发,成规模管理省心。

真实感受是,管理员对全局“心里有数”,终端侧也不至于天天被弹窗骚扰,平衡做得不错。