文章摘要:源代码是企业和开发者的核心资产,承载着无数的智慧和心血。然而随着网络安全威胁的日益复杂,代码泄露事件时有发生,给企业带来了巨大的经济损失和声誉损害。如何有效保护

源代码是企业和开发者的核心资产,承载着无数的智慧和心血。然而随着网络安全威胁的日益复杂,代码泄露事件时有发生,给企业带来了巨大的经济损失和声誉损害。

如何有效保护源代码的安全,成为了摆在众多企业和开发者面前的重要课题。

2025 年,市场上涌现出了一批功能强大的源代码加密软件,它们犹如忠诚的卫士,为源代码的安全保驾护航。

接下来就为大家推荐 7 款强大的源代码加密软件,看看它们都有哪些独特的功能。

1、洞察眼 MIT 系统

透明加密:走驱动层做事,用户不用改习惯、不改研发流程。文件被打开时自动解密,编辑完一保存又回到加密状态。哪怕笔记本意外丢了、被顺走了,拿到手也只是密文。这套东西日常几乎无感,用久了只记得“能用”,忘了它一直在守着。

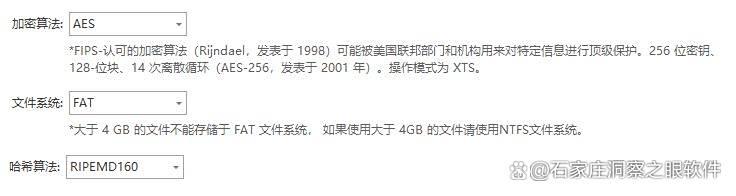

多算法加密:AES、RSA、Blowfish、以及国密算法都能上,强度想要多高由企业自己定。有团队会分场景搭配——比如存储用对称,密钥交换用非对称——试过几轮之后,基本能把安全性和性能的平衡点摸出来。

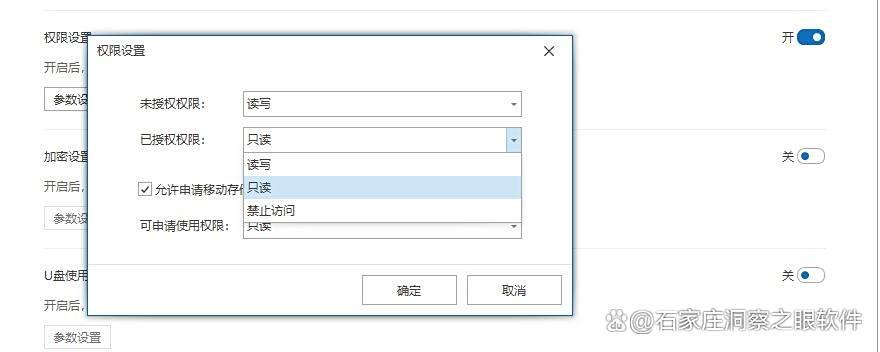

细粒度权限控制:按角色、项目和分工切得很细。核心架构师看全局、改全局;普通开发只动自己模块;临时协作可开时限和最小权限。类似“按需可见”的规则,避免越权访问,也避免被流程拖慢。

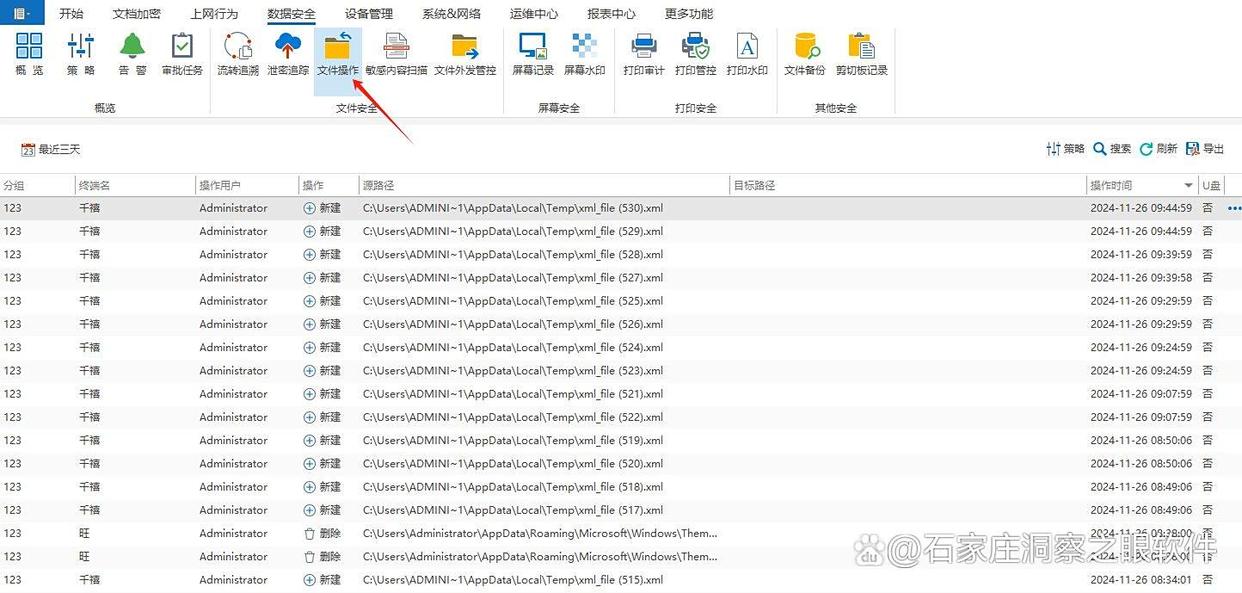

行为记录:打开、修改、删除、复制、粘贴、上传、下载等动作都会被实时盯着,谁在什么时候做了什么,按事件串起来形成完整审计。出问题能回溯,日常也能抽查,像翻台账一样清楚。

外发行为管控:涉及对外发送,一律走审批。外发后的文件可以设使用期限、打开次数、甚至绑定接收设备;再叠加带有用户信息与时间戳的水印,真出了泄露,链路能被追到人。实际用下来,跨部门协作并没变慢,只是更规范了。

2、DevShield Pro

容器化加密环境:给一套带加密策略的开发容器镜像,写代码、调试、构建都在隔离空间完成,操作全程被加密策略托住,避免本地环境的那些“意外”冒头。新同事拉镜像即用,落地快。

API 加密网关:针对微服务的接口定义(Swagger、Protobuf 等)单独加密与管控,接口文档不再裸奔,设计细节也不轻易外泄。对外联调时按白名单开放,边界更清晰。

代码提交加密校验:把加密校验塞进 CI/CD,没通过就推不动、构不起来。从流程口上把明文漏出这件事直接堵死——团队适应一两次后,基本形成肌肉记忆。

3、CodeCryptor

加密密钥分片管理:用 Shamir 秘密共享把主密钥分成若干份,设置门限值,达到指定数量的管理员才能重构。像把家门钥匙拆成几段分别保管,避免单点密钥被拿走就“一把通吃”的风险。

增量加密:只对改动过的片段下手,没变的内容不重复处理。大型仓库特别受益,构建链路更流畅,夜间批量任务也不至于排长队。

IDE 插件无感集成:在常用 IDE 里装个插件就能搞定加密操作,不必跳转界面、不换工具。开发者该怎么写还怎么写,后台把安全活儿悄悄做好。

4、SourceLocker

时间限定访问:可以设访问时间窗,比如工作日 9:00–18:00 允许、其余时间不放行。节假日、临时加班可走授权例外,规则直观且可审计。

硬件绑定加密:把解密权限和设备硬件信息绑在一起,授权设备才能打开密文。账号就算流转到了第三方机器,也用不起来,减少共享滥用。

代码导出加密包:支持导出为加密包,附带解压密码与有效期设置,外部合作时发过去更安心。过期即失效,省去反复回收的麻烦。

5、GateTransfer

双层安全架构:物理隔离再叠逻辑隔离,传输链路两道保险,内外网攻击对它来说就像撞上双重缓冲。跨域传输那种“心里不踏实”的感觉明显小了。

系统集成:能和企业内部 ERP、PLM 等系统打通,数据在不同系统间流转仍被策略托底,研发—生产—服务这条线更加顺滑。

安全审计:所有操作都留痕,篡改、越权、异常访问难以“悄悄地”。审计报表一拉,问题节点基本一目了然。

6、EncryptSource

代码混淆优化:变量、函数、类名重命名,控制流打散,结构被“洗牌”。对逆向工程来说,阅读成本直线上升,反编译出来也更难看懂。

增量加密技术:仍然只处理变化部分,节省时间和算力,对频繁提交的小步快跑团队尤其友好。

版本控制系统集成:与 Git、SVN 等主流 VCS 无缝对接,提交、更新的过程中自动加密,不会打断团队协作节奏。用过几周之后,大家往往忘了它的存在。

7、Black Duck

开源成分分析:把仓库里用到的开源组件一一扫描出来,合规证书、漏洞风险统筹展示。对历史依赖也能做“家底盘点”,心里更有数。

SBOM 生成:自动产出软件物料清单,满足供应链安全要求。对外交付或客户审计,这份清单非常管用。

漏洞预警与修复建议:对接开源漏洞库,发现风险就推送提醒,并给出修复路径。补丁跟得及时,安全隐患不至于拖到迭代末尾才爆。