文章摘要:企业的数据已然成为核心资产,关乎着企业的生存、竞争与长远发展。然而,数据泄密的风险却如影随形,时刻威胁着企业的安全防线。无论是内部员工的无意疏忽,还是外部恶意攻

企业的数据已然成为核心资产,关乎着企业的生存、竞争与长远发展。然而,数据泄密的风险却如影随形,时刻威胁着企业的安全防线。

无论是内部员工的无意疏忽,还是外部恶意攻击等因素,都可能导致珍贵数据泄露,给企业带来难以估量的损失。

因此,采取有效的防范措施,借助专业的数据防泄密软件来筑牢数据安全壁垒就显得尤为重要。

接下来,就为大家推荐六款高质量的数据防泄密软件,助力企业更好地守护数据安全。

一、洞察眼 MIT 系统

文件加密:包括透明加密、落地加密以及复制和剪贴板加密等。透明加密在文件创建、编辑、保存过程中自动加密,对用户操作透明;落地加密是文件落地到本机时自动加密;复制和剪贴板加密则对通过复制和剪贴板操作的文件内容进行加密,防止数据在传输过程中泄漏。

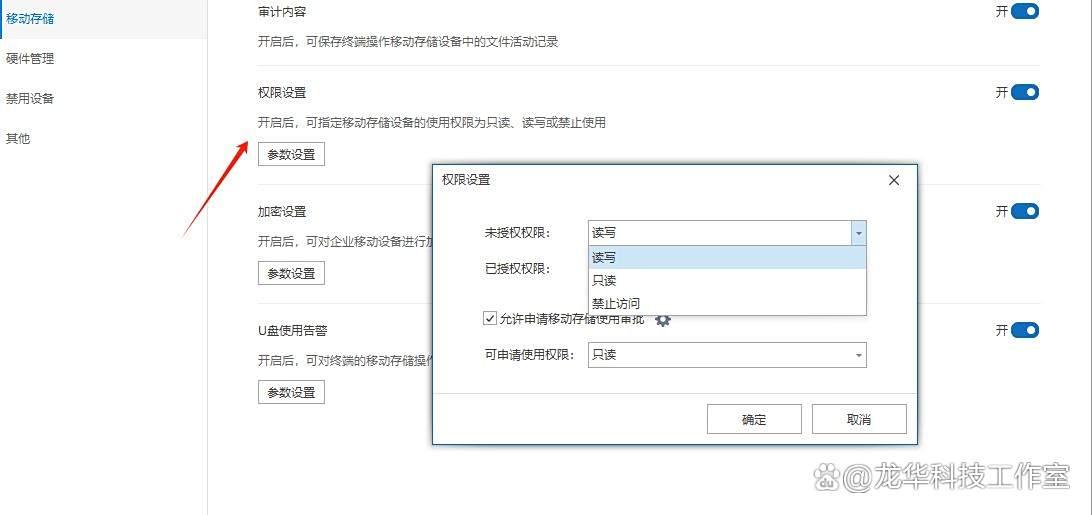

权限管理:为不同用户或用户组分配差异化的文件访问权限,细致到文件的查看、编辑、复制、打印、下载等具体操作,还可设置安全区域,限制跨部门查看文件。

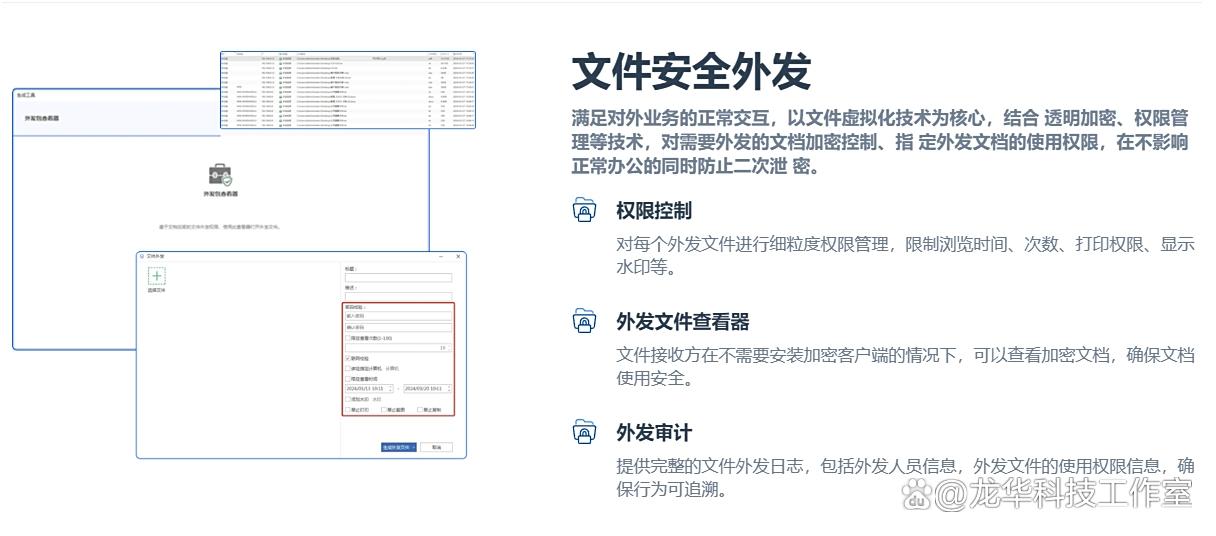

外发文件管控:对外发文件设置有效期、查看次数和接收设备限制,防止接收方打印外发文件。还可将文件打包为加密文件,设置打开次数、有效期、水印等策略,文件外发需经过多级审批。

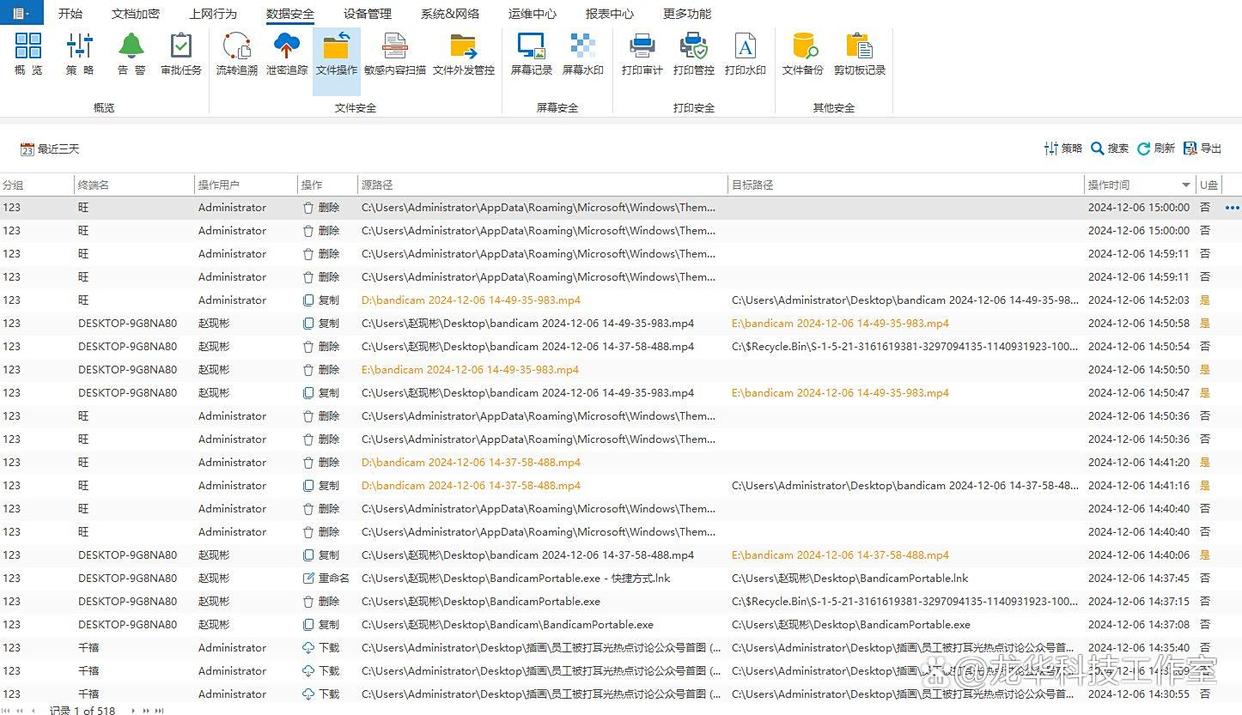

操作行为审计:详细记录文件的创建、修改、删除、拷贝、外发等操作,以及用户通过即时通讯、电子邮件、网盘等途径的文件操作行为,便于事后审计和追溯。

敏感内容识别:依靠先进的内容识别技术,对散落在企业终端的非结构化数据进行分析、整理、归类,精准识别文件中的敏感信息,如身份证号、银行卡号、商业机密等,一旦发现异常操作,立即进行阻断并报警。

二、Endpont Protector

内容感知加密:不是看文件名,而是看“里面”的特征做判断。就算你把合同改名为readme.txt,也改变不了它会被加密的命运,这点在日常规避误判时很关键,毕竟大家总会重命名、打包、甚至伪装一下。

设备控制策略:对USB、打印机、移动终端之类做细粒度的限制。常见的玩法是只允许特定序列号的U盘读写、禁止打印含敏感信息的文档、控制手机与电脑的数据同步等;等于把“设备这条泄露通道”从源头给堵上。我见过运维给来访供应商临时放开一个小时的读权限,到点自动恢复,省了不少盯人力。

三、Digital Grdian

数据分类分级保护:先按企业自己的标准(也能参照行业常用分级)给数据贴标签——绝密、机密、内部之类;不同级别配不同的策略,从加密强度到访问权都有明确边界。这样一来,打标签≠走过场,后面的保护动作都能“对号入座”。

实时监控与阻断:盯着数据在网络里的流动,不论是终端与终端、终端与服务器,还是对外的传输。一旦发现违反策略的动作,比如把敏感数据往未授权地址外发,系统会立刻卡住。我们当时做压测,用脚本连发几十封外邮,前几封就被拦下来了,告警邮件比脚本还快。

四、FileAudit

文件活动审计:把创建、访问、修改、删除、移动这些动作记得明明白白;谁干的、什么时候、从哪台机器(源IP)、用的什么程序,都能还原出来。出事后要追源头,日志就是证据链,必要时还能导出给审计同事做取证。

实时警报通知:可以按关键事件和阈值来触发,比如“某个敏感目录在短时间内被大量复制”。触发后会立刻通知管理员,邮件、短信、弹窗都行——核心是快,让人能第一时间响应而不是等日报。

五、Malwarytes

反恶意软件防护:专注查杀恶意软件、病毒、勒索软件之类,防止终端被入侵后偷数据或把文件全加密(这种事故一旦发生,代价太高)。有些企业会把它当成“前置哨”,先把环境扫干净再谈数据安全策略。

行为分析防泄密:持续看用户在终端上的操作轨迹,尤其是访问、移动、分享数据的模式。像“平时不碰的敏感目录,突然有账号在半夜读取了大量文件”这种异常,系统会第一时间拉响警报并限制动作,避免被人“釜底抽薪”。

六、Netwrix Auditor

关键数据变更监控:盯紧核心业务数据,比如数据库里的重要表、关键配置文件等。任何改动都会被记录下来:改了什么、谁改的、什么时候改的——把每一次动刀都放在可控范围内,既防误操作,也防恶意篡改。

多系统集成审计:能和常见的企业系统深度联动(Active Directory、Exchange Server、SQL Server 等),统一看权限、数据操作、资源访问的全局图景。管理员不需要在多个后台来回切,关联关系一目了然,决策也更快。