文章摘要:局域网监控变得愈发重要,无论是企业想要保障内部网络安全、提升员工工作效率,还是学校等机构需要对内部网络使用情况进行管理,一款合适的局域网监控软件都能起到很大的作

局域网监控变得愈发重要,无论是企业想要保障内部网络安全、提升员工工作效率,还是学校等机构需要对内部网络使用情况进行管理,一款合适的局域网监控软件都能起到很大的作用。

随着技术的不断发展,2025 年又有哪些值得关注的局域网监控软件呢?

接下来,就为大家分享五款局域网监控软件,并进行实时测评,帮助大家更好地了解它们的功能与特点,以便做出合适的选择。

一、洞察眼 MIT 系统

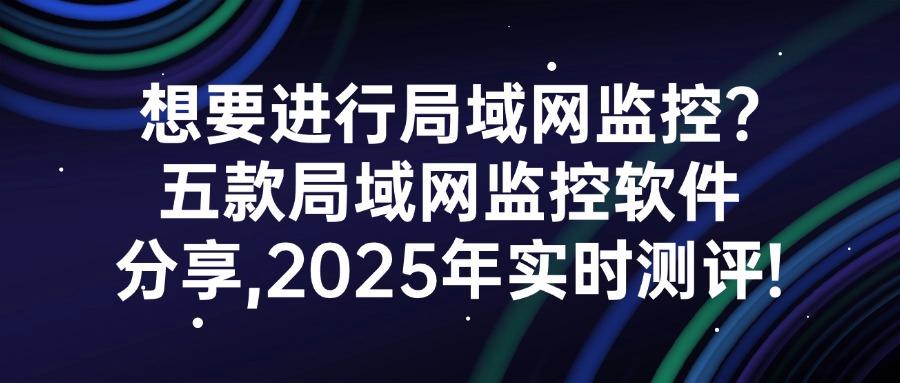

屏幕实时监控:可实时查看局域网内电脑的屏幕画面,支持多屏同时查看,且画面质量清晰,管理者能随时了解员工的工作状态,还能进行截屏、录屏操作,便于后续回溯查看重点操作内容。

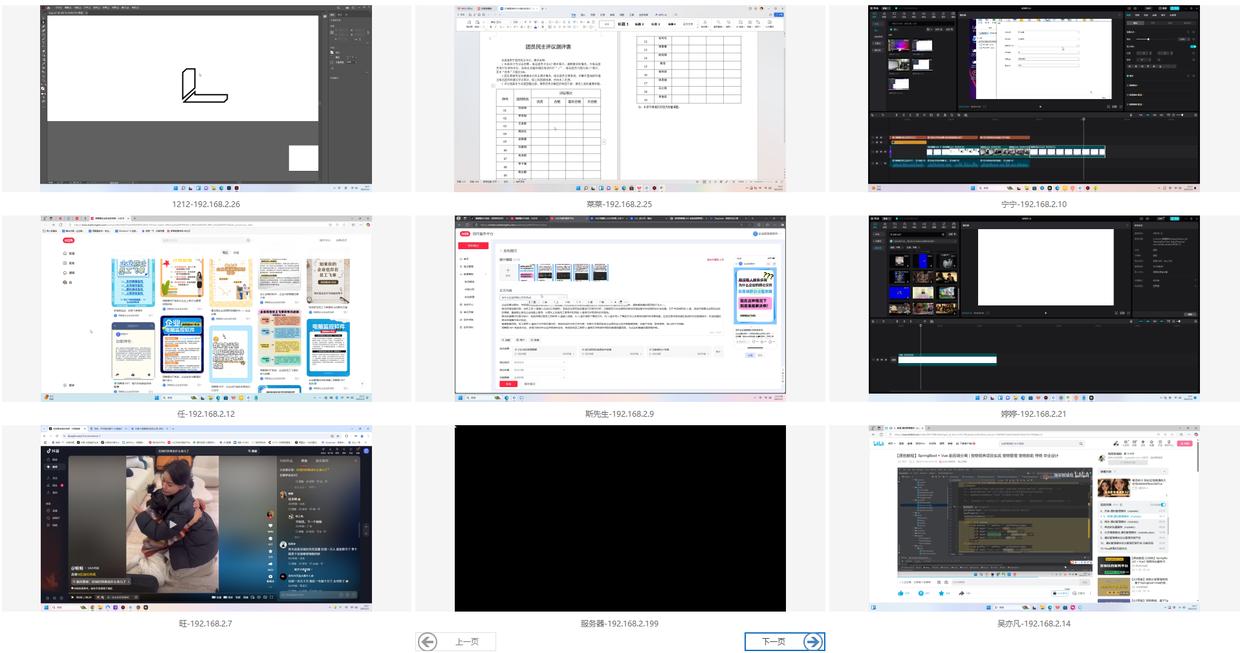

网络行为监控:能够全面记录局域网内各设备的网络访问行为,包括访问的网址、下载的文件类型、使用的网络协议等,清晰呈现员工或用户在网络上的一举一动,方便管理者洞察是否存在违规访问等情况。

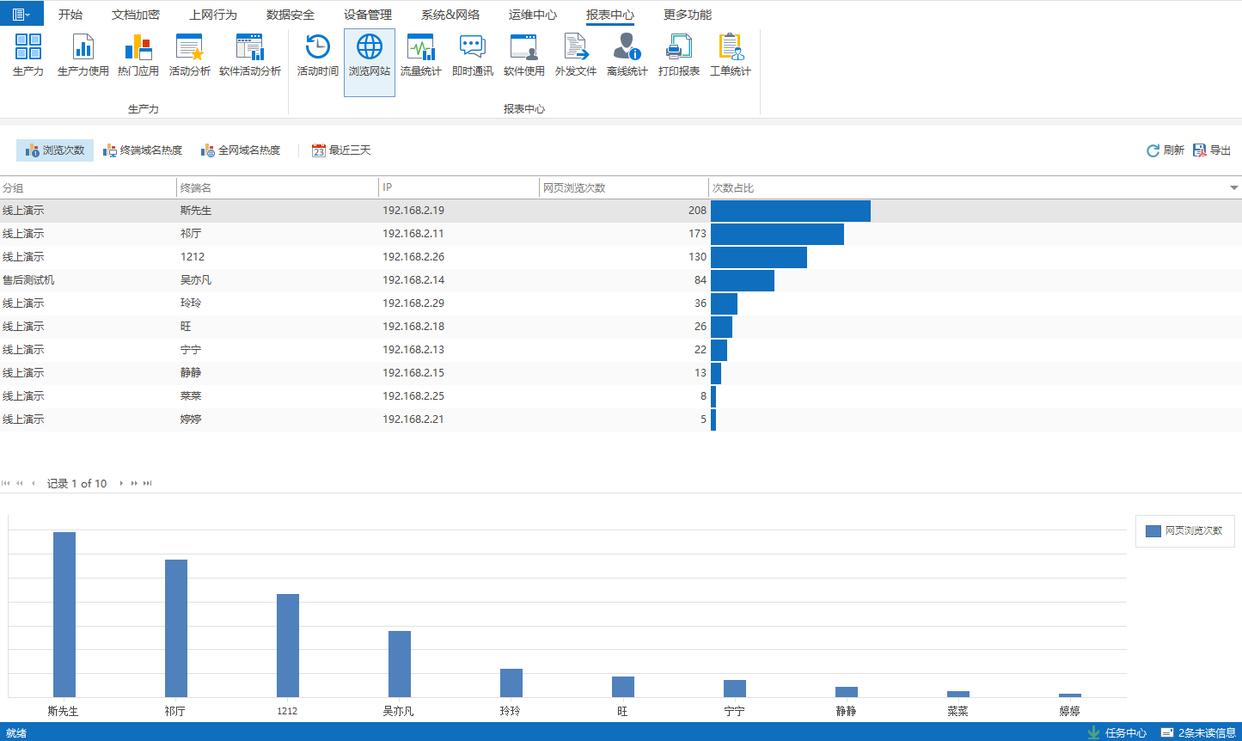

聊天记录监控:支持监控主流的即时通讯工具的聊天记录,涵盖微信、QQ、钉钉等(在符合相关规定和取得授权的前提下),及时发现是否有通过聊天渠道泄露敏感信息的风险。

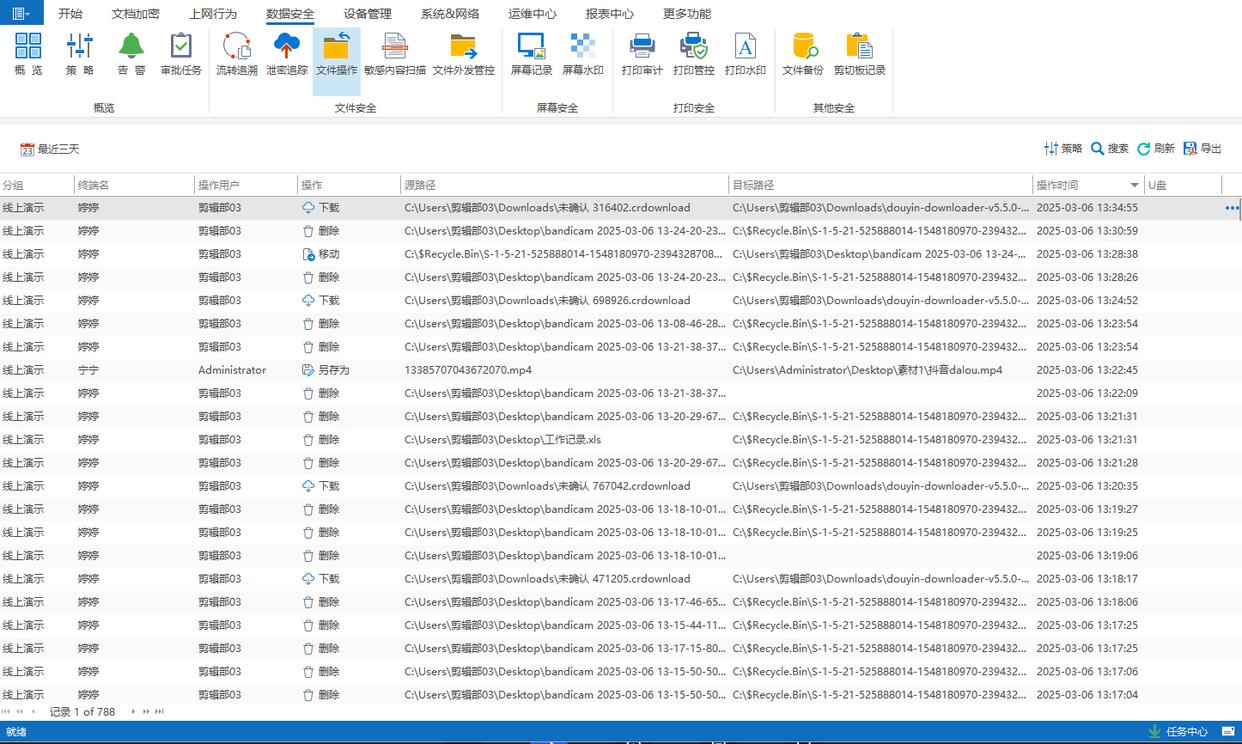

文件操作监控:详细记录局域网内电脑上的文件操作情况,像是文件的创建、修改、删除、拷贝等行为,精准追踪文件的流向,防止重要文件被非法转移或泄露,保障数据安全。

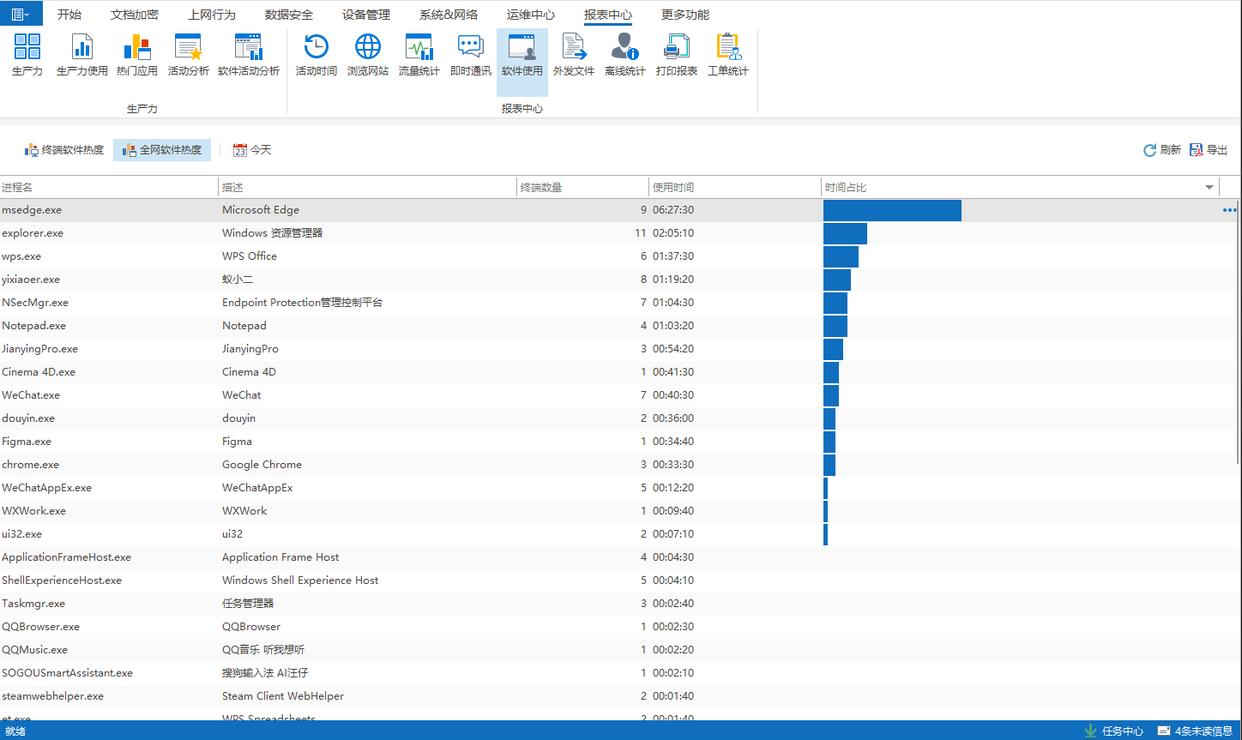

应用程序管控:可以对局域网内设备上安装和使用的应用程序进行管理,比如限制某些非工作相关应用的使用,统计各应用的使用时长,帮助管理者掌握员工的软件使用偏好,规范工作秩序。

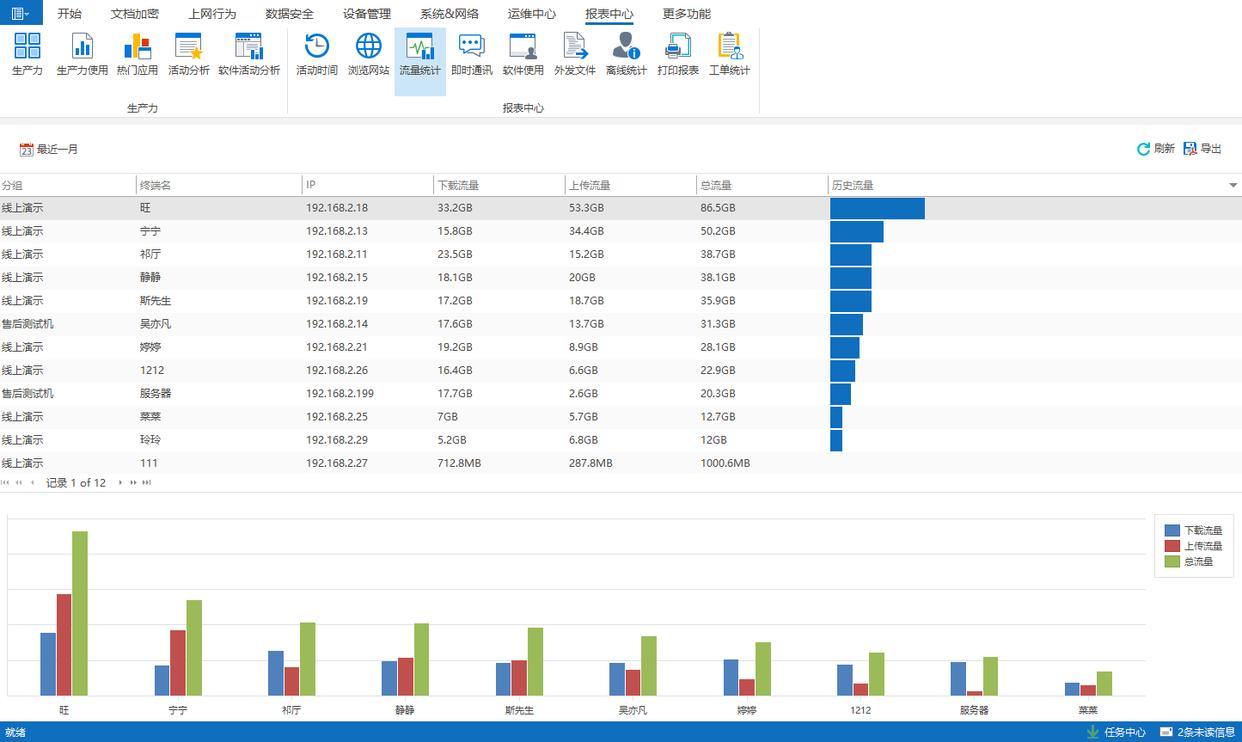

网络流量管控:实时监控局域网内设备的网络使用情况,详细显示每个应用程序、每个进程的上传和下载速度、流量消耗,还能针对特定应用程序或设备设置网络带宽限制,合理分配网络资源。

远程控制操作:管理员可以远程操控目标电脑,进行鼠标和键盘操作,就像在本地操作一样,可用于协助解决技术问题或进行远程培训等。

二、Responder

网络攻击模拟与检测:主要用来模拟常见内网攻击场景,例如 LLMNR、NBT-NS 毒化和 WPAD 欺骗等。在测试网络里主动“放招”,看主机、交换设备以及安全策略能不能扛得住。有些防护规则纸面上没问题,实操一跑就能暴露薄弱环节,这一步很关键。

协议欺骗与中间人攻击模拟:通过诱导流量转发到指定位置,做一次“中间人”视角的体检。偶尔能发现明文凭据或协议用法不当这类隐患,提前看到、就能提前加固,免得在真正的攻击里被同样的手法击中。

三、Metasploit

漏洞利用与验证:模块库足够大,针对内网里发现的疑似漏洞,可以做一次“能否复现、风险有多大”的验证。很多时候,只有尝试性利用过,才能判断优先级到底该排在第几。

渗透测试流程化:从信息收集到扫描、利用,再到权限维持与清理,像走一套剧本。把真实攻击链条在受控环境里走一遍,安全基线的短板会自然暴露出来,后面的修补就有了明确清单。

四、Kibana

日志可视化与分析:通常与 Elasticsearch 配套,用来把服务器、网络设备、终端产生的海量日志整整齐齐地展现出来。折线、柱状、饼图、地图……图表一刷就有,像设备故障趋势、用户行为模式、安全事件分布这类信息,几秒钟就能洞察个大概。咖啡还没凉,问题线索已经出来了。

交互式查询与探索:支持关键词检索,也能写更灵活的布尔条件。筛到一段时间窗口后,还可以做聚合统计、层层钻取,把“异常峰值背后是什么”这类问题一步步剥开。我个人觉得,用它做临时排障和日常例行检查都挺顺手的。

五、Elasticsearch

分布式数据存储与检索:面向海量日志与监控数据而生,扩展性好,数据上来就能扛住。无论数据量涨到什么级别,检索速度依旧干脆,适合复杂内网环境里的“多源、多规模”场景。

实时数据分析:内置聚合、排序、过滤等能力,用来做实时看板非常合适。比如统计各服务器的 CPU 使用率、观察网络流量的即时趋势、定位异常突增的源头,决策不必等批处理跑完,变化来了当下就能看见。