文章摘要:源代码是开发者与企业的 “技术命脉”,一旦因拷贝、外发或黑客攻击泄露,轻则导致核心逻辑被抄袭,重则引发商业利益受损、知识产权纠纷等大麻烦。不少人觉得加密源代码复

源代码是开发者与企业的 “技术命脉”,一旦因拷贝、外发或黑客攻击泄露,轻则导致核心逻辑被抄袭,重则引发商业利益受损、知识产权纠纷等大麻烦。

不少人觉得加密源代码复杂又耗时,但其实有很多简单易上手的方法,能轻松筑牢安全防线。

今天就为大家梳理六个实用的源代码加密技巧,从企业级防护到个人操作,覆盖存储、传输、使用全场景,帮你用最少的成本守护代码安全,从此告别泄密焦虑!

一、部署洞察眼 MIT 系统:企业级全流程防护管家

透明加密:通过驱动层过滤技术和加密技术相结合,在开发者编写、保存、编译代码时自动加密,打开时自动解密,全程对用户无感知,不改变原有开发习惯和工具使用流程。支持 Java、Python、C++、JavaScript、Go 等主流编程语言文件,确保代码在存储和传输中始终处于加密状态。

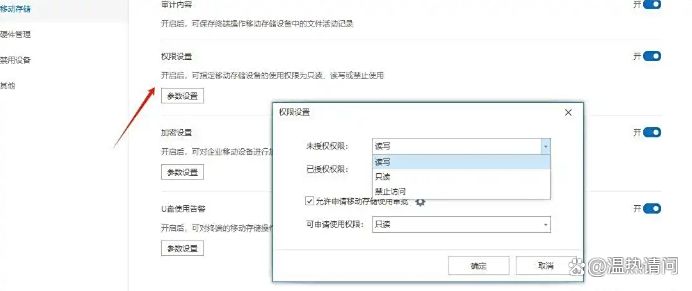

权限管理:基于角色和项目构建权限体系,可精确设置用户对源代码的访问、编辑、复制、下载等权限。支持按部门、岗位甚至具体代码文件分配权限,避免越权操作,实现 “最小权限” 原则。

外发管控:针对需要外发的源代码,进行加密处理,也可设置访问密码、有效时长、打开次数等限制。外发文件嵌入水印信息,包含使用者身份标识,一旦泄露可快速追溯源头。

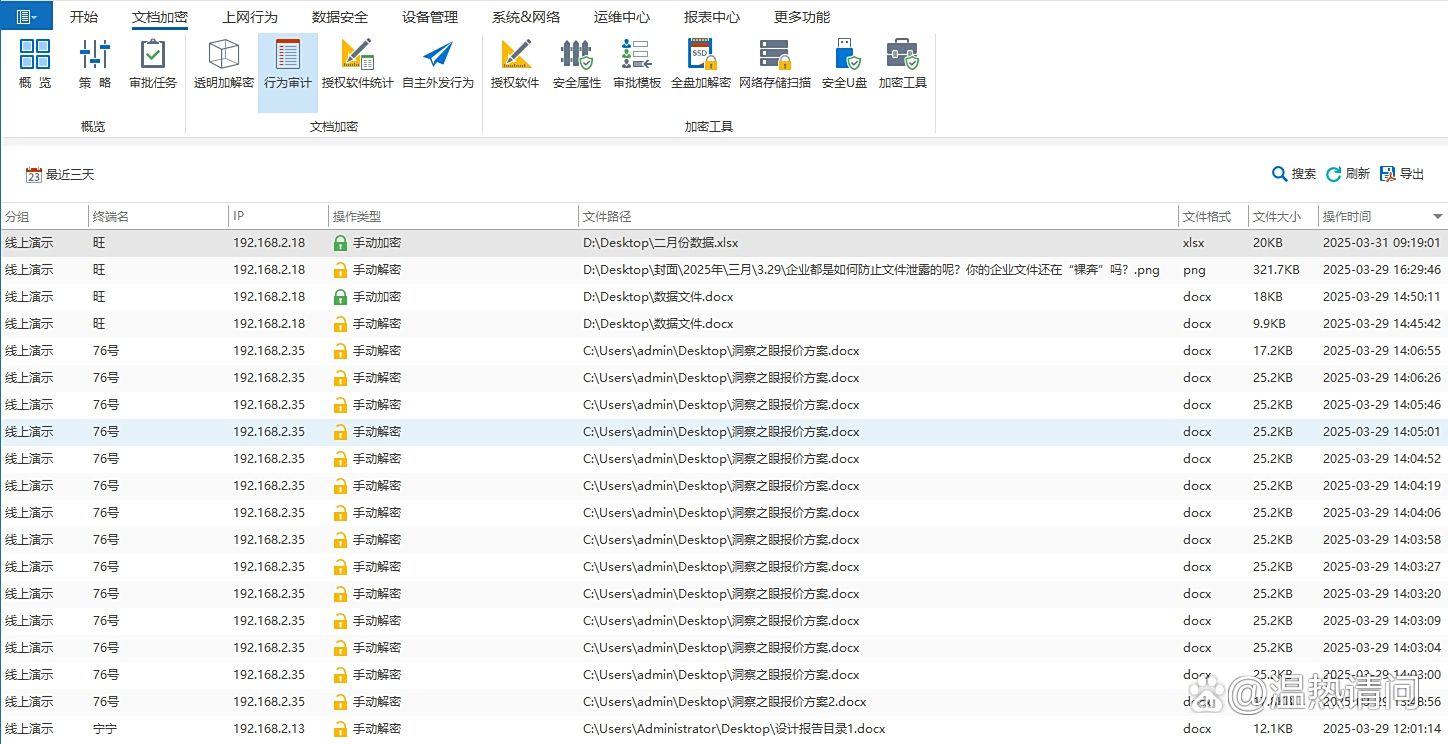

操作审计:实时记录代码的访问、修改、外发等操作,生成详细的审计日志,便于管理员查看代码的使用情况。自动检测异常行为,如异常大量下载、非工作时间访问等,并触发告警,还可生成可视化报表,辅助安全管理。

二、代码混淆工具:隐藏逻辑的 “伪装大师”

通过改写代码结构、替换变量名、添加冗余代码,让源代码可读性大幅降低,同时不影响代码正常运行。

比如用 ProGuard(适合 Java 代码)、Obfuscator-LLVM(适合 C/C++ 代码)处理后,原本清晰的 “login ()” 函数可能变成 “a1 ()”,变量 “userPassword” 变成 “b23”,即使代码被获取,他人也难以理解核心逻辑,有效防止通过反向解析窃取技术思路。

三、云存储端加密:云端代码的 “安全保险箱”

针对存储在云端的源代码(如存放在阿里云、腾讯云服务器),通过 “端到端加密” 确保数据传输和存储全程安全。

使用云服务商提供的加密工具(如阿里云 KMS、AWS KMS),上传代码时自动加密,只有持有解密密钥的用户才能在下载后正常打开;云端存储的加密文件即使遭遇服务器漏洞,黑客也无法解密读取,解决 “云端存储怕泄露” 的痛点。

四、USB 端口加密管控:阻断物理拷贝的 “守门人”

通过工具(如大势至 USB 端口管理系统)限制电脑 USB 端口的使用权限,防止他人通过 U 盘、移动硬盘拷贝源代码。

可设置 “仅允许特定 USB 设备接入”“禁止 USB 存储功能(仅保留充电)”“拷贝代码需输入管理员密码验证” 等规则,从物理传输层面切断泄密渠道,尤其适合企业防止员工私自拷贝代码带出公司。

五、动态加壳技术:给可执行文件 “穿防弹衣”

在源代码编译成可执行文件(.exe、.apk 等)后,给文件添加一层 “加密壳”,运行时壳程序先解密代码,再加载执行,全程不落地解密后的文件。

常用工具如 UPX(轻量级加壳)、Aspack(针对 Windows 程序),能有效防止他人用反编译工具提取原始源代码;部分加壳工具还支持 “反调试” 功能,阻止黑客通过调试手段破解代码逻辑,保护已发布软件的源代码安全。

六、区块链存证:代码权属的 “时间戳证明”

将源代码的哈希值(唯一标识)上传至区块链平台(如蚂蚁链、腾讯至信链),生成不可篡改的存证记录,同时证明 “某时间点你已拥有该源代码”。

虽不直接加密源代码内容,但能在代码泄露纠纷中快速证明权属(如他人抄袭时,可通过区块链存证时间戳证明自己是原始开发者);部分平台还支持 “加密存证”,将源代码加密后上传,进一步保障存储安全,适合重视知识产权保护的个人或企业。

总结:按需选方法,筑牢安全墙

以上六个方法各有侧重:洞察眼 MIT 系统适合企业全流程防护,代码混淆和动态加壳聚焦 “防解析”,云存储加密和 USB 管控针对 “存储 / 传输安全”,区块链存证侧重 “权属证明”。

实际使用时,可根据场景组合(如企业用 “洞察眼 MIT+USB 管控 + 区块链存证”,个人开发者用 “代码混淆 + 云存储加密”),用简单操作守护源代码安全,从此不再为泄密担心!