文章摘要:宝子们,在如今这个网络飞速发展的时代,局域网内网就像公司的“秘密基地”,承载着海量重要数据与业务运转。可一旦它出问题,那麻烦可就大了,数据泄露、网络卡顿,分分钟

宝子们,在如今这个网络飞速发展的时代,局域网内网就像公司的“秘密基地”,承载着海量重要数据与业务运转。可一旦它出问题,那麻烦可就大了,数据泄露、网络卡顿,分分钟让工作陷入混乱。

别愁眉苦脸啦!我费了好大功夫,给大家最新整理了6个超实用的监控局域网内网的方法。

不管是想保障数据安全,还是让网络运行更顺畅,这些方法都能派上大用场。话不多说,赶紧码住,一起守护好咱的局域网内网!

方法一:部署洞察眼MIT系统

屏幕监控:可实时查看局域网内各终端电脑的屏幕画面,支持以屏幕墙形式同时展示多台终端电脑屏幕,方便管理者随时掌握员工工作状态。还能对屏幕活动进行全程录像,也可定时截取屏幕图像,完整记录员工在工作时间的操作过程。

网站访问记录:详细记录其访问的每一个网站,不管是正规的工作学习网站,还是可能存在风险的娱乐、非法网站,都逃不过它的“火眼金睛”。

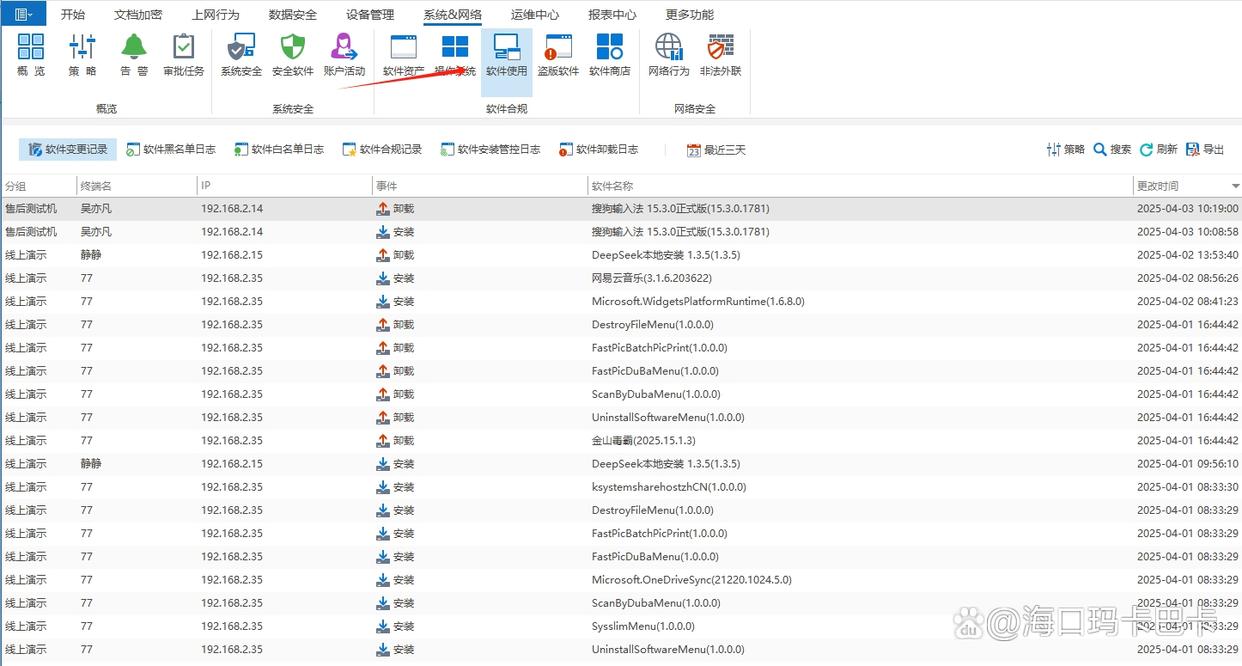

应用程序监控:精准记录应用程序启动、关闭时间及使用时长,管理者可通过自定义黑白名单,禁止工作时段运行无关软件,保障员工专注度与网络资源合理分配。

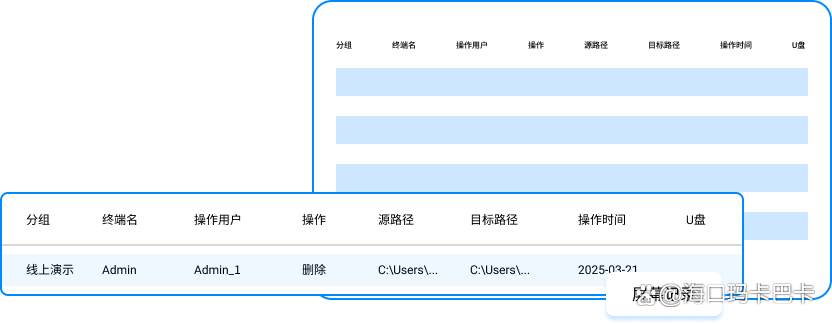

文件操作监控:详细记录电脑上文件的创建、修改、删除、复制等操作,包括文件名、路径、大小、类型、操作时间、操作人、操作类型等,还支持对文件内容进行关键词检测和截图记录,确保重要文件安全,防止非法篡改或删除。

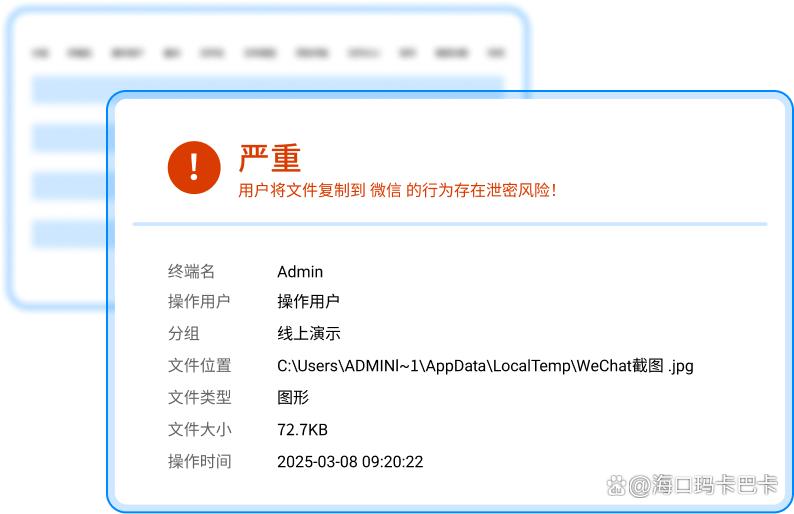

智能预警:能通过智能算法精准识别内网中的敏感文件,像公司的财务报表、客户信息、研发资料等。一旦有员工试图将重要资料外传,不管是通过邮件、即时通讯工具,还是U盘拷贝等方式,系统会立即发出尖锐的警报声。

方法二:运用SNMP协议监控

SNMP(简单网络管理协议)可是网络监控领域的“老牌选手”啦。它就像是一个“网络情报员”,能深入局域网内各种设备内部收集信息。

对于路由器、交换机这些核心网络设备,通过SNMP协议,你可以轻松获取它们丰富多样的运行状态信息。比如,能实时了解路由器的各个接口流量情况,知道哪个接口的流量突然增大,是正常业务增长还是遭受了网络攻击;还能查看交换机的错误统计,像CRC错误、冲突次数等,通过分析这些数据可以判断网络是否存在物理层的问题,如网线故障、网卡问题等。

同时,还能获取设备的性能指标,如CPU使用率、内存占用率等。当设备的CPU使用率持续过高时,可能意味着设备处理任务过重,存在性能瓶颈,需要及时进行优化或扩容;内存占用率异常也可能暗示设备存在软件故障或遭受了恶意程序攻击。

通过这些详细的信息,你可以全面掌握网络设备的健康状况,提前发现潜在问题并及时解决,保障内网的稳定运行。

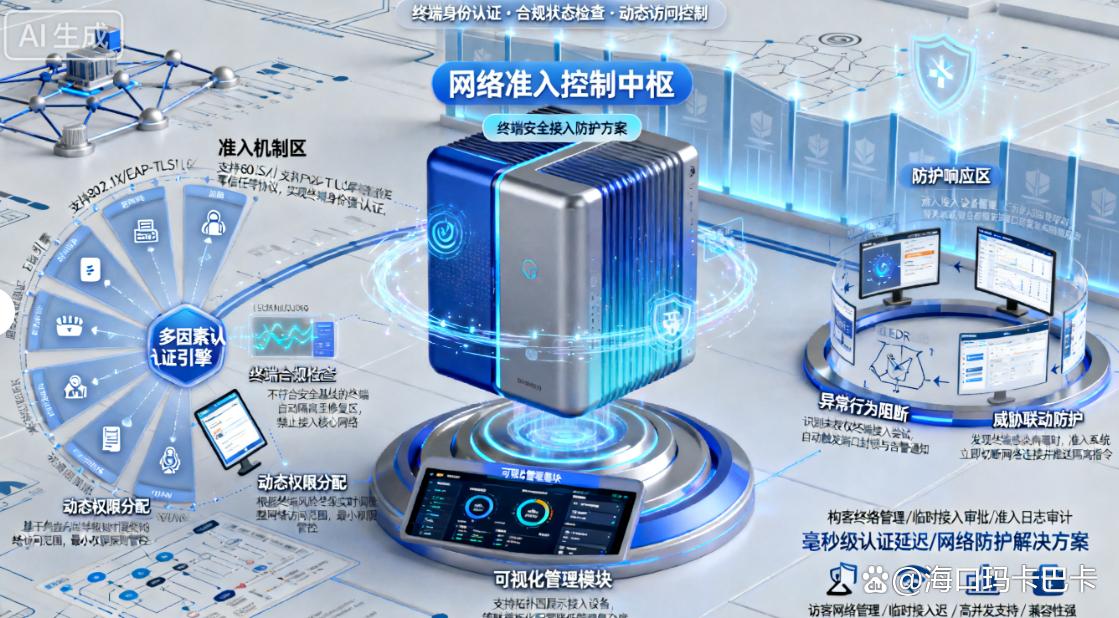

方法三:设置网络准入控制

网络准入控制就像是给局域网内网设置了一道“严格的安检门”。它可以对试图接入内网的设备进行全方位、多层次的身份验证和安全检查。

在身份验证方面,支持多种验证方式,如用户名和密码验证、数字证书验证、生物特征验证(指纹、面部识别等)。只有通过合法身份验证的设备才能进入下一步的安全检查环节。

在安全检查上,它会详细检查设备是否安装了指定的杀毒软件,并且杀毒软件的病毒库是否更新到最新版本,以确保设备能够及时防范各种病毒和恶意软件。同时,还会检查设备的系统补丁是否全部安装,避免因系统漏洞而被黑客利用。

如果设备不满足这些条件,就会被坚决拒绝接入内网,就像在安检门处被拦下一样。而且,网络准入控制系统还可以对已接入内网的设备进行持续监控,一旦发现设备的安全状态发生变化,如杀毒软件被卸载、系统出现新漏洞等,会立即采取措施,如限制设备的网络访问权限,直到设备重新满足安全要求,有效防止了携带病毒或存在安全漏洞的设备进入内网,保障了内网的整体安全。

方法四:开启日志记录与分析

日志记录与分析就像是给局域网内网的活动写了一本“详细日记”。内网中的各种设备,像服务器、防火墙、入侵检测系统等,都会产生大量的日志信息,这些日志记录了设备的运行情况、用户的操作行为等丰富内容。

服务器的日志会记录系统的启动和关闭时间、用户登录和注销信息、服务运行的状态等。通过分析服务器日志,你可以了解服务器的使用情况,发现是否存在异常登录行为,比如非工作时间有用户登录,可能是内部人员的违规操作或者外部黑客的入侵尝试。

防火墙的日志则记录了网络流量的进出情况,包括源IP地址、目标IP地址、端口号、协议类型等信息。通过分析防火墙日志,你可以发现是否存在异常的网络连接,如来自陌生IP地址的大量连接请求,可能是DDoS攻击的前兆。

入侵检测系统的日志会记录检测到的各种安全事件,如病毒攻击、端口扫描、缓冲区溢出攻击等。通过专门的日志分析工具,你可以对这些海量的日志进行深度挖掘和分析,将分散的信息整合起来,形成对内网安全状况的全面认识。比如,通过分析多个设备的日志,发现某个时间段内有多台设备遭受了同一种类型的攻击,就可以判断这是一次有组织的网络攻击,及时采取防范措施,避免服务器被入侵。

方法五:采用流量整形与限速

流量整形与限速就像是给局域网内网的流量“规划车道”。在局域网中,不同的业务对网络带宽的需求是不同的,比如视频会议需要稳定的、较高的带宽,以保证画面的清晰和声音的流畅;而一些日常的文档传输对带宽要求相对较低。

通过流量整形与限速技术,你可以根据业务的需求,合理分配带宽资源。对于重要的业务,如视频会议、在线交易系统等,分配更多的带宽,并设置优先级,保证其在网络拥塞时也能流畅运行。对于一些非关键的、可能占用大量带宽的应用,如在线视频播放、P2P下载等,进行限速处理,限制其最大带宽使用量,避免它们过度占用网络资源,影响其他业务的正常进行。

同时,流量整形还可以对流量进行平滑处理,避免流量突发导致网络拥塞。比如,当某个设备突然产生大量的数据传输请求时,流量整形技术会将这些数据进行缓存和有序发送,使网络流量保持在一个相对稳定的水平,让内网的网络资源得到最优化的利用。

方法六:定期进行端口扫描

端口就像是局域网内网设备与外界通信的“窗口”。定期进行端口扫描,就像是检查这些“窗口”是否安全。通过端口扫描工具,你可以发现内网设备上开放的端口情况。

有些端口如果被非法开放,可能会成为黑客入侵的通道。比如,常见的135、139、445等端口,如果被开放且没有进行适当的安全配置,可能会遭受蠕虫病毒的攻击,导致系统瘫痪或数据泄露。通过端口扫描发现这些异常开放的端口后,你可以及时关闭不必要的端口,或者对端口进行安全加固。

对于必须开放的端口,你可以设置严格的访问控制策略,只允许特定的IP地址或用户访问。同时,端口扫描还可以检测端口上运行的服务是否存在安全漏洞,如某些服务可能存在缓冲区溢出漏洞,黑客可以利用这些漏洞进行远程代码执行。通过及时发现并修复这些安全漏洞,可以增强内网的安全性。

宝子们,以上这6个监控局域网内网的方法是不是很实用呀?赶紧码住,让你的局域网内网管理变得轻松又高效!如果你还有其他好的方法,欢迎在评论区分享哦!