文章摘要:引言“真不知道他们整天在电脑前忙什么,项目进度就是上不去。”这或许是许多管理者心中的一个巨大问号。在数字化办公日益普及的今天,电脑和网络是员工创造价值的核心工具

引言

“真不知道他们整天在电脑前忙什么,项目进度就是上不去。”

这或许是许多管理者心中的一个巨大问号。在数字化办公日益普及的今天,电脑和网络是员工创造价值的核心工具。然而,工具的另一面也可能是效率的“黑洞”——与工作无关的网页浏览、社交聊天、在线视频,甚至是潜在的数据泄露风险,都可能在悄无声息中侵蚀着企业的生命力。

如何确保员工在工作时间专注于工作,同时保障公司的信息资产安全?这成为了一个绕不开的管理课题。有效的监控并非出于不信任,而是为了构建一个更公平、高效和安全的工作环境。下面,我们将为您介绍五个监控员工上网行为的方法,企业可以根据自身的规模、需求和IT基础进行选择。

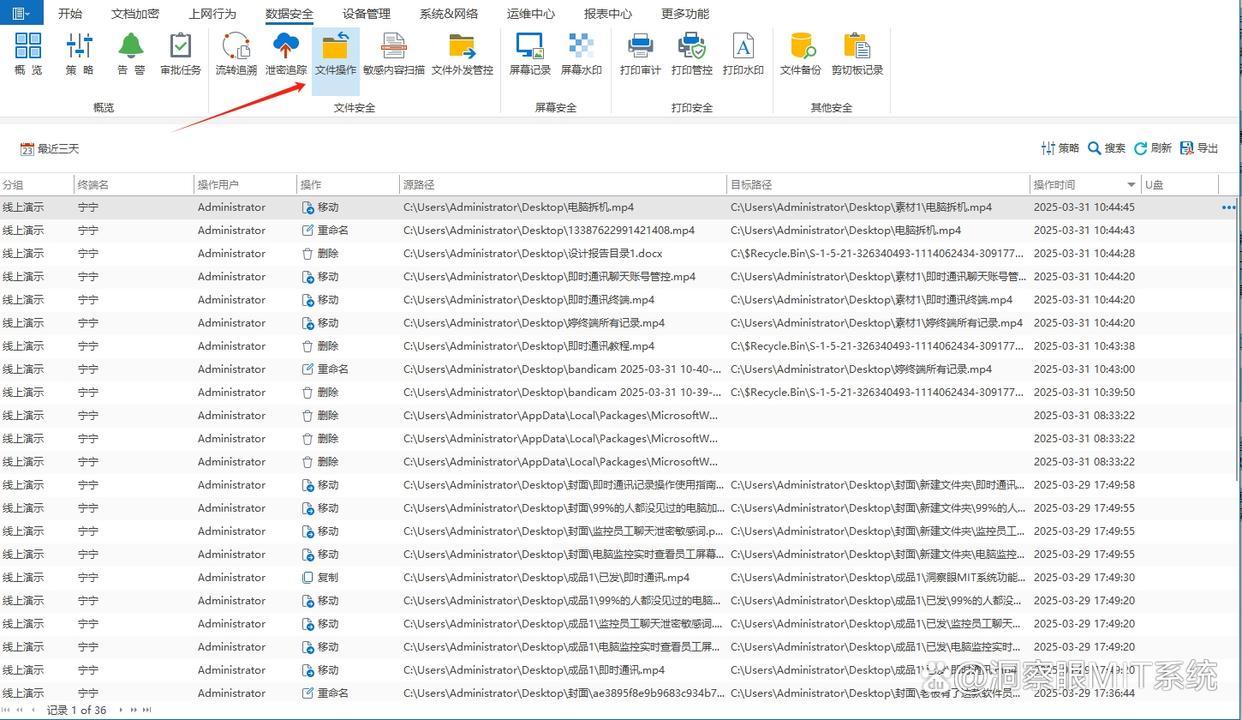

方法一:部署专业的终端监控软件(以洞察眼MIT系统为例)

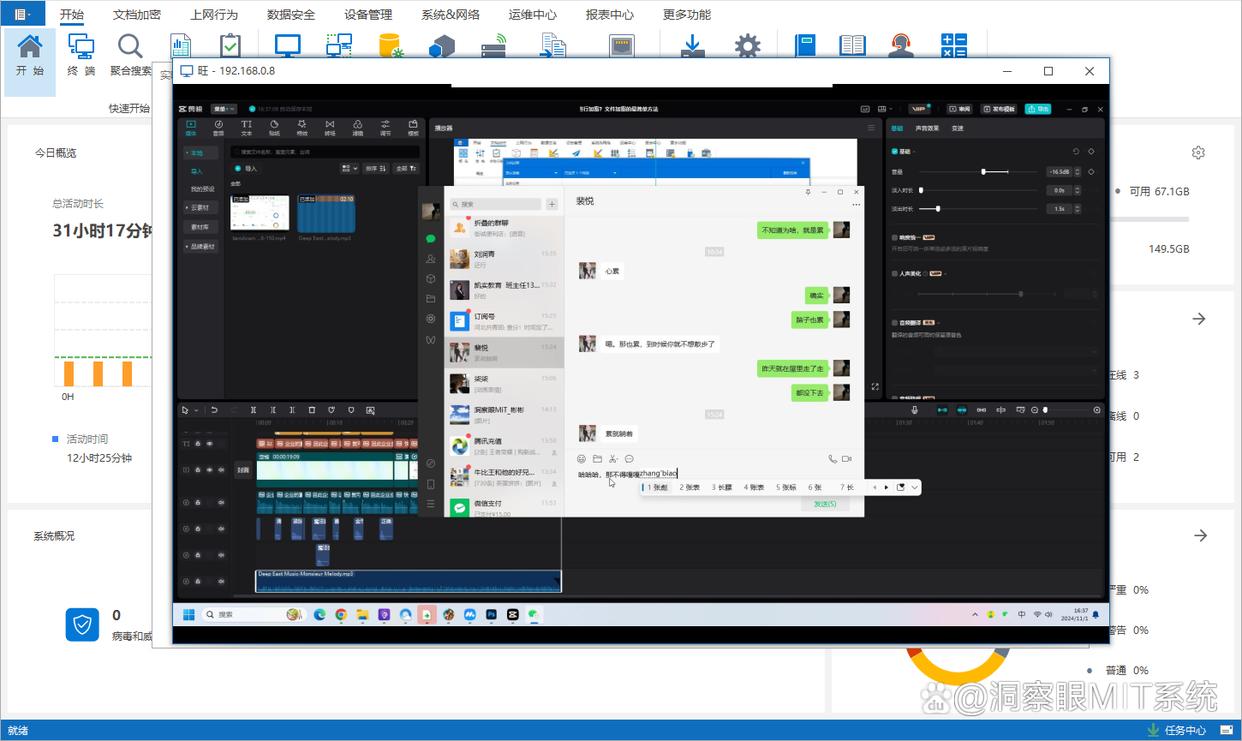

这是一种最直接、最全面的监控方式。通过在员工的电脑上安装统一的终端监控软件(客户端),管理者可以在一个中央控制台(服务端)上,清晰地掌握每位员工的电脑使用情况。

这种方法的优势在于其功能的深度和广度。以市面上成熟的 洞察眼MIT系统 为例,它可以实现:

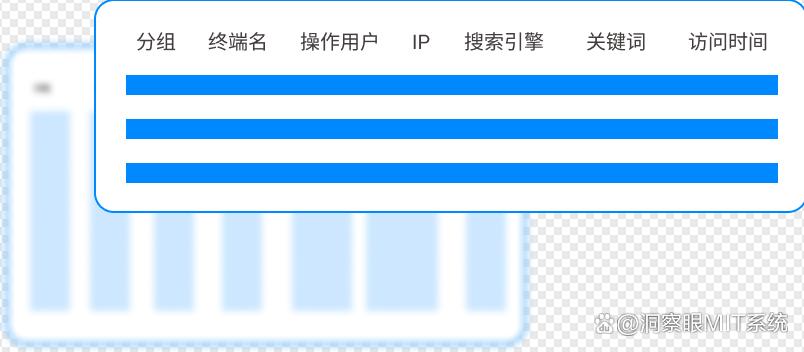

上网行为审计: 详细记录员工访问过的所有网址、网页标题、搜索过的关键词,精准还原员工的上网轨迹。

通讯内容监控: 能够对主流的即时通讯软件(如微信、QQ等)的聊天内容进行记录,有效防止通过聊天工具泄露公司机密。

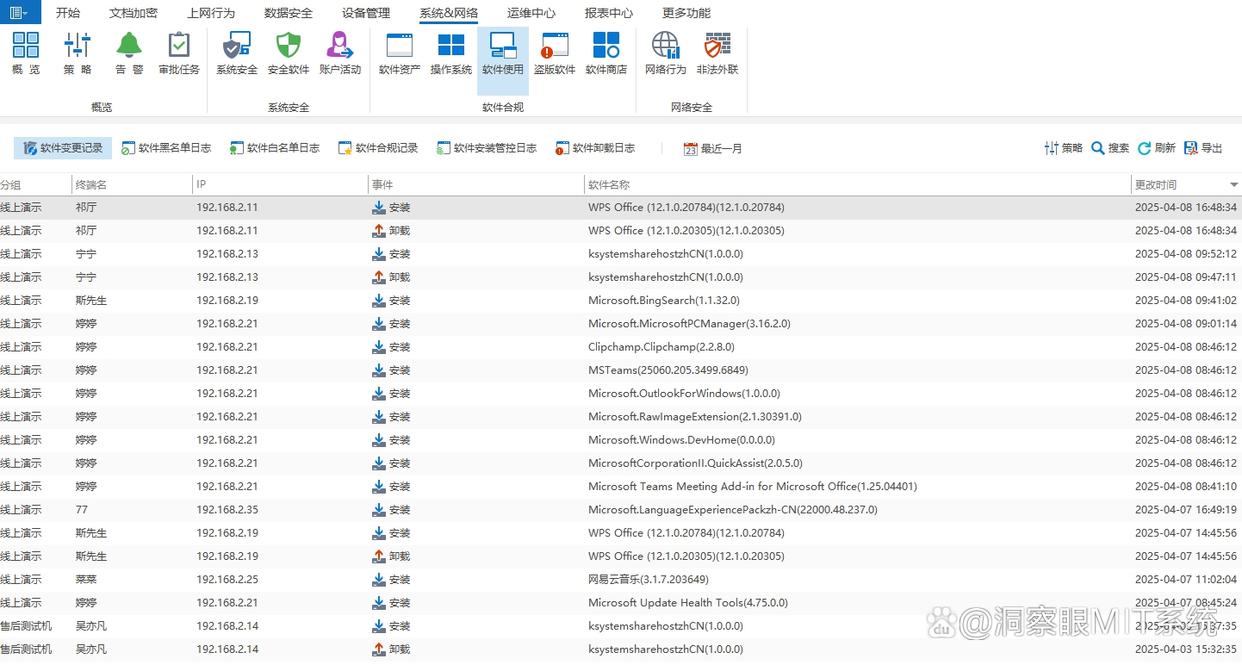

应用程序管控: 统计各个软件的使用时长,禁止或限制游戏、炒股、视频等与工作无关软件的运行。

文件操作记录: 记录文件的创建、修改、删除和外发行为,特别是对通过U盘、网络盘、聊天软件外发的文件进行重点监控,是防止数据泄露的有力武器。

适用场景: 这种方法适用于对数据安全有极高要求,或需要对员工行为进行精细化管理的企业,无论是几十人的中小型公司,还是上千人的大型集团,都能找到合适的部署方案。

方法二:通过公司网络出口网关进行控制

如果企业不想在员工电脑上安装任何软件,那么在公司的网络出口部署一台行为管理网关或防火墙,是一个不错的选择。这种设备像一个“网络保安”,所有进出公司内网的流量都必须经过它的检查和过滤。

这种方法主要实现以下功能:

URL过滤: 管理者可以设定规则,禁止员工访问特定类型或特定地址的网站。例如,可以一键禁止访问所有社交网站、视频网站或游戏网站。

流量控制: 可以对每个员工或部门的上网带宽进行限制,防止个别员工因下载、看视频等行为占用过多带宽,影响其他人正常的办公网络使用。

访问日志: 记录公司内所有用户访问过的网站地址和时间,形成日志报告。

适用场景: 适用于希望从网络层面进行宏观管理,对员工上网行为进行“粗线条”规范的企业。它部署简单,不涉及员工个人电脑,但缺点是无法监控到具体的屏幕内容、聊天详情或文件操作。

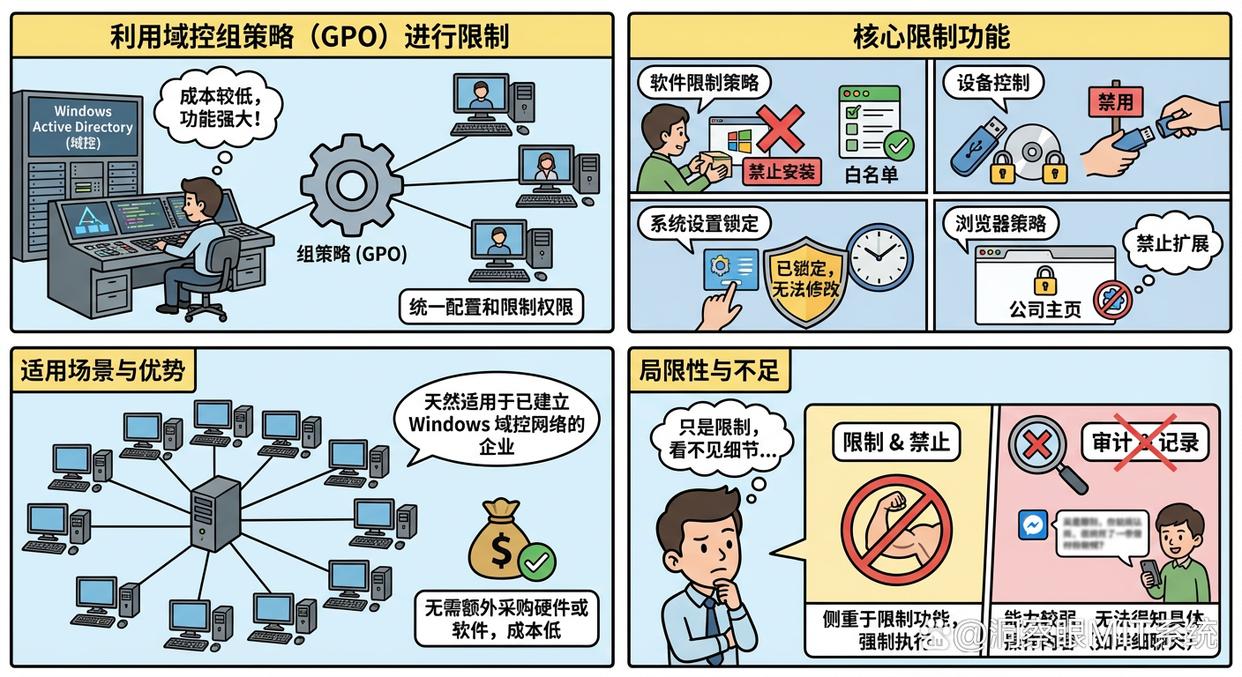

方法三:利用域控组策略(Group Policy Object)进行限制

对于已经部署了Windows Active Directory(活动目录,即“域控”)环境的企业,可以利用其自带的组策略功能,对员工的电脑使用权限进行统一配置和限制。这是一种成本较低且相对强大的管理方式。

通过组策略,IT管理员可以实现:

软件限制策略: 禁止员工自行安装软件,或者只允许运行指定的“白名单”软件。

设备控制: 禁用USB存储设备、光驱等,防止员工通过物理端口拷贝资料。

系统设置锁定: 限制员工修改网络设置、系统时间、控制面板等,维持电脑环境的统一和稳定。

浏览器策略: 对IE、Chrome、Edge等浏览器进行统一配置,例如强制设定主页、禁止某些浏览器扩展等。

适用场景: 这种方法天然适用于已经建立Windows域控网络环境的企业。它无需额外采购硬件或软件,但主要侧重于“限制”和“禁止”,在“审计”和“记录”方面的能力较弱,无法得知员工的具体操作内容。

方法四:配置代理服务器(Proxy Server)记录上网日志

代理服务器是位于员工电脑和互联网之间的中介。公司可以要求所有员工的电脑必须通过指定的代理服务器才能上网。这样一来,所有上网请求都会被代理服务器接收、处理和记录。

这种方法的核心优势在于其详尽的日志记录功能:

完整的Web访问日志: 代理服务器可以记录下每一条HTTP/HTTPS请求的详细信息,包括请求时间、源IP地址、访问的目标URL、返回状态码等。

内容缓存: 可以缓存员工经常访问的网页内容,当其他人再次访问时,可以直接从缓存中读取,在一定程度上加快访问速度,节省带宽。

访问控制: 同样可以配置规则,拒绝访问某些特定的网站。

适用场景: 适用于对上网访问日志有详细审计需求,且具备一定IT技术能力来部署和维护代理服务器的企业。它与方法二(网关控制)有些相似,但更侧重于Web访问日志的详尽记录。

方法五:定期进行人工审查与IT资产盘点

这是一种非技术性的、偏向于传统管理的监控方法。它不依赖于特定的软件或硬件,而是通过制度和流程来对员工行为进行规范。

该方法通常包含以下内容:

抽查电脑使用记录: 管理者或IT人员定期或不定期地对员工电脑的浏览器历史记录、软件安装列表等进行人工检查。

IT资产盘点: 定期盘点公司的电脑、服务器等IT资产,检查是否有未经授权的硬件或软件变动。

明确的制度规范: 制定清晰的《公司电脑及网络使用规范》,明确告知员工哪些行为是被禁止的,以及违反规定将面临的处罚。通过制度来引导和约束员工的行为。

适用场景: 适用于规模非常小、IT预算有限的初创企业,或者作为其他技术监控手段的补充。这种方法的威慑力大于实际监控能力,执行成本较高,且很难做到实时和全面。

结语

以上五种方法,从技术到管理,从宏观到微观,为企业提供了多样化的选择。没有任何一种方法是“最好”的,只有“最适合”的。

追求全面与深度,选择专业的终端监控软件。

希望简化部署,从网络出口进行管理,选择行为管理网关。

依托现有IT架构,可以深度挖掘域控组策略的潜力。

侧重详尽日志,代理服务器是理想的选择。

预算有限或作为补充,建立完善的管理制度和审查流程也必不可少。

最终,选择何种方法,取决于企业的具体需求、规模、预算和管理文化。但核心目标始终如一:在保障信息安全的基础上,创造一个让员工更专注、让企业更高效的良性工作环境。