文章摘要:老板,咱们直接开门见山。干我们这行,最怕的就是半夜接到电话,说核心图纸、源代码被离职员工拷走了,或者被合作方给“借鉴”了。图纸就是命根子,一旦外泄,轻则项目流产

老板,咱们直接开门见山。干我们这行,最怕的就是半夜接到电话,说核心图纸、源代码被离职员工拷走了,或者被合作方给“借鉴”了。图纸就是命根子,一旦外泄,轻则项目流产,重则公司倒闭。今天我不跟你扯那些虚头巴脑的理论,直接上干货。给你掰扯掰扯怎么把图纸这扇门焊死,教你这6招“锁门”的硬功夫。

6招焊死图纸泄密门!老板必看的核心代码防护指南

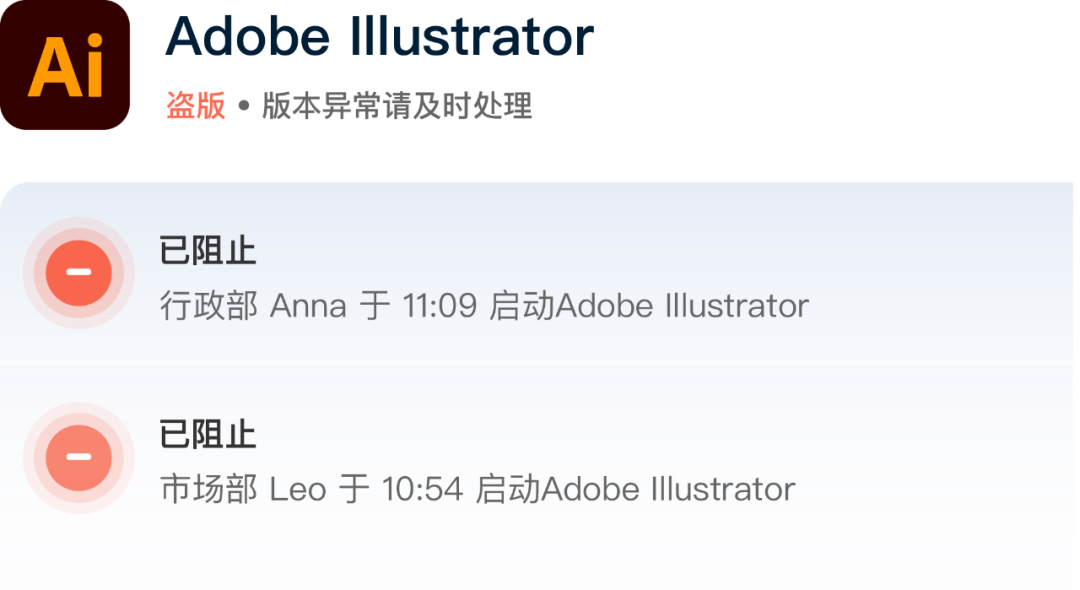

1、部署 洞察眼MIT系统

这行干久了,你会发现市面上那些所谓的“加密软件”很多都是花架子。真要给企业级图纸上保险,还得看这种专门针对源代码和图纸底层架构设计的“硬核锁”。这玩意儿不是防君子,是防小人的。它的核心逻辑是“强制加密”和“通道管控”,落地效果直接拉满。

这行干久了,你会发现市面上那些所谓的“加密软件”很多都是花架子。真要给企业级图纸上保险,还得看这种专门针对源代码和图纸底层架构设计的“硬核锁”。这玩意儿不是防君子,是防小人的。它的核心逻辑是“强制加密”和“通道管控”,落地效果直接拉满。

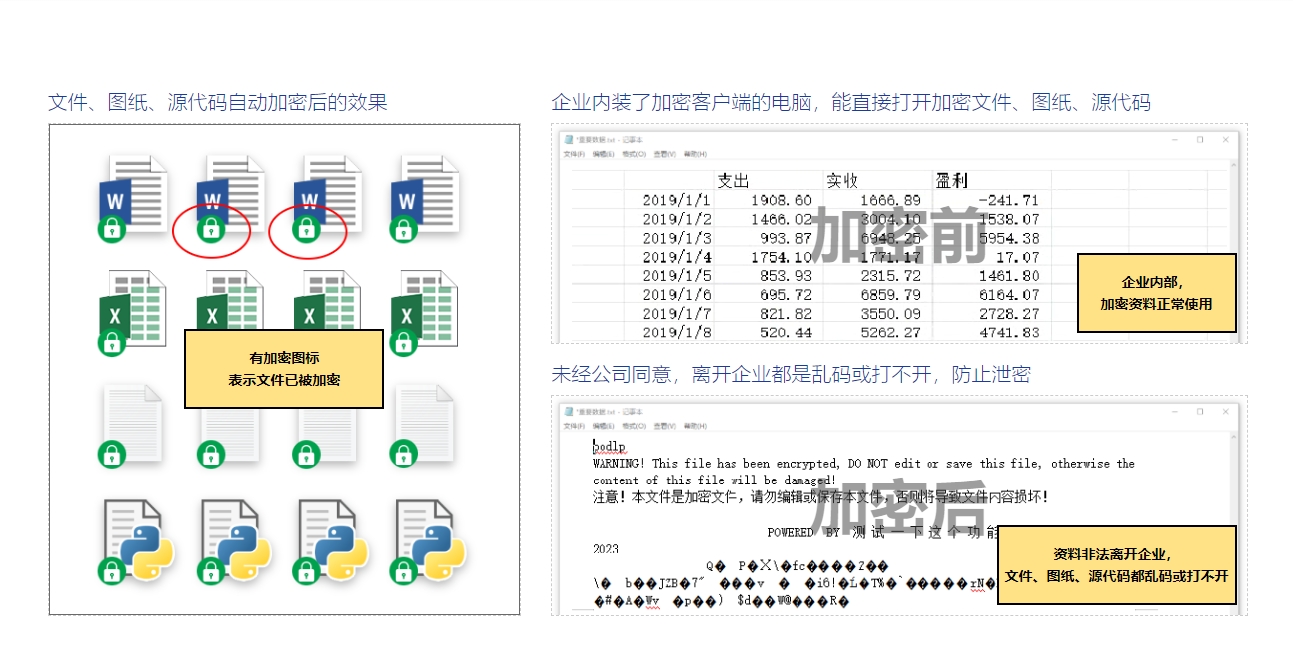

全盘透明加密,你无感,贼难受 系统在后台自动给CAD、SolidWorks、PDF乃至源代码文件穿上“隐形盔甲”。员工正常打开、编辑、保存,流程一点没变,但文件一旦离开公司内部环境,比如通过微信发出去、U盘拷走,打开就是乱码。这就好比你在家里随便拿钱,但钱一出家门就变成废纸。老板再也不用盯着员工是不是在“偷偷拷东西”,省心。

外发文件“带水印+期限”,授权了才能看 很多泄密发生在给供应商、客户发图纸时。用这个系统,外发文件可以严格控制——对方只能在特定电脑打开、只能看不能修改、打印自动带出“仅限XX项目使用”的显性水印。甚至能设置文件7天后自动“自毁”。图纸交给别人手里,你依然握着遥控器,不授权他就玩不转。

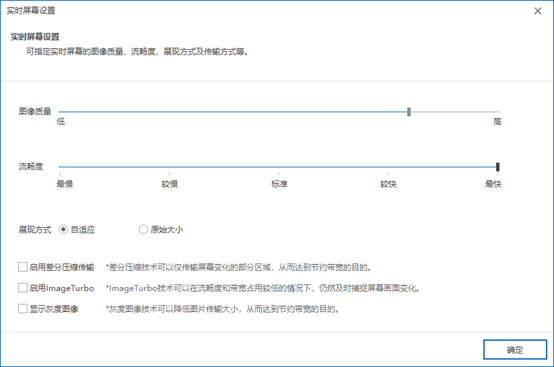

屏幕记录+行为审计,谁在搞鬼一目了然 别等出事了再查监控。系统能精准记录谁在什么时候打开了哪个核心图纸、操作了多久、甚至有没有尝试用截屏软件偷拍。配合屏幕录像,一旦有疑似违规操作,警报直接推到你手机上。这叫“事前震慑、事后溯源”,让有小心思的人把手缩回去。

离职交接“一键锁死”,人走茶不凉 员工提离职到走人的这段时间,是泄密最高危的窗口。系统支持一键将离职人员的所有操作权限冻结,或者开启“高危操作预警”。他只要试图打包源代码、批量导出图纸,系统马上拦截并上报。别等人走了几个月,发现竞品出了个一模一样的竞品才后悔。

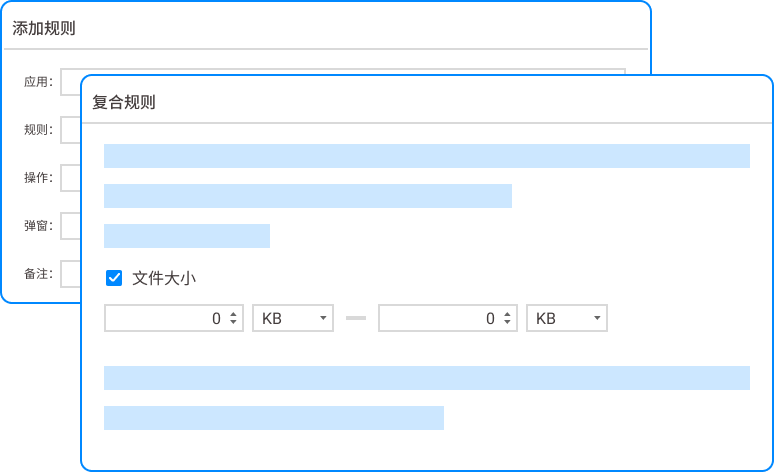

物理隔离+U盘管控,堵死最后一公里 光管网络通道不够,物理端口也得锁。系统能强制禁用USB存储设备,只允许经过认证的“加密U盘”使用。你要是想用蓝牙传、用光驱刻,门都没有。连打印图纸都得上报审批,打印出来的纸质文件自动生成暗码,万一拍照流出,也能追溯到是哪台打印机、谁打印的。

2、硬件加密狗(硬锁)

这是老派但有效的法子。给核心设计软件配个像U盘一样的“加密狗”,软件运行时必须插着它。没了狗,图纸打不开,编辑不了。缺点也明显,狗容易丢,而且如果员工把带狗的那台电脑整机抱走,或者用远程控制软件操作插着狗的电脑,照样能泄密。适合对成本敏感但需要基本防护的小团队。

这是老派但有效的法子。给核心设计软件配个像U盘一样的“加密狗”,软件运行时必须插着它。没了狗,图纸打不开,编辑不了。缺点也明显,狗容易丢,而且如果员工把带狗的那台电脑整机抱走,或者用远程控制软件操作插着狗的电脑,照样能泄密。适合对成本敏感但需要基本防护的小团队。

3、Windows自带权限+BitLocker

零成本方案。利用Windows的NTFS权限,给文件夹设置只读或禁止访问;再用BitLocker把整个硬盘加密。这招防不了懂技术的人,更防不了内部泄密。一个稍微懂点电脑知识的员工,就能用PE盘绕过BitLocker,或者通过修改权限拿到文件。只能作为最基础的“心理安慰层”。

零成本方案。利用Windows的NTFS权限,给文件夹设置只读或禁止访问;再用BitLocker把整个硬盘加密。这招防不了懂技术的人,更防不了内部泄密。一个稍微懂点电脑知识的员工,就能用PE盘绕过BitLocker,或者通过修改权限拿到文件。只能作为最基础的“心理安慰层”。

4、图纸转为PDF并加动态水印

在分发环节做手脚。把源文件转成PDF,打上“姓名+时间+IP”的动态水印。好处是拍照留痕,谁拍的照能从水印里揪出来。坏处是治标不治本,核心源文件还在设计人员手里,人家改个后缀名,或者直接对着屏幕拍照,水印有时候也拍不清。适合作为分发环节的辅助手段。

在分发环节做手脚。把源文件转成PDF,打上“姓名+时间+IP”的动态水印。好处是拍照留痕,谁拍的照能从水印里揪出来。坏处是治标不治本,核心源文件还在设计人员手里,人家改个后缀名,或者直接对着屏幕拍照,水印有时候也拍不清。适合作为分发环节的辅助手段。

5、物理断网+独立工作站

最笨但有时候最有效的办法。把核心图纸放在一台不联网的独立电脑上,专人专机,进出机房需要双人审批。用刻录机刻盘或者用内部中转机传递。这法子能防住黑客,但会严重牺牲效率,跟坐牢一样。适合军工、芯片这类对泄密零容忍且不追求沟通效率的硬核企业。

最笨但有时候最有效的办法。把核心图纸放在一台不联网的独立电脑上,专人专机,进出机房需要双人审批。用刻录机刻盘或者用内部中转机传递。这法子能防住黑客,但会严重牺牲效率,跟坐牢一样。适合军工、芯片这类对泄密零容忍且不追求沟通效率的硬核企业。

6、压缩包加高强度密码+分离式交付

简单粗暴。把图纸打包成加密压缩包,用微信或邮件把压缩包给出去,密码单独用短信或另一个渠道发给对方。密码得够长,够乱(大小写+特殊符号)。问题在于,密码和压缩包最终都会到对方手里,对方解压后,源文件依然有二次泄露风险。应急用用可以,当长期核心策略不够格。

简单粗暴。把图纸打包成加密压缩包,用微信或邮件把压缩包给出去,密码单独用短信或另一个渠道发给对方。密码得够长,够乱(大小写+特殊符号)。问题在于,密码和压缩包最终都会到对方手里,对方解压后,源文件依然有二次泄露风险。应急用用可以,当长期核心策略不够格。

本文来源:企业信息安全防护联盟、首席信息安全官内参

主笔专家:陈振国

责任编辑:李雅婷

最后更新时间:2026年03月25日