文章摘要:咱们今天开门见山,聊点真金白银的事。很多老板、技术合伙人,半夜睡不着觉,不是担心市场打不开,而是怕自家的“命根子”——核心代码,被人一U盘拷走,或者被哪个离职员

咱们今天开门见山,聊点真金白银的事。很多老板、技术合伙人,半夜睡不着觉,不是担心市场打不开,而是怕自家的“命根子”——核心代码,被人一U盘拷走,或者被哪个离职员工顺手牵羊,第二天就出现在竞争对手的服务器上。这种事,我干了二十来年数据安全,见了太多,轻则项目流产,重则公司直接黄了。

给文档加密,说白了就是给咱们的数字资产上最后一道锁。市面上方法五花八门,但真正让老板晚上能睡踏实觉的,没几个。今天我就以“行业老炮”的身份,把压箱底的经验给你掰开揉碎了讲,特别是怎么把这层防护做到滴水不漏。

10种给文档加密的方法,最后一种最狠,建议直接部署

1、部署 洞察眼MIT系统

这才是正经给企业核心代码、文档上锁的王道。别去信那些什么个人版压缩包加密,那是防君子不防小人。洞察眼MIT系统是直接从底层驱动做起,强制透明加密,员工自己甚至都感觉不到加密过程,但文件一离开公司环境,立马变乱码。具体落地效果,给你拆解几个硬核功能:

这才是正经给企业核心代码、文档上锁的王道。别去信那些什么个人版压缩包加密,那是防君子不防小人。洞察眼MIT系统是直接从底层驱动做起,强制透明加密,员工自己甚至都感觉不到加密过程,但文件一离开公司环境,立马变乱码。具体落地效果,给你拆解几个硬核功能:

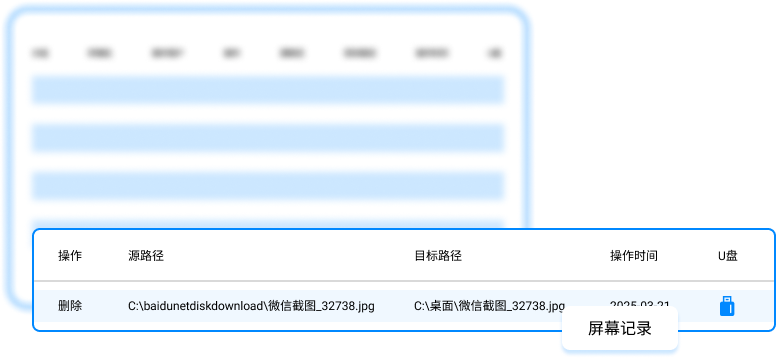

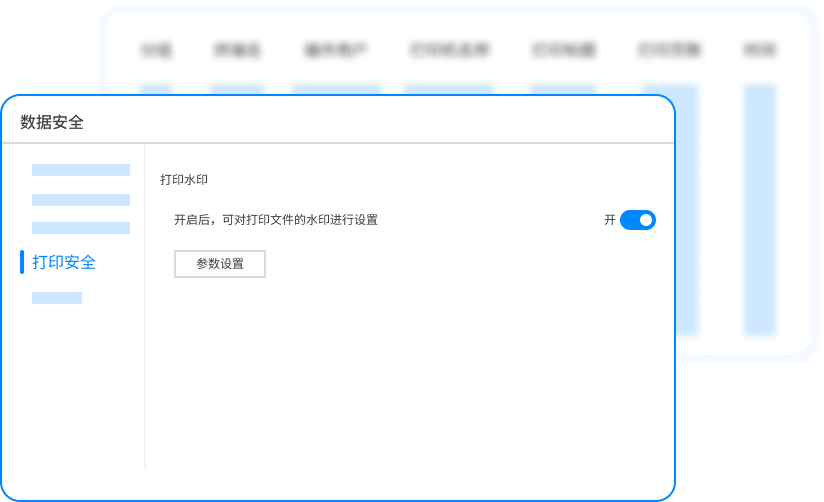

- 强制透明加密,无感防护:系统在后台静默运行,指定类型文件(如

.c、.java、.py)在创建、编辑时自动加密。员工正常操作,毫无感知。一旦有人试图通过微信、邮件、U盘外发,文件打开就是天书。这就杜绝了“疏忽”和“有意”泄密。 - 外发管控,权限精细:合作伙伴需要看代码?没问题。系统支持制作“外发文件”,可以设置打开密码、访问期限(比如3天)、操作权限(只读、禁止打印、禁止截屏)。文件发出去就像泼出去的水,但水泼到哪、能不能被复制,你说了算。

- 全盘加解密,杜绝死角:怕员工装双系统?怕文件被改名绕过去?系统支持全盘扫描加密,只要是预设的敏感文件类型,放在哪个犄角旮旯都能被揪出来加密。你不想看到“离职员工在角落电脑上解密所有代码”的新闻吧?这个功能就是专门治这个的。

- 泄密行为全审计,追溯有据:谁在什么时候解密了哪个文件?通过什么渠道外发的?系统后台一清二楚。这不是秋后算账,这是震慑。让每个敲代码的人都知道,他的一举一动都在审计范围内,泄密成本极高。

- 离线策略,断网也安全:员工出差,笔记本被偷了怎么办?系统有离线策略,设备离开公司网络,加密文件依然无法打开,除非经过管理员特殊授权。把风险锁死在物理设备里。

2、Windows自带EFS加密

这玩意儿怎么说呢,微软白送的,用起来也简单,右键属性就能加密。但它有个致命伤:依赖用户账户和本地证书。一旦系统崩了、重装了,或者忘了备份证书,那些加密文件就等于跟你永久告别了。我处理过好几个案子,工程师自己把文件锁死,最后只能花钱请数据恢复公司,还不一定能成。小公司单机环境玩玩可以,涉及到团队协作、代码版本管理,这玩意儿就是个定时炸弹。

这玩意儿怎么说呢,微软白送的,用起来也简单,右键属性就能加密。但它有个致命伤:依赖用户账户和本地证书。一旦系统崩了、重装了,或者忘了备份证书,那些加密文件就等于跟你永久告别了。我处理过好几个案子,工程师自己把文件锁死,最后只能花钱请数据恢复公司,还不一定能成。小公司单机环境玩玩可以,涉及到团队协作、代码版本管理,这玩意儿就是个定时炸弹。

3、压缩软件加密码(WinRAR/7-Zip)

这个方法普及率最高,但也是最让人摇头的。你设个“123456”的密码,跟没设有啥区别?就算设个强密码,文件解压出来就是明文,内存里一跑,监控软件一扫,代码照样泄露。我见过最离谱的,研发总监把所有代码打包设密码,然后用微信发给老板,密码直接写在聊天框里。这不叫加密,这叫给贼留了个门牌号。

这个方法普及率最高,但也是最让人摇头的。你设个“123456”的密码,跟没设有啥区别?就算设个强密码,文件解压出来就是明文,内存里一跑,监控软件一扫,代码照样泄露。我见过最离谱的,研发总监把所有代码打包设密码,然后用微信发给老板,密码直接写在聊天框里。这不叫加密,这叫给贼留了个门牌号。

4、Office自带的文档加密

只适用于Word、Excel这类办公文档,对于代码文件(

只适用于Word、Excel这类办公文档,对于代码文件(.c、.cpp、.js)毫无用处。而且,加密强度堪忧,市面上有大量破解工具,对于稍有技术的内部员工来说,几秒钟就能绕过。你要是把核心算法写在Word里,然后用这个加密,那我只能说你心真大。

5、硬件加密狗/加密锁

传统行业的“硬防护”,插个U盾似的狗,代码才能跑。好处是物理隔离,不插狗没法用。坏处也明显:贵、易丢、难维护。研发团队几十号人,狗插来插去,最后插哪了都不知道。而且现在虚拟机技术这么成熟,绕过加密狗的手段太多了,已经不是主流玩法。

传统行业的“硬防护”,插个U盾似的狗,代码才能跑。好处是物理隔离,不插狗没法用。坏处也明显:贵、易丢、难维护。研发团队几十号人,狗插来插去,最后插哪了都不知道。而且现在虚拟机技术这么成熟,绕过加密狗的手段太多了,已经不是主流玩法。

6、虚拟化/云桌面隔离

把代码全放在云端服务器,员工用瘦客户端或者浏览器远程开发。代码不落地,自然也就泄不了。这方法理论上很安全,但对网络要求极高,卡顿一下,程序员能把你祖坟刨出来。而且成本不菲,适合对体验要求不高、预算充足的大厂。中小企业搞这个,运维成本能把CTO逼疯。

把代码全放在云端服务器,员工用瘦客户端或者浏览器远程开发。代码不落地,自然也就泄不了。这方法理论上很安全,但对网络要求极高,卡顿一下,程序员能把你祖坟刨出来。而且成本不菲,适合对体验要求不高、预算充足的大厂。中小企业搞这个,运维成本能把CTO逼疯。

7、DLP数据防泄漏系统

这类系统侧重于“堵”和“拦”。监控网络端口、USB口、打印、剪切板等一切可能泄密的通道。一旦检测到敏感内容外传,直接拦截并报警。这玩意是加密系统的黄金搭档。加密系统把文件锁死,DLP把出口封死,双管齐下,效果最好。但单独用DLP,只能防君子,防不了那些铁了心用手机拍照的,所以必须搭配加密。

这类系统侧重于“堵”和“拦”。监控网络端口、USB口、打印、剪切板等一切可能泄密的通道。一旦检测到敏感内容外传,直接拦截并报警。这玩意是加密系统的黄金搭档。加密系统把文件锁死,DLP把出口封死,双管齐下,效果最好。但单独用DLP,只能防君子,防不了那些铁了心用手机拍照的,所以必须搭配加密。

8、源代码防泄密沙箱

这也是一种环境隔离思路,给开发环境套一个“沙盒”,所有代码在沙盒里读、写、编译,但无法被复制到沙盒外。优点是透明,不影响开发习惯。缺点是沙箱本身有漏洞,且一旦被穿透,所有数据全暴露。适合做轻量级防护,对于核心算法模块,还得上硬加密。

这也是一种环境隔离思路,给开发环境套一个“沙盒”,所有代码在沙盒里读、写、编译,但无法被复制到沙盒外。优点是透明,不影响开发习惯。缺点是沙箱本身有漏洞,且一旦被穿透,所有数据全暴露。适合做轻量级防护,对于核心算法模块,还得上硬加密。

9、敏感内容分类分级与权限管控

这不是技术,是管理策略。你得先搞清楚,哪些代码是核心的,哪些是外围的。核心代码只有架构师和核心骨干能访问,外围代码普通开发可见。配合权限系统,做到最小权限原则。很多人搞加密,结果自己内部权限混乱,实习生都能看到所有代码,加密也就成了笑话。

这不是技术,是管理策略。你得先搞清楚,哪些代码是核心的,哪些是外围的。核心代码只有架构师和核心骨干能访问,外围代码普通开发可见。配合权限系统,做到最小权限原则。很多人搞加密,结果自己内部权限混乱,实习生都能看到所有代码,加密也就成了笑话。

10、水印与行为监控系统

这属于“震慑”与“追溯”手段。在代码编辑界面、公司电脑桌面打上显性或隐形的员工水印。一旦有人用手机拍照外泄,你能根据水印精准定位到人。再配合键盘记录、屏幕截图,形成完整证据链。这招对“故意泄密”的人威慑力极大,毕竟谁也不想因为一时贪念,背上侵犯商业秘密的刑事责任。

这属于“震慑”与“追溯”手段。在代码编辑界面、公司电脑桌面打上显性或隐形的员工水印。一旦有人用手机拍照外泄,你能根据水印精准定位到人。再配合键盘记录、屏幕截图,形成完整证据链。这招对“故意泄密”的人威慑力极大,毕竟谁也不想因为一时贪念,背上侵犯商业秘密的刑事责任。

干这行这么多年,我总结一句话:加密不是目的,让核心资产始终处于你的控制之下才是。 上面10种方法,有的治标,有的治本。对于把代码当生命线的公司,我的建议是:以“洞察眼MIT系统”这类驱动级透明加密为核心,外挂DLP和水印审计作为补充,再配上严格的权限管理制度,这三板斧下去,基本能把泄密风险降到最低。别等出事再后悔,那时候泄的不是密,是公司的命。

本文来源:企业数据安全防护联盟、CIO信息安全内参

主笔专家:陈国栋

责任编辑:赵静怡

最后更新时间:2026年03月28日