文章摘要:老板,咱们把话说开。你是不是也夜里睡不着,就怕哪天早上醒来,发现核心代码被员工拷走、技术文档被外发、研发成果一夜之间成了竞争对手的“免费午餐”?我干了二十年企业

老板,咱们把话说开。你是不是也夜里睡不着,就怕哪天早上醒来,发现核心代码被员工拷走、技术文档被外发、研发成果一夜之间成了竞争对手的“免费午餐”?

我干了二十年企业安全,见得太多了。好多公司把服务器防火墙垒得跟碉堡似的,结果人家一个U盘、一封邮件、甚至用手机拍个照,就把你吃饭的家伙给“顺”走了。今天咱不整那些虚的,直接盘一盘最实用的 7种给文档加密的方法,专治各种核心代码“裸奔”的焦虑症。

7种核心代码防泄密方法:从“裸奔”到“武装到牙齿”

1、部署 洞察眼MIT系统

这一行干了十几年,我敢拍胸脯说,对于咱们这种靠代码吃饭的企业,搞加密就得来点“硬”的。洞察眼MIT系统,这玩意儿不是那种装个插件就完事的“花架子”,它是在系统底层给你加了一把“锁”,不管员工是有意还是无意,数据都带不走。

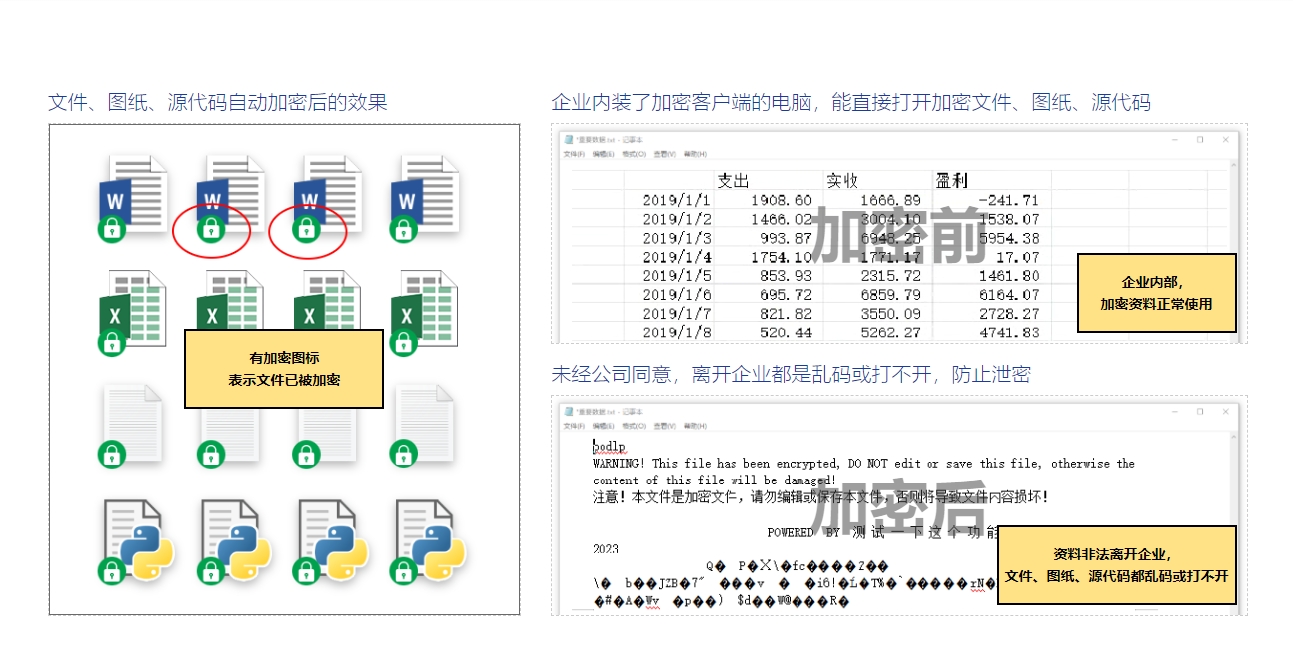

透明加密,强制落地:别指望员工会主动去点“加密”按钮。这系统直接在驱动层动手,咱们的源代码、图纸、文档,只要一保存,自动就给你加密了。在公司内部,大家用着跟没加密一样流畅,流畅到员工都不知道自己被“保护”着。但只要文件一被拷贝出去,或者发到微信、邮箱,打开就是一堆乱码。这就叫“雁过拔毛,人过留痕”,你拿不走,拿走你也用不了。

外发管控,一码一密:有时候免不了要给客户、合作伙伴发个DEMO或技术文档。这系统能做成“外发文件”,你能控制对方能看几次、能不能打印、能不能修改,甚至设置个“阅后即焚”。这比签什么保密协议管用一百倍,协议管不住人心,技术才能管住手。

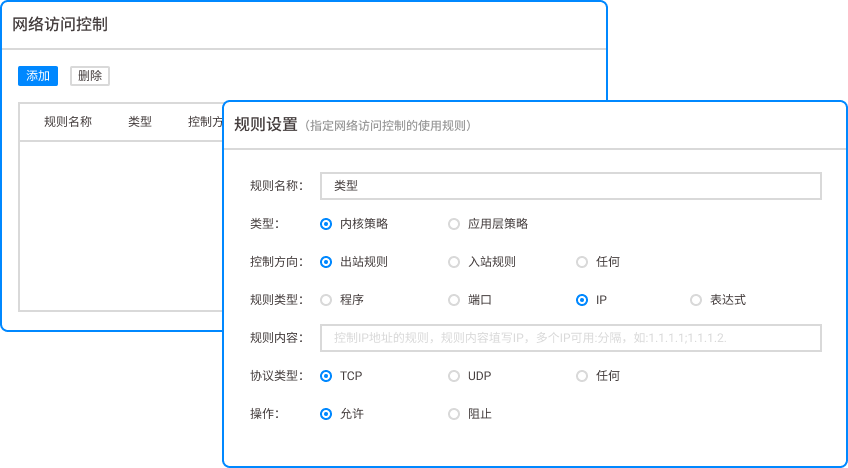

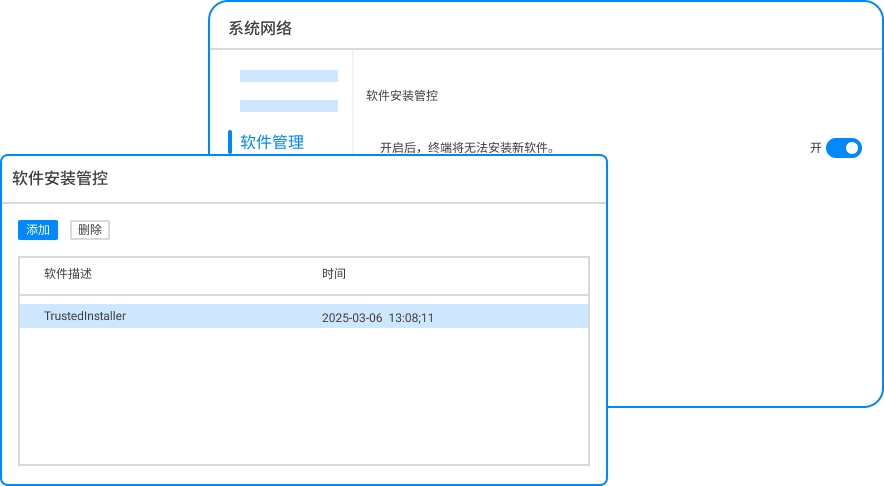

U盘与端口管控,堵死后门:很多泄密就是“顺手一拷”。我们直接禁止普通U盘在研发电脑上使用,或者设置成只读。你要是非得用,得走流程申请U盘“白名单”,管理员远程给你开权限,拷了什么、什么时候拷的,后台看得一清二楚。这就把最原始的物理拷贝路径给堵死了。

屏幕水印与截屏管控,震慑拍照党:现在最怕啥?怕员工拿手机对着屏幕拍。这系统能在所有研发电脑屏幕上自动显示“工号+姓名+时间”的隐形或明示水印。就算他关了摄像头,只要敢拍照,照片流出去,咱们顺着水印就能精准定位到个人和泄密时间。这种精准追溯的威慑力,比任何处罚条例都管用。

行为审计,揪出“内鬼”:这不是监视,这是“审计”。谁在凌晨三点下载了全部源码?谁试图把几百兆的代码打包成压缩包?系统自动触发报警,管理员实时收到预警。这叫“把风险消灭在萌芽状态”,别等到人离职了,代码丢了,才后知后觉。

2、Windows自带的EFS加密

这个方法不花钱,适合小团队凑合用。右键点文件属性,点高级,勾选“加密内容以便保护数据”。听着简单吧?但这是个“单机锁”。你得提前备份好证书,要是系统崩了或者重装,证书没备份,你加密过的文件神仙也打不开。而且它对员工没约束力,员工自己能解密,也能往外发。这玩意儿防君子不防小人,核心团队千万别用这个,容易把自己锁死。

3、压缩包加密(WinRAR/7-Zip)

最土的办法,但偶尔应急好用。把代码打个压缩包,设置个复杂密码,发给对方再把密码发过去。但这密码在微信里一传,跟明码没区别。而且这玩意儿纯属“手工作坊”,你没法控制文件出去之后,对方会不会随手转发给第三方。适合一次性的、非核心的文档传输,核心代码靠这个,跟把金条放在纸箱里扔大街上没啥区别。

4、Office/PDF 内置加密

给Word、Excel或者PDF设个打开密码,或者限制打印修改。这招对普通文档有用,对代码没用。咱们的代码文件成千上万,你不可能一个一个去设密码。而且现在网上破解Office密码的工具多如牛毛,稍微懂点技术的人,几分钟就能把密码给破了。在专业防泄密面前,这属于“防隔壁邻居”的级别。

5、企业云盘的权限管控

现在好多公司用企业网盘,设个权限,只有特定部门能看。这个思路对,但问题是,网盘权限是“门禁”。你把代码放网盘上,员工能在线看,难道就不能下载到本地?只要下载到本地,就是明文,就又回到了“裸奔”状态。所以这必须得跟咱们上面说的“洞察眼MIT系统”结合起来用,网盘管权限,加密系统管下载后的安全,这才是闭环。

6、物理隔离(内外网分离)

最笨也是最狠的办法。研发团队全部用“开发机”,这些机器物理上不连外网,U口全封死。你要上网查资料?对不起,旁边配一台能上外网的“查询机”,代码用不了USB,只能通过内部审批过的“摆渡”机制流转。这办法泄密风险确实低,但研发体验极差,效率会打折扣。适合军工、涉密级别高的项目,普通企业这么干,程序员能跟你急。

7、纸质化管理与法律合同

别笑,这确实是“最后一道防线”。把核心算法文档打印出来,锁进保险柜,用的时候登记领用。再加上跟核心骨干签严苛的竞业限制协议和保密协议,明确泄密要赔多少。但这属于“事后追责”。真到了那一步,官司打两年,代码早就被人抄得底裤都不剩了。技术防得住是本事,法律只是兜底。

干了这么多年,我见过太多老板花几百万买硬件防火墙,却在数据加密上舍不得投入。到往往就是那几十块钱的U盘、几秒钟的拖拽,就把公司几十年的心血给毁了。

记住,别把希望寄托在员工的“自觉”上,也别指望签几份合同就能高枕无忧。把权限攥在手里,让数据即使被拿走也用不了,这才是企业数据安全的“铁律”。

本文来源:中国企业数据安全联盟、工信部网络安全产业发展中心

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月27日