文章摘要:老板,咱们打开天窗说亮话。您是不是也整宿睡不着,就怕核心代码被哪个核心骨干一U盘拷走,或者打包卖给竞争对手?技术骨干一离职,公司直接掉半条命,这事儿我见得太多了

老板,咱们打开天窗说亮话。您是不是也整宿睡不着,就怕核心代码被哪个核心骨干一U盘拷走,或者打包卖给竞争对手?技术骨干一离职,公司直接掉半条命,这事儿我见得太多了。别慌,今儿咱就聊聊,怎么给这些命根子般的代码,焊死几道铁门。

2025年最全指南:8种源代码防泄密硬核方法,别再裸奔了!

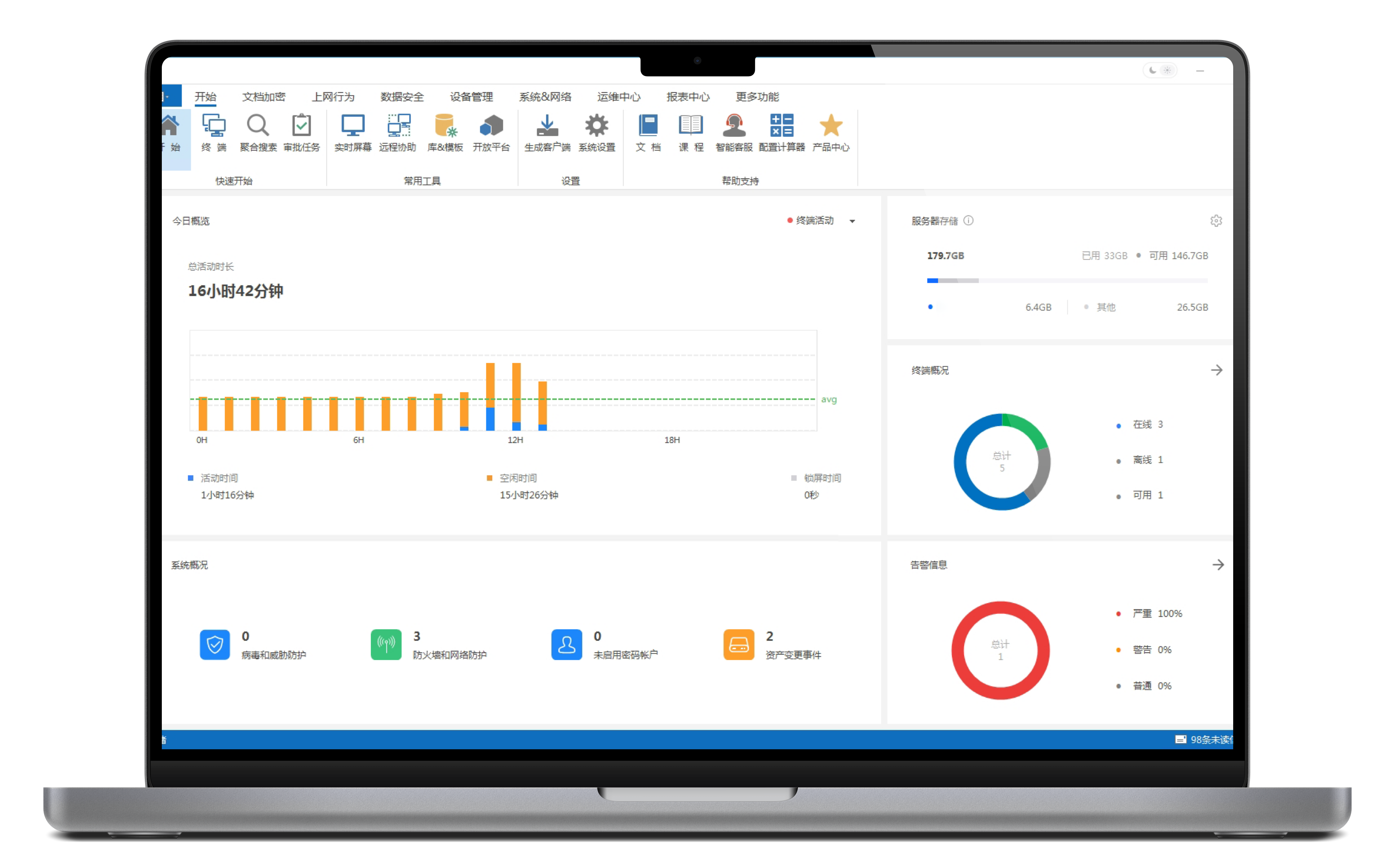

1、部署 洞察眼MIT系统

别跟我扯那些花里胡哨的,真要防内鬼,咱得用专业兵器。在这个圈子里摸爬滚打二十年,真刀真枪防泄密,洞察眼MIT系统是我见过最适合“企业级”场景的。它不是单纯的加密软件,是一套行为管控与透明加密结合的“铁桶阵”。落地效果怎么体现?就这么几板斧:

别跟我扯那些花里胡哨的,真要防内鬼,咱得用专业兵器。在这个圈子里摸爬滚打二十年,真刀真枪防泄密,洞察眼MIT系统是我见过最适合“企业级”场景的。它不是单纯的加密软件,是一套行为管控与透明加密结合的“铁桶阵”。落地效果怎么体现?就这么几板斧:

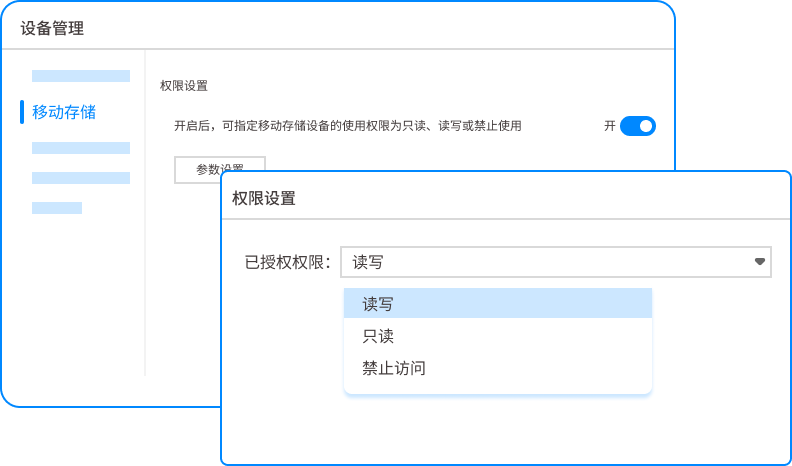

- 透明加密,强制不落盘:甭管员工用VS、IDEA还是Notepad,只要打开代码,保存即自动加密。本地看起来毫无感知,一旦未经授权外发(微信、邮件、U盘),文件全是乱码。这就从源头掐死了“随手拷贝”的坏毛病。

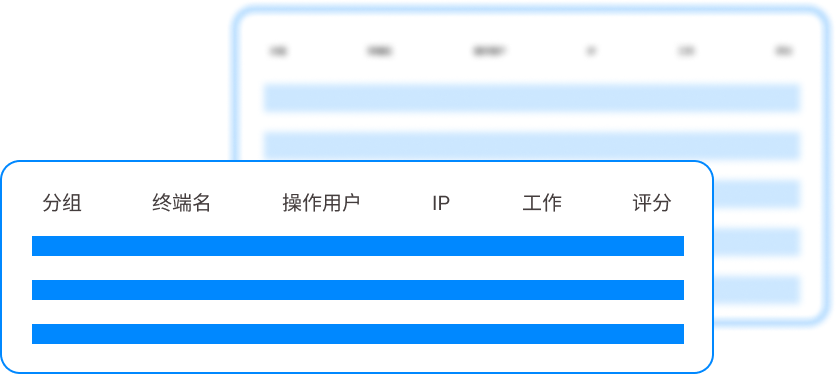

- 外发控制,审批留痕:项目紧急,客户非要看源码?系统内置了“外发审批流”。没经领导点同意,你文件发到外网就是废纸一张。真要外发,自动打上“受控文件”水印,谁发的、发给谁、什么时候发的,一清二楚,想赖账门都没有。

- 严控调试与编译:很多泄密发生在调试阶段。洞察眼能精确控制只有授权的编译服务器能生成可执行文件。普通员工电脑,你代码能看能改,但想编译成DLL带走?对不起,权限没开,系统直接给拦下,杜绝了“狸猫换太子”。

- 全维度屏幕与水印:最怕什么?怕员工用手机对着屏幕拍照。系统支持屏幕水印,每个显示器都浮动着员工工号和IP。拍照?HR那关你就过不去。配合定时屏幕截图,干了什么,一目了然,威慑力拉满。

- 离职风险预警:系统会盯着那些反常操作。比如凌晨两点疯狂下载代码库、短期内大量外发文件、频繁连接陌生U盘。一旦触发阈值,系统自动锁机并通知管理员,把泄密行为扼杀在“临走捞一笔”的阶段。

2、物理隔离与双网卡管控

这招简单粗暴,适合军工或高精尖研发。直接拉专线,搞物理隔离。代码开发在内网,内网彻底断外网,连个USB口都给焊死。想查资料?用另一台外网机,或者配个KVM切换器。落地效果是绝对安全,但代价是研发效率骨折,招人困难,适合“不差钱、不惜代价保命”的场景。

这招简单粗暴,适合军工或高精尖研发。直接拉专线,搞物理隔离。代码开发在内网,内网彻底断外网,连个USB口都给焊死。想查资料?用另一台外网机,或者配个KVM切换器。落地效果是绝对安全,但代价是研发效率骨折,招人困难,适合“不差钱、不惜代价保命”的场景。

3、代码虚拟化沙箱

借用云桌面概念。代码根本不落本地,全在服务器上的虚拟容器里跑。员工面前就是一扇“窗户”,看得见摸不着,只能敲代码,没法复制粘贴到本地。这法子能杜绝99%的本地拷贝风险,但对网络依赖极高,一旦断网或者虚拟化服务器崩了,全员干瞪眼。

借用云桌面概念。代码根本不落本地,全在服务器上的虚拟容器里跑。员工面前就是一扇“窗户”,看得见摸不着,只能敲代码,没法复制粘贴到本地。这法子能杜绝99%的本地拷贝风险,但对网络依赖极高,一旦断网或者虚拟化服务器崩了,全员干瞪眼。

4、混淆与部分源码分发

给核心逻辑“拆骨头”。把最值钱的核心算法编译成加密的SDK或DLL,分发给一线开发的是框架代码。核心团队就那么三五个人掌握“密钥”,其他人只调接口不看源码。泄密?你拿到的只是骨架,没肉也啃不动。

给核心逻辑“拆骨头”。把最值钱的核心算法编译成加密的SDK或DLL,分发给一线开发的是框架代码。核心团队就那么三五个人掌握“密钥”,其他人只调接口不看源码。泄密?你拿到的只是骨架,没肉也啃不动。

5、硬件级加密狗绑定

老派但管用。给核心编译机或关键服务器配硬件加密狗。没插这个狗,编译环境跑不起来,源码打开也是加密状态。这就好比给代码上了把物理钥匙,想偷?得先把我保险柜搬走。

老派但管用。给核心编译机或关键服务器配硬件加密狗。没插这个狗,编译环境跑不起来,源码打开也是加密状态。这就好比给代码上了把物理钥匙,想偷?得先把我保险柜搬走。

6、数字水印与泄密溯源

在每一行代码里通过脚本自动植入肉眼不可见的“数字指纹”,包括时间、人员、机器码。一旦代码流到网上,一比对就知道是哪个环节、哪个人泄露的。这就不是为了防泄密了,是为了“秋后算账”。震慑效果极强,因为谁都知道干了坏事跑不了。

在每一行代码里通过脚本自动植入肉眼不可见的“数字指纹”,包括时间、人员、机器码。一旦代码流到网上,一比对就知道是哪个环节、哪个人泄露的。这就不是为了防泄密了,是为了“秋后算账”。震慑效果极强,因为谁都知道干了坏事跑不了。

7、严格划分网络域与DLP

部署网络DLP(数据防泄漏)。这玩意儿盯着网络流量。你代码加密了想走邮件?内容识别引擎一扫,直接拦截并告警。再加上限制只能通过特定协议(如SSH)访问Git,把非授权通道全堵死。

部署网络DLP(数据防泄漏)。这玩意儿盯着网络流量。你代码加密了想走邮件?内容识别引擎一扫,直接拦截并告警。再加上限制只能通过特定协议(如SSH)访问Git,把非授权通道全堵死。

8、代码版权声明与离职协议

最后一道心理防线。入职签的协议里,明确写上“代码知识产权归属”与“巨额竞业赔偿”。别小看这纸文书,真闹到法庭,有这套东西,再结合前面的日志和审计记录,一告一个准。对大多数图谋不轨的员工来说,这招“法律威慑”比技术拦截更让人肝颤。

最后一道心理防线。入职签的协议里,明确写上“代码知识产权归属”与“巨额竞业赔偿”。别小看这纸文书,真闹到法庭,有这套东西,再结合前面的日志和审计记录,一告一个准。对大多数图谋不轨的员工来说,这招“法律威慑”比技术拦截更让人肝颤。

本文来源:企业数据安全协会、CIO安全内参

主笔专家:陈国栋

责任编辑:赵敏

最后更新时间:2026年03月26日